우리는 이전에 널리 사용되는 메타마스크 서비스의 특성에 대해 이야기했습니다. 해당 게시물들은 서비스가 명백히 운영자를 가지고 있으며, 특정 기능을 사용할 때 사용자가 자산을 "완전히" 통제하지 못한다는 점을 구체적으로 설명했습니다. 시스템의 일부는 "비 수탁형"이지만, 다른 부분은 중앙 운영자에게 통제권을 넘깁니다.

이는 2024년 7월의 일이었습니다.

2025년 2월, 바이비트(ByBit)는 10억 달러가 훨씬 넘는 암호화폐 자산을 해킹당했습니다. 이로 인해 웹3 전반에 걸쳐 광범위한 변화가 일어났습니다.

이러한 변화들 중 많은 부분이 해킹으로 직접적으로 발생했으며, "개발자"들이 적어도 때때로는 "운영자"임을 인식하도록 강제했습니다.

그리고 운영자로서, 이들은 바이비트에서 도난된 자금을 처리하고 결국 기소될 것을 두려워하며, 일부 제품에서는 명시적인 스크리닝 또는 완전한 폐쇄를 도입했습니다.

메타마스크와 관련하여 중요한 점 - 4부를 추가하는 이유는 - 2025년 3월 17일 오케이엑스(OKX)가 자신들의 탈중앙화 거래소 어그리게이터를 폐쇄했고, 그 폐쇄의 기술적 세부사항이 메타마스크가 자체 스왑 라우터를 폐쇄하거나(또는 규정 준수 기능을 추가할 수) 있는 방식과 거의 정확히 일치한다는 것입니다.

여기서 우리는 세 가지를 할 것입니다.

첫째, 오케이엑스가 어떻게 자신들의 라우터를 폐쇄했는지 탐구할 것입니다. 그 논의는 정확할 만큼 기술적이지만 과도하게 복잡하지는 않습니다. 프로세스가 특별히 복잡하지 않았기 때문입니다. 스마트 계약에 대한 기본적인 이해가 있는 사람이라면 누구나 따라올 수 있을 것입니다.

둘째, 오케이엑스가 한 것과 정확히 같은 일을 메타마스크가 어떻게 할 수 있는지 다시 정확한 세부사항과 함께 보여드리겠습니다. 이러한 기술적 세부사항을 따라올 수 없는 독자들도 이 프로세스의 유사성을 인식할 수 있을 것입니다.

마지막으로, 이 예시를 사용하여 우리의 원래 게시물 시리즈를 반박하기 위해 제기된 법적 주장을 다루겠습니다. 미리 말씀드리자면, 이러한 제품을 변호하는 변호사들은 이러한 시스템의 작동 방식을 모르거나, 그들의 청중이 작동 방식을 모른다고 믿고 있습니다.

메타마스크가 오케이엑스와 정확히 같은 일을 할 수 있음을 증명함으로써, 메타마스크의 시스템에 대한 통제력 부재 주장에 심각한 의문을 제기합니다.

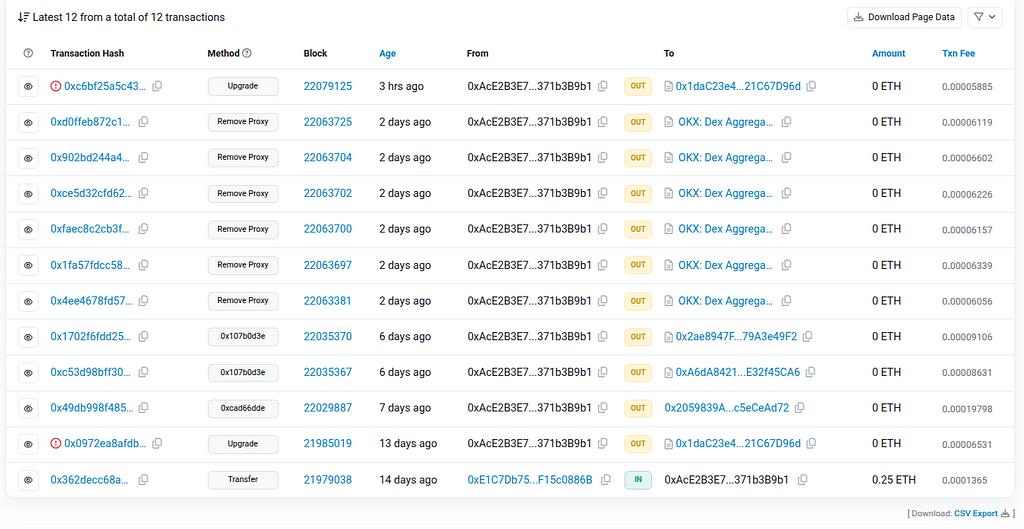

우리는 게이팅 계약의 소스 코드를 가지고 있지 않지만 다음을 확인할 수 있습니다:

- 셧다운 발표와 일치하는 removeProxy() 6회 호출

- 해당 호출의 매개변수는 오케이엑스(OKX) DEX 프록시와 일치

- 호출자는 오케이엑스(OKX) DEX와 연결됨

따라서 교육받은 추측으로는 ApproveProxy 계약의 소유자가 모든 허용 가능한 프록시를 제거하고 있는 것으로 보입니다. 그리고 다시 한 번 교육받은 추측으로는 이러한 제거로 인해 오케이엑스(OKX) DEX 어그리게이터가 효과적으로 셧다운되었습니다.

(번역은 계속됩니다. 전체 텍스트를 한국어로 번역할 수 있습니다.)