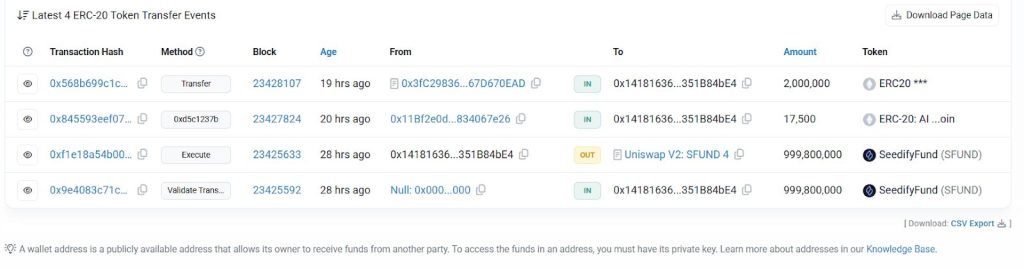

Seedify의 공식 토큰인 SFUND는 북한 해커들이 The DAO 런치패드에서 120만 달러를 훔친 후 99% 폭락했습니다.

9월 23일 UTC 기준 12시 5분경, 조선민주주의인민공화국과 연관된 여러 Web3 악용 사건으로 악명 높은 국가 산하 단체가 Seedify 개발자의 개인 키에 접근했습니다.

이러한 자격 증명을 바탕으로 그들은 이전에 감사 승인을 거친 브리지 계약을 통해 상당한 양의 SFUND 토큰을 발행했습니다.

북한 해커들이 4대 주요 체인에서 SFUND 유동성을 어떻게 유출시켰는가

X 공식 게시물 에 따르면 Seedify는 북한 해커의 침해가 개인 키 유출로 인해 발생했으며, 공격자가 Avalanche에서 설정을 수정하고 승인되지 않은 토큰을 민트(Mint) 을 확인했습니다.

Seedify는 세계에서 가장 신뢰받고 경험이 풍부한 감사원 중 한 명을 고용하여 스마트 계약을 검토하고 코드가 안전하고 감사 승인을 받은 계약을 나타낸다는 확신을 받았기 때문에, 해당 브리지 토큰 없이는 토큰 채굴을 허용해서는 안 되는 계약이라고 밝혔습니다.

팀은 " 우리는 감사원과 보안 전문가와 연락해 다른 모든 인프라의 보안을 검토할 것 "이라고 밝혔습니다.

해커들은 훔친 토큰을 Ethereum, 아비트럼(Arbitrum), Base에 연결하여 유동성 풀을 고갈시킨 후 최대 금액을 바이낸스 코인(BNB) 체인으로 옮겨 판매했습니다.

Seedify는 " BNBChain의 유동성에 대한 지속적인 위험은 더 이상 없으며, 모든 브릿지 거래를 중단했습니다. 하지만 추후 공지가 있을 때까지 다른 체인에서 토큰을 구매하지 않는 것이 좋습니다 ."라고 경고했습니다.

핵심 계약, 사용자 지갑 및 기반 프로토콜은 영향을 받지 않습니다.

해당 팀은 투명한 복구 노력을 약속했으며 공식 채널을 통해 업데이트를 제공할 예정입니다.

그들은 " 우리는 지역 사회와 파트너에게 가장 깊은 감사를 표하고 싶습니다. 여러분의 엄청난 지원은 이 어려운 시기에 우리에게 세상을 의미합니다 ."라고 덧붙였습니다.

Seedify는 공격자와 공격 방법을 파악하는 데 도움을 준 Zero Shadow와 연결해준 블록체인 조사관 ZachXBT에게 감사를 표했습니다.

"우리는 이렇게 멀리까지 오기 위해 여기까지 온 것이 아닙니다." - Seedify 창립자, 복귀를 다짐하다

Seedify 창립자 Levent Cem Aydan(일반적으로 Meta Alchemist라는 이름으로 알려짐)은 이 공격에 대한 좌절감을 표현했습니다.

그는 최근 X 게시물 에서 개인적인 어려움을 극복하고 Seedify를 만들었으며, 마지막 자금을 탈중앙화 거래소(DEX) 유동성과 에어드랍 수수료에 투자했다고 밝혔습니다.

" 우리는 벤처캐피털(VC) 투자를 유치하지 않았고, 누구에게도 단 한 푼도 요구하지 않았습니다. 오히려 3만 명이 넘는 사람들에게 초기 토큰을 선물했습니다. DPRK/Lazarus는 우리가 4년 반 동안 쌓아온 모든 것을 단 한 번의 해킹으로 가져가기로 결정했습니다 ."

그는 해당 계약서가 감사를 거쳤고 안전한 것으로 여겨졌지만, 북한 해커들이 취약점을 발견하고 이를 악용했다는 사실을 확인했습니다.

하지만 그는 팀이 패배하지 않을 것이라는 확고한 의지를 유지했습니다.

" 우리는 여기까지 오기 위해 여기까지 온 것이 아니고, 여기에는 많은 사람들이 힘들게 벌어들인 돈이 들어있습니다 ."

그는 내일까지 불사조처럼 일어나겠다는 계획을 발표할 것이며, 지역 사회의 지속적인 지원에 감사를 표할 것이라고 덧붙였다.

6자리 수 투자자, SFUND 포트폴리오 99% 폭락해 0.00005504달러로 마감

SFUND에 6자리 수의 금액을 투자한 Alpha Collective의 창립자 조셉 자페는 Seedify 토큰이 99% 하락해 역대 최저인 0.00005504달러로 떨어지면서 자신의 투자가 현재 수중에 잠겨 있다고 공개적으로 한탄했습니다.

그러나 Seedify 팀의 긴급 대응 노력에 따라 토큰은 0.28달러로 반등했지만 한 달 전 2.34달러에 비해 78% 이상 하락했습니다.

라자루스(Lazarus)로 널리 알려진 북한 국가 연계 해커 그룹이 올해 암호화폐 거래소 바이비트(Bybit) 와 관련된 가장 큰 규모의 15억 달러 규모의 강도 사건을 저질렀습니다.

다른 목표로는 로닌(Ronin) Bridge (2022년 3월, 6억 2,500만 달러), Poly Network(2021년 8월, 6억 달러), 와지르엑스(WazirX) (2024년 7월, 2억 3,500만 달러) 등이 있습니다.

2017년부터 이 그룹은 30~60억 달러 상당의 암호화폐 자산을 훔쳐 북한의 핵 및 미사일 프로그램에 자금을 지원한 혐의를 받고 있습니다.

바이낸스 창립자 창펑 자오(창펑자오(CZ))는 최근 해커들이 가짜 구직서, 사기성 면접, 직원 뇌물 수수 등을 통해 암호화폐 회사에 침투하고 있다고 밝혔습니다 .

창펑자오(CZ) 개발자/보안 담당자로 가장하는 것, 악성 소프트웨어가 가득한 인터뷰를 실시하는 것, 데이터 접근을 위해 공급업체에 뇌물을 주는 것 등 세 가지 공격 방법을 설명했습니다.