구글 위협 인텔리전스 그룹에 따르면, 북한 해커들은 공개 블록체인 네트워크의 스마트 계약에 악성 코드를 삽입하여 암호화폐와 민감한 정보를 훔치도록 설계된 맬웨어를 배포하는 방법을 채택했습니다.

Google에 따르면, "EtherHiding"이라고 불리는 이 기술은 2023년에 등장했으며, 일반적으로 가짜 취업 제안과 유명 인터뷰를 통해 피해자에게 접근하거나 사용자를 악성 웹사이트나 링크로 유도하는 등 소셜 엔지니어링 기술과 함께 사용됩니다.

해커는 로더 스크립트를 통해 합법적인 웹사이트 주소를 장악하고, 웹사이트에 자바스크립트 코드를 삽입하여 스마트 계약에서 별도의 악성 코드 패키지를 실행시킵니다. 이 패키지는 사용자가 감염된 사이트와 상호 작용하면 자금과 데이터를 훔치도록 설계되었습니다.

구글 연구원들은 침해된 웹사이트는 실제로 원장에 거래를 생성하지 않는 "읽기 전용" 기능을 사용하여 블록체인 네트워크와 통신하므로 위협 행위자가 감지되지 않고 거래 수수료를 최소화할 수 있다고 밝혔습니다.

보고서는 위협 행위자들이 개인과 조직 모두로부터 자금과 귀중한 정보를 훔치려고 시도하는 사기와 해킹으로부터 사용자를 안전하게 보호하기 위해 암호화폐 커뮤니티에서 경계해야 할 필요성을 강조합니다.

관련: CZ의 Google 계정이 '정부 지원' 해커의 표적이 됨

징후를 알아보세요: 북한 사회공학 캠페인 해독

Google에 따르면, 위협 행위자들은 가짜 회사, 채용 기관 및 프로필을 만들어 가짜 채용 제안을 통해 소프트웨어 및 암호화폐 개발자를 표적으로 삼습니다.

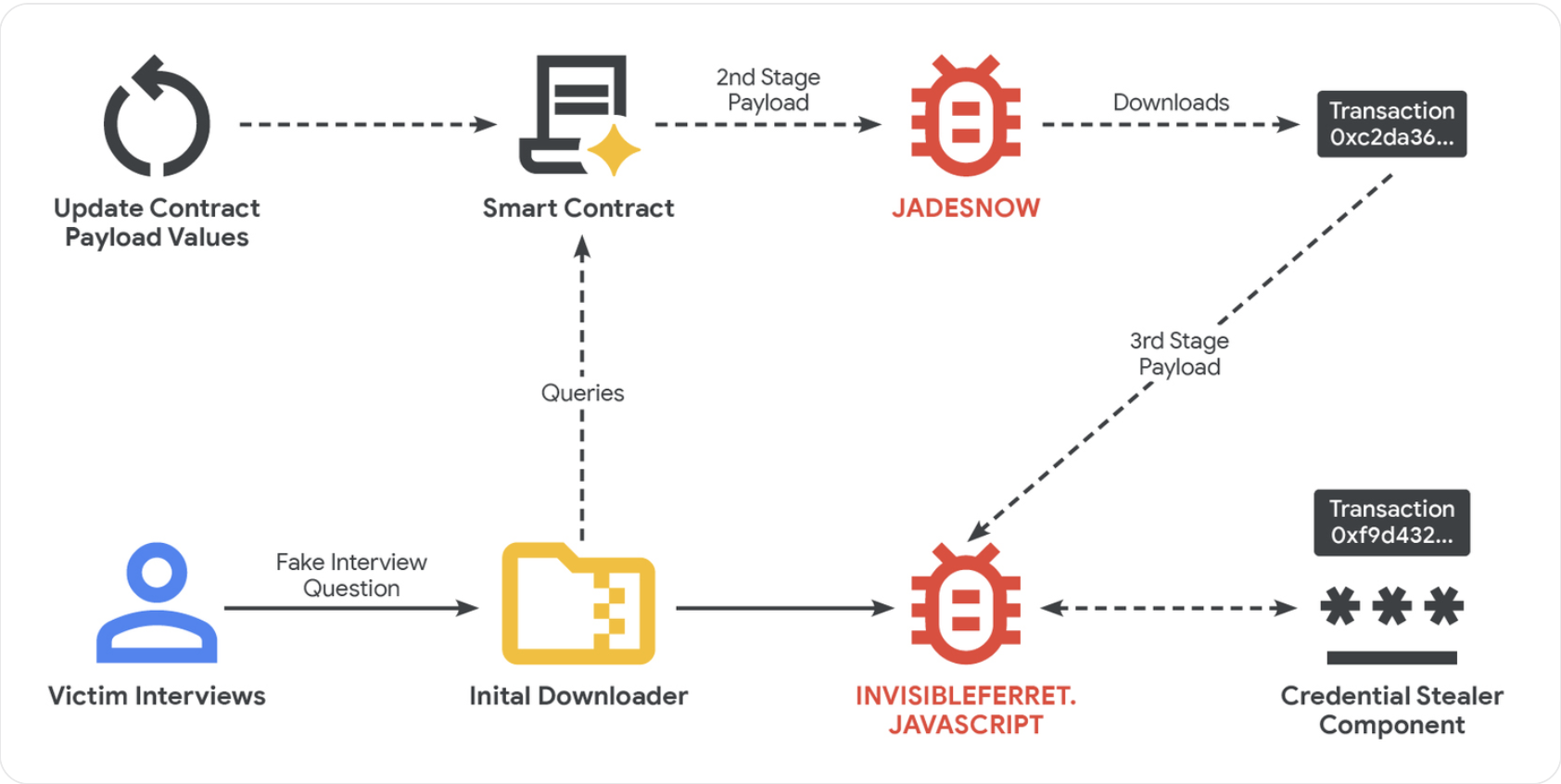

초기 설득 후, 공격자는 Discord나 Telegram과 같은 메시징 플랫폼으로 통신을 옮기고 피해자에게 취업 시험을 치르거나 코딩 작업을 완료하도록 유도합니다.

구글 위협 인텔리전스(Google Threat Intelligence)는 "공격의 핵심은 기술 평가 단계에서 발생합니다."라고 밝혔습니다. 이 단계에서 피해자는 일반적으로 악성 페이로드가 저장된 GitHub과 같은 온라인 코드 저장소에서 악성 파일을 다운로드하라는 요청을 받습니다.

다른 경우에는 공격자가 피해자를 화상 통화로 유인하여 가짜 오류 메시지를 표시하고 오류 수정 패치를 다운로드하도록 유도합니다. 이 소프트웨어 패치에는 악성 코드도 포함되어 있습니다.

악성 소프트웨어가 컴퓨터에 설치되면 "JADESNOW"라는 2단계 JavaScript 기반 맬웨어가 배포되어 민감한 데이터를 훔칩니다.

Google은 세 번째 단계가 때때로 가치가 높은 대상에 배포되어 공격자가 손상된 컴퓨터와 해당 네트워크에 연결된 다른 시스템에 장기간 액세스할 수 있도록 허용한다고 경고했습니다.

매거진: 실제 사용자로부터 암호화폐 에어드랍을 훔치는 3만 대의 휴대전화 봇 농장 내부