※이 기사는 자동 번역되어 있습니다. 정확한 내용에 대해서는 원문 을 참조하십시오.

연초 한국의 대규모 암호화 자산 거래소의 핫 월렛 중 하나에서 비정상적인 출금 활동이 감지되었습니다. 약 15분 동안 수백 건의 거래가 실행되었으며, 약 ₩44.5B KRW(3,300만~3,500만 달러 상당)가 빼앗겨, 이 거래소는 모든 출금을 정지했습니다. 도난당한 자산에는 USDC, BONK, SOL, ORCA, RAY, PYTH, JUP 등 주요 토큰이 포함되었습니다. 반면에, 이 거래소는 도난 자금의 절반 이상($23B KRW 상당의 LAYER 토큰)을 동결하는데 성공했지만, 잔여는 이미 회복 불가능했습니다. 출금의 패턴과 타이밍을 분석하면, 본건은 스마트 계약의 결함이나 이용자 레벨의 오조작이 아니라, 핫 월렛의 서명 플로우가 침해된 것에 기인한다고 시사됩니다.

본 기사에서는 최근 발생한 거래소 해킹의 동향을 해설하고, 본건의 수법을 심굴하고, Hexagate의 Wallet Compromise Detection Kit 와 GateSigner 가 어떻게 조기 검지하여 피해액의 최소화에 기여할 수 있었는지를 보여줍니다.

CEX와 캐스트디안에 대한 침해는 증가세

이번 주요 거래소에서의 사안은 명확한 업계 트렌드를 반영하고 있습니다. 즉, 중앙집권형 거래소(CEX)와 캐스트디안에 대한 침해가 늘고 있습니다. 배경에는 복잡한 클라우드 환경에서 빠르고 다중 체인 출금 시스템을 운영하는 어려움이 있습니다. 거래소와 캐스트디언은 시장에서 가장 복잡한 온체인의 자금 흐름을 담당하게 되었지만, 견고한 온체인 보안의 필요성을 과소평가하고, 나중에 불충분하다고 판명하는 대책에 의존해 버리는 경우가 적지 않습니다.

우리는 거의 10년 동안 고객 환경을 추적하고 Lazarus와 같은 위협 그룹의 동향을 추구해 왔지만 분명한 변화가 있습니다. 공격자는 높은 이득과 크고 복잡한 운영 스택을 목표로 캐스토디언과 CEX를 목표로 하는 경향을 강화하고 있습니다. 최근 Bybit, BTCTurk, SwissBorg, Phemex 및 이번 한국 거래소에 대한 공격은 모두 동일한 패턴에 적용됩니다. 즉, 단일 지점 침해로 수백만 달러 규모의 손실이 발생한다는 것입니다.

각 사안의 근본 원인은 다릅니다. 계정 탈취로 이어지는 소셜 엔지니어링, 텍스택 내의 사이버 보안상의 결함, 맬웨어, 내부 부정 등 다방면에 걸쳐 있습니다. 고급 공격자는 유일한 약점을 찌릅니다. 현실적인 전제는 '완전 방어'가 아니라 '어느 뭔가가 깨진다'는 것입니다. 그리고 찢어졌을 때, 모두는 검지와 대응의 속도에 달려 있습니다. 강력한 실시간 감지 및 대응은 위험을 0으로 만들지 않지만 운영상의 침해가 치명적인 손실로 발전하는 것을 방지합니다.

무슨 일이 있었는지

이 사건이 발생하기 전에 사건에 관련된 거래소 연결의 Solana 지갑 중 하나 (수백 개 중 하나)는 몇 주 동안 성공적으로 작동했습니다. 잔액은 증감을 반복하고 있었지만, 제로가 된 것은 한번도 없습니다. 그러나 공격이 발생했을 때 그 지갑은 몇 분 안에 완전히 비워졌습니다. 이것은 합법적 인 운영에서 매우 드물며 침해를 강력하게 시사하는 패턴입니다. 특히 다음 신호가 두드러졌습니다.

- 잔액 제로화 패턴 : 관련된 모든 지갑에 공통적으로 매우 짧은 시간에 잔액이 0으로 붕괴하는 서명이 발견되었습니다. 통상의 거래소 운용에서는 일어날 수 없는 거동입니다.

- 고액 출금 스파이크: 공격 7일 전까지의 기간, 동 거래소의 Solana 지갑에서 약 $100,000 규모의 출금은 1건 밖에 없었지만, 공격시에는 같은 규모의 출금이 약 15분에 약 80건 발생했습니다.

- 수많은 자산에서 높은 빈도 실행 : 공격자는 수십 개의 토큰을 수백 개의 트랜잭션으로 단번에 이동했습니다. 이 버스트형의 거동은, 평상시의 베이스 라인으로부터 크게 일탈합니다.

이것들은 바로 Chainalysis Hexagate와 같은 고급 자동 행동 분석 시스템이 실시간으로 감지하도록 설계된 신호입니다. 결국, 이 거래소는 출금 정지라는 적절한 판단을 내리고 이용자와 플랫폼을 보호했습니다. 이러한 종류의 사건은 완전 자동 감지 및 대응 메커니즘의 효과를 돋보이게합니다. 적절한 실시간 파이프라인이 갖추어지면, 비정상은 초기의 약간의 트랜잭션 단계에서 플래그되고, 심각한 이동이 발생하기 전에 억제될 수 있다.

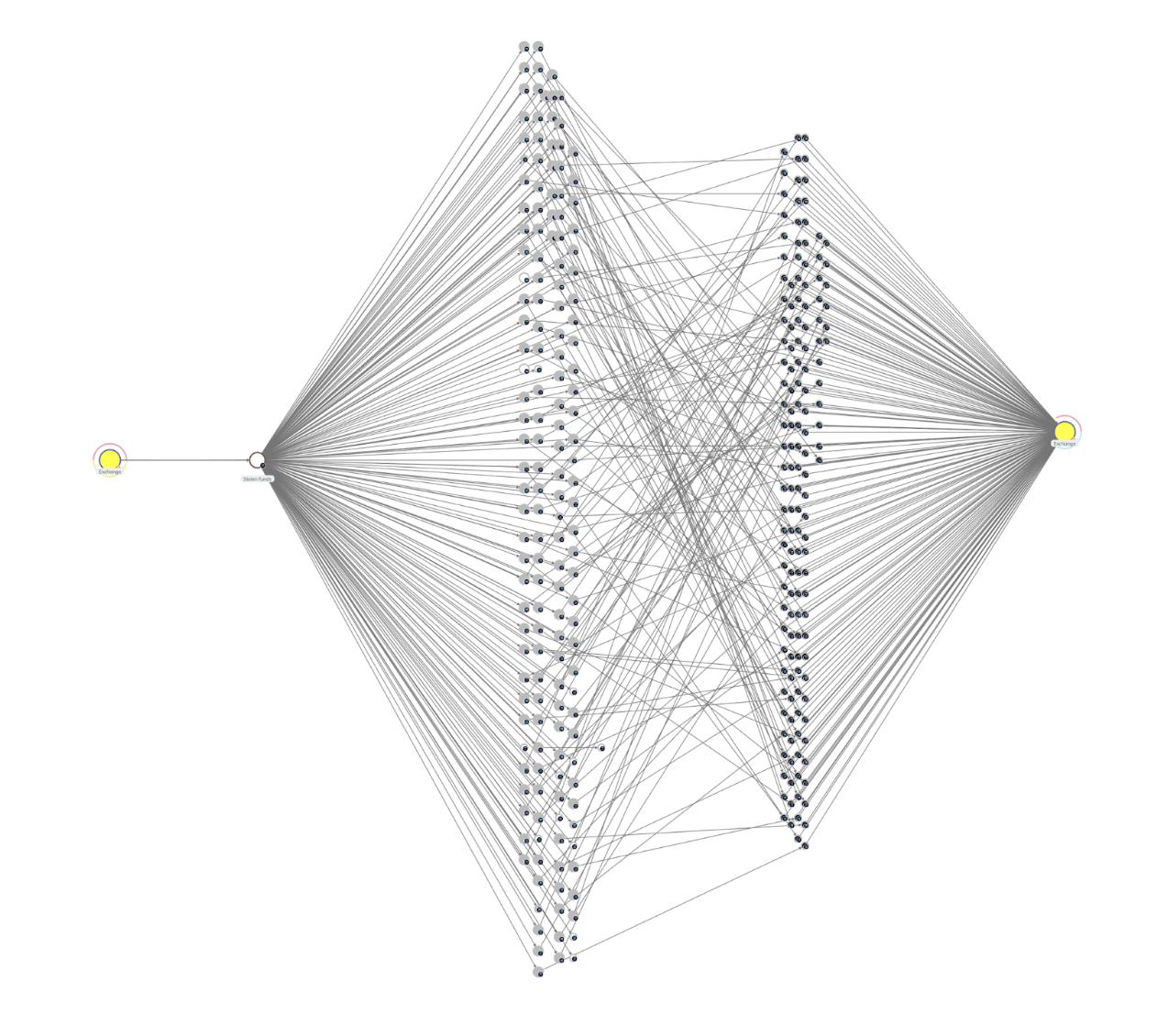

도난 직후의 움직임

이 단계에서 공격 실행자는 자동 마켓 메이커(AMM)를 사용하여 도난 자산을 교환하고 발행자에 의한 동결이 어려운 토큰으로 전환하는 데 주력하고 있었다고 생각됩니다. 이것은 대규모 핫 월렛 침해 후 초기 행동으로 전형적입니다. 다음의 Chainalysis 조사 도구 Reactor 그래프는 현재의 움직임의 대부분이 확산이 아니라 자금의 집계와 자산 유형의 전환임을 보여줍니다.

Reactor 그래프의 초기 이동 개요

Reactor 그래프의 초기 이동 개요

Chainalysis Hexagate는 어떻게 지갑에서 유출되는 것을 감지하고 차단하는 방법

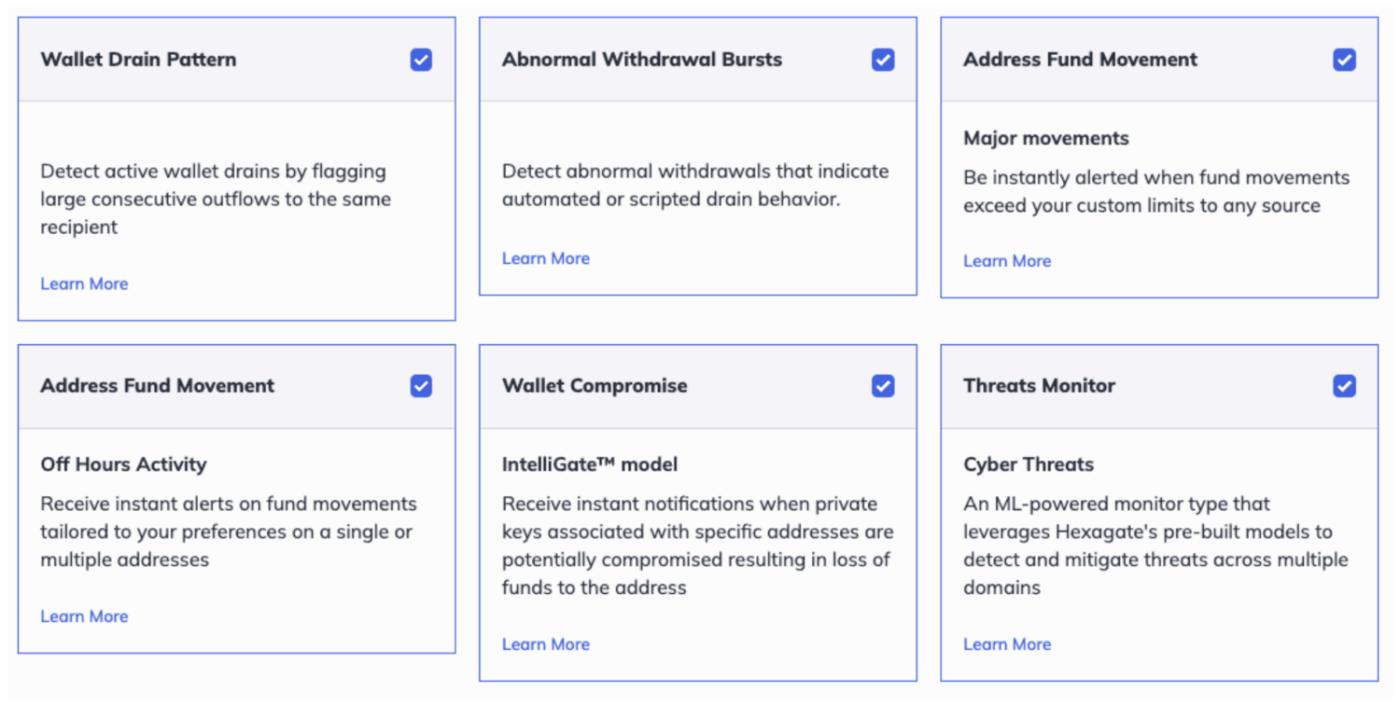

1. Wallet Compromise Detection Kit

핫 월렛 침해의 가장 초기 징후를 감지하는 실시간 모니터링 그룹으로 Chainalysis의 인텔리전스를 추가합니다. 주요 내용은 다음과 같습니다.

잔액 유출 패턴 감지 : 지갑 잔액이 갑자기 제로 방향으로 떨어지는 거동을 감지합니다.

버스트 감지 : 단시간에 고액 출금이 급증하는 이벤트에 플래그를 지정합니다.

알 수 없는 대상 탐지 : 내부의 신뢰할 수 있는 생태계 외부 주소로 자금이 이동될 때 경고를 발행합니다.

기계 학습에 의한 침해 탐지 : 과거의 CEX 침해 사례와 광범위한 생태계 거동을 학습한 모델에 의해 탐지합니다.

이러한 신호는 악의적 인 거래의 처음 몇 건, 때로는 이전의 미묘한 행동 변화 단계에서 발화합니다. 이러한 조기 감지를 사용함으로써 CEX는 출금 정지, 콜드 스토리지로의 퇴피, 흐름의 격리 등의 방어 조치를 자동화할 수 있어 보다 신속하고 일관성 있게 운영 실수를 줄이면서 대응할 수 있습니다.

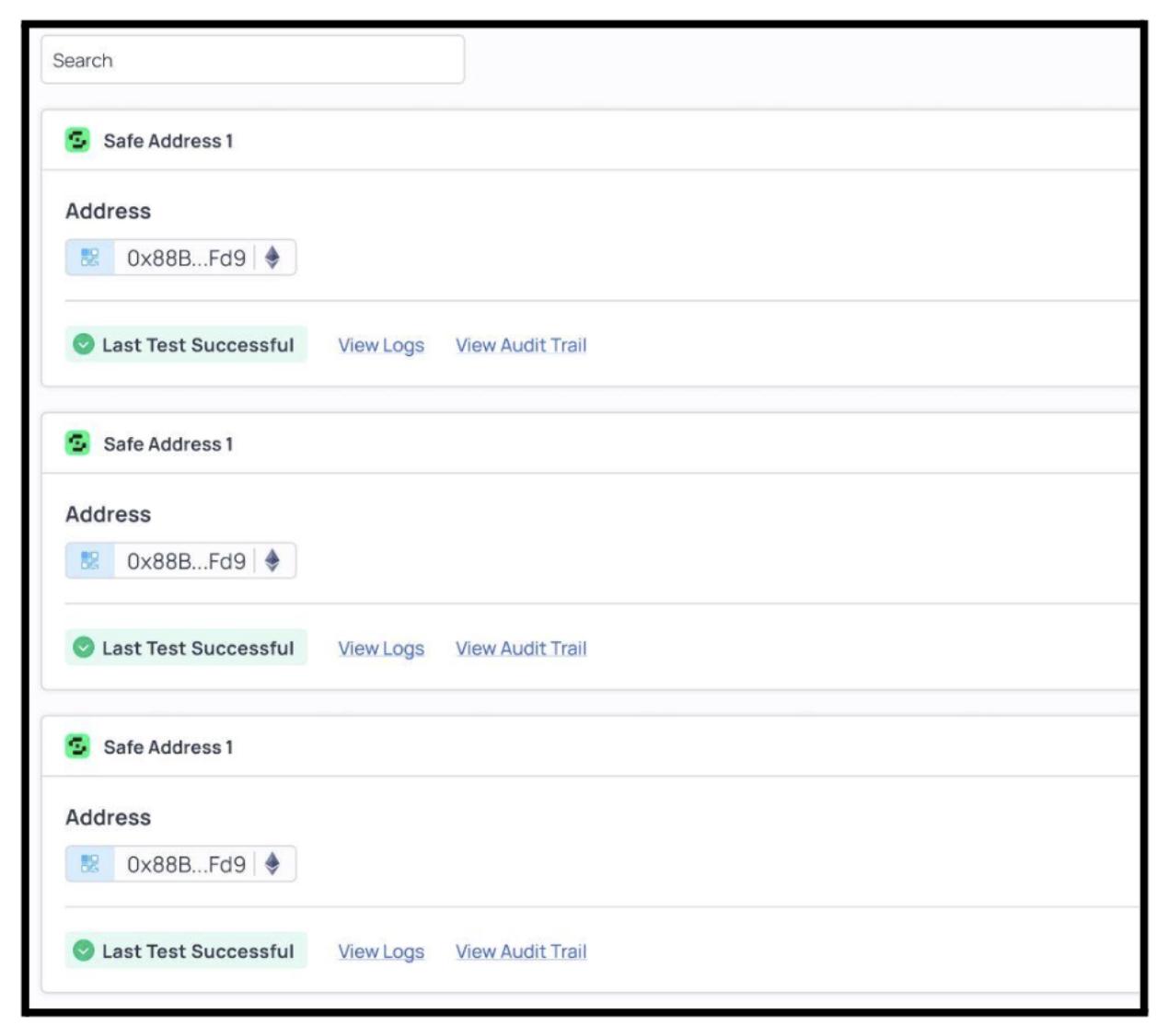

2. GateSigner (사전 서명 보호)

GateSigner는 서명 흐름에 연결되어 각 트랜잭션을 사전에 시뮬레이션하여 고위험 거동을 검사하며 승인 전 중요한 심사 기능을 제공합니다.

먼저 출금을 시뮬레이션합니다.

결과를 침해 감지 모니터 그룹과 비교합니다.

비정상이 인정되면 트랜잭션은 체인으로 흐르기 전에 차단되거나 에스컬레이션됩니다. 이렇게하면 공격자가 통과하려고 시도하는 위험한 트랜잭션에 인프라가 실수로 서명하는 상황을 방지 할 수 있습니다.

몇 가지 고려 사항

핫 월렛의 침해는 오늘날 카스트디언과 거래소가 직면하는 가장 고액이며 빈도가 높은 위험 중 하나가되고 있습니다. 가장 잘 준비된 조직은 조기 감지 및 서명 파이프라인의 견고한 통제에 투자하고 있습니다. Hexagate의 Wallet Compromise Detection Kit와 GateSigner는 CEX가 비정상을 즉시 파악하고 실행 전에 위험한 출금을 차단하고 적절한 시기에 적절한 대응을 자동화하는 힘을 제공합니다. 피하기 어려운 침해를 제한적인 사안에 두고, 이용자, 운영, 그리고 비즈니스 전체를 지키는 가장 효과적인 방법입니다.

Wallet Compromise Detection Kit와 GateSigner가 다음 대규모 도둑질의 피해자가 되는 것을 예방하는 방법에 대한 자세한 내용과 데모 요청에 대해 문의하시기 바랍니다.

This website contains links to third-party sites that are not under the control of Chainalysis, Inc. or its affiliates (collectively “Chainalysis”). is not responsible for the products, services, or other content hosted therein.

This material is for informational purposes only, and is not intended to provide legal, tax, financial, or investment advice. Recipients should consult their own advisors before making these types of decisions. Chainalysis has no responsibility or liability for any decision made or any use of this material.

Chainalysis does not guarantee or warrant the accuracy, completeness, timeliness, suitability or validity of the information in this report and will not be responsible for any claim attributable to errors, omissions, or other inaccuracies of any part of such material.

The post 15분만에 암호화 자산 3,500만 달러 상당 유출 : 거래소 해킹의 진화와 예방책 appeared first on Chainalysis .