이번 주 다이제스트에서는 Verichains의 공동 창업자인 Thanh Nguyen이 GM Vietnam에서 연설하여 MPC 보안 연구에 대한 통찰력을 공유할 예정입니다.

지난주 사건에서 DeFi 시장은 PolyNetwork에서 수백만 달러 규모의 해킹을 목격했으며 10,000,000달러 이상의 손실을 입었습니다.

베트남 최고의 블록체인 이벤트인 GM Vietnam을 주도하는 Verichains는 Kyros Venture와 긴밀히 협력하여 일련의 워크숍과 강연을 통해 베트남 블록체인 커뮤니티에 Web3 보안의 중요성을 교육하고 있습니다.

이번 주 Verichains 공동 창업자인 Thanh Nguyen은 GM Vietnam에서 다음 세션에서 MPC 기술에 대한 자신의 전문 지식을 공유할 예정입니다: 미래의 잠금 해제: 향상된 개인 정보 보호 및 보안을 위한 MPC 기반 블록체인 지갑.

GM Vietnam에 참여하여 7월 7일 금요일 16:50 ICT에 Thiskyhall Sala 컨벤션 센터 - Sofic Tower에서 Verichains 공동 창립자의 최신 통찰력을 얻으십시오.

🚨 프로젝트: 폴리 네트워크

⛓️ 체인: Metis, Arbitrum, Avalanche, BSC, Ethereum, Fantom, Gnosis, Heco, OKT, Optimism, Polygon.

품목: 손상되었을 가능성이 있는 개인 키

💸 손실 금액: ~$10,000,000(계산 중)

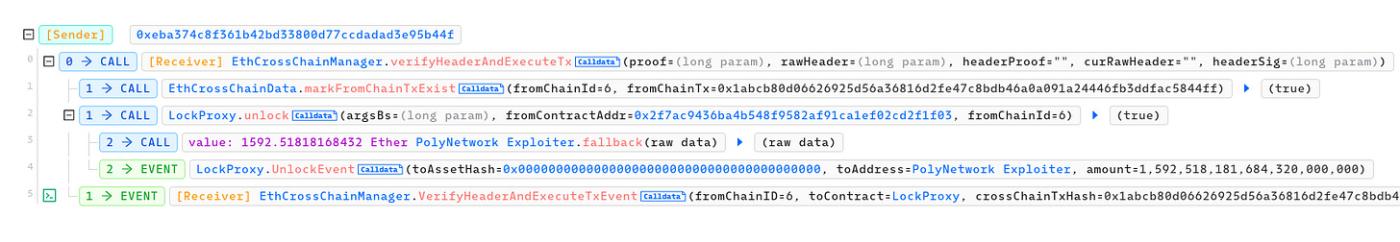

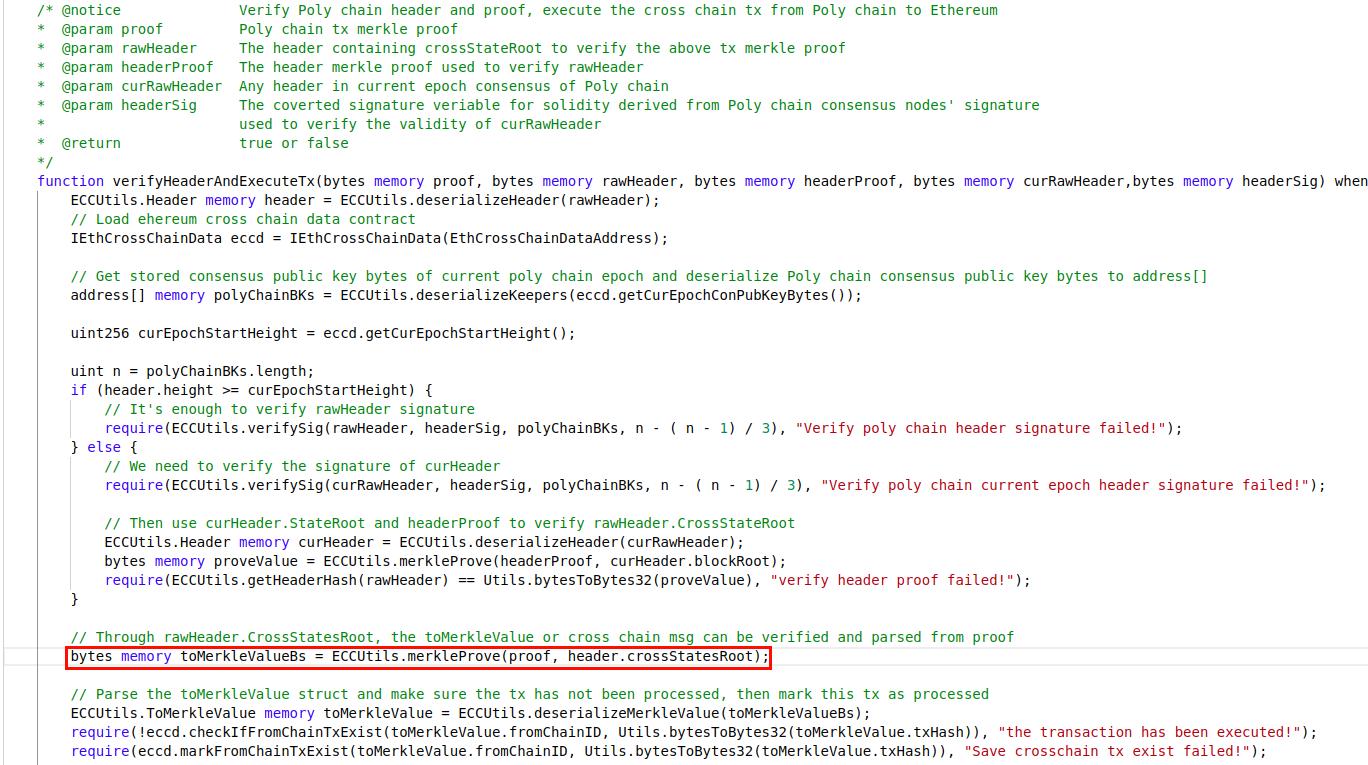

2021년 공격에 이어 2023년 7월 2일 폴리 네트워크 프로토콜이 다시 한번 악용됐다. 조사 초기 단계에서 해당 공격이 크로스체인 자산을 담당하는 브릿지 컨트랙트 내에서 발생한 것으로 밝혀졌다. 옮기다. 조사에 따르면 EthCrossChainManager 계약의 verifyHeaderAndExecuteTx 기능을 트리거하여 LockProxy 계약에서 상당량의 다양한 토큰이 인출되었습니다.

이 기능은 키퍼 목록에 의해 서명된 소스 체인의 헤더의 유효성을 확인합니다. 헤더에는 Merkle 증명을 검증하는 데 사용되는 상태 루트가 포함되어 있습니다.

컨트랙트 로직 상 보안 취약점은 없는 것으로 보이지만, 공격 이전에 키퍼 계정 주소가 변경되지 않아 키퍼 계정이 해킹된 것으로 보입니다. 하지만 폴리네트워크 팀은 아직 이 문제와 관련해 어떠한 세부사항도 확정하지 않았습니다.

공격은 Ethereum, BSC, Polygon, Avalanche, Metis 등을 포함한 11개 블록체인의 58개 이상의 자산에 영향을 미쳤습니다. 이러한 자산은 모두 공격자의 지갑 주소 0xe0Afadad1d93704761c8550F21A53DE3468Ba599 로 전송되었습니다. Beosin Alert에 따르면 공격자는 훔친 자산을 이더리움 블록체인에서 5,196 ETH(~$10.1m)로 교환했습니다. 그러나 다른 토큰(~2억 6천만 달러)은 낮은 유동성으로 인해 공격자가 현금화하지 못할 수도 있습니다.

🚨 프로젝트: ShidoGlobal

⛓️ 체인: BSC

품: 접근 제어

💸 손실 금액: $240,000

지난주 공격에서는 한 쌍의 토큰에 대한 유동성 추가를 처리하는 AddRemoveLiquidityForFeeOnTransferToken이라는 잘못 구성된 계약으로 인해 Shido Global이라는 DEX가 ~$240,000에 악용되었습니다. 이러한 잘못된 구성으로 인해 계약은 BNB와 SHIDOv1을 포함한 모든 잔액을 공격자에게 이전했습니다.

그런 다음 공격자는 ShidoLock의 기능을 이용하여 SHIDOv1 및 SHIDOv2 토큰을 교환했습니다. 이를 통해 그들은 SHIDOv2 토큰 풀에서 이익을 얻을 수 있었습니다.

공격 이후 Shido는 악용을 인정하고 수정 사항을 배포했습니다.

🚨 프로젝트: 테미스 프로토콜

⛓️ 체인: Arbitrum

품목: 가격조작

💸 손실 금액: $370,000

Themis Protocol이라는 DeFi 프로젝트는 결함이 있는 오라클로 인해 ~$370,000에 악용되었습니다. 공격자는 밸런서 LP의 가격을 조작하기 위해 플래시론을 실행했습니다. 공격자는 빌린 ETH로 LP 가격을 인위적으로 조작한 후, 조작된 가격을 이용하여 테미스로부터 추가 ETH를 빌리는 과정을 진행했습니다. 오라클의 결함으로 인해 공격자는 시스템을 속이고 이러한 조작을 통해 이익을 얻고 일반적인 상황에서 가능한 것보다 더 많은 ETH를 빌릴 수 있었습니다.

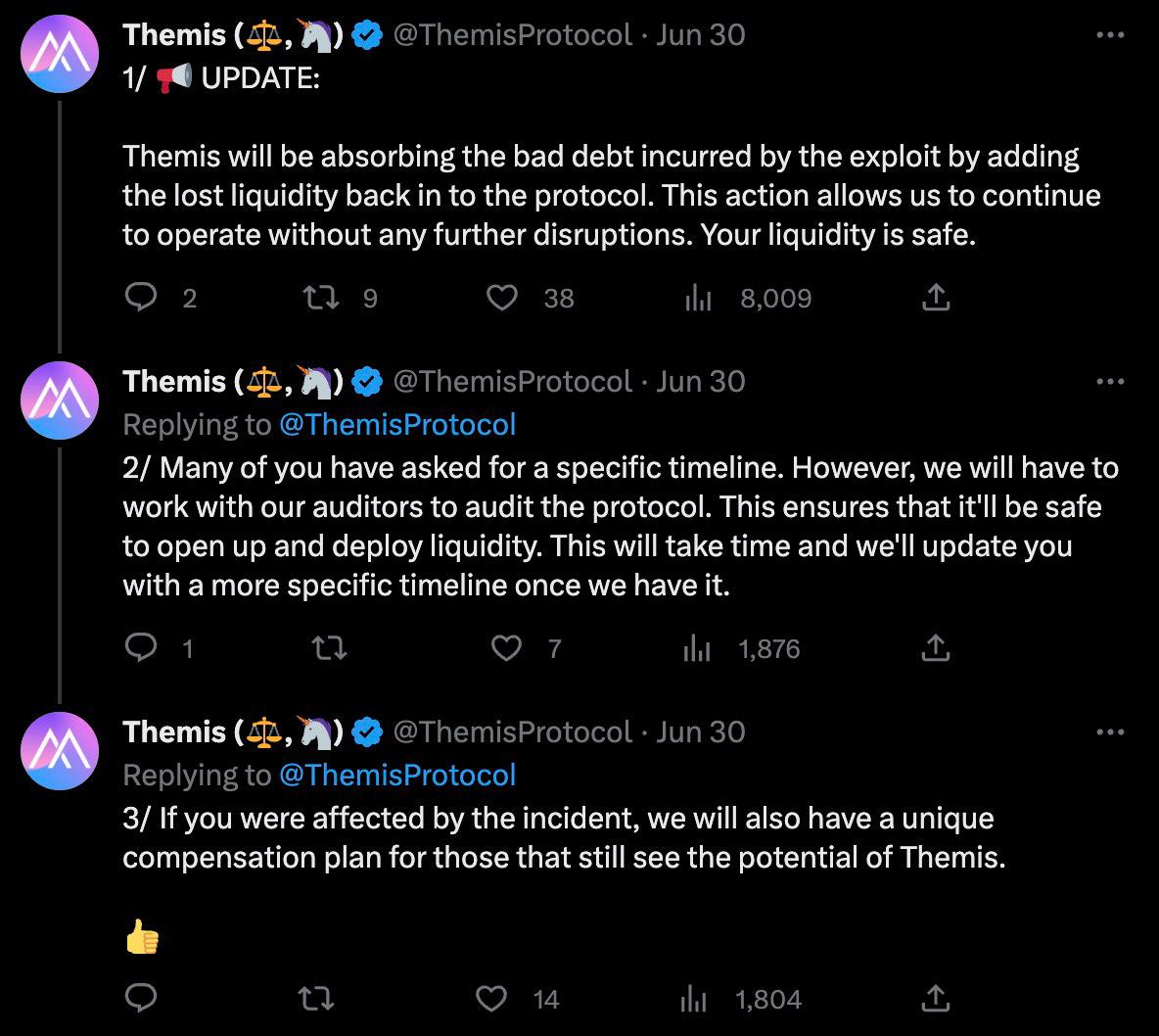

공격 이후 테미스 프로토콜은 악용을 인정했으며 손실된 유동성을 프로토콜에 다시 추가함으로써 발생한 악성 부채를 흡수하여 사용자 유동성의 안전을 보장하고 있습니다. 또한 피해를 입은 사용자에게 보상을 제공하기 위한 보상 계획도 마련되어 있습니다.