픽시 코인, 돼지 저금통 킬러, 개인 키 사기, '스티치 몬스터' 스타일의 코인 도용에 주의하세요

By비트레이스

비트코인이 사상 최고치를 기록하면서 암호화폐 경제는 틀에서 벗어나기 시작했고, 더 많은 사람들이 암호화폐에 대해 폭넓게 논의하고 참여할 수 있게 되었습니다. 그러나 동시에 암호화폐 업계에는 고수익과 무료 교육을 미끼로 사기를 기획한 부도덕한 사람들이 주요 소셜 미디어 플랫폼과 온라인 커뮤니티에 등장하여 순진한 투자자들에게 손실을 입히고 있습니다. 이 글에서는 사용자가 함정에 빠지지 않도록 전형적인 암호화폐 스태킹 사기를 소개합니다.

겹겹이 쌓인 사기 고리

최근 한 피해자가 지갑에 있는 자산이 비워졌다고 주장하며 비트트레이스에 연락해왔습니다. 피해자의 주소와 관련 정황을 확인한 결과, 피해자는 개인 키를 속이고, 픽시 코인을 구매하고, 돼지 죽이기 디스크가 발견되는 삼중 타격을 입었으며, 사기가 중첩되는 전형적인 수법이라고 볼 수 있습니다.

지터버그 지인, 개인키 속임수

며칠 전, 피해자는 짧은 동영상 플랫폼 브러시에서 암호화폐 투자 콘텐츠에 대한 토론에 참여하고 댓글 영역에서 비트코인에 대한 자신의 낙관적인 견해를 밝힌 후 '같은 생각을 가진' 코인 투기 네티즌으로부터 개인 편지를 받았고, 상대방은 투기 방법을 가르쳐 주겠다는 의사를 밝혔습니다.

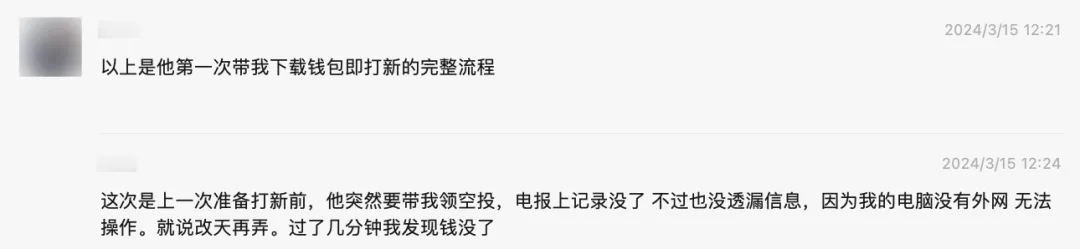

그들은 위챗 메시지를 주고받으며 돈을 벌 수 있는 방법에 대해 더 논의했습니다. 사기꾼들은 MEME 코인이 치솟는 시장에서 피해자인 투더우에게 TP 지갑 다운로드, 이더리움 충전, 투더우 계약 수입 등 한 번에 많은 혜택을 제공한다고 말했습니다. 피해자가 스크린샷을 찍고 작업에 대해 문의했을 때 이미 자산에 대한 최고 통제 권한이 있는 보조 단어를 상대방에게 보냈기 때문에 피해자가 모르는 사이에 사기꾼은 이미 자산에 대한 최고 통제 권한을 가진 보조 단어를 상대방에게 보냈습니다.

즉, 사기꾼은 언제든지 피해자의 지갑에있는 모든 자산을 이체 할 수 있지만 사기꾼은 그렇게하지 않고 지갑의 자산이 "그물을 닫을"만큼 충분하지 않기 때문에 실제로 피해자를 두공을 플러시하도록 데려갔습니다.

암호화폐 투자 방법을 알려준다는 속임수를 사용한 편법 행위는 흔한 유사 투자 및 금융 사기 중 하나로, 사기범들은 피해자에게 지갑 설치를 안내하는 과정에서 일반인들의 암호화폐에 대한 이해가 부족하다는 점을 이용해 지갑의 보조 단어, 키, 키에 해당하는 QR코드 등 개인 정보를 빼내는 것이 일반적입니다.

멋진 형님, 픽시 코인

첫 번째 투자 대상은 정글이라는 토렌트 코인이었고, 이 프로젝트는 트위터 계정과 함께 자체 공식 웹사이트를 가지고 있었으며 모든 것이 정상적으로 보였습니다. 사기범들은 이 프로젝트의 "IPO 수익률"이 좋으며 구매 후 빠르게 상승할 수 있을 것이라고 주장했습니다.

피해자는 소량의 이더리움을 "새로운 코인"으로 교환했고 토큰 가격은 빠르게 두 배가되었고 사기꾼의 주도하에 피해자는 모든 자산을 팔고 "형제, 당신은 정말 훌륭합니다"라고 한탄했지만 예기치 않게 이것은 RUG의 일반적인 속임수 인 단맛의 첫 번째 맛입니다. 단맛의 첫 맛.

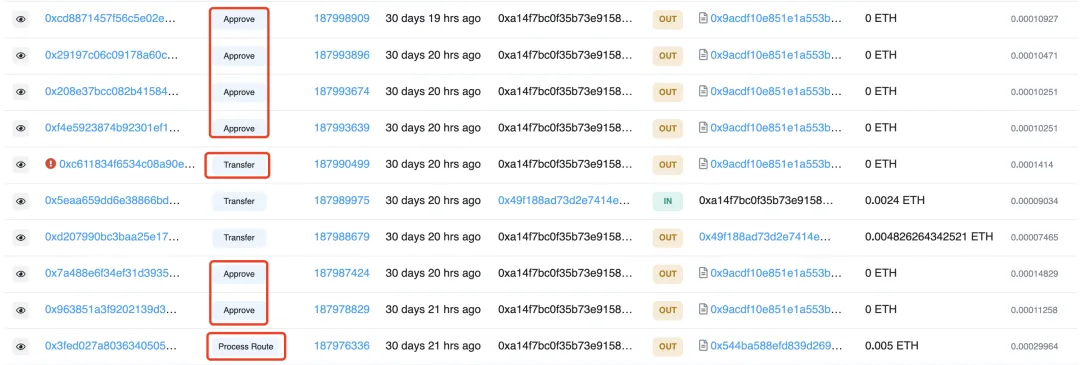

사실, 체인의 실제 이야기는 이것이 "픽시 코인"이며 실수로 그것을 구입 한 다른 피해자들이 토큰을 판매하기 위해 다른 DEX에 권한을 부여하기 위해 체인을 불안하게 돌아 다니고 있으며 피해자의 "이익"은 사기꾼이 자신의 주소에 대한 권한을 화이트리스트에 올렸기 때문이라는 것입니다.

TP 전문가, 돼지 저금통

다음 날, 사기범은 피해자에게 더 많은 자본을 투자하고 새로운 코인 스트라이크에 계속 참여할 것을 제안하며 두 번째 움직임을 보였습니다. 피해자는 흔쾌히 동의했지만, 지갑에 2.39 이더리움을 구매한 후 어떤 이유에서인지 보류했습니다. 그런 다음 사기범은 피해자가 픽시 코인 구매에 참여할 때까지 기다리지 않고 계속 진행하여 니모닉을 직접 가져와 모든 자산을 이체했습니다.

피해자는 지갑 잔액이 비어 있다는 사실을 깨닫고 혼란스러워하며 '양의 탈을 쓴 멘토'에게 상황을 알렸습니다. 사기범은 자금이 TP 지갑 주소로 들어왔다고 주장하며 피해자에게 소위 'TP 엔지니어'를 소개했고, 그는 바람막이 규칙을 작동시킨 후 피해자에게 "바람막이 해제"를 위해 같은 양의 이더리움을 계속 이체하라고 요청했으며, 피해자는 이때 사기를 당했다는 사실을 깨달았습니다.

토큰포켓, imToken 및 기타 암호화폐 지갑은 탈중앙화되어 있고, 지갑 회사는 사용자 지갑의 개인 키를 보유하지 않으며, 사용자 자산에 대한 소위 "바람 통제 제한"을 수행할 수 없으며, "데이터 롤오버", "공식 고객 서비스에 문의" 및 기타 자산을 회수하는 방법은 모두 사기에 해당합니다.

사기범의 주소 온체인 파싱

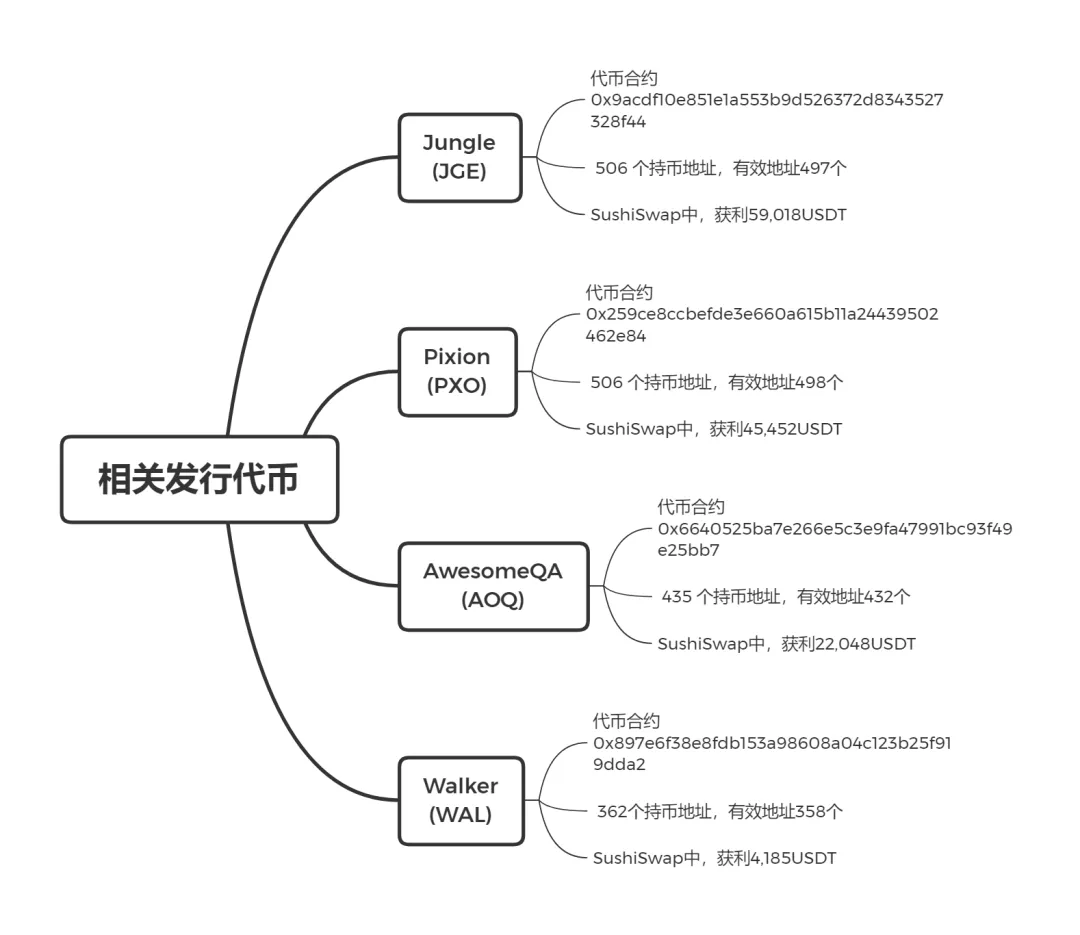

피해자가 제공한 주소에 따라 Bitrace는 추가 추적을 통해 사기 조직이 이전에 50개 이상의 사기 토큰을 생성하고 운영한 적이 있는 픽시 코인 재범이라는 사실을 확인했습니다. 일반적인 사기 수법은 토큰 생성 직후 스시스왑에 30,000 USDT의 유동성을 추가한 후, 장 마감 시점에 풀을 제거하여 청산하는 것입니다.

사기 그룹이 발행한 대표적인 픽시 토큰은 다음과 같습니다: $JGE는 497명의 피해자로부터 총 59,018 USDT, $POX는 498명의 피해자로부터 총 45,452 USDT, $AOQ는 432명의 피해자로부터 총 22,048 USDT, $WAL은 358명의 피해자로부터 총 4,185 USDT를 사취한 것으로 나타났습니다. 전체적으로 사기 팀은 최소 131,201 USDT를 벌어들였습니다.

비트레이스는 암호화폐 사기 수법이 끊임없이 변화하고 반복되고 있으며, 특히 최근 세컨더리 암호화폐 시장이 폭발적으로 성장하고 있는 상황에서 이러한 유형의 사기는 빠르게 진화하는 경향이 있다는 점을 상기시킵니다. 투자자는 네트워크에 대한 경각심을 갖고 투자를 고려하기 전에 암호화폐에 대한 기본 사항을 충분히 이해해야 합니다.