Tác giả: Mary Liu của BitpushNews

Trong khi cộng đồng Bit vẫn đang tranh luận về xu hướng của thị trường bò, một sự kiện "bất ngờ" đã "tấn công" thị trường vào ngày 21 tháng 2. Sàn giao dịch Bit lâu đời Bybit đã bị tấn công bởi hacker, với khoảng 1,5 tỷ USD tài sản bị đánh cắp, chủ yếu là ETH, khoảng 401.347 ETH, trị giá khoảng 1,2 tỷ USD.

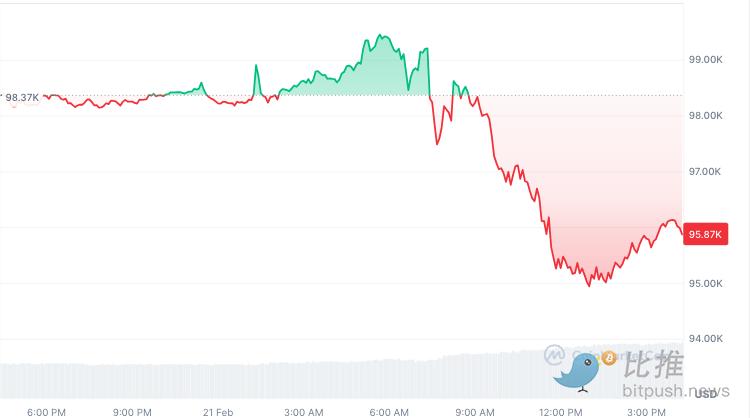

Sau khi tin tức được loan truyền, Bit đã lao dốc, một lần giảm xuống dưới mức 95.000 USD; Ethereum, đã yếu, cũng giảm mạnh 5% xuống 2.615 USD, tính đến thời điểm viết bài đã tăng lên 2.666 USD.

Đội ngũ Bybit đã phản ứng nhanh chóng, CEO Ben Zhou bình tĩnh tiến hành phát trực tiếp, hứa với người dùng rằng nền tảng sẽ không bao giờ đóng kênh rút tiền. Ông nói rằng, ngay cả khi không thể thu hồi hoàn toàn số tiền, Bybit cũng có khả năng bồi thường đầy đủ cho người dùng.

Theo dữ liệu thống kê của 10x Research, 1,46 tỷ USD bị đánh cắp từ sàn Bybit là vụ tấn công quy mô lớn nhất lịch sử các sàn giao dịch Bit, vụ trộm Bit lớn thứ hai là 611 triệu USD từ Poly Network vào năm 2021. Ngoài ra, nhà thám tử chuỗi ZachXBT đã cung cấp bằng chứng xác thực, khẳng định tổ chức hacker Triều Tiên Lazarus Group đứng sau vụ tấn công này.

Động thái của địa chỉ hacker trở thành tâm điểm chú ý. Dữ liệu chuỗi cho thấy, địa chỉ hacker Bybit hiện đã trở thành người nắm giữ ETH lớn thứ 14 trên toàn cầu, nắm giữ khoảng 0,42% tổng lượng cung ETH, vượt qua cả Fidelity, V神 (Vitalik Buterin), thậm chí gấp hơn 2 lần lượng nắm giữ của Quỹ Ethereum.

Ngành ủng hộ: Bybit không phải là FTX!

Giám đốc của Coinbase Conor Grogan đã đăng bài trên mạng xã hội ủng hộ Bybit: "Sau khi bị tấn công, việc rút tiền từ Bybit dường như vẫn bình thường. Họ có hơn 20 tỷ USD tài sản trên nền tảng, và ví lạnh của họ vẫn an toàn. Với tính cách đơn lẻ của vụ tấn công ký tên và sức mạnh vốn của Bybit, tôi dự đoán sẽ không có sự lây lan."

Grogan cũng nhấn mạnh: "Chỉ sau 1 phút xảy ra đợt rút tiền, rõ ràng FTX không có đủ vốn để rút tiền. Tôi biết mọi người đều có hội chứng stress sau sang chấn, nhưng tình hình của Bybit khác với FTX, nếu như vậy, tôi sẽ la lên. Họ sẽ ổn thôi."

Trước sự kiện này, nhiều người tham gia trong ngành đã bày tỏ sự ủng hộ dành cho Bybit.

Vào sáng sớm ngày 22 tháng 2 theo giờ Bắc Kinh, dữ liệu chuỗi cho thấy, các địa chỉ từ Binance và Bitget đã chuyển 50.000 ETH vào ví lạnh của Bybit. Trong đó, lượng chuyển của Bitget chiếm 1/4 tổng số ETH của họ, gây chú ý. Theo tiết lộ của Conor Grogan, giao dịch này do Bybit trực tiếp phối hợp, bỏ qua địa chỉ nộp tiền thông thường.

Ben Zhou phản hồi về điều này: "Cảm ơn Bitget đã伸出援手vào thời điểm này, chúng tôi đang liên lạc với Binance và một số đối tác khác, khoản tiền này không liên quan đến chính thức của Binance".

Nhà sáng lập Tron, Justin Sun, đã lên mạng xã hội cho biết, mạng Tron đang hỗ trợ truy tìm nguồn vốn. Giám đốc tiếp thị trưởng của OKX, Haider Rafique, cũng cho biết sàn này đã triển khai đội an ninh hỗ trợ điều tra của Bybit.

Kucoin thì nhấn mạnh rằng, Bit là "trách nhiệm chung", và kêu gọi hợp tác liên sàn để chống tội phạm mạng.

Sự an toàn của Safe bị nghi ngờ

Trọng tâm của vụ tấn công này là một kỹ thuật gọi là "Ký mù" (Blind Signing). Ký mù là khi người dùng phê duyệt giao dịch mà không hiểu đầy đủ nội dung hợp đồng thông minh, kỹ thuật này bị hacker lợi dụng để vượt qua xác thực an toàn.

CEO Bybit Ben Zhou chỉ ra trong buổi phát trực tiếp rằng, kẻ tấn công đã sử dụng kỹ thuật "Musked" (tức là làm mờ hoặc lừa gạt tải trọng giao dịch) để giả mạo giao diện người dùng (UI) của ví đa chữ ký Safe, khiến người ký không biết đã ủy quyền giao dịch độc hại. Cụ thể, kẻ tấn công đã giả mạo giao diện hiển thị đúng địa chỉ và URL, nhưng thực tế đã thay đổi tải trọng giao dịch, dẫn đến người ký vô tình phê duyệt chuyển tiền.

Công ty an ninh Bit Groom Lake còn phát hiện thêm rằng, Safe ví đa chữ ký được triển khai trên Ethereum vào năm 2019 và trên lớp 2 Base vào năm 2024 có cùng giá trị băm giao dịch, điều này về mặt toán học gần như không thể xảy ra.

Nhà nghiên cứu ẩn danh của Groom Lake, Apollo, cho biết nếu có cùng giá trị băm giao dịch trên Ethereum và Base, có nghĩa là kẻ tấn công có thể đã tìm ra cách khiến một giao dịch có hiệu lực trên nhiều mạng, hoặc có thể tái sử dụng chữ ký ví hoặc dữ liệu giao dịch giữa các mạng.

Tuy nhiên, nhóm Safe phủ nhận vụ tấn công này liên quan đến lỗ hổng hợp đồng thông minh của họ, cho rằng các giao dịch có vấn đề là giao dịch triển khai hợp đồng đơn lẻ, và không sử dụng EIP-155 (một biện pháp an toàn để ngăn chặn tấn công tái phát giao dịch liên chuỗi) để hỗ trợ triển khai liên chuỗi. EIP-155 được giới thiệu vào năm 2016, bằng cách thêm ID chuỗi vào giao dịch đã ký, đảm bảo các giao dịch dành cho Ethereum sẽ không có hiệu lực trên các chuỗi khác như Base. Điều này có nghĩa là ngay cả khi khóa riêng tư bị lộ, kẻ tấn công cũng không thể tái sử dụng các giao dịch đã ký cũ trên các chuỗi khác. Nhóm Safe cho biết: "Nếu đó là (lỗ hổng hợp đồng thông minh), thì mục tiêu sẽ không phải là Bybit", lưu ý: Safe tổng cộng bảo vệ hơn 7 triệu tài khoản thông minh với hơn 100 tỷ USD tài sản kỹ thuật số.

Ví phần cứng không phải là vạn năng?

Tuy nhiên, lời giải thích của Safe chưa hoàn toàn xóa bỏ được những nghi ngờ trong ngành. Giám đốc điều hành của công ty an ninh chuỗi Blockaid, Ido Ben Natan, chỉ ra rằng, kỹ thuật "Ký mù" đang nhachóng trở thành hình thức tấn công ưa thích của các tác nhân đe dọa cấp cao (như hacker Triều Tiên). Vụ tấn công này tương tự như vụ xâm nhập Radiant Capital vào tháng 12/2023 và vụ WazirX vào tháng 3/2024 sử dụng cùng loại tấn công. Natan nhấn mạnh rằng, ngay cả khi có giải pháp quản lý khóa tốt nhất, quá trình ký vẫn phụ thuộc vào giao diện phần mềm tương tác với dApp, mở ra cánh cửa cho việc thao túng quá trình ký.

Chuyên gia an ninh Odysseus chỉ ra rằng, nếu giao dịch được ký trên máy tính xách tay hoặc điện