Tác giả: Christopher Tepedino, CoinTelegraph; Biên dịch: Tào Châu, Jinse Finance

Trong phân tích về vụ tấn công Bybit trị giá 1,5 tỷ USD, hai tổ chức nghiên cứu blockchain Nansen và Chainalysis đã tiết lộ chiến lược rửa tiền của Lazarus Group, bao gồm việc chuyển đổi tài sản không thanh khoản thành tài sản thanh khoản, tạo ra các luồng tiền phức tạp và để một số ví trong trạng thái không hoạt động để giảm sự kiểm tra.

Theo Nansen, chiến lược điển hình của Lazarus Group đầu tiên là chuyển đổi tài sản không thanh khoản thành tài sản có thể thay thế được, do đó dễ dàng chuyển đổi hơn. Sau khi Bybit bị tấn công, các tội phạm đã chuyển đổi ít nhất 200 triệu USD tài sản thế chấp thành Ether, Ether có thể dễ dàng chuyển đổi trên chuỗi.

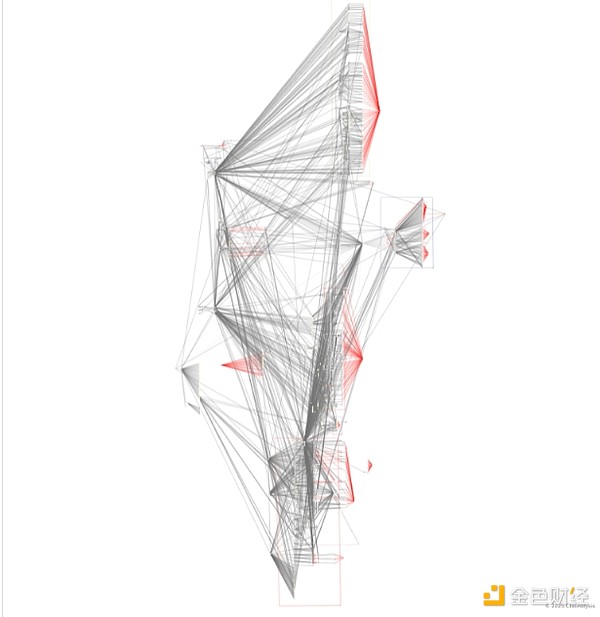

Sau khi chuyển đổi tài sản không thanh khoản thành tài sản thanh khoản, quá trình rửa tiền bắt đầu. Để gây rối loạn, các hacker đã sử dụng một mê cung ví trung gian để tạo ra một đường dẫn phức tạp nhằm làm mờ dấu vết của những người truy tìm. Theo Chainalysis, các khoản tiền này được rửa tiền thông qua các sàn giao dịch phi tập trung, cầu nối xuyên chuỗi và thậm chí là các dịch vụ trao đổi tức thì không cần Kiểm Tra Danh Tính (KYC).

Sự phức tạp trong hoạt động rửa tiền của Lazarus Group. Nguồn: Chainalysis

Phần lớn ETH cuối cùng đã được quy đổi thành Bitcoin và các stablecoin như Dai. Trong một số trường hợp, các nhà phân tích chuỗi khối có thể theo dõi các động thái này theo thời gian thực. Điều này cho phép một số tổ chức chạy các giao thức phi tập trung (như Chainflip) có thể ngăn chặn các nỗ lực của tội phạm để tẩy trắng tiền bị đánh cắp.

Trong toàn bộ quá trình rửa tiền, các hacker liên tục chia nhỏ số tiền đánh cắp thành các nhóm tiền nhỏ hơn và gửi chúng đến nhiều ví hơn. Lần "chuyển" đầu tiên sẽ chia tiền từ một ví thành 42 ví. Lần "chuyển" thứ hai sẽ chia từ 42 ví thành hàng nghìn ví.

Cho đến nay, số tiền rửa trắng của hacker Bybit chỉ là một phần của 1,5 tỷ USD. Lazarus Group còn một chiến lược khác để tránh sự chú ý cao độ từ vụ trộm nổi bật: chờ đợi. Một số ví vẫn còn tiền bị đánh cắp (tổng số tiền trong tất cả các ví hiện lên đến 900 triệu USD) vẫn ở trạng thái không hoạt động, vì tổ chức này đang chờ đợi sự kiểm tra kết thúc.

Vụ tấn công gần 1,5 tỷ USD này còn lớn hơn cả tổng thu nhập của nhóm trong năm 2024 - 13 tỷ USD từ 47 vụ tấn công. Đây là vụ cướp tiền mã hóa lớn nhất từ trước đến nay, nó đã hợp nhất cộng đồng ủng hộ Bybit và chống lại các hacker. Khi Lazarus Group đối mặt với sự kiểm tra ngày càng nghiêm ngặt, họ tiếp tục thích ứng với cường độ kiểm tra này. Như báo cáo đã nêu, chiến lược chiến tranh mạng của họ vẫn là một trong những chiến lược có lợi nhuận và phức tạp nhất trên thế giới.