Theo Nhóm tình báo về mối đe dọa của Google, tin tặc Triều Tiên đã áp dụng phương pháp triển khai phần mềm độc hại được thiết kế để đánh cắp tiền điện tử và thông tin nhạy cảm bằng cách nhúng mã độc vào các hợp đồng thông minh trên mạng blockchain công khai.

Theo Google, kỹ thuật này có tên là "EtherHiding" xuất hiện vào năm 2023 và thường được sử dụng kết hợp với các kỹ thuật tấn công xã hội, chẳng hạn như tiếp cận nạn nhân bằng các lời mời làm việc giả mạo và các cuộc phỏng vấn cấp cao, hướng người dùng đến các trang web hoặc liên kết độc hại.

Tin tặc sẽ kiểm soát địa chỉ trang web hợp pháp thông qua Loader Script và nhúng mã JavaScript vào trang web, kích hoạt một gói mã độc hại riêng biệt trong hợp đồng thông minh được thiết kế để đánh cắp tiền và dữ liệu khi người dùng tương tác với trang web bị xâm phạm.

Các nhà nghiên cứu của Google cho biết trang web bị xâm phạm sẽ giao tiếp với mạng blockchain bằng chức năng "chỉ đọc" mà không thực sự tạo ra giao dịch trên sổ cái, cho phép kẻ tấn công tránh bị phát hiện và giảm thiểu phí giao dịch.

Báo cáo nhấn mạnh sự cần thiết phải cảnh giác trong cộng đồng tiền điện tử để giữ an toàn cho người dùng khỏi các vụ lừa đảo và tấn công thường được những kẻ tấn công sử dụng để cố gắng đánh cắp tiền và thông tin có giá trị từ các cá nhân và tổ chức.

Có liên quan: Tài khoản Google của CZ bị tin tặc 'do chính phủ hậu thuẫn' nhắm mục tiêu

Nhận biết các dấu hiệu: Chiến dịch kỹ thuật xã hội của Triều Tiên đã được giải mã

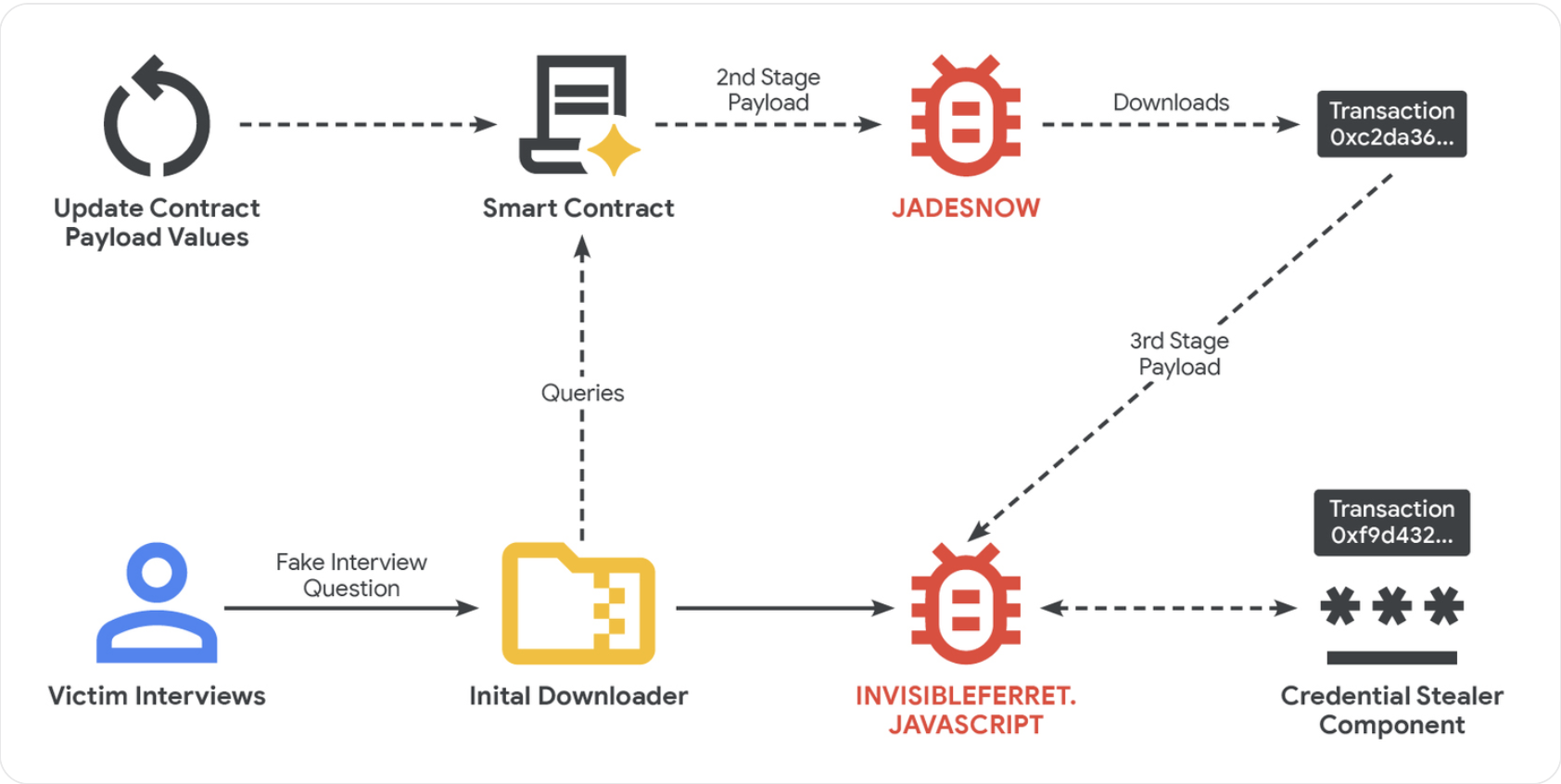

Theo Google, những kẻ tấn công sẽ lập các công ty, công ty tuyển dụng và hồ sơ giả mạo để nhắm mục tiêu vào các nhà phát triển phần mềm và tiền điện tử bằng những lời mời làm việc giả mạo.

Sau lời chào hàng ban đầu, kẻ tấn công chuyển cuộc trò chuyện sang các nền tảng nhắn tin như Discord hoặc Telegram và yêu cầu nạn nhân làm bài kiểm tra tuyển dụng hoặc hoàn thành nhiệm vụ lập trình.

Google Threat Intelligence cho biết: "Cốt lõi của cuộc tấn công diễn ra trong giai đoạn đánh giá kỹ thuật". Trong giai đoạn này, nạn nhân thường được yêu cầu tải xuống các tệp độc hại từ các kho lưu trữ mã trực tuyến như GitHub, nơi lưu trữ mã độc.

Trong những trường hợp khác, kẻ tấn công dụ nạn nhân vào một cuộc gọi video, nơi một thông báo lỗi giả được hiển thị cho người dùng, yêu cầu họ tải xuống bản vá để sửa lỗi. Bản vá phần mềm này cũng chứa mã độc.

Sau khi phần mềm độc hại được cài đặt trên máy, giai đoạn thứ hai của phần mềm độc hại dựa trên JavaScript có tên “JADESNOW” sẽ được triển khai để đánh cắp dữ liệu nhạy cảm.

Google cảnh báo rằng giai đoạn thứ ba đôi khi được triển khai cho các mục tiêu có giá trị cao, cho phép kẻ tấn công truy cập lâu dài vào máy tính bị xâm phạm và các hệ thống khác được kết nối với mạng của máy tính đó.

Tạp chí: Bên trong một trang trại bot điện thoại với 30.000 điện thoại đánh cắp tiền điện tử từ người dùng thực