Nguồn: A16z

Tựa gốc: Xu hướng bảo mật năm 2026

Biên soạn và chỉnh sửa bởi: BitpushNews

1. Quyền riêng tư sẽ trở thành hệ thống bảo vệ quan trọng nhất trong không gian crypto năm nay.

Bảo mật thông tin là một tính năng quan trọng đối với quá trình chuyển đổi tài chính toàn cầu sang Chuỗi. Tuy nhiên, hầu hết blockchain hiện có đều thiếu tính năng này. Đối với hầu hết Chuỗi, bảo mật thông tin chỉ là một yếu tố được xem xét sau cùng. Nhưng hiện nay, chính bảo mật thông tin đã đủ hấp dẫn để giúp một Chuỗi nổi bật so với các đối thủ cạnh tranh.

Quyền riêng tư đóng vai trò thậm chí còn quan trọng hơn: nó tạo ra hiệu ứng "Chuỗi"; bạn có thể gọi đó là "hiệu ứng mạng lưới quyền riêng tư", đặc biệt trong một thế giới mà chỉ cạnh tranh về hiệu suất thôi là chưa đủ.

Nhờ các giao thức cầu nối xuyên chuỗi, việc chuyển đổi từ Chuỗi này sang Chuỗi rất dễ dàng miễn là mọi thứ đều công khai. Tuy nhiên, một khi bạn bước vào vùng riêng tư, tình hình hoàn toàn khác: chuyển token thì dễ, nhưng chuyển bí mật lại khó. Luôn có rủi ro khi vào và rời khỏi vùng riêng tư—những người giám sát Chuỗi, mempool hoặc lưu lượng mạng có thể xác định danh tính của bạn. Vượt qua ranh giới giữa chuỗi Chuỗi và Chuỗi công khai (hoặc thậm chí giữa hai Chuỗi riêng tư) có thể làm rò rỉ nhiều dữ liệu khác nhau, chẳng hạn như mối tương quan giữa thời gian giao dịch và kích thước, khiến việc theo dõi người dùng trở nên dễ dàng hơn nhiều.

So với nhiều Chuỗi mới đồng nhất (có phí giao dịch có thể bị đẩy xuống bằng không do cạnh tranh khi không gian khối trở nên đồng nhất hơn nhiều), blockchain hỗ trợ bảo mật có thể có hiệu ứng mạng lưới mạnh mẽ hơn nhiều. Thực tế là nếu một Chuỗi"đa năng" không có hệ sinh thái phát triển mạnh, các ứng dụng đột phá hoặc lợi thế phân phối không công bằng, thì người dùng hoặc nhà phát triển sẽ có rất ít lý do để sử dụng hoặc xây dựng trên đó, chứ chưa nói đến việc duy trì lòng trung thành.

Trên blockchain công khai, người dùng có thể dễ dàng giao dịch với người dùng trên Chuỗi khác, và việc lựa chọn Chuỗi không quan trọng. Tuy nhiên, trên blockchain riêng tư, việc lựa chọn Chuỗi nào của người dùng trở nên rất quan trọng vì một khi đã tham gia, họ ít có khả năng rời đi và rủi ro bị lộ danh tính. Điều này tạo ra tình huống "kẻ thắng cuộc chiếm tất cả". Vì tính riêng tư là điều cần thiết đối với hầu hết các trường hợp sử dụng thực tế, một vài Chuỗi riêng tư có thể thống trị phần lớn thị trường crypto.

— Ali Yahya (@alive_eth), Đối tác chung, a16z crypto

2. Thách thức chính đối với các ứng dụng xã hội năm nay: chúng không chỉ phải chống lại các cuộc tấn công lượng tử mà phi tập trung.

Trong bối cảnh thế giới đang chuẩn bị cho điện toán lượng tử, nhiều ứng dụng mạng xã hội dựa trên crypto(như Apple, Signal và WhatsApp) đã đi địa vị. Vấn đề là tất cả các công cụ nhắn tin tức thời chính đều dựa vào sự tin tưởng của chúng ta vào các máy sở hữu tư nhân do một tổ chức duy nhất vận hành. Những máy chủ này rất dễ bị tổn thương trước các vụ tắt máy của chính phủ, cài đặt cửa hậu hoặc chuyển giao dữ liệu cá nhân bị ép buộc.

Vậy thì " crypto chống lượng tử" có ý nghĩa gì nếu một quốc gia có thể tắt máy chủ của bạn, nếu một công ty nắm giữ khóa truy cập vào máy chủ sở hữu tư nhân, hoặc thậm chí nếu một công ty chỉ đơn giản là sở hữu máy chủ sở hữu tư nhân ?

Máy sở hữu tư nhân đòi hỏi "sự tin tưởng", trong khi việc thiếu máy chủ sở hữu tư nhân có nghĩa là "bạn không cần phải tin tưởng tôi". Giao tiếp không cần một trung gian duy nhất. Nhắn tin tức thời yêu cầu các giao thức mở để chúng ta không cần phải tin tưởng bất cứ ai.

Con đường để đạt được mục tiêu này là phi tập trung mạng lưới: không có máy chủ sở hữu tư nhân, không có ứng dụng độc nhất, mã mã nguồn mở và crypto cấp cao (bao gồm cả bảo vệ chống lại các mối đe dọa lượng tử). Trong mở mạng, không cá nhân, công ty, tổ chức phi lợi nhuận hay quốc gia nào có thể tước đoạt khả năng giao tiếp của chúng ta. Ngay cả khi một quốc gia hoặc công ty đóng cửa một ứng dụng, 500 phiên bản mới sẽ xuất hiện vào ngày hôm sau. Nếu một nút bị tắt, một nút mới sẽ ngay lập tức thay thế nó nhờ khích lệ kinh tế do các công nghệ như blockchain cung cấp.

Mọi thứ sẽ thay đổi khi mọi người sở hữu tin nhắn của mình thông qua private key giống như cách họ sở hữu tiền. Ứng dụng có thể xuất hiện rồi biến mất, nhưng người dùng sẽ luôn kiểm soát thông tin và danh tính của họ; người dùng cuối sẽ sở hữu tin nhắn của mình, ngay cả khi họ không sở hữu ứng dụng đó.

Điều này quan trọng hơn cả khả năng chống lượng tử và crypto; nó liên quan đến quyền sở hữu và phi tập trung. Nếu thiếu cả hai, chúng ta chỉ đang xây dựng một hệ thống crypto"bất khả phá vỡ" có thể bị vô hiệu hóa bất cứ lúc nào.

— Shane Mac (@ShaneMac), Đồng sáng lập kiêm CEO của XMTP Labs

3. "Dịch vụ bảo mật thông tin" sẽ biến quyền riêng tư thành cơ sở hạ tầng cốt lõi.

Đằng sau mỗi mô hình, tác nhân và quy trình tự động hóa đều ẩn chứa một yếu tố phụ thuộc đơn giản: dữ liệu. Nhưng hầu hết các hệ thống xử lý dữ liệu hiện nay—cho dù là dữ liệu đầu vào hay đầu ra cho các mô hình—đều thiếu minh bạch, dễ thay đổi và kiểm toán.

Điều này không phải là vấn đề đối với một số ứng dụng dành cho người tiêu dùng, nhưng nhiều ngành công nghiệp và người dùng (như tài chính và chăm sóc sức khỏe) yêu cầu các công ty phải giữ bí mật dữ liệu nhạy cảm. Đây cũng là một trở ngại lớn hiện nay mà các tổ chức đang phải đối mặt khi muốn token hóa tài sản thực (RWA).

Vậy làm thế nào chúng ta có thể đạt được sự đổi mới an toàn, tuân thủ quy định, tự chủ và có khả năng tương tác toàn cầu trong khi vẫn bảo vệ quyền riêng tư?

Có nhiều phương pháp, nhưng tôi sẽ tập trung vào kiểm soát truy cập dữ liệu: Ai kiểm soát dữ liệu nhạy cảm? Dữ liệu được di chuyển như thế nào? Và ai (hoặc cái gì) có thể truy cập vào nó? Nếu không có kiểm soát truy cập dữ liệu, bất kỳ ai muốn duy trì tính bảo mật dữ liệu hiện nay đều phải sử dụng các dịch vụ tập trung hoặc xây dựng các thiết lập tùy chỉnh. Điều này không chỉ tốn thời gian và chi phí mà còn cản trở các tổ chức tài chính truyền thống khai thác tối đa tiềm năng của quản lý dữ liệu Chuỗi . Khi các hệ thống AI Agent bắt đầu tự động duyệt web, giao dịch và đưa ra quyết định, các cá nhân và tổ chức trong nhiều ngành sẽ cần các đảm bảo mật mã, chứ không chỉ là "niềm tin dựa trên nỗ lực tối đa".

Đây là lý do tại sao tôi cho rằng chúng ta cần "Dịch vụ bí mật": cung cấp các quy tắc truy cập dữ liệu gốc có thể lập trình thông qua các công nghệ mới; crypto máy trạm ; và quản lý khóa phi phi tập trung quy định ai có thể giải mã nội dung nào trong điều kiện nào và trong bao lâu... tất cả điều này được thực hiện trên Chuỗi.

Bằng cách tích hợp các hệ thống dữ liệu có thể kiểm chứng, các bí mật có thể trở thành một phần của cơ sở hạ tầng công cộng thiết yếu của internet, thay vì chỉ là một bản vá ở lớp ứng dụng để khắc phục sự cố sau đó. Điều này sẽ biến quyền riêng tư trở thành một phần cốt lõi của cơ sở hạ tầng.

— Adeniyi Abiodun (@EmanAbio), Giám đốc Sản phẩm kiêm Đồng sáng lập của Mysten Labs

4. Kiểm thử bảo mật sẽ phát triển từ quan điểm "mã nguồn là luật" sang "tiêu chuẩn là luật".

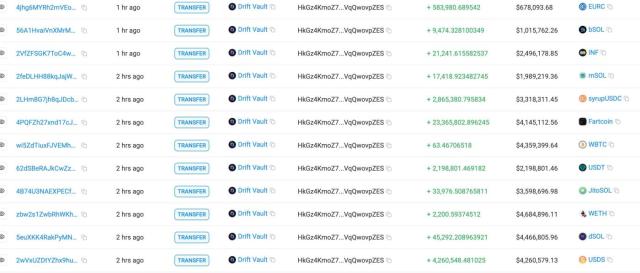

Các hacker mạng năm ngoái phi tập trung (DeFi) đã ảnh hưởng đến một số giao thức đã được kiểm chứng qua thực tế, với đội ngũ mạnh mẽ, kiểm toán nghiêm ngặt và nhiều năm kinh nghiệm vận hành. Những sự cố này đã phơi bày một thực tế đáng lo ngại: các biện pháp bảo mật tiêu chuẩn hiện nay vẫn chủ yếu mang tính phỏng đoán và tùy từng trường hợp cụ thể.

Để phát triển mạnh mẽ trong năm nay, bảo mật DeFi cần chuyển từ "tìm kiếm các mẫu lỗ hổng" sang "các thuộc tính ở cấp độ thiết kế", và từ phương pháp".

Trong giai đoạn tĩnh/trước khi triển khai (kiểm thử, kiểm toán, xác minh chính thức): điều này có nghĩa là chứng minh một cách có hệ thống các "bất biến toàn cục", thay vì xác minh thủ công các biến cục bộ. Hiện nay, một số đội ngũ đang phát triển các công cụ chứng minh hỗ trợ bởi trí tuệ nhân tạo có thể giúp viết đặc tả, đề xuất các bất biến và xử lý công việc kỹ thuật chứng minh thủ công tốn kém trước đây.

Trong giai đoạn động/sau triển khai (giám sát thời gian thực, thực thi thời gian thực, v.v.): các bất biến này có thể được chuyển đổi thành các rào chắn thời gian thực — tuyến phòng thủ cuối cùng. Các rào chắn này sẽ được viết trực tiếp dưới dạng các khẳng định thời gian thực, và mọi giao dịch phải đáp ứng các điều kiện này.

Giờ đây, thay vì cho rằng mọi lỗ hổng bảo mật đã được phát hiện, chúng tôi thực thi các thuộc tính bảo mật quan trọng trên chính mã nguồn và tự động hoàn tác bất kỳ giao dịch nào vi phạm các thuộc tính này.

Đây không chỉ là lý thuyết. Trên thực tế, hầu hết các lỗ hổng bảo mật hiện nay đều kích hoạt các bước kiểm tra này trong quá trình thực thi, từ đó ngăn chặn hacker ngay từ nguồn gốc.

Do đó, câu nói từng rất phổ biến "Mã nguồn là luật" đã phát triển thành "Đặc tả là luật": ngay cả những cuộc tấn công mới cũng phải đáp ứng các thuộc tính bảo mật duy trì tính toàn vẹn của hệ thống, sao cho các cuộc tấn công còn lại hoặc không đáng kể hoặc cực kỳ khó thực hiện.

— Daejun Park (@daejunpark), đội ngũ kỹ thuật a16z crypto

Twitter: https://twitter.com/BitpushNewsCN

Nhóm cộng đồng BitPush trên Telegram: https://t.me/BitPushCommunity

Đăng ký theo dõi Bitpush trên Telegram: https://t.me/bitpush