Trong thế giới crypto không có nút "hoàn tác"; một khi tiền đã được gửi đến địa chỉ sai, khả năng thu hồi lại là cực kỳ thấp.

Bài viết bởi: etherscan.eth

Biên soạn bởi: AididiaoJP, Foresight News

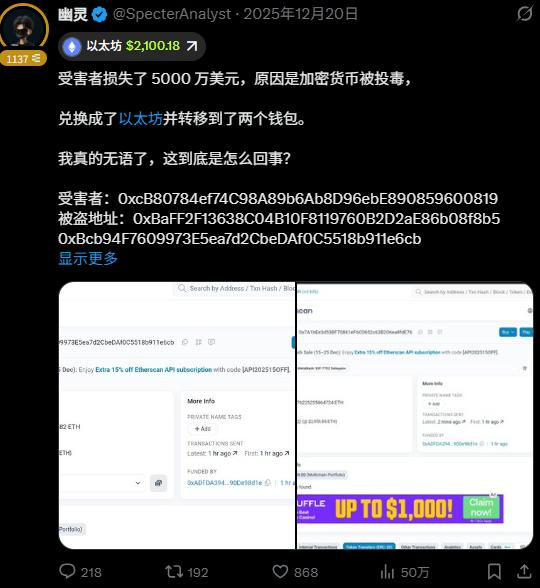

Vài tuần trước, một người dùng Etherscan tên Nima đã chia sẻ một trải nghiệm khó chịu. Sau khi thực hiện chỉ hai giao dịch chuyển stablecoin, anh ấy đã nhận được hơn 89 email cảnh báo về việc theo dõi địa chỉ của mình trong một khoảng thời gian ngắn.

Như Nima đã chỉ ra, những cảnh báo này được kích hoạt bởi các giao dịch giả mạo địa chỉ. Kẻ tấn công tạo ra các giao dịch này với mục đích duy nhất là cấy các địa chỉ giả mạo rất giống nhau vào lịch sử giao dịch của người dùng, nhằm lừa người dùng sao chép và sử dụng nhầm các địa chỉ giả mạo này trong giao dịch tiếp theo của họ.

Tấn công giả mạo địa chỉ đã tồn tại trên Ethereum trong nhiều năm. Tuy nhiên, sự cố này cho thấy các cuộc tấn công như vậy đã trở nên tự động hóa và quy mô lớn như thế nào. Những gì trước đây chỉ là thư rác lẻ tẻ giờ đây có thể được thực hiện trên quy mô lớn, với việc kẻ tấn công thường có thể cài đặt các giao dịch giả mạo chỉ trong vài phút sau một giao dịch hợp pháp.

Để hiểu tại sao các cuộc tấn công như vậy lại trở nên phổ biến hơn hiện nay, chúng ta cần phân tích chúng từ hai khía cạnh: sự phát triển của các phương pháp tấn công làm nhiễm độc địa chỉ và những lý do cơ bản khiến chúng có thể dễ dàng được mở rộng quy mô.

Ngoài ra, bài viết này sẽ tập trung vào một nguyên tắc phòng ngừa cốt lõi nhằm giúp người dùng tự bảo vệ hiệu quả trước các cuộc tấn công như vậy.

I. Sự công nghiệp hóa của ô nhiễm địa lý

Tấn công giả mạo địa chỉ email từng được coi là một thủ đoạn gian lận nhỏ lẻ do những kẻ tấn công cơ hội thực hiện. Tuy nhiên, mô hình hoạt động của nó ngày càng trở nên công nghiệp hóa.

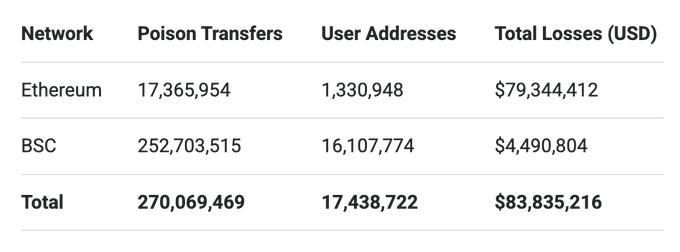

Một nghiên cứu được công bố vào năm 2025 đã phân tích các hoạt động tấn công giả mạo địa chỉ từ tháng 7 năm 2022 đến tháng 6 năm 2024 (trước khi nâng cấp Fusaka). Nghiên cứu cho thấy khoảng 17 lần vụ tấn công giả mạo đã xảy ra trên Ethereum , liên quan đến khoảng 1,3 triệu người dùng, với tổng thiệt hại được xác nhận ít nhất là 79,3 triệu đô la.

Bảng dưới đây, dựa trên kết quả của "Nghiên cứu về việc đầu độc địa chỉ Blockchain", cho thấy quy mô hoạt động đầu độc địa chỉ trên Ethereum và BSC từ tháng 7 năm 2022 đến tháng 6 năm 2024. Dữ liệu cho thấy các giao dịch bị đầu độc xảy ra thường xuyên hơn 1355% trên Chuỗi BSC, nơi phí giao dịch thấp hơn đáng kể.

Kẻ tấn công thường xác định mục tiêu tiềm năng bằng cách theo dõi hoạt động blockchain. Khi phát hiện giao dịch của người dùng mục tiêu, hệ thống tự động sẽ tạo ra các địa chỉ cực kỳ giống với các địa chỉ hợp lệ đã tương tác với người dùng đó, với cùng ký tự đầu và cuối. Sau đó, kẻ tấn công gửi các giao dịch bị nhiễm mã độc chứa các địa chỉ giả mạo này đến địa chỉ mục tiêu, khiến nó xuất hiện trong lịch sử giao dịch của người dùng.

Kẻ tấn công thường nhắm mục tiêu vào các địa chỉ có tiềm năng sinh lời cao hơn. Các địa chỉ thường xuyên thực hiện chuyển khoản, nắm giữ số dư lượng lớn token hoặc tham gia vào các giao dịch lớn thường dễ bị tấn công chiếm đoạt tài nguyên hơn.

Cơ chế cạnh tranh giúp nâng cao hiệu quả tấn công.

Một nghiên cứu năm 2025 đã tiết lộ một hiện tượng đáng lo ngại: các nhóm tấn công khác nhau thường cạnh tranh với nhau. Trong nhiều chiến dịch tấn công đánh cắp thông tin, nhiều kẻ tấn công gửi các giao dịch bị nhiễm độc đến cùng một địa chỉ mục tiêu gần như đồng thời.

Mỗi nhóm tấn công đều cố gắng trở thành nhóm đầu tiên cài đặt địa chỉ giả mạo của mình vào lịch sử giao dịch của người dùng, với hy vọng rằng các địa chỉ giả mạo của chúng sẽ được ưu tiên khi người dùng sao chép địa chỉ sau này. Nhóm nào cài đặt thành công địa chỉ giả mạo trước tiên sẽ có xác suất địa chỉ của họ bị người dùng sao chép nhầm cao hơn.

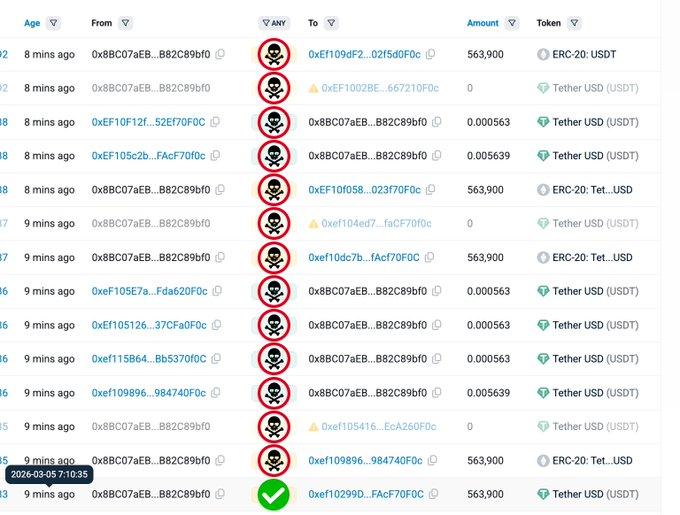

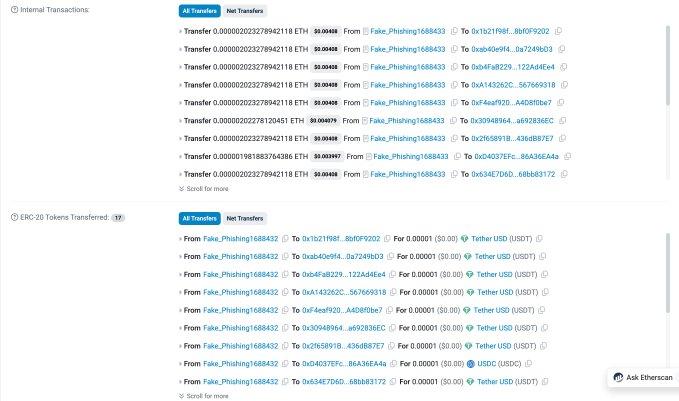

Trường hợp sau đây minh họa rõ nét mức độ cạnh tranh khốc liệt này. Trong trường hợp này, chỉ vài phút sau một giao dịch chuyển USDT hợp pháp, 13 giao dịch giả mạo đã được cài cắm vào.

Lưu ý: Etherscan mặc định ẩn các giao dịch có giá trị bằng không; tính năng này đã được loại bỏ để minh họa.

Các kỹ thuật phổ biến được sử dụng trong các cuộc tấn công làm giả địa chỉ bao gồm chuyển tiền không cần thiết, chuyển tiền token ngụy tạo và chuyển tiền token có giá trị bằng không.

II. Lý do tại sao các cuộc tấn công đầu độc địa chỉ dễ dàng mở rộng quy mô

Thoạt nhìn, tỷ lệ thành công của việc đánh cắp địa chỉ email có vẻ thấp. Xét cho cùng, hầu hết người dùng sẽ không mắc bẫy. Tuy nhiên, xét từ góc độ kinh tế, logic đằng sau loại tấn công này lại hoàn toàn khác.

Logic của trò chơi xác suất

Các nhà nghiên cứu phát hiện ra rằng tỷ lệ thành công của lần lần tấn công đầu độc trên Ethereum chỉ khoảng 0,01%. Nói cách khác, trung bình chỉ có khoảng lần trong lần giao dịch đầu độc có thể dẫn đến việc người dùng vô tình gửi tiền cho kẻ tấn công.

Do đó, các cuộc tấn công đầu độc không còn giới hạn ở một vài địa chỉ nữa, mà có xu hướng gửi hàng nghìn hoặc thậm chí lần giao dịch đầu độc. Khi số lần thử đủ lớn, ngay cả tỷ lệ thành công nhỏ cũng có thể tích lũy để tạo ra lợi nhuận bất chính đáng kể.

Một vụ lừa đảo chuyển tiền quy mô lớn thành công duy nhất có thể dễ dàng bù đắp chi phí cho hàng lần vụ thất bại.

Chi phí giao dịch thấp hơn đã thúc đẩy sự gia tăng các vụ đầu độc.

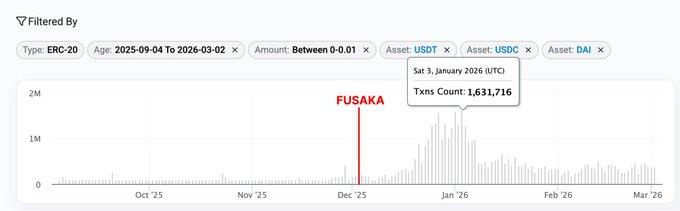

Bản nâng cấp Fusaka, được kích hoạt vào ngày 3 tháng 12 năm 2025, đã giới thiệu các tối ưu hóa về mở rộng, giúp giảm chi phí giao dịch trên Ethereum một cách hiệu quả. Thay đổi này mang lại lợi ích cho cả người dùng thông thường và các nhà phát triển, đồng thời giảm đáng kể chi phí cho kẻ tấn công để thực hiện một giao dịch đầu độc lần, cho phép chúng thực hiện các nỗ lực đầu độc trên quy mô chưa từng có.

Sau nâng cấp Fusaka, hoạt động mạng Ethereum đã tăng lên đáng kể. Trong 90 ngày sau nâng cấp, khối lượng giao dịch trung bình hàng ngày đã tăng 30% so với 90 ngày trước nâng cấp . Trong cùng thời gian đó, số lượng địa chỉ mới được tạo trung bình hàng ngày tăng khoảng 78%.

Hơn nữa, chúng tôi nhận thấy sự gia tăng đáng kể trong hoạt động chuyển tiền "bụi bẩn". Trong các giao dịch này, kẻ tấn công gửi các giao dịch với cùng loại token như các giao dịch lịch sử của người dùng, nhưng với số lượng cực kỳ nhỏ.

Dữ liệu dưới đây so sánh hoạt động chuyển tiền nhỏ (dust transfer) của một số tài sản chính trong vòng 90 ngày trước và sau khi nâng cấp Fusaka. Đối với stablecoin như USDT, USDC và Dai , chuyển tiền nhỏ đề cập đến các giao dịch có giá trị dưới 0,01 đô la; đối với ETH, nó đề cập đến các giao dịch có số tiền chuyển dưới 0,00001 ETH.

USDT

- Trước khi nâng cấp: 4,2 triệu lần

- Sau khi nâng cấp: 29,9 triệu lần

- Tăng trưởng: +25,7 triệu lần(+612%)

USDC

- Trước khi nâng cấp: 2,6 triệu lần

- Sau khi nâng cấp: 14,9 triệu lần

- Tăng trưởng: +12,3 triệu lần(+473%)

Dai

- Trước khi nâng cấp: 142.405 lần

- Sau khi nâng cấp: 811.029 lần

- Tăng trưởng: +668.624 lần(+470%)

ETH

- Trước khi nâng cấp: 104,5 triệu lần

- Sau khi nâng cấp: 169,7 triệu lần

- Tăng trưởng: +65,2 triệu lần(+62%)

Dữ liệu cho thấy ngay sau khi nâng cấp Fusaka, hoạt động chuyển nhượng bụi (dưới 0,01 USD) tăng vọt, đạt đỉnh và mặc dù có giảm nhẹ nhưng vẫn cao hơn đáng kể so với mức trước khi nâng cấp . Ngược lại, hoạt động chuyển nhượng trên 0,01 USD vẫn tương đối ổn định trong cùng kỳ.

Biểu đồ: So sánh xu hướng chuyển nhượng bụi USDT, USDC và Dai (<0,01 USD) trong vòng 90 ngày trước và sau khi nâng cấp Fusaka. (Nguồn)

Biểu đồ: So sánh xu hướng chuyển khoản thông thường (trên 0,01 USD) bằng USDT, USDC và Dai trong vòng 90 ngày trước và sau khi nâng cấp Fusaka. (Nguồn)

Trong nhiều chiến dịch tấn công, kẻ tấn công trước tiên phân phối token và ETH với số lượng lớn đến các địa chỉ ngụy tạo mới được tạo ra, sau đó các địa chỉ này sẽ gửi các khoản chuyển tiền nhỏ (dust transfers) từng chút một đến địa chỉ ngụy tạo. Vì các khoản chuyển tiền nhỏ này liên quan đến số lượng cực kỳ nhỏ, kẻ tấn công có thể thực hiện các hoạt động quy mô lớn với chi phí rất thấp do chi phí giao dịch giảm .

Hình minh họa: Địa chỉ Fake_Phishing1688433 đã gửi token và ETH với số lượng lớn đến nhiều địa chỉ ngụy tạo khác nhau trong một giao dịch duy nhất. (Nguồn)

Điều quan trọng cần làm rõ là không phải tất cả các giao dịch chuyển tiền ảo (dust transfer) đều là các nỗ lực đầu độc. Các giao dịch chuyển tiền ảo cũng có thể bắt nguồn từ các hoạt động hợp pháp, chẳng hạn như trao đổi token hoặc các tương tác nhỏ giữa các địa chỉ. Tuy nhiên, sau khi xem xét lượng lớn hồ sơ chuyển tiền ảo, có thể xác định rằng một phần đáng kể trong đó rất có thể là các nỗ lực đầu độc.

III. Các nguyên tắc cốt lõi về phòng ngừa

Luôn kiểm tra kỹ địa chỉ người nhận trước khi gửi tiền.

Dưới đây là một số mẹo thiết thực để giảm thiểu rủi ro khi sử dụng Etherscan:

Sử dụng các mã định danh địa chỉ dễ nhận biết

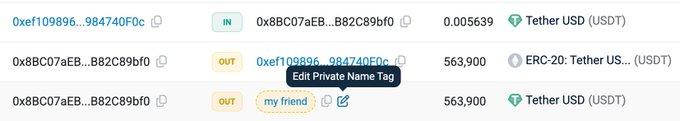

Hãy thiết lập thẻ tên sở hữu tư nhân trên Etherscan cho các địa chỉ mà bạn thường xuyên tương tác. Điều này giúp dễ dàng phân biệt các địa chỉ hợp lệ với nhiều địa chỉ tương tự khác.

Việc sử dụng các dịch vụ tên miền như ENS cũng có thể cải thiện khả năng hiển thị địa chỉ trên toàn bộ trình duyệt.

Đồng thời, bạn nên sử dụng chức năng sổ địa chỉ của ví để thêm các địa chỉ thường dùng vào danh sách trắng nhằm đảm bảo tiền luôn được gửi đến đúng người nhận.

Bật tính năng tô sáng địa chỉ

Tính năng tô sáng địa chỉ của Etherscan giúp người dùng phân biệt trực quan giữa các địa chỉ trông giống nhau. Nếu hai địa chỉ trông gần như giống hệt nhau nhưng được tô sáng khác nhau, rất có thể một trong đó là địa chỉ được sử dụng để tấn công giả mạo.

Hãy kiểm tra kỹ trước khi sao chép địa chỉ.

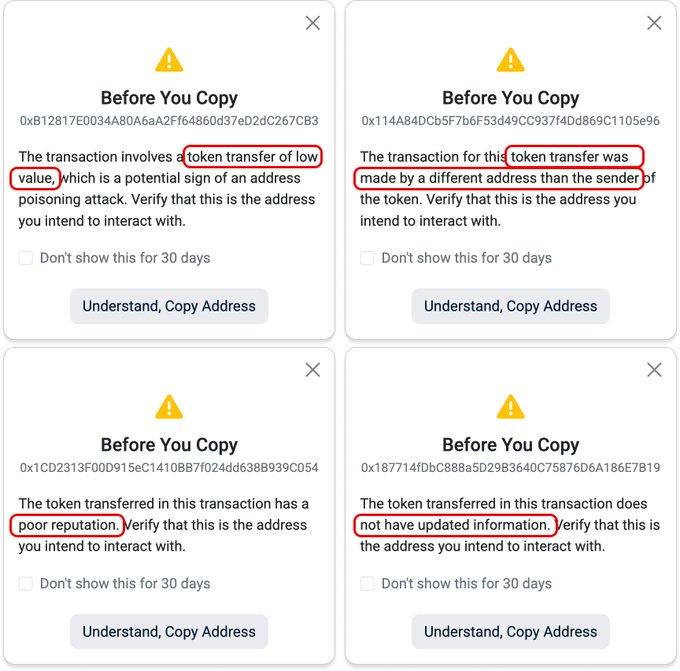

Etherscan sẽ chủ động hiển thị cửa sổ cảnh báo khi người dùng sao chép một địa chỉ có thể liên quan đến hoạt động đáng ngờ. Hoạt động đáng ngờ này bao gồm:

- Chuyển khoản token giá trị thấp

- Chuyển token ngụy tạo

- Token có danh tiếng kém

- Token có thông tin lỗi thời

Khi bạn thấy thông báo kiểu này, hãy tạm dừng thao tác và kiểm tra kỹ xem địa chỉ bạn đã sao chép có phải là địa chỉ đích mà bạn thực sự muốn tương tác hay không.

Hãy nhớ rằng, không có nút "hoàn tác"crypto. Một khi tiền đã được gửi đến địa chỉ sai, khả năng thu hồi lại là cực kỳ thấp.

Tóm tắt

Khi chi phí giao dịch giảm, khiến các chiến lược tấn công quy mô lớn trở nên kinh tế hơn, các cuộc tấn công làm nhiễm độc địa chỉ đang ngày càng lan rộng trên Ethereum. Những cuộc tấn công này cũng ảnh hưởng tiêu cực đến trải nghiệm người dùng, lượng lớn tin nhắn spam bị nhiễm độc tràn ngập các giao diện lịch sử giao dịch mà người dùng tiếp xúc.

Ngăn chặn hiệu quả các cuộc tấn công đánh cắp địa chỉ email không chỉ đòi hỏi nâng cao nhận thức về an ninh của người dùng mà còn cần cải thiện thiết kế giao diện. Đối với người dùng, thói quen quan trọng nhất cần rèn luyện là xác minh cẩn thận địa chỉ người nhận trước khi gửi tiền.

Đồng thời, các công cụ và giao diện người dùng liên quan cần đóng vai trò quan trọng hơn trong việc giúp người dùng nhanh chóng nhận diện các hoạt động đáng ngờ.

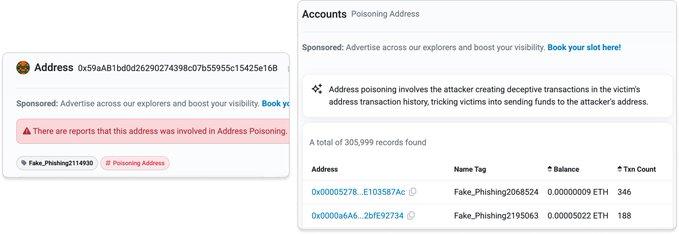

Nhãn địa chỉ giả mạo trên Etherscan (https://etherscan.io/accounts/label/poisoning-address)

Etherscan liên tục cải thiện giao diện trình duyệt và dịch vụ API để giúp người dùng dễ dàng nhận diện các cuộc tấn công như vậy. Chúng tôi chủ động đánh dấu các địa chỉ ngụy tạo, xác định và ẩn các giao dịch chuyển token có giá trị bằng không, và gắn nhãn token ngụy tạo . Bằng cách cung cấp dữ liệu được chọn lọc này, người dùng có thể dễ dàng phát hiện các nỗ lực đầu độc địa chỉ tiềm ẩn mà không cần phải tự mình sàng lọc qua lượng lớn hồ sơ giao dịch.

Khi các cuộc tấn công đầu độc ngày càng trở nên nâng cấp hơn nhờ sự hỗ trợ của tự động hóa và việc chuyển giao dữ liệu quy mô lớn, việc xác định rõ ràng các tín hiệu rủi ro này là rất quan trọng để giúp người dùng phân biệt giữa hoạt động đáng ngờ và các giao dịch hợp pháp.