Các nhóm phát triển dự án DeFi không thể cho rằng mô-đun mà họ kiểm soát nhất thiết phải an toàn.

Bài viết bởi Eric, Foresight News

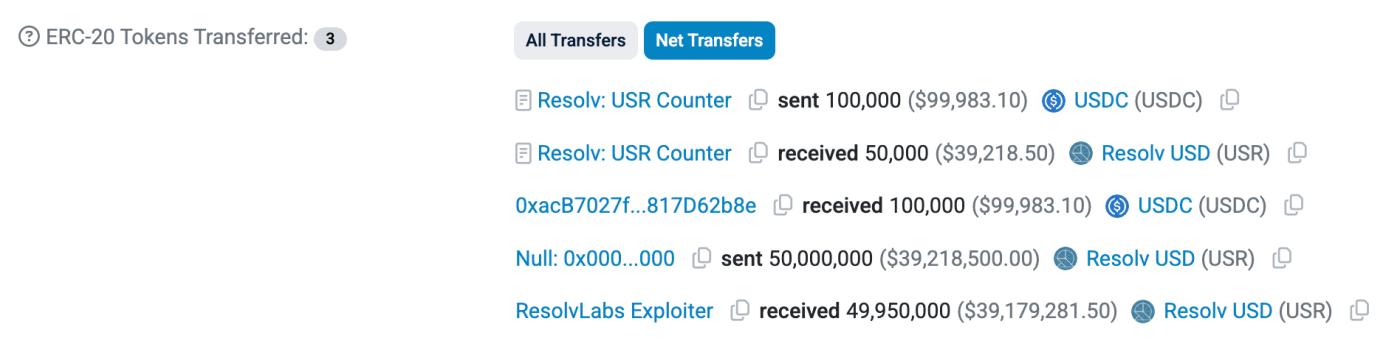

Khoảng 10:21 sáng giờ Bắc Kinh hôm nay, Resolv Labs, đơn vị phát hành stablecoin USR sử dụng chiến lược trung tính Delta, đã bị hacker. Một địa chỉ bắt đầu bằng 0x04A2 đúc 50 triệu USR từ giao thức Resolv Labs bằng 100.000 USDC.

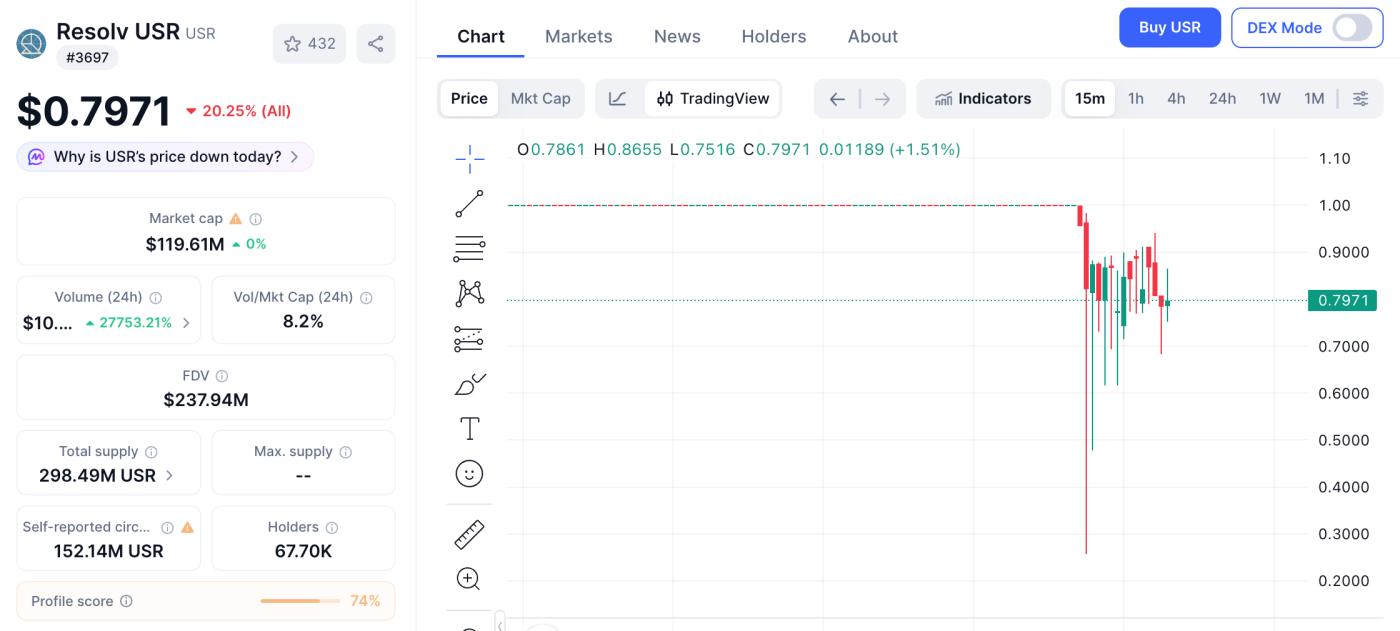

Sau khi vụ việc bị phanh phui, giá USR đã giảm xuống khoảng 0,25 đô la, tính đến phục hồi lên khoảng 0,80 đô la vào thời điểm viết bài này. giá token cũng giảm mạnh gần 10%.

Sau đó, hacker đã sử dụng phương pháp tương tự đúc 30 triệu USR với 100.000 USDC. Khi USR mất giá đáng kể, các nhà đầu cơ chênh lệch giá đã nhanh chóng hành động, và nhiều thị trường vay mượn trên Morpho hỗ trợ USR, wstUSR và các tài sản thế chấp khác gần như cạn kiệt. Lista DAO trên BNB Chain cũng tạm ngừng các yêu cầu vay mới.

Giao thức cho vay này không phải là những giao thức duy nhất bị ảnh hưởng. Giao thức Resolv Labs cũng cho phép người dùng đúc token, mang lại sự biến động giá lớn hơn và lợi nhuận cao hơn, nhưng cũng khiến họ phải chịu trách nhiệm pháp lý đối với các khoản lỗ phát sinh từ giao thức. Hiện tại, có gần 30 triệu token RLP lượng lưu thông , trong đó Stream Finance người nắm giữ hơn 13 triệu token, đại diện cho mức rủi rủi ro ròng khoảng 17 triệu đô la.

Đúng vậy, Stream Finance, công ty từng chịu tổn thất lớn do xUSD, có thể sắp phải hứng chịu thêm một cú sốc nữa.

Tính đến viết bài này, hacker đã chuyển đổi USR thành USDC và USDT và tiếp tục mua vào Ethereum, đã mua vào hơn 10.000 đồng. Sử dụng 200.000 USDC, hacker đã thu hồi được hơn 20 triệu đô la tài sản , tìm thấy "đồng tiền sinh lời gấp 100 lần" của mình trong thị trường gấu .

Một lần nữa, một kẽ hở đã bị lợi dụng do "thiếu sự chặt chẽ".

Sự sụt giảm mạnh vào ngày 11 tháng 10 năm ngoái đã khiến nhiều stablecoin được phát hành bằng chiến lược trung tính Delta phải chịu tổn thất tài sản thế chấp do ADL (Tự động giảm đòn bẩy). Một số dự án sử dụng Altcoin làm loại tài sản của họ thậm chí còn chịu tổn thất lớn hơn hoặc thậm chí tẩu thoát với số tiền (xem "Sau xUSD, nguồn cung USDX dường như cũng đã cạn kiệt" ).

Resolv Labs, dự án bị tấn công lần này, cũng sử dụng cơ chế tương tự để phát hành USR. Dự án này thông báo vào tháng 4 năm 2025 rằng họ đã hoàn thành vòng gọi vốn hạt giống trị giá 10 triệu đô la do cyber và Maven11 dẫn đầu, với sự tham gia Coinbase Ventures , và ra mắt token RESOLV vào cuối tháng 5 hoặc đầu tháng 6.

Tuy nhiên, lý do Resolv Labs bị tấn công không phải do điều kiện thị trường khắc nghiệt, mà là vì cơ chế đúc USR "không đủ chặt chẽ".

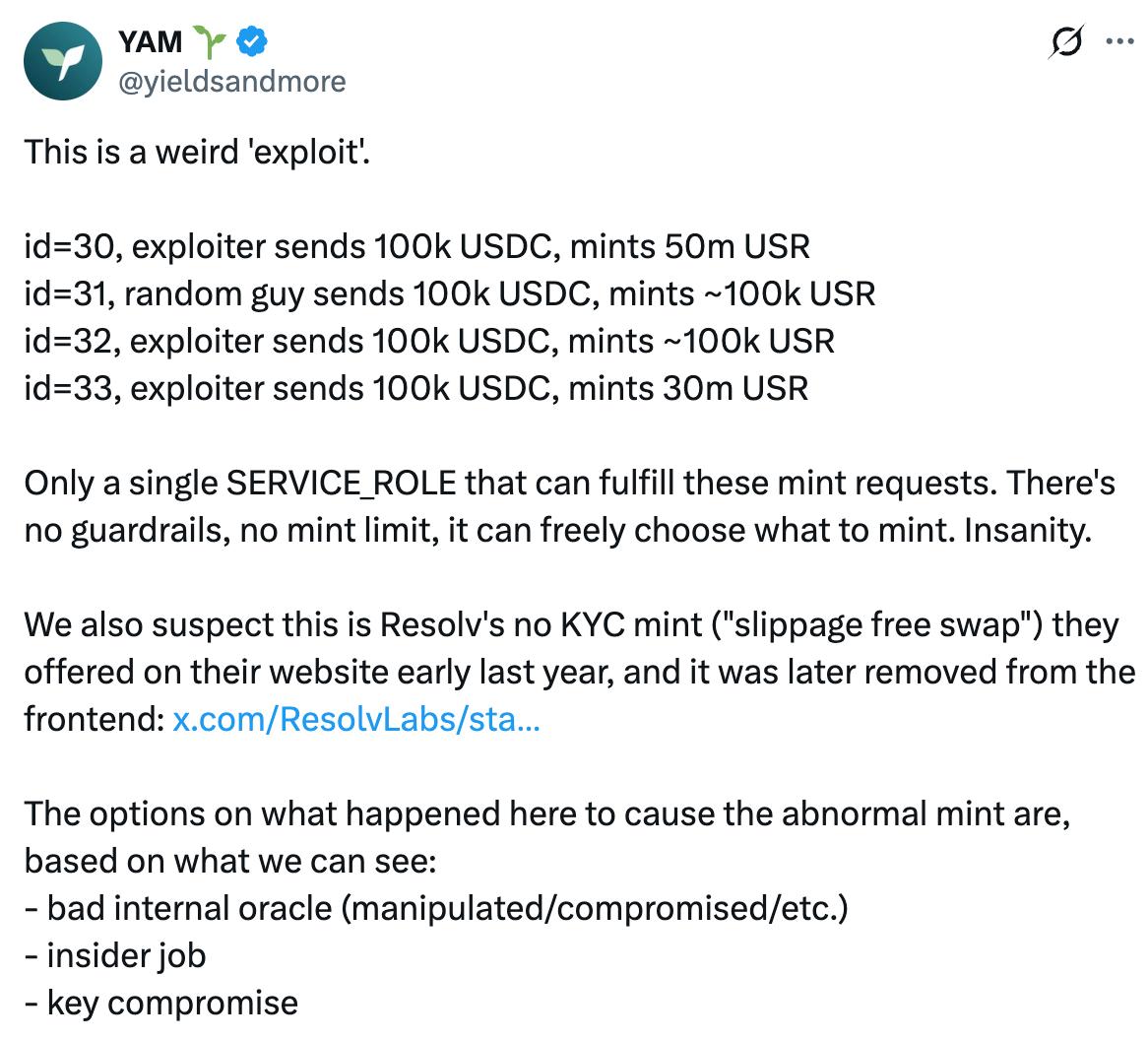

Hiện chưa có công ty bảo mật hay chính thức phân tích nguyên nhân của vụ hacker lần . Phân tích sơ bộ của thành viên cộng đồng DeFi YAM cho thấy vụ tấn công có khả năng do hacker giành quyền kiểm soát hàm SERVICE_ROLE, được sử dụng trong phần phụ trợ của giao thức để cung cấp các tham số cho hợp đồng đúc .

Theo phân tích của Grok, khi người dùng đúc USR, họ khởi tạo một yêu cầu trên Chuỗi và gọi hàm requestMint của hợp đồng, với các tham số bao gồm:

_depositTokenAddress: Địa chỉ token được gửi vào;

_amount: Số lượng cần lưu trữ;

_minMintAmount: Số lượng USR tối thiểu dự kiến nhận được (điểm chống trượt).

Sau đó, người dùng gửi USDC hoặc USDT vào hợp đồng. Phần phụ trợ SERVICE_ROLE của dự án giám sát yêu cầu, sử dụng oracle Pyth để kiểm tra giá trị của tài sản đã gửi, và sau đó gọi hàm completeMint hoặc completeSwap để xác định số lượng USR thực tế đúc.

Vấn đề nằm ở chỗ hợp đồng đúc hoàn toàn tin tưởng vào _mintAmount do SERVICE_ROLE cung cấp, cho rằng rằng con số này đã được Pyth xác minh ngoài Chuỗi . Do đó, nó không đặt giới hạn trên hoặc xác minh nó với một oracle Chuỗi , và trực tiếp thực hiện mint(_mintAmount).

Dựa trên điều này, YAM nghi ngờ rằng hacker đã chiếm quyền kiểm soát SERVICE_ROLE, vốn đáng lẽ phải do nhóm dự án kiểm soát (có thể do sự cố oracle nội bộ, trộm cắp nội bộ hoặc mất khóa), và trực tiếp thiết lập _mintAmount thành 50 triệu trong quá đúc, từ đó thực hiện thành công cuộc tấn đúc 50 triệu USR với 100.000 USDC.

Cuối cùng, Grok kết luận rằng Resolv đã không xem xét khả năng địa chỉ (hoặc hợp đồng) được sử dụng để nhận yêu cầu đúc USR của người dùng có thể bị hacker kiểm soát khi thiết kế giao thức. Khi yêu cầu đúc USR được gửi đến hợp đồng cuối cùng đúc USR, không có số lượng đúc tối đa nào được thiết lập và hợp đồng đúc không sử dụng oracle Chuỗi để xác minh lần. Thay vào đó, nó trực tiếp tin tưởng tất cả các tham số được cung cấp bởi SERVICE_ROLE.

Công tác phòng ngừa cũng không đầy đủ.

Bên cạnh việc suy đoán về nguyên nhân vụ tấn công mạng, YAM cũng chỉ ra sự thiếu chuẩn bị của nhóm dự án trong việc đối phó với khủng hoảng.

YAM tuyên bố trên X rằng Resolv Labs chỉ tạm ngừng giao thức ba giờ sau vụ hacker lần, trong đó khoảng một giờ là do phải thu thập bốn chữ ký cần thiết cho các giao dịch đa chữ ký. YAM cho rằng rằng việc tạm ngừng khẩn cấp chỉ nên yêu cầu một chữ ký, và quyền hạn này nên được giao cho các thành viên đội ngũ hoặc các nhà điều hành bên ngoài đáng tin cậy bất cứ khi nào có thể. Điều này sẽ tăng cường nhận thức về các bất thường Chuỗi, cải thiện khả năng tạm ngừng nhanh chóng và bao phủ tốt hơn các múi giờ khác nhau.

Mặc dù đề xuất tạm dừng một giao thức chỉ với một chữ ký duy nhất có vẻ hơi cực đoan, nhưng việc yêu cầu nhiều chữ ký từ các múi giờ khác nhau để tạm dừng một giao thức thực sự có thể gây ra sự chậm trễ đáng kể trong các tình huống khẩn cấp. Việc giới thiệu một bên thứ ba đáng tin cậy liên tục giám sát hành vi trên Chuỗi, hoặc sử dụng các công cụ giám sát có quyền tạm dừng khẩn cấp, là những bài học rút ra từ sự cố lần.

Các cuộc tấn công hacker vào các giao thức DeFi từ lâu đã chỉ giới hạn ở các lỗ hổng hợp đồng. Sự cố Resolv Labs là một lời cảnh báo cho các nhóm dự án: giả định về bảo mật giao thức phải là không thể tin tưởng bất kỳ phần nào trong đó giao thức, và tất cả các liên kết liên quan đến tham số phải trải qua ít nhất lần lần xác minh, ngay cả phần máy chủ do chính nhóm dự án vận hành.