Người dùng tiền điện tử đang phải đối mặt với một mối đe dọa bảo mật mới thông qua các trang CAPTCHA giả mạo của Cloudflare. Cuộc tấn công dẫn đến việc cài đặt một phần mềm đánh cắp thông tin mới có tên Infiniti Stealer, được thiết kế để đánh cắp dữ liệu ví tiền điện tử từ các hệ thống macOS.

Điều này có nghĩa là bất kỳ nhà phát triển hoặc người dùng tiền điện tử nào sở hữu máy tính MacBook hoặc máy tính để bàn Mac đều có nguy cơ bị nhiễm phần mềm độc hại này.

Cuộc tấn công ClickFix bắt đầu gây nhiễm trùng hệ thống macOS.

Các nhà nghiên cứu bảo mật từ Malwarebytes đã phát hiện ra chiến dịch này. Bảng điều khiển của phần mềm độc hại sau đó đã bị lộ, cho thấy tên gọi là Infinite Stealer.

Phần mềm đánh cắp thông tin được phát tán thông qua cuộc tấn công ClickFix. Cuộc tấn công ClickFix được xếp vào loại tấn công kỹ thuật xã hội. Nó lừa người dùng tự chạy một lệnh độc hại. Thay vì tấn công trực tiếp máy tính của bạn, nó thuyết phục bạn làm điều đó thay cho chúng.

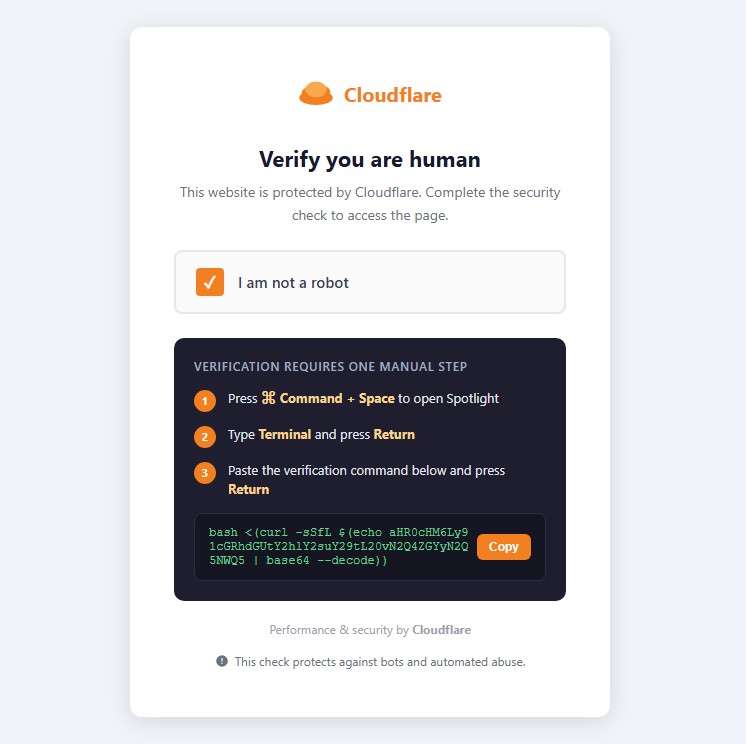

Cuộc tấn công bắt đầu bằng một trang CAPTCHA giả mạo từ update-check[.]com. Trang này trông giống như trang xác minh người dùng của Cloudflare, nhưng thực chất không phải. Sau khi nhấp vào CAPTCHA giả mạo, người dùng được yêu cầu mở Terminal và dán một lệnh.

Lệnh này không phải là lệnh xác minh. Đó là một Script cài đặt ẩn, có chức năng tải xuống và chạy phần mềm độc hại trên máy tính của người dùng.

Cuộc tấn công thành công vì người dùng thực thi lệnh. Nó vượt qua các biện pháp phòng thủ truyền thống vì không có lỗ hổng nào được khai thác.

Sau khi lệnh được thực thi, nó sẽ kết nối với một máy chủ từ xa do kẻ tấn công điều khiển, máy chủ này sẽ tải xuống Infiniti Stealer và cài đặt nó một cách âm thầm trên máy Mac. Không có cửa sổ bật lên, không có cảnh báo, chỉ là cài đặt im lặng.

Các nhà nghiên cứu bảo mật cho biết rất khó để phân tích và phát hiện phần mềm độc hại này vì nó được biên dịch thành một tệp nhị phân gốc của macOS. Nó không chỉ đơn thuần là một Script Python có thể dễ dàng đọc và hiểu được.

Phần mềm độc hại này được thiết kế để đánh cắp dữ liệu nhạy cảm từ máy Mac, bao gồm dữ liệu ví tiền điện tử, thông tin đăng nhập từ trình duyệt và macOS Keychain, các bí mật dạng văn bản thuần trong các tệp dành cho nhà phát triển, và thậm chí cả ảnh chụp màn hình được chụp trong quá trình thực thi.

Nó cũng kiểm tra xem có đang chạy trong môi trường phân tích hay không để tránh bị phát hiện, và gửi dữ liệu bị đánh cắp đến máy chủ của kẻ tấn công. Thông báo Telegram được gửi đến kẻ tấn công khi quá trình trích xuất dữ liệu hoàn tất, và thông tin đăng nhập bị thu thập được sẽ được xếp vào hàng đợi để bẻ khóa mật khẩu phía máy chủ.

Các cuộc tấn công ClickFix rất phổ biến trên Windows, nhưng hiện nay tin tặc đang điều chỉnh chúng để tấn công các máy tính của Apple. Hệ thống MacOS không còn được coi là an toàn trước phần mềm độc hại. Người dùng mã hóa nên thận trọng khi duyệt web và không bao giờ nên dán các lệnh vào Terminal từ các nguồn không đáng tin cậy.

Số vụ xâm phạm ví tiền điện tử cá nhân tăng mạnh.

Đây không phải là cuộc tấn công tinh vi đầu tiên nhắm vào người dùng tiền điện tử trên macOS. Vào tháng 3, Cryptopolitan đã đưa tin về GhostClaw, một phần mềm độc hại mới dành cho macOS, đánh cắp khóa riêng tư, quyền truy cập ví và các dữ liệu nhạy cảm khác.

Phần mềm độc hại này được liệt kê trên npm, một trình quản lý gói phổ biến dành cho JavaScript. Nó giả danh là một công cụ OpenClaw thực sự nhưng thực chất lại thực hiện một cuộc tấn công nhiều giai đoạn. Tổng cộng 178 nhà phát triển đã tải xuống gói độc hại này trước khi nó bị xóa khỏi kho lưu trữ.

Tổng cộng 3,4 tỷ đô la đã bị đánh cắp từ ngành công nghiệp tiền điện tử vào năm 2025.

Theo một báo cáo từ công ty bảo mật blockchain Chainalysis, "các vụ xâm phạm ví cá nhân đã gia tăng đáng kể, từ chỉ 7,3% tổng giá trị bị đánh cắp vào năm 2022 lên 44% vào năm 2024".

Nếu không có tác động to lớn từ vụ tấn công Bybit , số vụ tấn công vào ví cá nhân có thể đã đạt 37% vào năm 2025.