Vào lúc 14:35 giờ Việt Nam ngày 27 tháng 2 năm 2023, LZ Token đã ghi nhận một sự kiện bán phá giá đột ngột như sau:

Sau khi nhận được thông tin, Verichains đã tiến hành phân tích và xác định nguyên nhân vụ hack là do khai thác lỗ hổng bảo mật trong một hợp đồng tạm gọi là Hợp đồng X tại địa chỉ 0x6d8981847eb3cc2234179d0f0e72f6b6b2421a01 chưa được xác thực. Điều đáng chú ý là ví "LZ Deployer" đã "phê duyệt" một lượng lớn LZ và BUSD cho hợp đồng này hơn một năm trước.

Phân tích luồng tấn công

LZ Token được khai thác bởi một địa chỉ có tên DND Exploiter vào lúc 14:32 giờ Việt Nam ngày 27/02/2023. Giao dịch khiến giá LZ Token bị bán phá giá: https://bscscan.com/tx/0xaee8ef10ac816834cd7026ec34f35bdde568191fe2fa67724fcf2739e48c3cae

Hacker đã triển khai một “hợp đồng tấn công”, quy trình tấn công LZ Token được thực hiện trong hợp đồng này như sau:

Gọi hàm tìm cặp và thực hiện hoán đổi LZ thành BUSD trên Biswap (được gọi là hàm hoán đổi). Chức năng này thuộc về Hợp đồng X đã đề cập ở trên và hơn 1 năm trước, ví "LZ Deployer" đã phê duyệt 1 tỷ LZ, 39 triệu BUSD cho hợp đồng này.

LZ Deployer duyệt 1 tỷ LZ cho hợp đồng: https://bscscan.com/tx/0x3ab13a622105fdcf0293ed1a0a7918375e1a05123160efdc5e23ec121ac6d944

LZ Deployer phê duyệt hơn 39 triệu BUSD cho hợp đồng: https://bscscan.com/tx/0x444edcefe7de6504ae70deb292c80211dbff0ddb13bf6689cb05d5a068307ca0

Tin tặc đã gọi chức năng hoán đổi của hợp đồng bên thứ ba để hoán đổi 9,8 nghìn tỷ LZ, nhận lại gần 7 BUSD cho LZ Deployer thông qua Cặp BSW-LP (Biswap).

Sau đó, hacker đã gửi 50 BUSD vào hợp đồng tấn công và ngay lập tức hoán đổi 50 BUSD để lấy lại hơn 9,8 nghìn tỷ LZ thông qua Biswap.

Cuối cùng, kẻ tấn công đã hoán đổi hơn 9,8 nghìn tỷ LZ lấy gần 88 nghìn BUSD thông qua PancakeSwap. Tại thời điểm này, giá của LZ Token đã giảm 46 lần.

Khi nhận được gần 88.000 BUSD, tin tặc đã lấy số token này về ví của chính chúng và thực hiện hợp đồng tấn công tự hủy.

Một số địa chỉ liên quan:

Trình triển khai LZ: 0xdad254728A37D1E80C21AFae688C64d0383cc307

Kẻ tấn công: 0x7d192FA3a48C307100C3E663050291Fff786aA1F

Hợp đồng tấn công: 0x1C2B102f22c08694EEe5B1f45E7973b6EACA3e92

Hợp đồng X: 0x6D8981847Eb3cc2234179d0F0e72F6b6b2421a01

BSW-LP: 0xDb821BB482cfDae5D3B1A48EeaD8d2F74678D593

Phân tích lỗ hổng và nguyên nhân

Trên đây là hành vi của hacker khai thác bãi LZ Token và thu lợi nhuận gần 88 nghìn BUSD. Sau đây là phân tích chi tiết về các lỗ hổng bảo mật và nguyên nhân dẫn đến cuộc tấn công.

Chúng tôi đã xác định rằng Hợp đồng X được đề cập ở trên là hợp đồng triển khai của SwapX Proxy (chưa được xác minh và kiểm toán), Proxy sẽ cho phép người dùng truyền dữ liệu và gọi hợp đồng triển khai: https://bscscan.com/address/0x0ccee62efec983f3ec4bad3247153009fb483551

SwapX là một AMM được phát triển trong hệ sinh thái BSCex và LZ Token được tích hợp trong hệ sinh thái này.

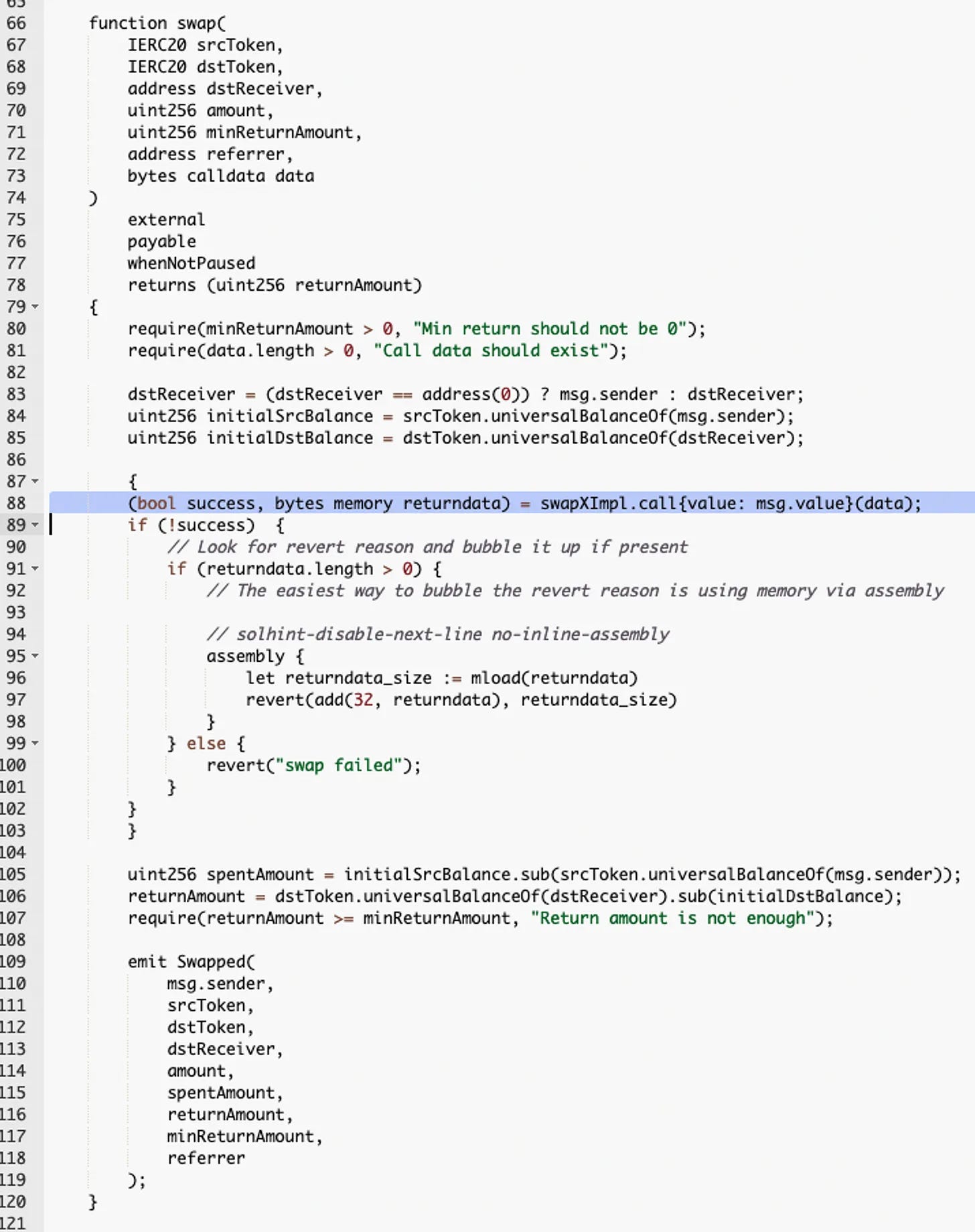

Khi xem lại bytecode của hợp đồng, có thể thấy một số lỗ hổng bảo mật như sau:

Thực hiện cuộc gọi bằng cách sử dụng "cuộc gọi" thay vì "cuộc gọi ủy quyền"

Các chức năng trong quá trình triển khai cho phép các lệnh gọi bên ngoài không hạn chế đối với mỗi proxy

Cụ thể, một lỗ hổng nghiêm trọng xuất phát từ chức năng chịu trách nhiệm về tính năng hoán đổi trong quá trình triển khai, chức năng này đã thực thi "transferfrom()" từ bất kỳ địa chỉ nào thay vì logic chuyển từ "msg.sender" thông thường của các giao dịch hoán đổi khác. Do đó, một hacker có thể "giúp" người khác trao đổi bằng cách kiểm soát cuộc gọi dữ liệu được truyền vào.

Kết hợp với ví "LZ Deployer", trước đây đã sử dụng SwapX và đã phê duyệt một lượng lớn BUSD và LZ token (có thể do bất cẩn khi sử dụng giao diện người dùng của SwapX khi hoán đổi), hacker đã thực hiện một lượng lớn LZ token hoán đổi lấy BUSD , khiến giá của LZ giảm mạnh thông qua cặp Biswap. Sau đó, tin tặc đã sử dụng 50 BUSD để mua lại 9,8 triệu mã thông báo LZ và cuối cùng đổi 9,8 triệu mã thông báo đó lấy gần 88 nghìn BUSD trên nền tảng giao dịch của PancakeSwap.

Verichains đã gửi thông tin chi tiết và phân tích về vụ việc cho dự án LaunchZone để có thể xử lý, khắc phục và giảm thiểu thiệt hại.

gợi ý:

Nếu bạn đã từng sử dụng SwapX trên BSCex, vui lòng kiểm tra ví của bạn, đặc biệt là các giao dịch phê duyệt trước đó thông qua các công cụ trực tuyến như https://defi.krystal.app/token-approval-checker

Các địa chỉ nắm giữ lượng tiền lớn trong hệ sinh thái nên thận trọng khi sử dụng.

Chỉ duyệt số tiền cần thiết để thực hiện giao dịch, không duyệt quá nhiều.

Mỗi sản phẩm trước khi ra mắt hoặc được tin dùng đều phải trải qua quá trình kiểm tra bảo mật bởi các công ty bảo mật uy tín.

==============

Giới thiệu về Verichains

Kể từ năm 2017, Verichains đã là công ty bảo mật chuỗi khối tiên phong và hàng đầu ở APAC, với chuyên môn sâu rộng về bảo mật, mật mã và công nghệ chuỗi khối cốt lõi. Hơn 200 khách hàng tin tưởng giao cho chúng tôi số tài sản trị giá 50 tỷ đô la được bảo vệ, bao gồm một số khách hàng nổi tiếng như BNB Chain, Klaytn, Wemix, Đa chuỗi, Line Corp, Axie Infinity, Ronin Network và Kyber Network.

Nhóm nghiên cứu mật mã và bảo mật đẳng cấp thế giới của chúng tôi đã tìm thấy một số lỗ hổng trong giao thức lớp 1, thư viện tiền điện tử, cầu nối và hợp đồng thông minh. Chúng tôi cũng tự hào là công ty đã giúp điều tra, phân tích nguyên nhân gốc rễ và khắc phục các sự cố bảo mật trong hai vụ hack tiền điện tử lớn nhất toàn cầu: BNB Chain Bridge và Ronin Bridge (Sky Mavis).

Với nghiên cứu chuyên sâu và phát triển công nghệ chuỗi khối, Verichains cung cấp các dịch vụ bảo mật chuỗi khối như giao thức chuỗi khối và kiểm toán bảo mật hợp đồng thông minh, bảo vệ ứng dụng di động, giải pháp quản lý khóa, giám sát rủi ro trên chuỗi và dịch vụ kiểm tra thâm nhập/đội đỏ.

Trang chủ:

https://www.verichains.io

Email: info@verichains.io

Twitter: https://twitter.com/Verichains

Liên kết: https://www.linkedin.com/company/verichains

Facebook: https://facebook.com/verichains

Điện tín: https://t.me/+Y29xcaxJLJxjNDVl