Bài viết này được xuất bản bởi X-explore và WuBlockchain.

Ⅰ. Giới thiệu

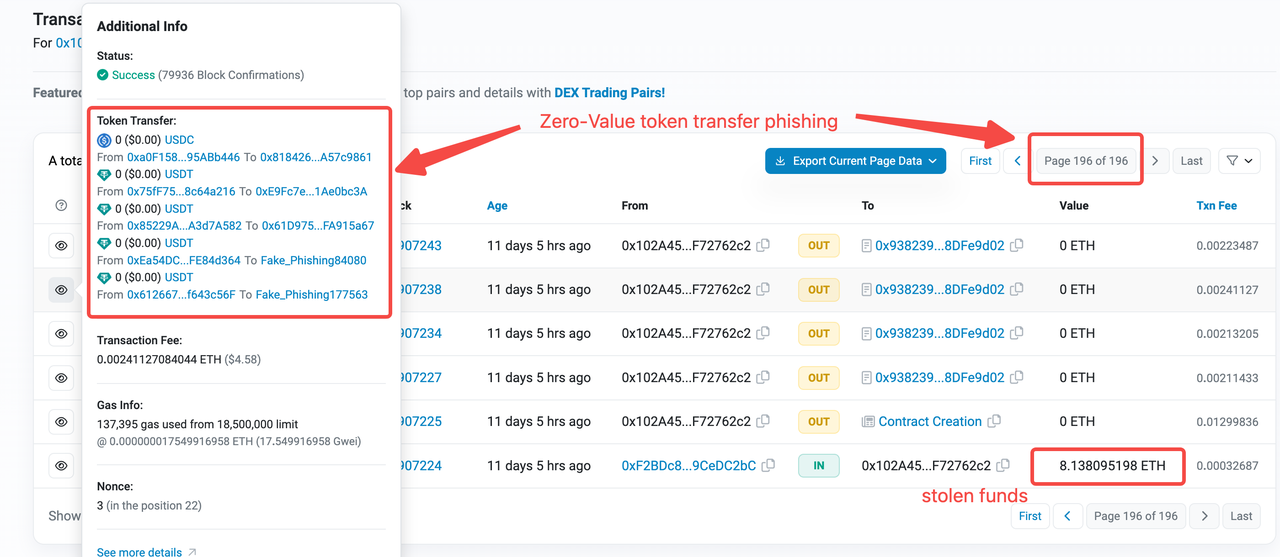

Cuộc tấn công lừa đảo chuyển giá trị bằng không, đã diễn ra trong gần nửa năm, gần đây đã được nâng cấp công nghệ. Giám sát trên chuỗi đã tiết lộ rằng nó hiện đã phát triển thành lừa đảo chuyển giá trị nhỏ và lừa đảo chuyển mã thông báo giả . Các phương pháp tấn công mới đã tạo ra lợi nhuận lên tới 8 triệu đô la và kết hợp với báo cáo trước đây của chúng tôi về lừa đảo chuyển giá trị bằng 0 ( Tấn công Address Poisoning , Mối đe dọa tiếp diễn ), tổng thiệt hại trên chuỗi đã lên tới 32 triệu đô la.

Chúng tôi kêu gọi người dùng kiểm tra kỹ tính chính xác của địa chỉ khi thực hiện giao dịch. Nhóm ứng dụng Wallet và trình duyệt chuỗi khối nên nhanh chóng cải thiện các tính năng bảo mật của sản phẩm.

Ngoài ra, X-explore có thể cung cấp nhãn địa chỉ thời gian thực cho cuộc tấn công này.

Ⅱ. (Cũ) Tổng quan về các cuộc tấn công câu cá chuyển giá trị bằng 0

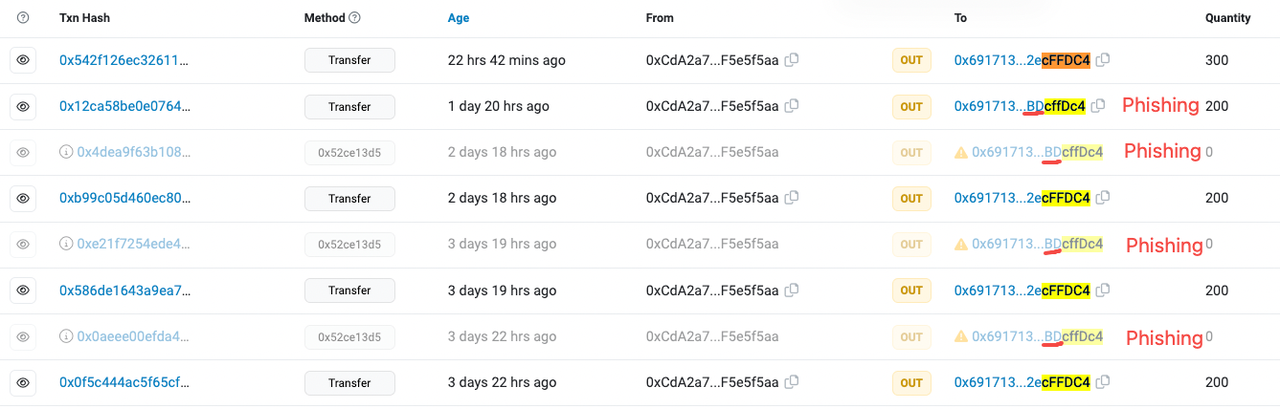

Kể từ tháng 11 năm 2022, một phương thức lừa đảo mới đã xuất hiện trên chuỗi. Những kẻ tấn công xây dựng các địa chỉ tương tự như địa chỉ người nhận dự định của các giao dịch thông thường, sau đó gửi một lượng lớn dữ liệu chuyển mã thông báo giả có giá trị bằng 0 cho người dùng trên chuỗi. Điều này cho phép họ kiếm lợi từ các giao dịch nhầm lẫn.

Kiểu tấn công này có các đặc điểm sau:

- Cuộc tấn công là bí mật và phổ biến. Những kẻ tấn công xây dựng các địa chỉ chỉ có một ký tự khác biệt hoặc không có sự khác biệt nào so với các địa chỉ hợp lệ. Các trình duyệt chuỗi khối tự động bỏ qua các ký tự ở giữa của một địa chỉ. Do đó, những kẻ tấn công chỉ cần tập trung vào việc tạo các địa chỉ giống hệt với địa chỉ ban đầu. Ngoài ra, vì logic mã thông báo chính thống không xác minh chuyển giao giá trị bằng 0, bất kỳ ai cũng có thể bắt đầu chuyển giao như vậy, có nghĩa là bất kỳ giao dịch nào cũng có thể được đưa vào danh sách giao dịch của bất kỳ ai.

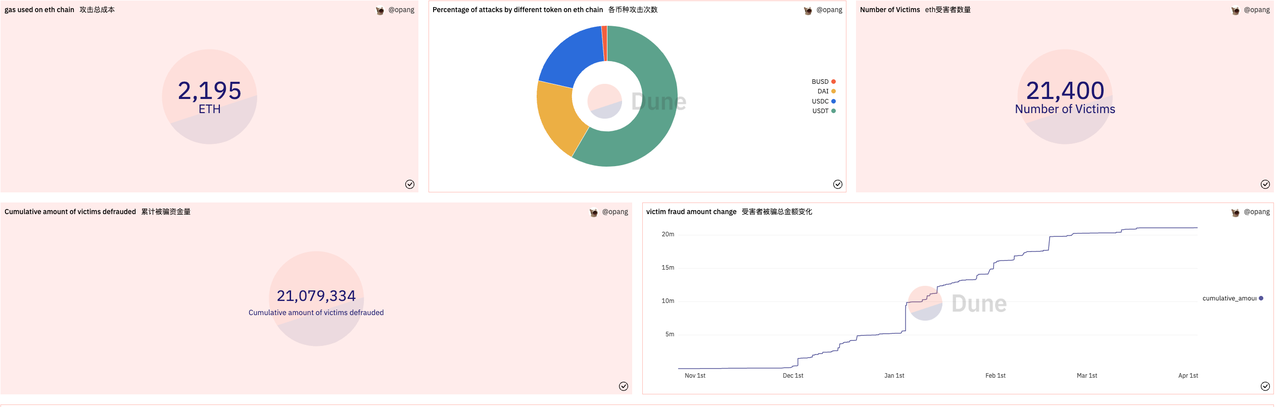

- Chi phí thấp, và lợi nhuận cao. Chỉ riêng chi phí gas của Zero Value Phishing trên chuỗi ETH là khoảng 2.000 ETH (khoảng 4 triệu đô la) và số tiền tích lũy thu được thông qua vụ lừa đảo này lên tới 21 triệu đô la.

Ⅲ. (Mới nhất) Các cuộc tấn công câu cá chuyển giao số lượng nhỏ

1. Giới thiệu Nguyên tắc

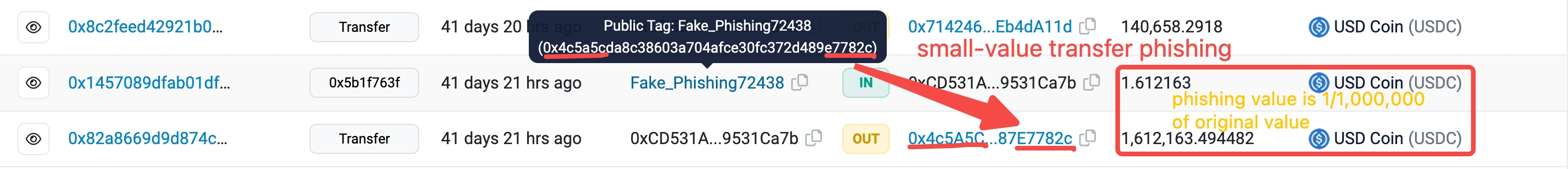

Sau khi theo dõi quá trình chuyển mã thông báo thông thường, kẻ tấn công thu hẹp số lượng mã thông báo ban đầu hàng chục hoặc hàng trăm nghìn lần, sau đó chuyển tiếp nó cho nạn nhân thông qua ví lừa đảo để bỏ qua việc giám sát lừa đảo mã thông báo có giá trị bằng 0 truyền thống, bao gồm cả việc bỏ qua số 0 của Etherscan -cảnh báo tấn công lừa đảo chuyển giá trị. Bằng cách tăng độ tin cậy của địa chỉ thông qua chuyển khoản thực tế, nhiều nạn nhân bị lừa hơn.

2. Tình huống tấn công

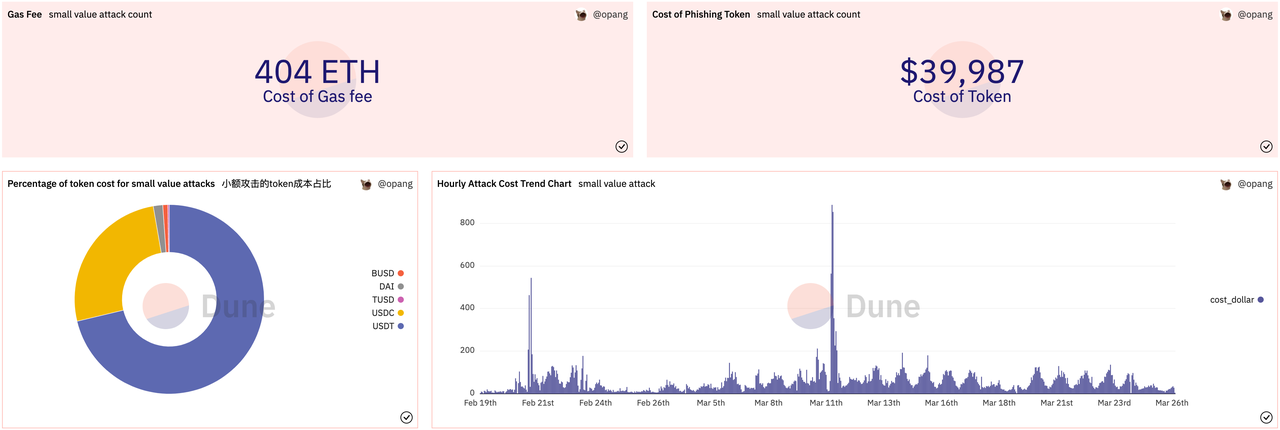

Cuộc tấn công lừa đảo chuyển khoản giá trị nhỏ lần đầu tiên xảy ra vào ngày 19 tháng 2 năm 2023 và kéo dài đến ngày 26 tháng 3, với tổng số 250.000 cuộc tấn công lừa đảo được đưa vào danh sách giao dịch của người dùng. Hiện tại, chỉ có một kẻ tấn công lừa đảo chuyển giá trị nhỏ trên mạng Ethereum.

Kẻ tấn công đã thực hiện 30.000 lệnh gọi hợp đồng cho các cuộc tấn công, với tổng chi phí Phí Gas là 404 ETH (khoảng 727 nghìn đô la) và chi phí cho các mã thông báo có giá trị nhỏ là khoảng 40 nghìn đô la. Trong số đó, chi phí của mã thông báo lừa đảo USDT chiếm 71% tổng số mã thông báo lừa đảo.

Có tổng cộng 73.000 nạn nhân của các vụ tấn công đầu độc và tổng cộng 23 người dùng không may đã chuyển nhầm địa chỉ, với tổng số tiền là 1,2 triệu USD. Trong số tiền bị đánh cắp, USDC và USDT lần lượt chiếm 51% và 49%.

3. Theo dõi tấn công

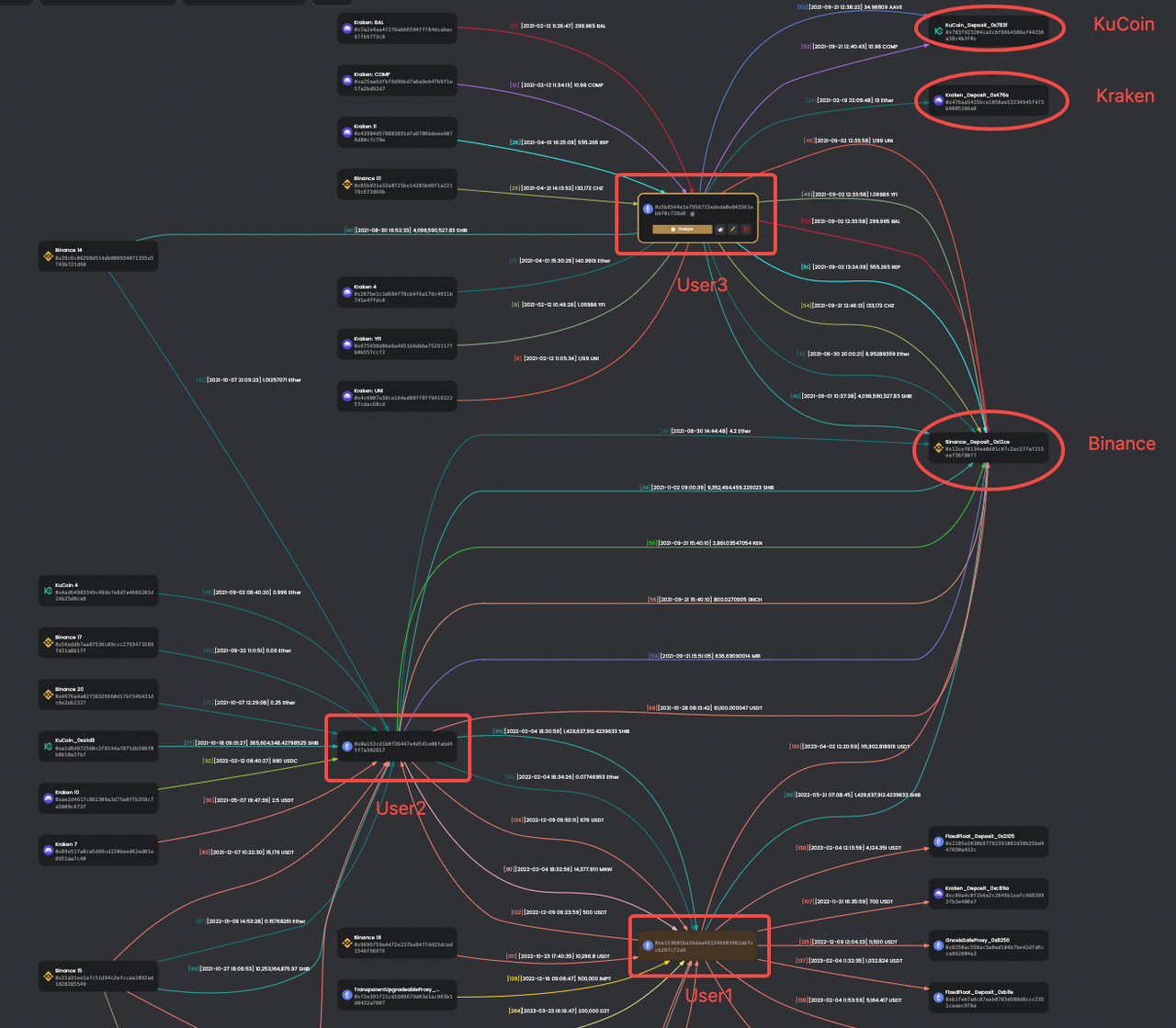

Nguồn tiền trực tiếp của kẻ tấn công đến từ các địa chỉ lừa đảo khác. Truy ngược lại địa chỉ sớm nhất, nguồn tiền là FixedFloat. The attacker's real address is User1 : 0xe153605BA5bDAa492246603982AbfCcb297c72e9 , and two other commonly used addresses are also associated with this address: User2 : 0x0a153cd1b0f36447e4d541e08fabd45f7a302817 and User3 : 0x5b8544e1e7958715ededa0e843561ebbf0c728a8 . Địa chỉ của kẻ tấn công cũng được liên kết với các địa chỉ tiền gửi từ các sàn giao dịch Binance, Coinbase, Kucoin và Kraken, có thể được điều tra thêm thông qua thông tin KYC của sàn giao dịch.

Dòng tiền của kẻ tấn công chủ yếu bao gồm ba phần:

Ⅰ. Chuyển tiền là chi phí của các cuộc tấn công khác, chẳng hạn như phí gas cho lừa đảo chuyển khoản không có giá trị.

Ⅱ. Giữ tiền ở địa chỉ hiện tại hoặc tham gia đặt cược để kiếm lợi nhuận.

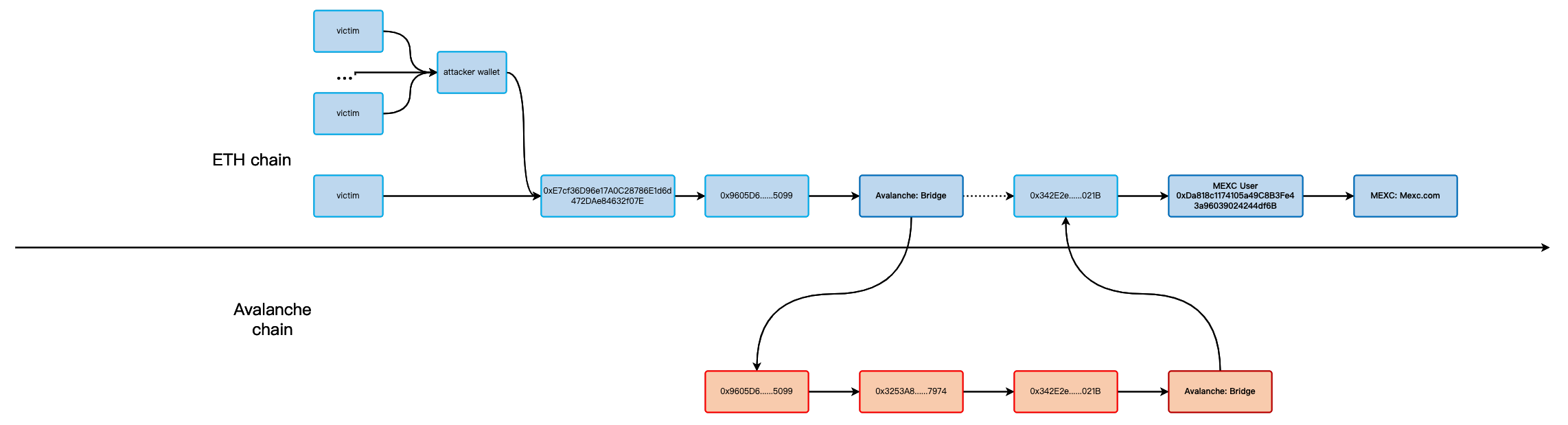

Ⅲ. Rửa tiền. Ví dụ: kẻ tấn công đã chuyển 130 ETH sang Avalanche, sau đó thông qua nhiều bước, chuyển chúng trở lại ETH và cuối cùng chuyển đổi chúng thành USDT, số tiền này đã được rửa thành MEXC để rút tiền. Địa chỉ tiền gửi của người dùng MEXC là 0xDa818c1174105a49C8B3Fe43a96039024244df6B .

Ⅳ. (Mới nhất) Các cuộc tấn công câu cá chuyển mã thông báo giả

1. Giới thiệu Nguyên tắc

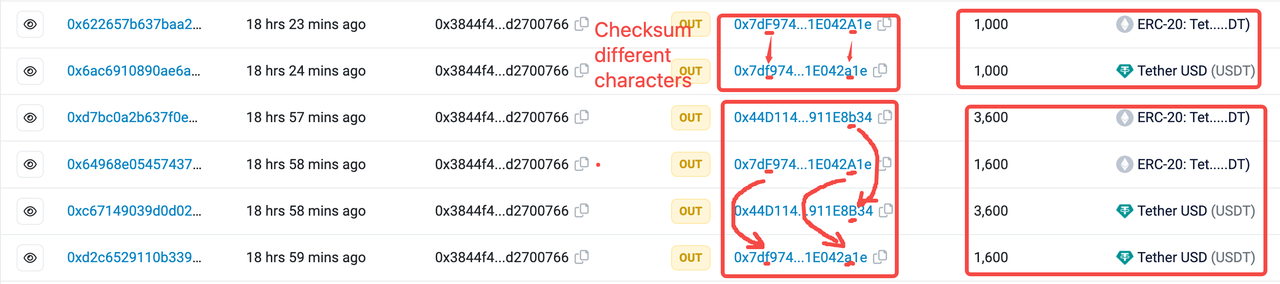

Sau khi theo dõi quá trình chuyển mã thông báo, kẻ tấn công tạo mã thông báo giả có cùng tên và xây dựng các bản ghi chuyển có cùng số lượng cho người dùng. Ví lừa đảo và địa chỉ ban đầu có số lượng chữ số giống hệt nhau trong hình ảnh trực quan trên trình duyệt, chỉ có một hoặc hai chữ cái khác nhau về kiểu chữ trong kết quả tổng kiểm tra.

2. Tình huống tấn công

Cuộc tấn công chuyển mã thông báo giả mạo đã diễn ra kể từ ngày 18 tháng 3 năm 2023 và dự kiến sẽ tiếp tục là một cuộc tấn công lừa đảo dài hạn, tương tự như lừa đảo chuyển mã thông báo không có giá trị.

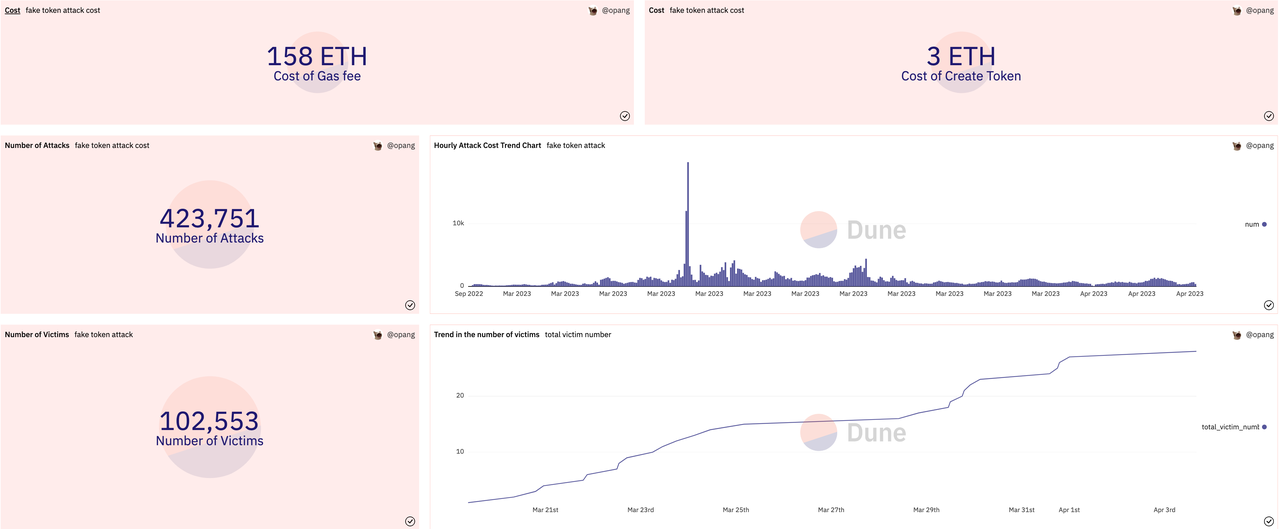

Kể từ ngày 18 tháng 3, trong vòng 19 ngày, chi phí gas cho cuộc tấn công lừa đảo đầu độc mã thông báo giả mạo đã tiêu tốn 158 ETH, hoàn thành 423.000 vụ đầu độc địa chỉ và tích lũy 102.000 địa chỉ đã bị tấn công lừa đảo đầu độc mã thông báo giả mạo.

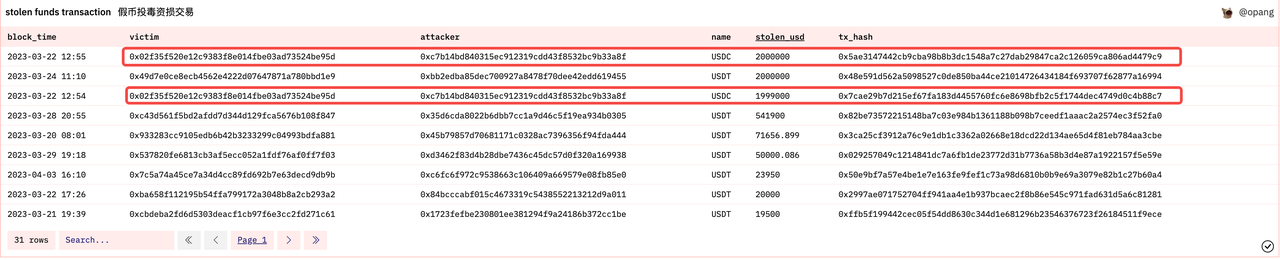

Trong 19 ngày qua, có tổng cộng 27 nạn nhân bị thiệt hại, với số tiền bị đánh cắp là 6,75 triệu USD, trong đó 60% là USDT và 40% là USDC.

Nạn nhân tồi tệ nhất đã chuyển nhầm tổng số USDC trị giá 4 triệu USD trong hai giao dịch liên tiếp ( 0x02f35f520e12c9383f8e014fbe03ad73524be95d ).

3. Theo dõi tấn công

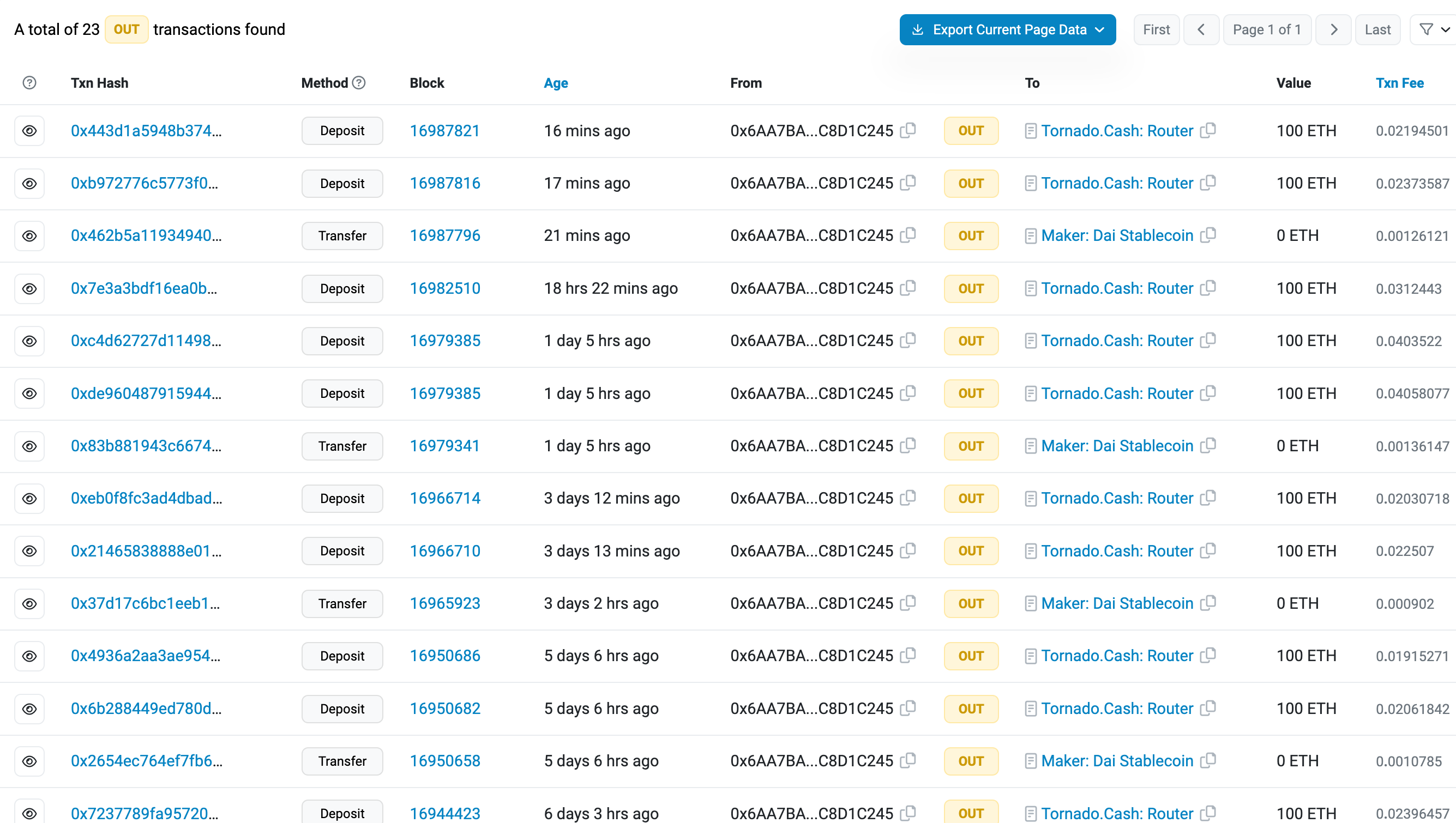

Nguồn và dòng tiền của kẻ tấn công đều liên quan đến Tornado.cash. Chỉ từ địa chỉ 0x6AA7BA04DD9F3a09a02941901af10d12C8D1C245 , đã có 1500 ETH được chuyển vào Tornado.cash.

V. Kết luận

Bài viết này cung cấp trực quan hóa dữ liệu và theo dõi liên tục hai phương pháp tấn công lừa đảo chuyển giao được nâng cấp, tiết lộ các xu hướng và kỹ thuật tấn công lừa đảo trực tuyến mới nhất của tin tặc.

Do các cuộc tấn công độc hại này, trải nghiệm người dùng trên trình duyệt Etherscan đã giảm đáng kể. Phải mất vài giây để phân biệt xem một giao dịch là thật hay giả và một lượng lớn dữ liệu giả chiếm không gian trên chuỗi khối, gây khó khăn cho việc phân biệt giữa thật và giả.

Chúng tôi đề xuất tất cả người dùng trên chuỗi ngừng sao chép địa chỉ từ chuỗi khối cho các giao dịch và không tin tưởng vào các phương pháp nhận dạng và ngăn chặn của trình duyệt chuỗi khối và ví. Tin tặc luôn đi trước bất kỳ kỹ thuật phòng thủ nào và các địa chỉ mà chúng xây dựng luôn khó chống lại. Chúng tôi khuyên tất cả người dùng trên chuỗi nên lấy địa chỉ ngoại tuyến và xác nhận lại trước khi tiến hành giao dịch và xây dựng sổ địa chỉ của riêng họ.

Bảng điều khiển Dune: https://dune.com/opang/zero-value-token-transfer-phishing-scam

Nền tảng x-explore có khả năng cung cấp khả năng giám sát thời gian thực các cuộc tấn công lừa đảo trên chuỗi khối. Chúng tôi hoan nghênh tất cả các nhóm trình duyệt và ví blockchain tham khảo ý kiến của chúng tôi.

Để biết thêm, vui lòng theo dõi x-explore.

Gương: https://mirror.xyz/x-explore. ETH

Twitter: https://twitter.com/x_explore_eth