继2025年2月21日Bybit交易所遭黑客攻击之后,加密货币行业再次被提醒,当威胁行为者识别并利用加密平台或其供应链中的漏洞时会产生具体后果。这次攻击导致价值近15亿美元的以太币(ETH)被盗,突出了由朝鲜民主主义人民共和国(DPRK)等国家支持的复杂网络犯罪分子所构成的持续威胁。

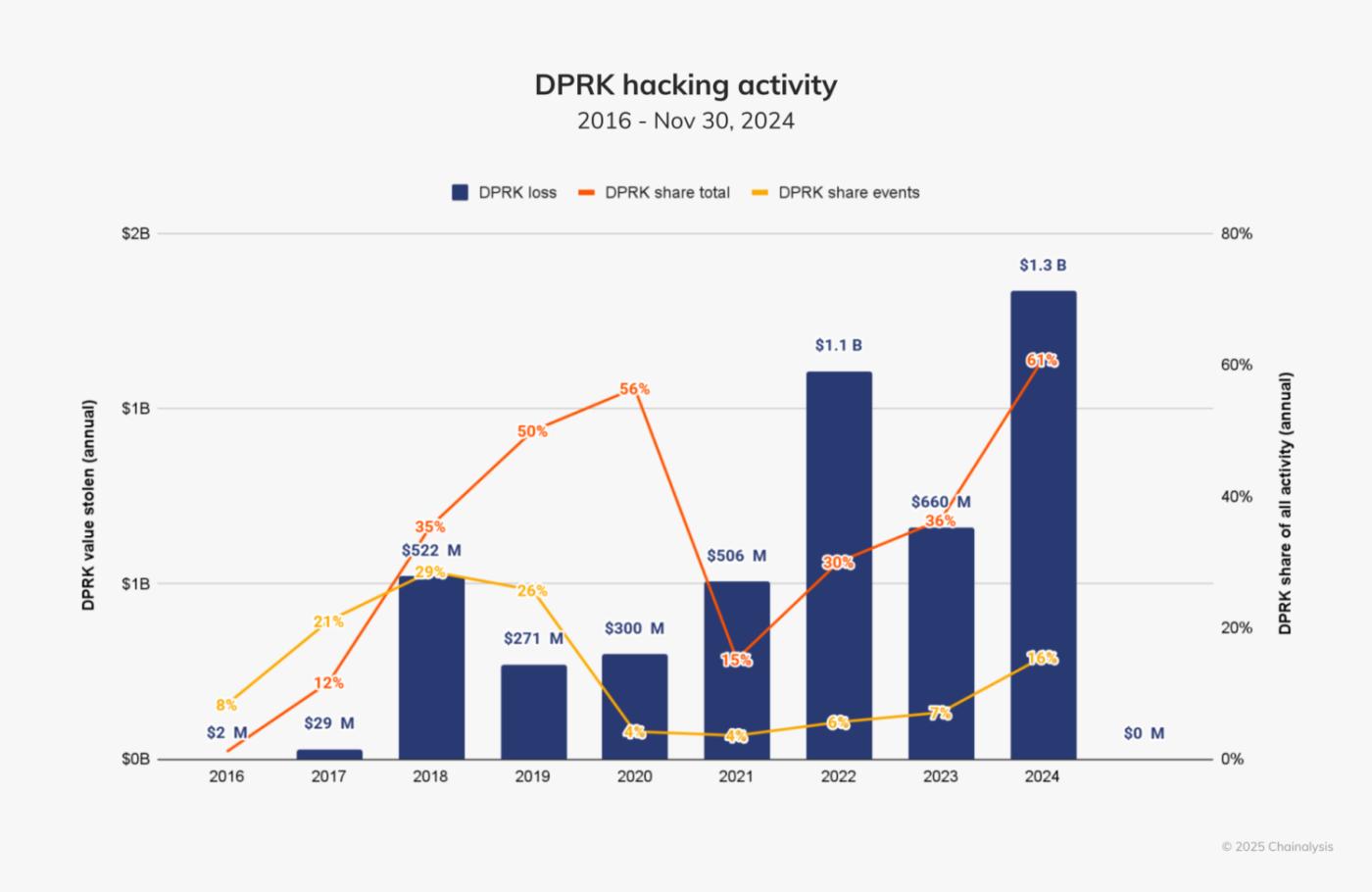

我们的2025年加密犯罪报告的最新发现显示,一个令人担忧的趋势:与朝鲜有关的黑客在2023年负责窃取约6.605亿美元,涉及20起事件。在2024年,这一数字飙升至13.4亿美元,涉及47起事件,增幅达102.88%。Bybit黑客攻击单独造成的损失就超过了DPRK黑客在整个前一年窃取的总额,突显了行业需要采取更强有力的安全措施的紧迫性。

好消息是,可以采取多种措施来预防此类攻击。加密用户可以利用免费资源来验证交易并提高他们的链上和链下安全性。例如,可访问的Github脚本可以帮助加密用户输出域名、消息和Safe交易哈希,以便轻松与Ledger硬件钱包屏幕上显示的值进行比较。

在本博客中,我们将讨论交易所可以采取的关键安全措施来防止大规模黑客攻击,保护数字资产的最佳实践,以及如何通过快速响应策略最大限度地减少攻击造成的损害。

行业如何加强防御

根据我们与行业首席信息安全官(CISO)的对话,以下是我们看到交易所正在实施的一些顶级安全措施:

Web2安全

- 端点检测和响应(EDR): SentinelOne和CrowdStrike等工具可帮助识别和缓解员工硬件设备上的潜在威胁。

- 将签名计算机与互联网隔离:空气隔离设备应专用于签署交易,以最大限度地减少外部威胁的风险。

- 锁定连接冷藏库的硬件:用于访问冷藏钱包的任何设备都应得到严格的安全保护和严格的访问控制,以防止未经授权的访问。

- 使用硬件安全模块(HSM)保护API密钥存储:HSM有助于防止未经授权的访问并确保加密完整性。

Web3安全

- 严格的签名者通信协议:签名者之间的专门通信流程可确保在执行之前正确地对所有批准进行上下文化和验证。

- 具有强大法定人数的多方计算(MPC)钱包:MPC钱包(如Fireblocks和Fordefi开发的钱包)可减少密钥管理中的单点故障。

- 钱包级策略控制:某些解决方案直接在钱包上实施策略执行,例如将单笔转账限制为100万美元。

- 联合签名/交易验证:Chainalysis Hexagate使用机器学习提供实时Web3安全解决方案,可检测和缓解网络威胁,充当独立的联合签名人和交易验证器,在交易签署之前对其进行分析。这一层有助于检测恶意交易、标记异常情况并自动拒绝高风险操作。

- 实时链上监控和响应:Chainalysis Hexagate持续跟踪资金流动,以确保交易符合安全政策。这包括验证资金仅发送到授权地址、检测异常的交易大小或模式,以及识别潜在的安全事件。发生安全事件时,可自动触发缓解行动,如将资产转移到冷藏、交换代币以降低风险敞口或平仓。例如,Chainalysis Hexagate能够通过实时监控发现攻击者从Mantle窃取了cmETH,因此可以提醒Mantle暂停资金。

为什么现实世界的安全同样重要

链下漏洞可能与链上威胁一样昂贵。例如,一些安全漏洞与朝鲜IT工人使用虚假身份和第三方招聘中介渗透加密和Web3公司有关。最近,美国司法部(DOJ)案件起诉了14名DPRK国民,他们利用远程工作机会窃取专有信息并勒索雇主,获得超过8800万美元。为了应对此类威胁,组织应遵循联邦调查局、网络安全和基础设施安全局等机构的指导,包括进行彻底的背景调查、监控网络活动以发现异常情况,并培训员工识别社会工程策略。

如果您对如何最好地预防和应对黑客攻击感兴趣,请在此安排与Chainalysis Hexagate交谈的时间。

本网站包含第三方网站的链接,这些网站不受Chainalysis, Inc.或其关联公司(统称为"Chainalysis")的控制。访问此类信息并不意味着Chainalysis认可、批准或推荐该网站或其运营商,Chainalysis也不对其托管的产品、服务或其他内容负责。

本材料仅供参考,并非旨在提供法律、税务、财务或投资建议。收件人应在做出此类决定之前咨询自己的顾问。Chainalysis对收件人使用本材料做出的任何决定或其他行为或不作为概不负责。

Chainalysis不保证或保证本报告中信息的准确性、完整性、及时性、适用性或有效性,并对该等信息的任何错误、遗漏或其他不准确之处概不负责。

本文最初发表于Chainalysis。