思科塔洛斯报告称,名为"Famous Chollima"的朝鲜黑客组织正集中攻击印度的加密货币求职者。这个组织似乎与拉扎鲁斯没有直接联系。

目前尚难判断这些行动是单纯的盗窃,还是为更大规模攻击做准备。加密货币行业的求职者应保持警惕。

朝鲜持续进行加密货币黑客攻击

朝鲜的拉扎鲁斯组织是以加密货币犯罪而臭名昭著的组织,犯下了业内历史上最大的黑客攻击。但这并非朝鲜在Web3领域的唯一犯罪活动。朝鲜在去中心化金融中也有很大存在感。

思科塔洛斯recently识别了印度发生的加密货币盗窃的另一种方法:

与朝鲜有关的威胁行为者Famous Chollima正在针对加密货币/区块链专业人士(主要在印度)使用新的PylangGhost RAT,这是其GolangGhost RAT的Python版本:https://t.co/fYKvY1tXdB pic.twitter.com/ojDl6Oz7Zv

— Cisco Talos Intelligence Group (@TalosSecurity) June 18, 2025

根据报告,Famous Chollima并非新组织,早在2024年中期或之前就已活动。在最近的一些事件中,朝鲜黑客试图渗透美国加密货币公司Kraken。

相反,Famous Chollima通过虚假求职广告吸引潜在员工。

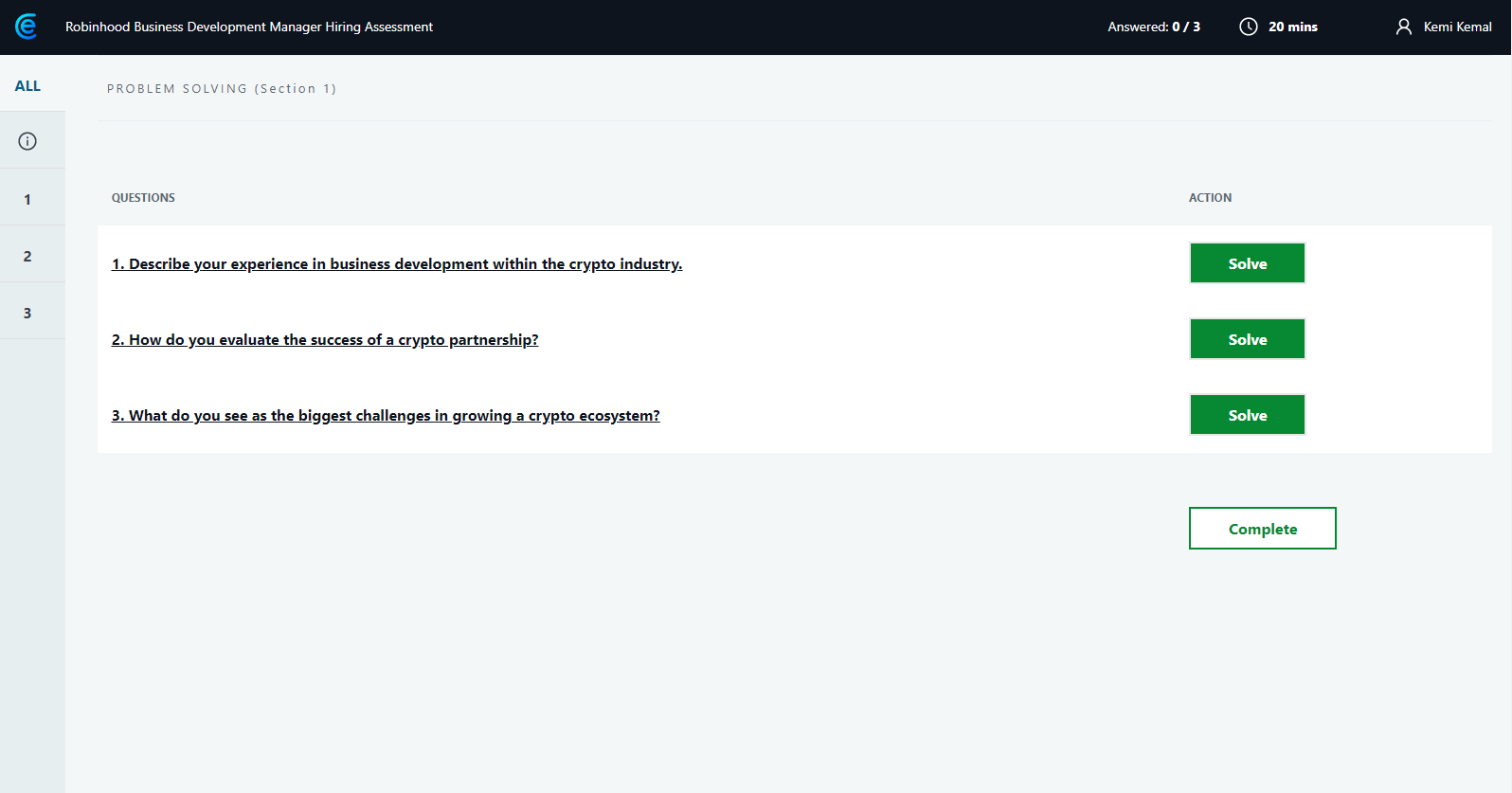

"这个活动包括……创建虚假招聘广告和技术测试页面。在后一种情况下,用户被指示复制并粘贴恶意命令,声称需要安装驱动程序以完成最终技术测试阶段。[受影响的用户]主要位于印度。"公司声称。

与拉扎鲁斯臭名昭著的声誉相比,Famous Chollima的钓鱼努力看起来更加拙劣。思科声称该组织的虚假求职信总是模仿知名加密货币公司。

这些诱饵没有使用真实公司的真实品牌,并且提出了与相关职位几乎无关的问题。

上钩

受害者通过伪装成知名技术或加密货币公司的虚假招聘网站被诱导。提交申请后,他们被邀请参加视频面试。

在此过程中,网站要求执行命令以安装视频驱动程序。但实际上是下载并安装恶意软件。

安装后,PylangGhost为攻击者提供对受害者系统的完全控制。它窃取登录凭据、浏览器数据、加密货币钱包信息,并针对小狐狸、Phantom、1Password等80多个流行扩展。

最近,BitMEX在阻止恶意软件攻击后声称拉扎鲁斯至少使用两个团队:一个低技能团队最初渗透安全协议,另一个高技能团队随后进行盗窃。这可能是朝鲜黑客社区的常见做法。

遗憾的是,很难在没有猜测的情况下得出确定的结论。朝鲜是否打算通过黑客攻击这些求职者来冒充加密货币行业的求职者?

用户应谨慎对待不请自来的工作机会,避免执行未知命令,并通过端点保护、多因素认证、浏览器扩展监控来保护系统。

在共享敏感信息之前,务必始终验证招聘门户的合法性。