据谷歌威胁情报小组称,朝鲜黑客采用了一种部署恶意软件的方法,通过将恶意代码嵌入公共区块链网络上的智能合约来窃取加密和敏感信息。

据谷歌称,这种名为“EtherHiding”的技术于 2023 年出现,通常与社会工程技术结合使用,例如向受害者提供虚假的工作机会和高调的面试,将用户引导至恶意网站或链接。

黑客将通过加载程序脚本控制合法网站地址,并将 JavaScript 代码嵌入网站,触发智能合约中单独的恶意代码包,旨在一旦用户与受感染的网站进行交互,就会窃取资金和数据。

谷歌研究人员表示,受感染的网站将使用“只读”功能与区块链网络进行通信,该功能实际上不会在账本上创建交易,从而使威胁行为者能够避免被发现并最大限度地降低交易费用。

该报告强调加密社区需要保持警惕,保护用户免受威胁行为者常用的诈骗和黑客攻击,这些威胁行为者试图从个人和组织窃取资金和有价值的信息。

相关: CZ 的谷歌账户成为“政府支持”黑客的目标

了解迹象:解码朝鲜社会工程活动

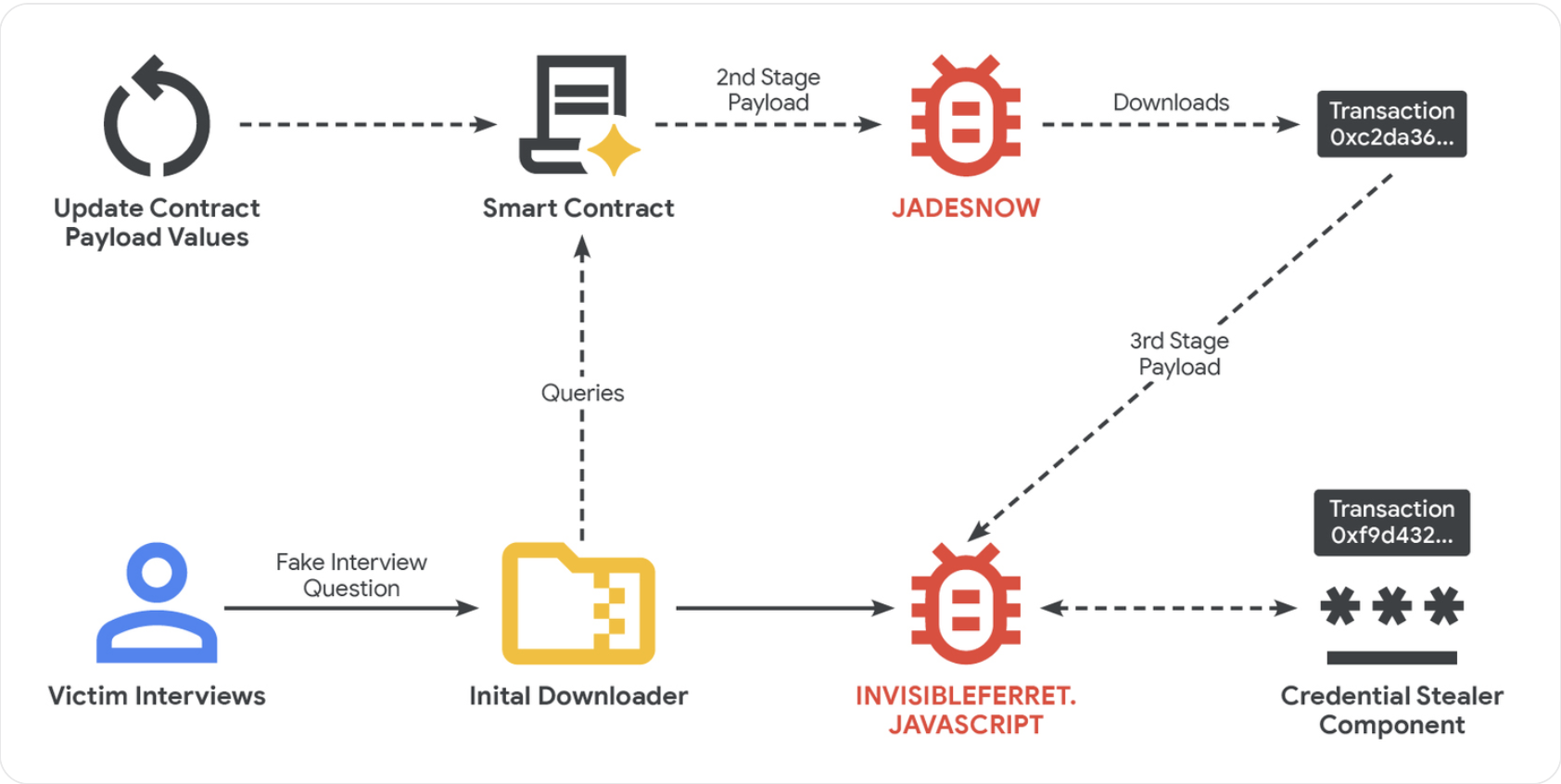

据谷歌称,威胁行为者将建立虚假公司、招聘机构和个人资料,以虚假的就业机会瞄准软件和加密货币开发人员。

在最初的宣传之后,攻击者将通信转移到 Discord 或 Telegram 等消息平台,并指示受害者参加就业测试或完成编码任务。

谷歌威胁情报表示:“攻击的核心发生在技术评估阶段。” 在此阶段,受害者通常会被告知从 GitHub 等在线代码库下载恶意文件,恶意负载就存储在这些库中。

在其他情况下,攻击者会诱骗受害者进行视频通话,并向用户显示虚假的错误信息,提示他们下载补丁程序来修复错误。该软件补丁程序也包含恶意代码。

一旦恶意软件安装在机器上,就会部署名为“JADESNOW”的第二阶段基于 JavaScript 的恶意软件来窃取敏感数据。

谷歌警告称,第三阶段有时会针对高价值目标进行部署,允许攻击者长期访问受感染的机器和连接到其网络的其他系统。

杂志: 3万个手机机器人农场窃取真实用户的加密货币空投