*本文为自动翻译版本,请以原文为准。

概括

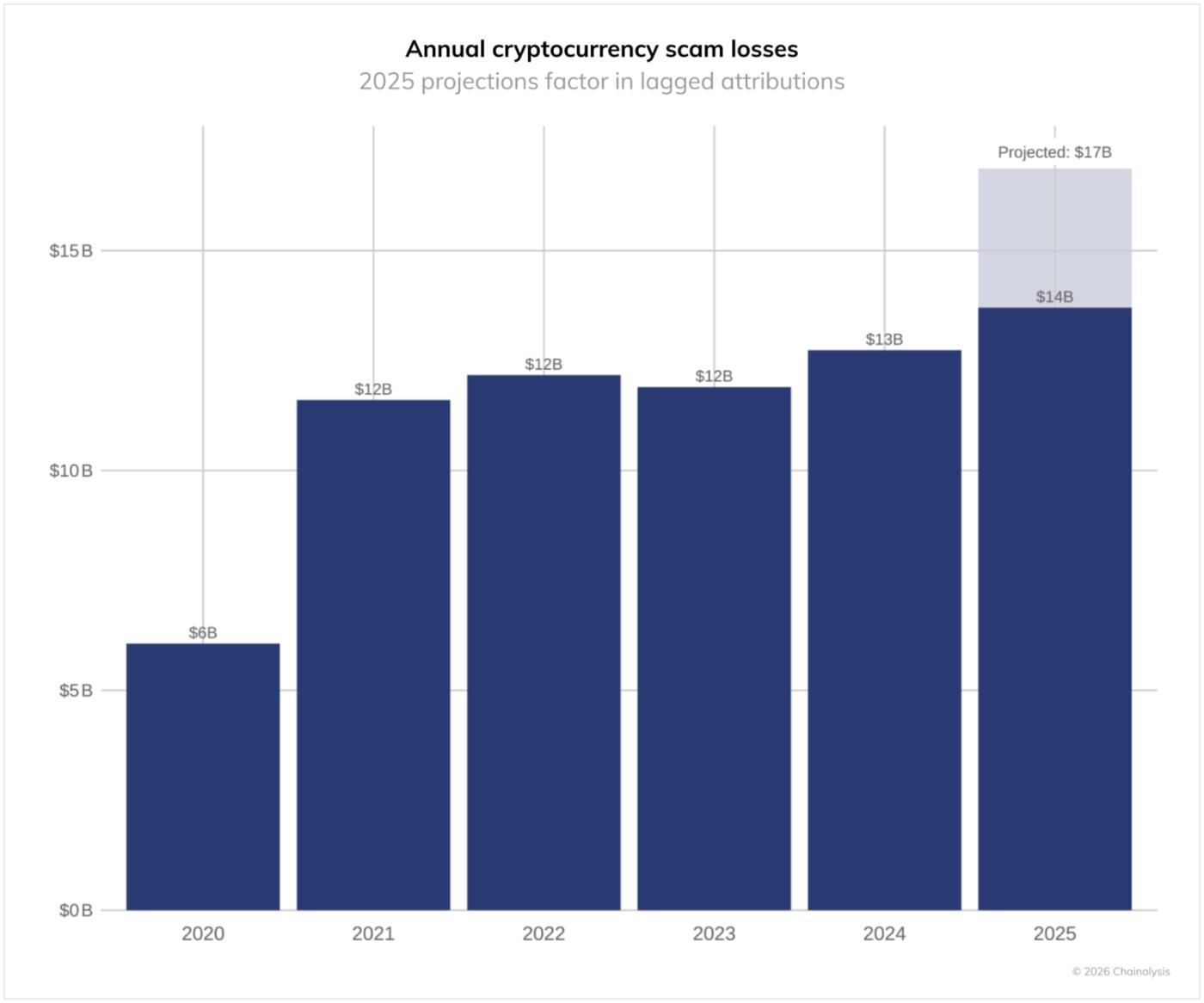

- 预计到 2025 年,加密货币欺诈和诈骗将造成 170 亿美元的损失。身份盗窃欺诈将同比增长 1400%,而人工智能驱动的诈骗的利润将比传统诈骗高出约 4.5 倍。

- 大型欺诈组织已经变得更加工业化,建立了复杂的基础设施,包括网络钓鱼即服务、人工智能生成的深度伪造以及专业的洗钱网络。

- 已发现与东南亚犯罪网络存在密切联系,尤其是在柬埔寨和缅甸等国的强迫劳动营中,并且有许多受害者被迫实施欺诈的案例。

- 迄今为止,执法部门查获的最大规模的加密货币诈骗案件,包括在英国追回 61,000 枚比特币,以及查获与Prince Group 犯罪组织有关的 150 亿美元资产,都表明打击加密货币诈骗的能力正在不断增强。

2025年,加密货币欺诈造成的损失将至少达到140亿美元,较我们最初在2024年预测的99亿美元(撰写本文时已重新计算为12亿美元)大幅增长。这与我们最初对2024年的预测(124亿美元)大致相符。根据历史趋势,年度估算值在两次报告之间平均增长24%,因此随着更多欺诈钱包地址的被发现,预计2025年的损失将超过170亿美元。

今年的数据显示,诈骗分子不断改进作案手法,平均欺诈转账金额增长了253%,从2024年的782美元增至2025年的2764美元。整体欺诈流量也显著增加,其中冒充他人诈骗案件同比增长高达1400%。虽然高收益投资项目(HYIP)和爱情骗局(例如“猪屠夫”)仍然是主要诈骗类型,但我们看到,诈骗分子正在融合多种策略, 结合人工智能、先进的短信钓鱼服务和复杂的洗钱网络,以前所未有的方式更有效地锁定受害者。

传统的欺诈分类正变得越来越模糊,越来越多的技术被结合起来(冒充、社会工程、技术欺诈和钱包欺诈)。

身份盗窃诈骗案件呈上升趋势。

冒充诈骗是一个尤其令人担忧的趋势,自2024年以来增长超过1400%,汇往这些诈骗团伙的平均金额也增长超过600%。在这种诈骗手法中,诈骗分子冒充合法组织或权威人士,诱骗受害者汇款。

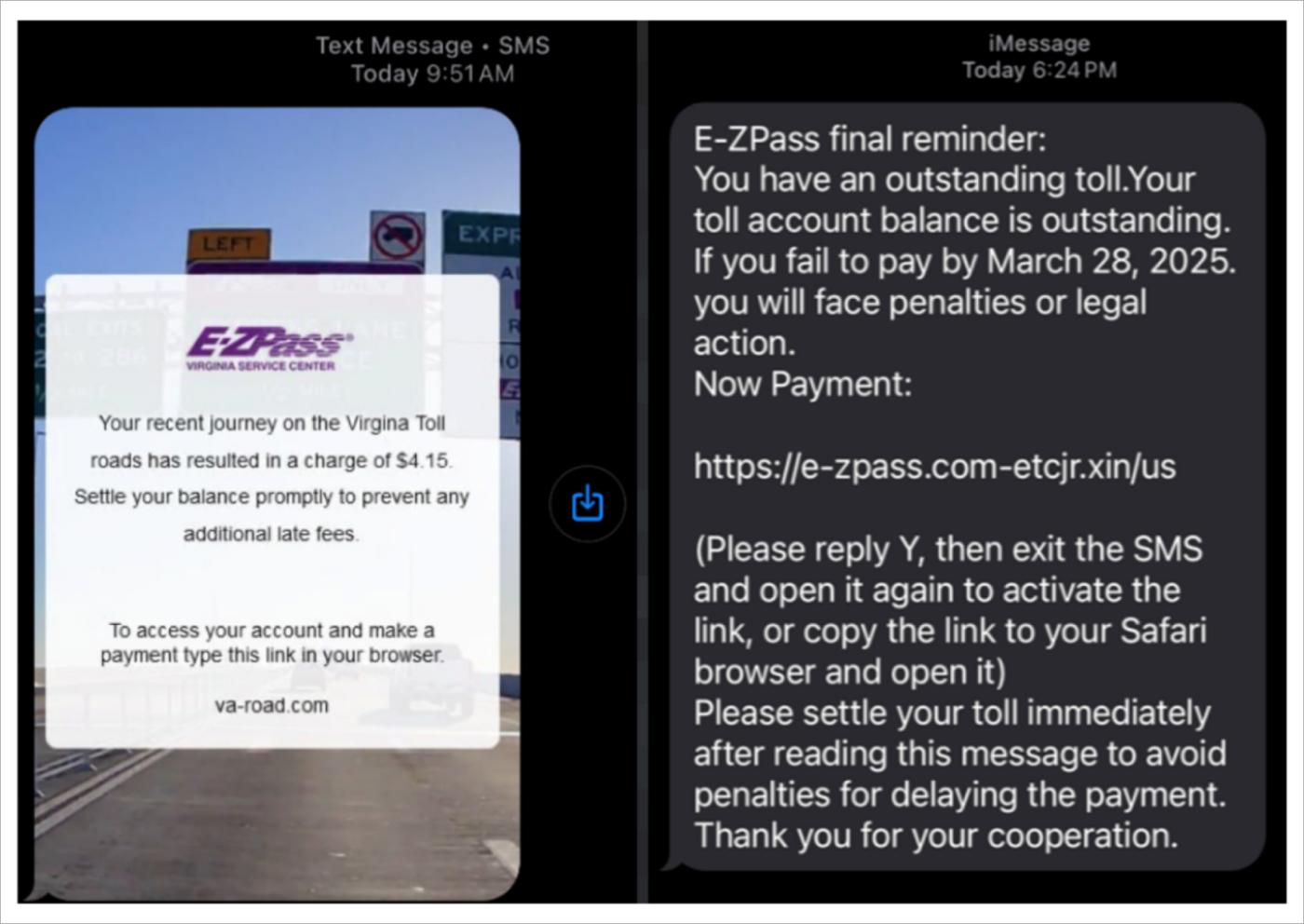

冒充政府人员:E-ZPass欺诈网络

冒充政府机构已成为一种高效的诈骗手段,利用了公众对官方信息的信任。2025年,一场名为“E-ZPass”的大规模网络钓鱼活动在美国爆发,目标是数百万E-ZPass(自动收费系统)用户。

该诈骗活动被归咎于一个名为“达古拉”(Darcula,又称“ 短信诈骗三合会”)的中文网络犯罪团伙。这个总部位于中国的犯罪网络利用网络钓鱼服务工具,冒充催收机构,向至少八个州的E-ZPass用户发送大量短信。该团伙此前也曾冒充美国邮政服务进行诈骗。

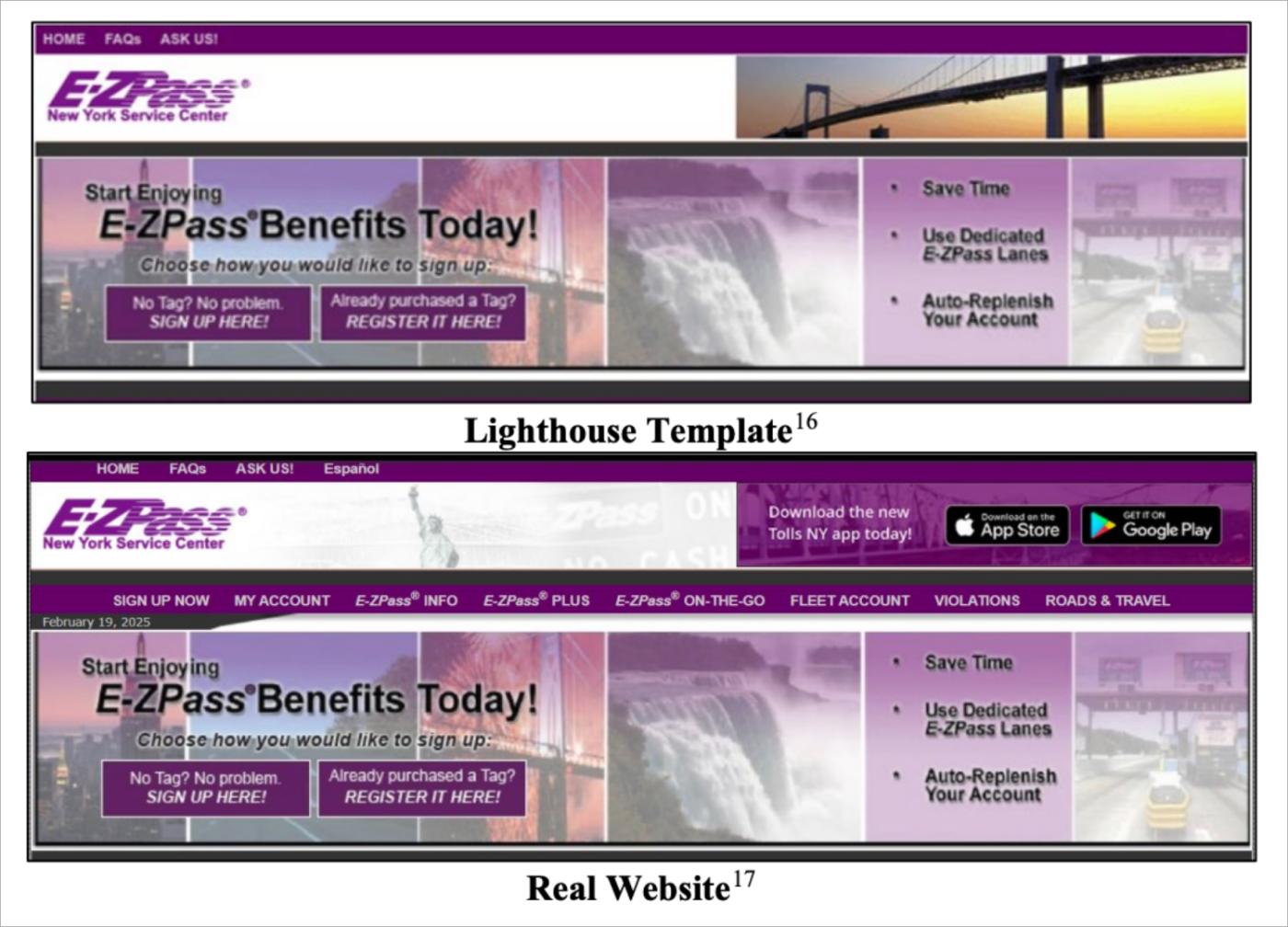

根据谷歌在 2025 年 11 月提起的一项诉讼,Smishing Triad 使用来自中国供应商“Lighthouse”的软件,为犯罪分子提供“入门级网络钓鱼工具包”,其中包括数百个虚假网站模板、域名配置工具和检测规避功能。

该团伙创建了欺诈性网站,模仿政府网站,例如纽约市官方网站 (nyc.gov) 和纽约 E-ZPass 网站 (e-zpassny.com),伪装得如此逼真,以至于与合法网站根本无法区分。

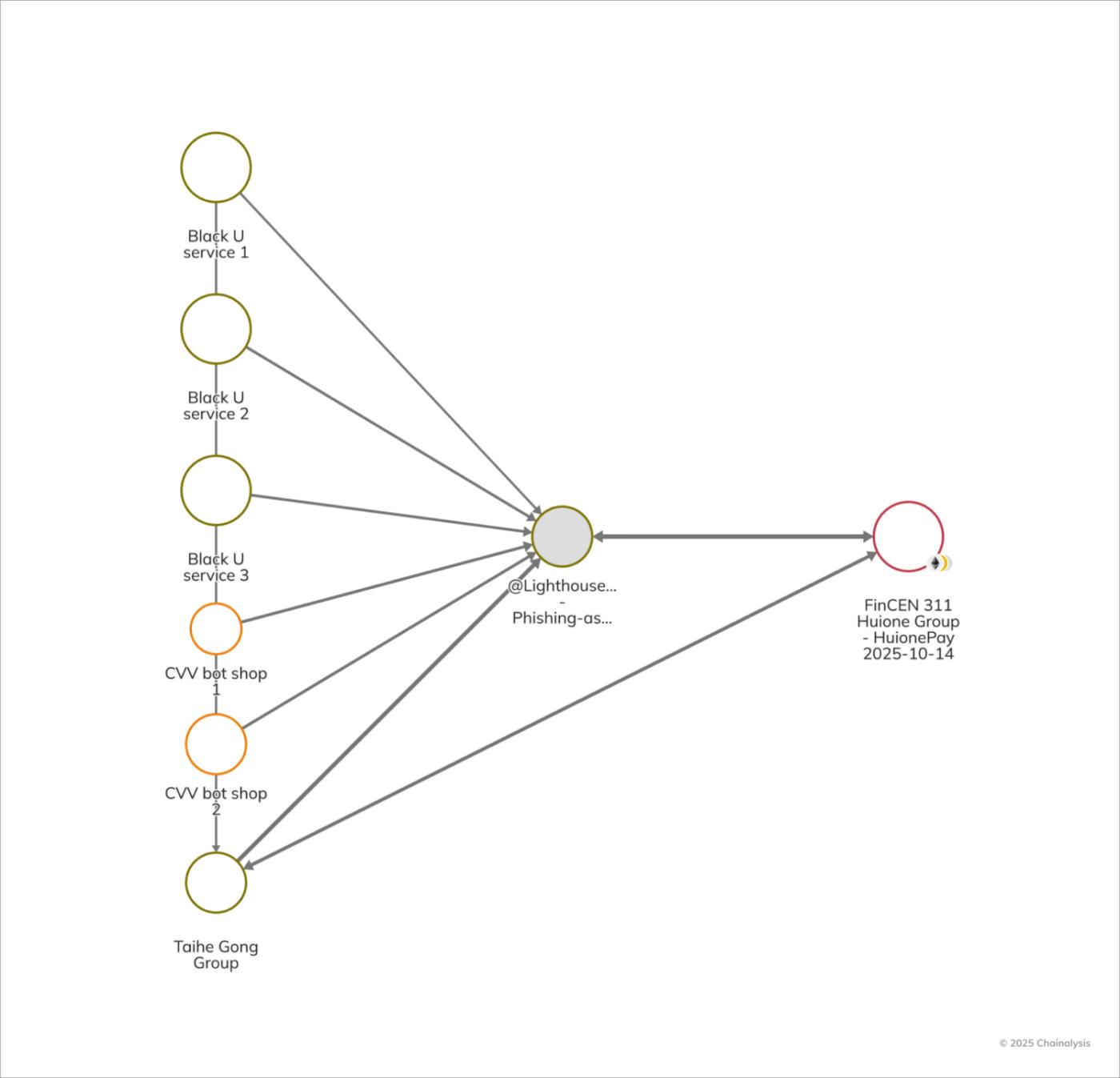

除了揭示网络犯罪分子利用加密货币购买基础设施并实施犯罪的作案手法外,此案例还凸显了他们在链上留下的痕迹,这些痕迹为反制措施提供了切实的机会。如下图所示,包括太和公诈骗团伙在内的多个中国地下犯罪组织购买了“灯塔”钓鱼工具包,并从多个中文洗钱网络(CMLN)和诈骗窝点获得了资金。太和公诈骗团伙由涉嫌从事包括销售钓鱼工具包在内的网络诈骗活动的中文运营人员组成,其运作结构表明存在一条成熟的供应链,用于分发恶意工具以实施网络诈骗、凭证窃取和其他非法活动。

E-ZPass案例表明,欺诈基础设施的成本可以非常低廉。一些钓鱼工具包的购买价格似乎不到500美元。然而,即使是低成本的骗局,一旦大规模部署,也会造成毁灭性的后果。根据谷歌提起的一项诉讼,E-ZPass骗局是另一起收费公路欺诈活动的一部分,该骗局每天发送33万条短信,三年内筹集了10亿美元,影响了121个国家的100多万名受害者。 思科Talos的数据显示,这些钓鱼工具包的价格根据功能而有所不同,从50美元的加密货币“全功能开发”到30美元的“代理开发”,再到20美元的版本更新和支持。Lighthouse在三年内收到了超过7000笔存款,筹集了超过150万美元的加密货币。

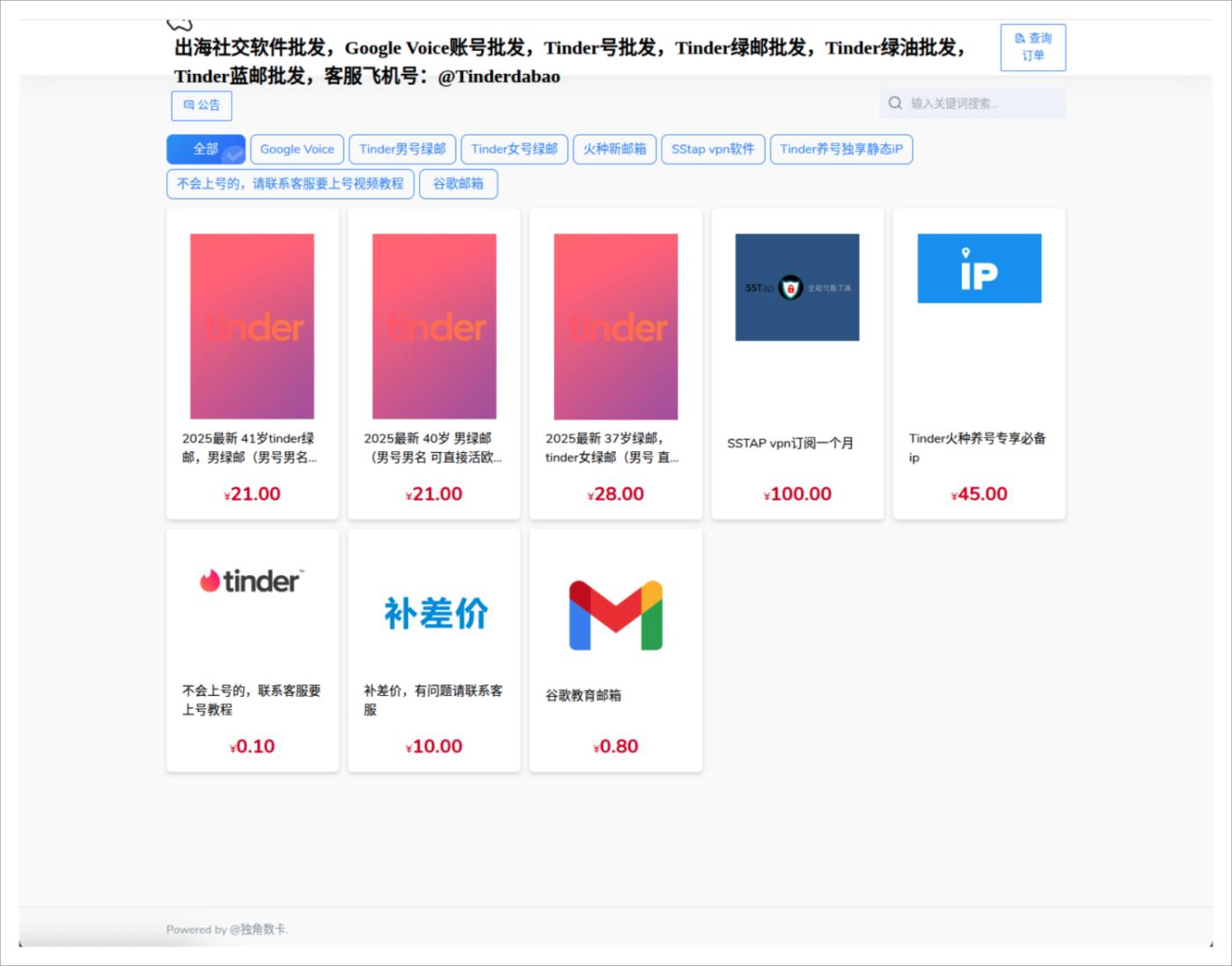

不幸的是,Lighthouse并非唯一的供应商。DarkTower的情报与分析总监加里·华纳(Gary Warner)正在追踪Telegram上八个主要的中文“犯罪即服务”(Crime-as-a-Service)群组,每个群组都有多个供应商提供iMessage和RCS网络钓鱼服务。据华纳称,这些网络钓鱼活动的目的是将信用卡信息添加到移动钱包中,然后利用全球范围内的“远程碰触支付”服务购买和转售奢侈品和电子产品,从而将这些商品部署到一个“购物者”网络中,这些购物者可以通过交易进行洗钱。从设计、托管和分发网络钓鱼活动,到购物、收款和购买商品,这些中国犯罪团伙在Telegram上无所不能,有些群组的成员甚至超过30万人。所有销售和广告均以稳定币结算。华纳还指出,许多海外洗钱活动也旨在将商品和现金兑换成稳定币,以便进行海外汇款。

私营部门冒充:Coinbase 冒充活动

2025年12月,布鲁克林地区检察官办公室起诉了23岁的布鲁克林居民罗纳德·斯佩克托,指控他策划了一起复杂的加密货币诈骗案,造成约1600万美元的损失。斯佩克托及其同伙冒充Coinbase客服代表,利用贿赂获取的用户信息,散布“账户未经授权访问”的恐慌,诱骗受害者将加密货币转移到诈骗分子控制的“安全”钱包中。此外,一名近期在印度被捕的Coinbase前客服代表被指控在同一诈骗案中收受了25万美元的贿赂,这凸显出即使采取了强大的技术安全措施,人为信任仍然是最容易被利用的漏洞之一。此次内部人员的攻击泄露了约7万名客户的数据,并使得身份冒用攻击成为可能。

这种骗局利用加密货币交易所用户的信任,让他们相信骗子代表的是“合法客服”,这表明冒充诈骗正在不断演变,利用用户对账户安全的担忧。此案表明,交易所冒充诈骗的手段日益复杂,给那些自以为在保护自己数字资产的受害者造成了重大损失。布鲁克林地区检察官冈萨雷斯表示:“我们部门将继续致力于打击所有加密货币诈骗案件。这是一个在美国各地迅速蔓延的严重问题。我们将利用最新技术调查犯罪分子,尽可能冻结资产,并为受害者提供支持。”

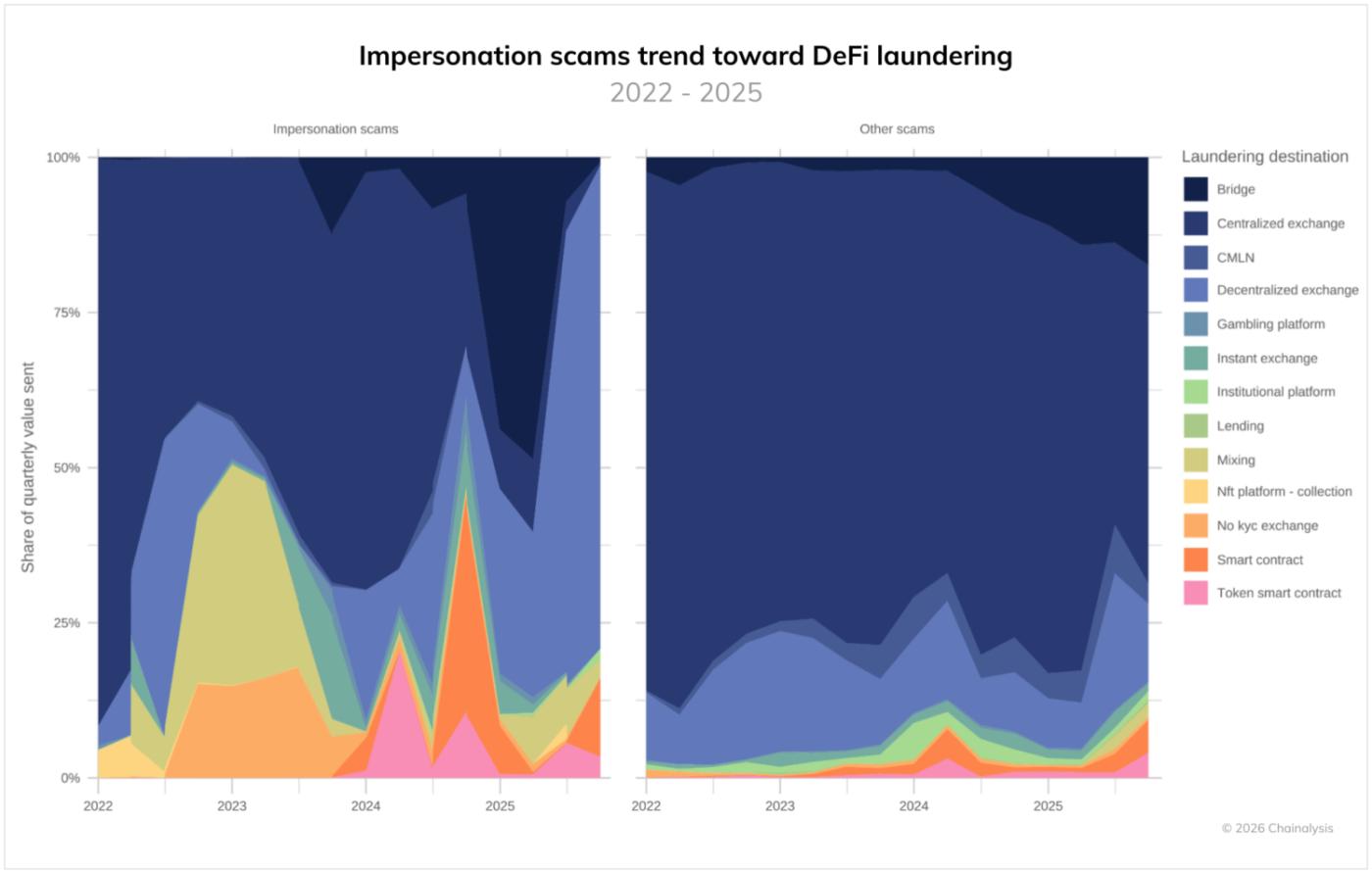

追踪身份欺诈资金揭示了去中心化金融(DeFi)洗钱方式的演变

冒名顶替诈骗有其独特的洗钱模式,高度依赖于去中心化金融(DeFi)生态系统。这与其他诈骗方式截然不同,后者仍然主要依赖中心化交易所进行洗钱(我们将在后续讨论爱情诈骗时提及这一趋势)。有趣的是,冒名顶替诈骗利用DeFi平台出现了独特的多层洗钱浪潮。2024年,通过智能合约和代币智能合约进行的洗钱活动激增,随后在2025年趋于平稳,之后又出现了新一轮的桥接(2025年上半年)和去中心化交易所(DEX,2025年下半年)洗钱浪潮。这些趋势表明,诈骗手段不断演变,主要的洗钱渠道和所使用的服务也在不断变化。

人工智能和先进工具加速了欺诈手段的复杂化。

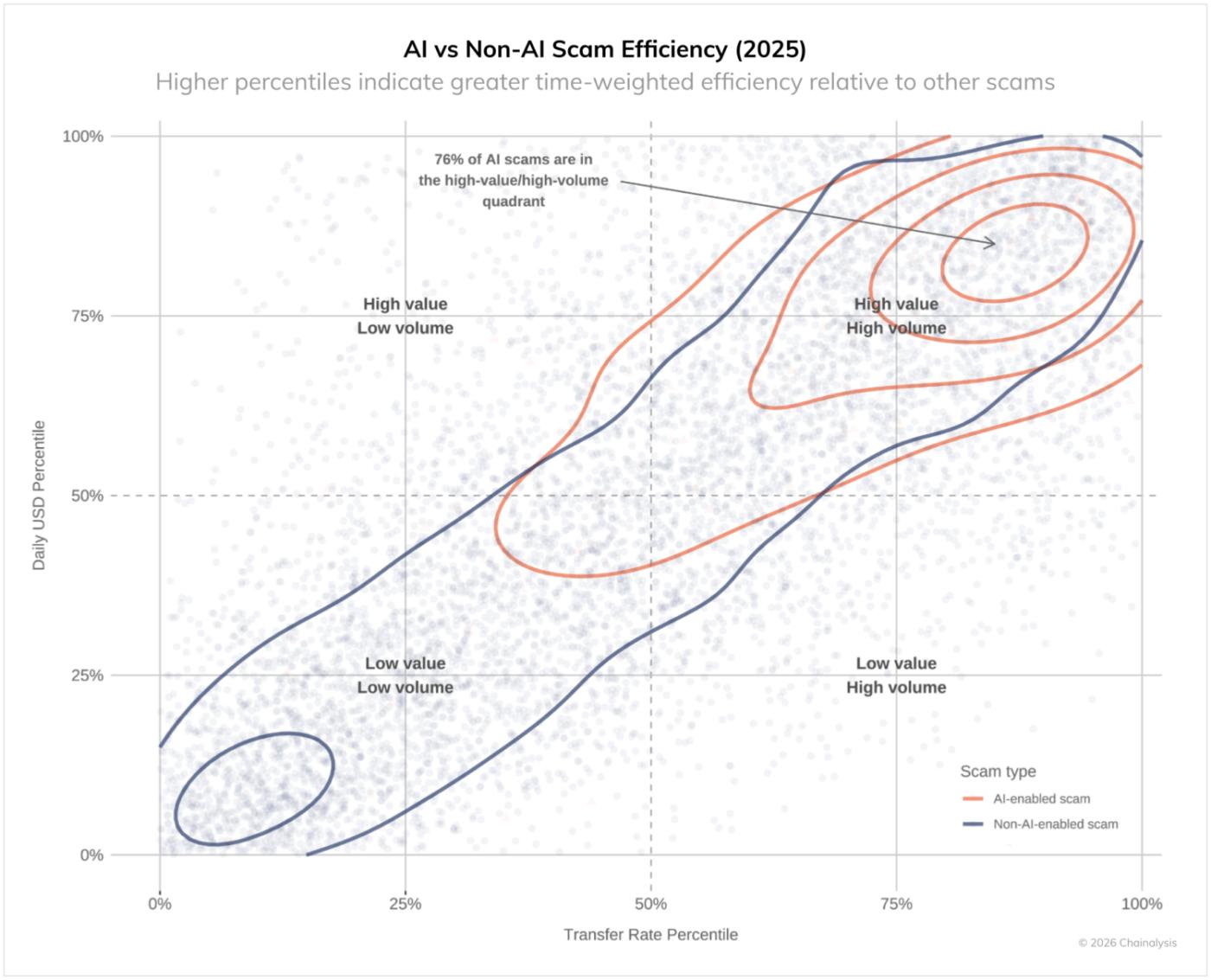

我们正迈向一个几乎所有欺诈行为都将融入某种形式人工智能的时代。虽然许多欺诈者使用传统支付方式购买人工智能工具,但也有一些人通过链上交易获取这些工具,从而使交易变得公开透明。通过分析具有明显链上连接的欺诈行为与使用诸如人脸识别替换软件、深度伪造技术以及中国人工智能供应商(其中许多基于Telegram)提供的大规模语言模型(LLM)等工具的欺诈行为之间的差异,我们可以估算出人工智能的规模和效率。

如下图所示,76% 的人工智能诈骗案件属于时间加权高价值、高频率区域。这意味着,大多数与中国人工智能供应商(例如 Telegram)有明确链上关联的诈骗案件具有以下特征:(1) 增长速度更快(即交易量增长率更高);(2) 损失规模更大(每日美元交易量更高)。这些特征与那些与人工智能供应商没有明确链上关联的诈骗案件显著不同。

基于人工智能的欺诈:损失增加 4.5 倍

根据摩根大通2025年7月发布的一份报告,诈骗分子越来越多地利用深度伪造技术和人工智能生成的内容,在爱情和投资骗局中进行更加复杂的冒充。我们的分析显示,与链上人工智能供应商相关的诈骗案件平均每起骗取金额高达320万美元,是未关联诈骗案件平均金额71.9万美元的4.5倍。此外,这些与人工智能相关的诈骗案件每小时的效率也显著更高。

- 每日收入中位数:4,838 美元(非人工智能欺诈收入为 518 美元)

- 平均每日交易笔数:35.1笔(非人工智能欺诈交易笔数为3.89笔,交易活动量是人工智能欺诈交易笔数的9倍)

这些指标表明运营效率更高,且有可能触及更广泛的受害者群体。交易量的增长表明,人工智能使诈骗分子能够同时触及和管理更多受害者,这与我们对欺诈产业化的分析相符。与此同时,欺诈数量的增长也表明,人工智能使诈骗更具迷惑性。

“加密货币诈骗的规模和复杂程度都在不断提高,有组织犯罪集团利用身份盗窃、网络基础设施和人工智能工具,大规模、快速地锁定受害者,”伦敦警察厅经济和网络犯罪部门负责人威尔·莱恩表示。“与此同时,执法部门的应对能力也在显著提升。通过运用专业技能、国际合作以及金融和数字情报,我们能够更好地识别犯罪网络、查获非法资产并打击有害活动。”

欺诈的产业化

灯塔案代表了诈骗分子用于实施复杂大规模诈骗的工具日益专业化和商业化的又一重要趋势。灯塔企业运营着一个复杂的商业模式,在整个诈骗和诈骗供应链中扮演着多个角色。

- 开发组:提供钓鱼软件和模板

- 数据经纪集团:提供目标受害者名单

- 垃圾邮件发送团伙:提供用于发送大量欺诈性短信的工具

- 盗窃集团:专门从事被盗机密信息的商业化运作

- 管理组:在线招聘与合作论坛管理

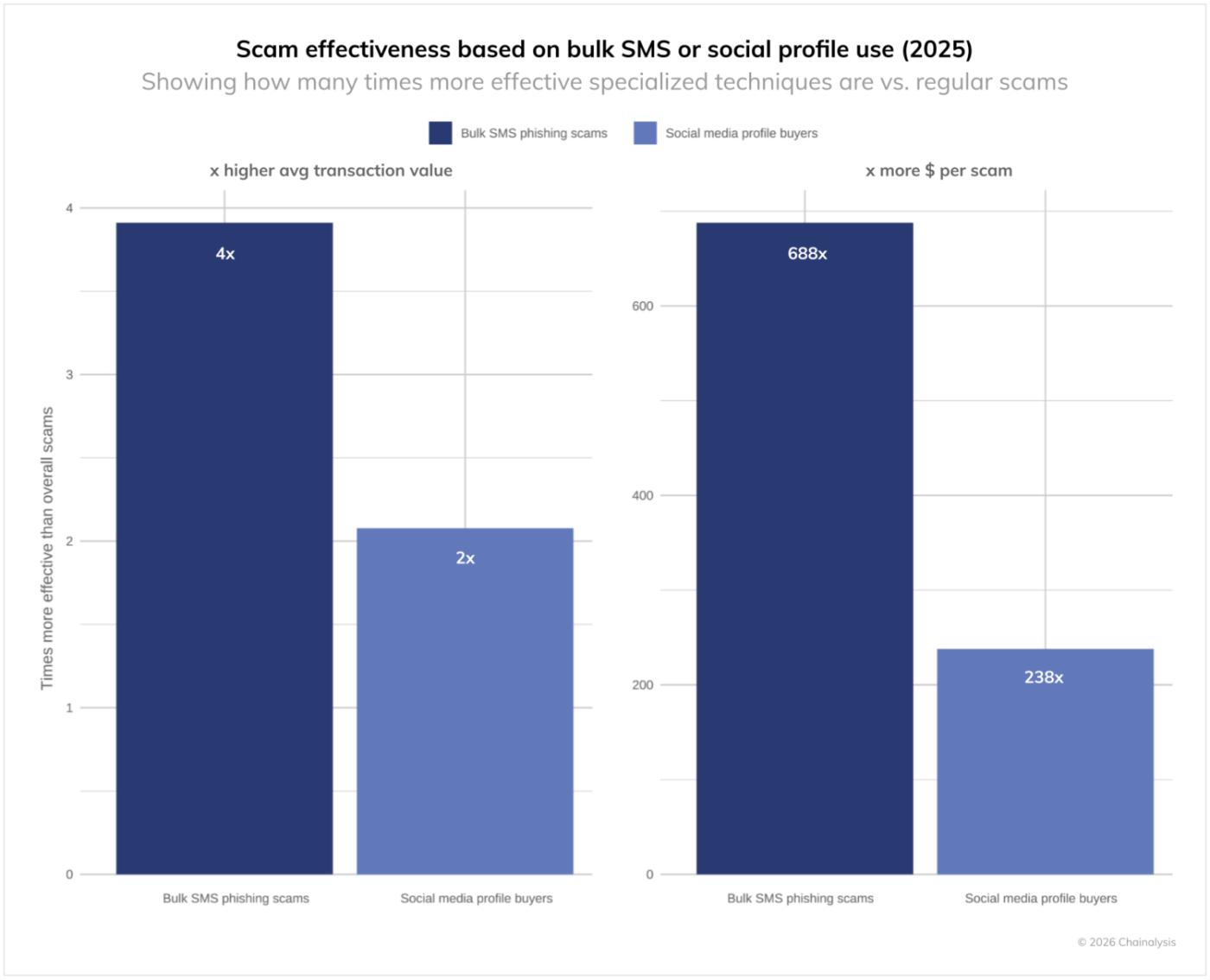

这种模块化方案显著降低了加密货币诈骗的门槛,使得即使是技术水平较低的犯罪分子也能实施复杂的网络钓鱼攻击。许多诈骗活动利用社交媒体,通过自动化消息推送来锁定平台庞大的用户群体。在这种情况下,诈骗分子会批量购买社交媒体账号,并通过短信或钓鱼工具包联系用户。

这种大规模工业化造成的损害是巨大的:使用这些网络钓鱼工具包的诈骗在金钱价值方面比普通诈骗有效 688 倍,在平均交易规模方面有效 4 倍;而使用批量购买社交媒体帐户的诈骗在金钱价值方面有效 238 倍,在平均交易规模方面有效 2 倍。

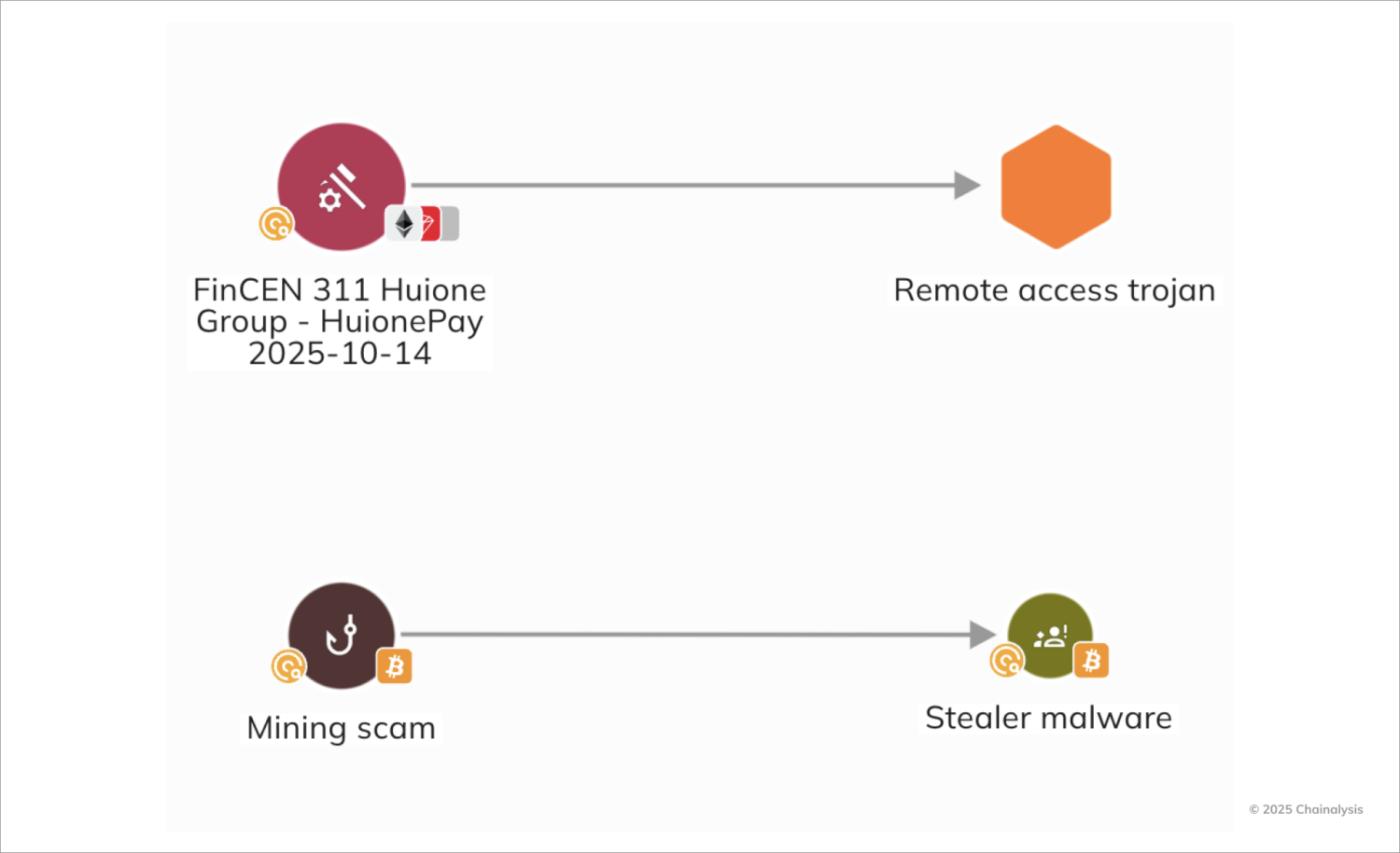

联合国毒品和犯罪问题办公室(UNODC)长期以来一直警告称,恶意软件在诈骗活动中的使用日益猖獗,而这种趋势在链上也愈发普遍。尤其值得注意的是,中国诈骗分子经常在其诈骗活动中植入窃取恶意软件和远程访问木马(RAT),从而在无需与受害者直接互动的情况下窃取账户信息。这大大降低了诈骗分子的作案门槛,他们只需点击一下即可,而无需与受害者建立任何联系。

执法部门发动猛烈攻势,并缴获了有史以来最大规模的赃物。

欺诈行为的规模和复杂性不断增加,导致 2025 年执法部门开展了前所未有的行动,并查获了有史以来最大的两起与欺诈相关的加密货币案件。

文健和张亚迪

2025年11月,英国伦敦警察厅在国际加密货币洗钱案中成功定罪,并查获约6.1万枚比特币(价值约50亿英镑),这是迄今为止全球最大的此类案件。中国公民钱志敏(又名张亚迪)因策划数十亿英镑的投资诈骗案而被判处11年零8个月监禁。该诈骗案发生在2014年至2017年间,受害者超过12.8万人。他的同伙林胜学也因洗钱罪被判处约五年监禁。此案凸显了跨境加密货币洗钱网络的规模和复杂性,以及犯罪分子试图通过复杂的国际计划将非法加密货币转化为实物资产所构成的威胁。

“这是一项漫长、复杂且前所未有的调查。我们投入了大量精力追踪资金流向,并了解他们试图将这些资金在英国兑换成资产的企图。在英国和海外联系人以及Chainalysis公司的协助下,我们成功追踪了加密资产的流动,找到了相关资产,并最终追回了超过61000枚比特币,”侦缉督察伊莎贝拉·格罗托说道。

根据2018年的信息,调查还显示,钱某曾以假名逃往英国,并试图通过投资豪宅洗钱。此次查获和定罪表明,我们在追踪和打击全球欺诈及加密货币洗钱活动方面的能力显著提升,也体现了区块链透明度的有效性。

王子集团

美国司法部 (DOJ) 对全球欺诈生态系统进行了重大打击,起诉了太子集团董事长陈志,指控其在柬埔寨监管强迫劳动诈骗活动,该活动运营着一个全球加密货币诈骗网络,其中被贩运的人口被迫参与爱情和投资诈骗,并利用加密货币在全球范围内洗钱。

在提起这些诉讼的同时,美国当局也对该集团的经济基础展开了全面打击,揭露了国际洗钱网络,并查获和没收了超过150亿美元的诈骗所得。2025年10月,美国财政部外国资产控制办公室(OFAC)和英国金融行为监管局(FCDO)协调对包括太子集团在内的146家实体实施制裁,理由是“涉嫌国际犯罪,包括建立和运营依赖人口贩运和现代奴隶制的网络诈骗活动”。陈某于2026年1月在柬埔寨被捕并被引渡回中国,这凸显了揭露全球诈骗网络所面临的跨司法管辖区挑战。

这些行动标志着从救济受害者转向从结构上瓦解犯罪网络。

蒂克米利亚斯

美国政府正在查封诈骗域名 tickmilleas[dot]com,该网站的运营基地位于缅甸-泰国边境的泰昌。该网站伪装成金融服务公司,诱骗受害者(主要来自美国)将比特币 (BTC)、以太坊 (ETH)、USDT 和 USDC 转入诈骗者的钱包。区块链分析显示,资金通过美国的加密货币交易所迅速转移到多个钱包和聚合地址,这是专业洗钱的典型模式。该运营者与东南亚受中国支持的有组织犯罪集团有关联,并受到 DKBA(一个受美国财政部外国资产控制办公室 (OFAC) 制裁的武装组织)的保护。

这些案例凸显了现代加密货币诈骗活动的规模之大,它们与传统有组织犯罪的融合,以及对受害者和被迫参与诈骗者构成的严重人权侵犯。尽管国际执法机构正在提升其调查和起诉能力,但全球范围内的诈骗产业化仍然是一项重大挑战。

与东亚和东南亚有着牢固的区域联系

我们的链上分析持续表明,加密货币欺诈与位于东亚和东南亚的运营活动密切相关。虽然我们在2025年报告中指出的Huione Guarantee平台已被美国金融犯罪执法网络(FinCEN)通过311条款从美国金融体系中移除,但类似的运营活动正在该地区不断扩张。

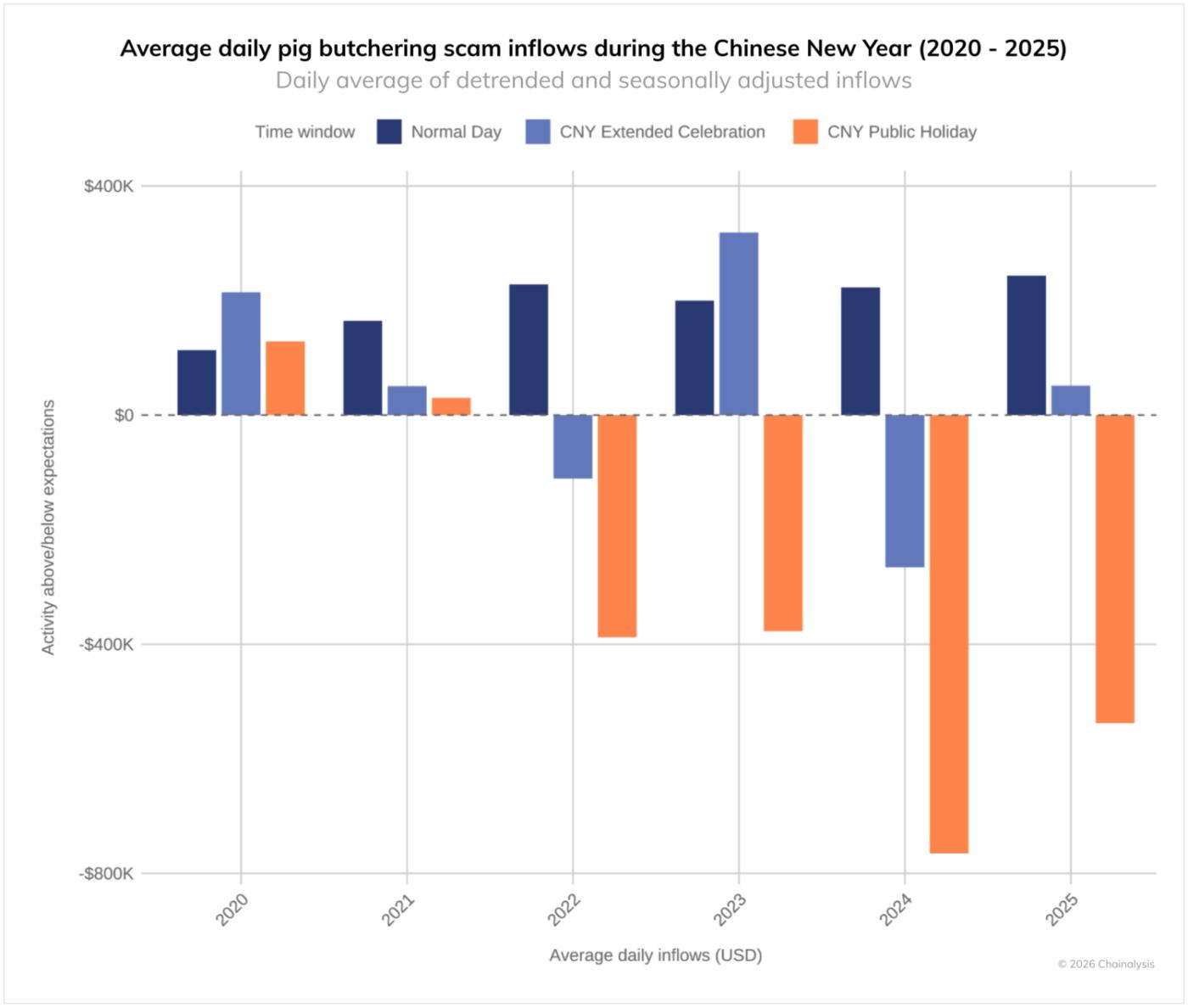

该地区在爱情骗局(例如“猪屠宰”)中的核心地位是整个诈骗生态系统的一个显著特征。下图显示了与农历新年(15天假期中的前七天)相关的“节日效应”。从2022年左右开始,Huione开始在为KK Park等诈骗中心洗钱方面扮演核心角色,而农历新年期间的爱情骗局活动明显下降。这种模式表明,该地区的犯罪分子在诈骗生态系统中扮演着重要角色。

我们的研究表明,东南亚爱情诈骗团伙利用中文洗钱网络(CMLN)每年非法获利数十亿美元。他们利用多层钱包结构、交易所、空壳公司和非正规银行渠道洗钱,并将资金转化为硬资产(例如房地产和奢侈品)。太子集团案便是这一模式的典型例证,诈骗分子和地下洗钱网络不断调整其基础设施并扩张规模。

针对老年人的ATM诈骗、通过抵押服务洗钱以及CMLN

针对老年人的诈骗是美国损失最惨重的骗局之一,仅2024年,60岁及以上的美国人就损失了49亿美元,是所有年龄段中损失金额最高的( AARP ,FBI)。据FBI的IC3报告,2024年,60岁及以上的受害者因加密货币诈骗损失了28亿美元,而且加密货币的影响力还在不断扩大。针对老年人的诈骗形式多种多样,但加密货币ATM机正成为诈骗分子新的切入点,并日益受到关注。尤其值得注意的是,近年来比特币ATM诈骗案件急剧增加,其中老年人占了很大比例。老年人之所以特别容易上当受骗,是因为他们拥有大量的退休储蓄,而且对数字支付缺乏了解。

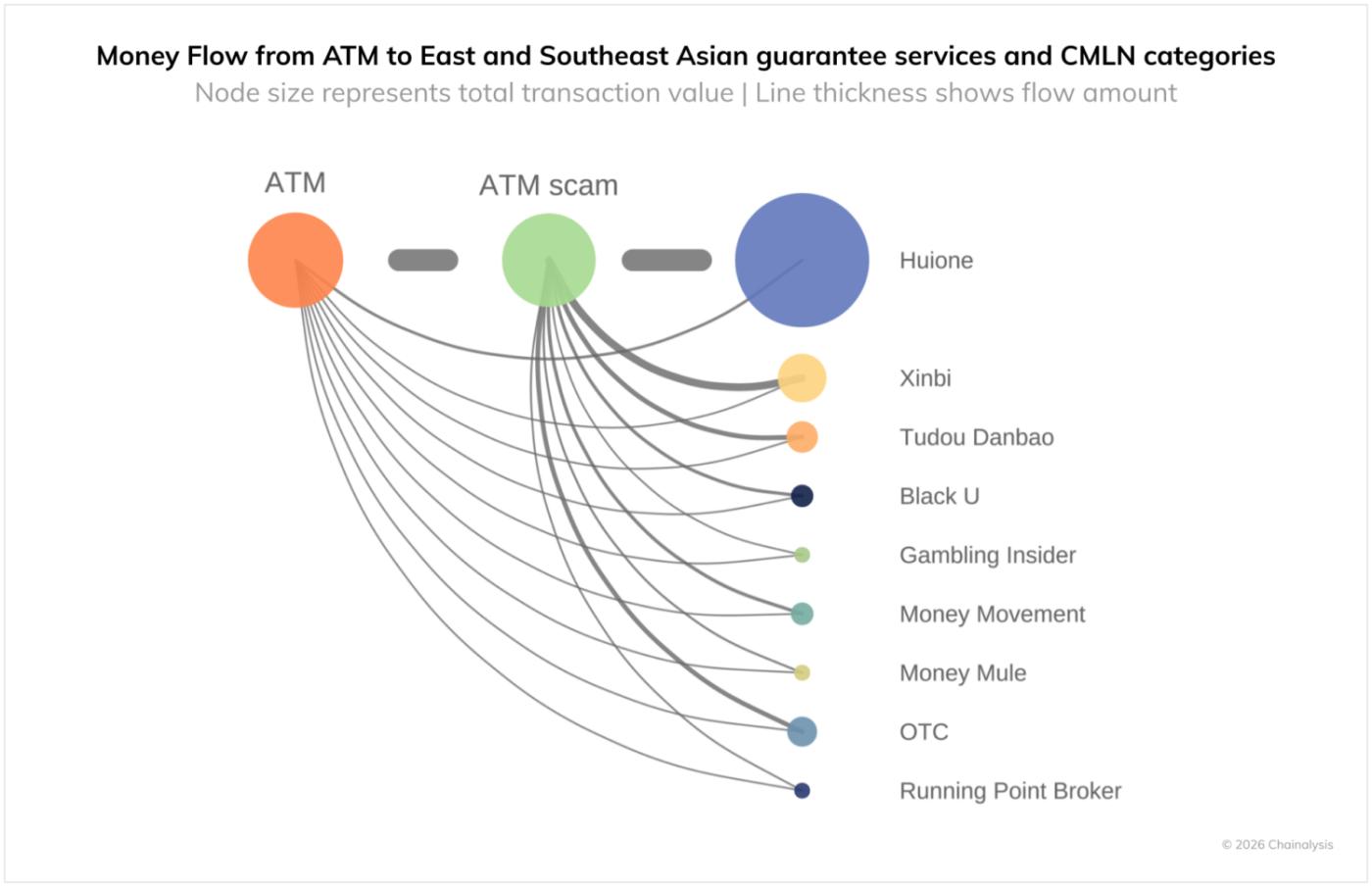

链上分析显示,美国加密货币ATM机转移的资金中有相当一部分会流向位于东南亚的CMLN钱包和抵押品服务商,这使得这些钱包成为全球欺诈基础设施的主要中转站。虽然并非所有ATM机转移的资金都会直接流入CMLN,但加密货币ATM机仍然扮演着重要的支付渠道角色,尤其对于以老年人为目标的诈骗分子而言。被诱骗在ATM机上将现金兑换成加密货币的老年人,其资金会迅速通过CMLN进行洗钱,并最终被纳入全球金融体系。

区域基础设施延伸至KK公园和Huione以外。

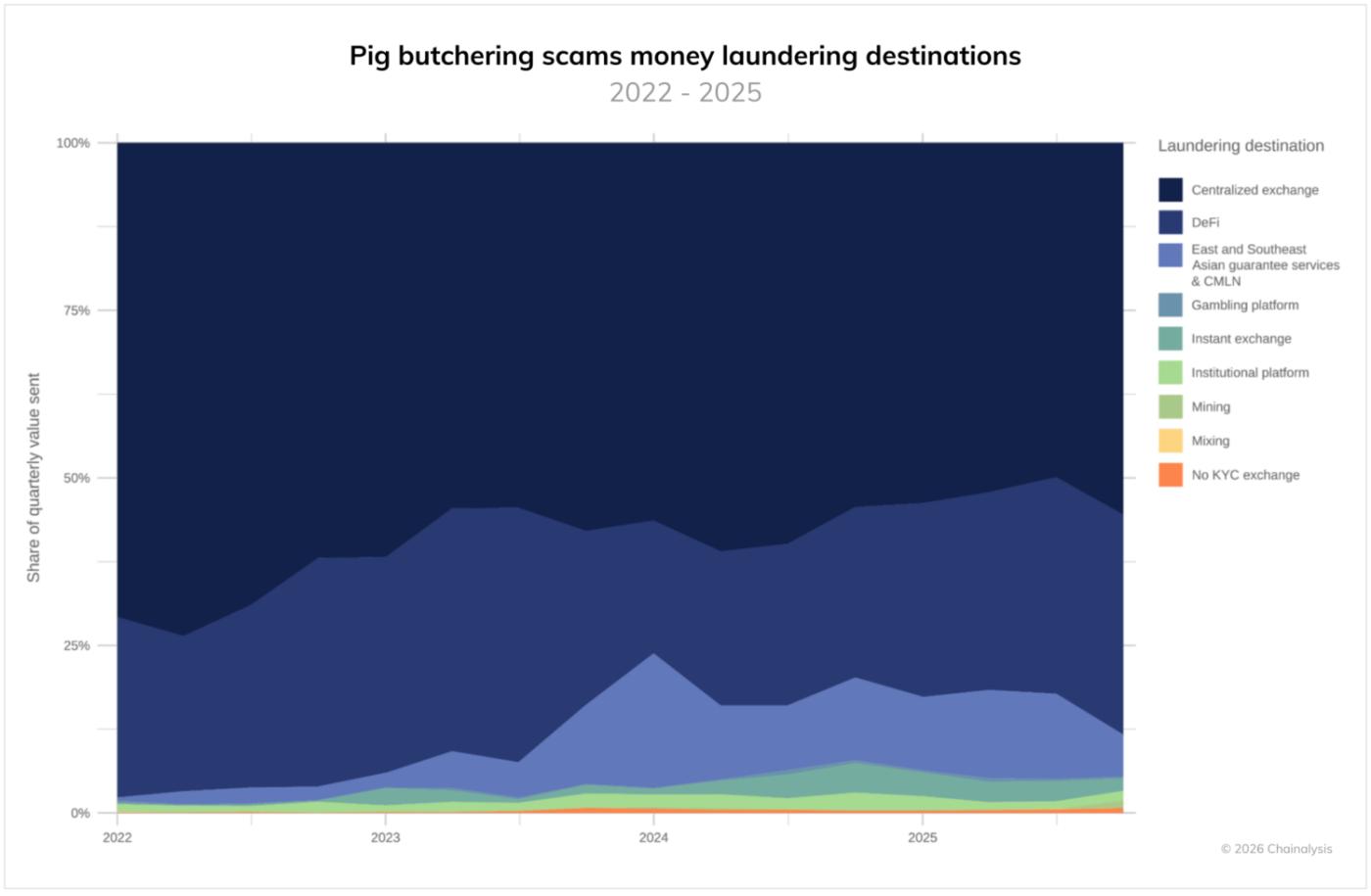

区域联系也体现在诈骗所得现金流出目的地的分布上。2022年第一季度,通过CMLN洗钱的爱情骗局资金占比不到1%,而到了2024年第一季度,这一比例超过了20%,并且预计2025年将保持在10%以上。CMLN相关活动的增长与中心化交易所洗钱和清算活动的减少同时发生,这可能是由于担心交易所冻结资金所致。这表明,针对美国、加拿大和欧洲个人的爱情骗局与东南亚的中文洗钱服务之间存在着长期且持续的联系。

积极主动、多学科协作的应对措施对于遏制加密货币欺诈至关重要。

2025年的数据显示,加密货币诈骗正变得日益复杂、组织严密且高效。人工智能工具、网络钓鱼服务以及不同诈骗手段的融合降低了诈骗门槛,使得诈骗活动得以大规模发生。尽管2025年的大规模打击行动令人鼓舞,但诈骗网络仍然令人担忧。这些国际犯罪集团盘踞在治理薄弱的司法管辖区,他们灵活且持续,不断改进其基础设施和运营模式。

对于这些持续存在的工业欺诈行为,没有单一的解决办法;需要采取有效的多方面措施。

- 加强损害预防:向金融机构和加密货币企业推广Chainalysis Alterya等实时欺诈和洗钱骡子检测系统,并引入先进的检测工具来保护受害者自身。

- 加强跨境执法合作:加快追踪和冻结资金,以扰乱资本流动,使非法所得更难变现。

- 国际能力建设和技术援助:支持加强机构和执法体系

随着我们迈向 2026 年,我们预计诈骗分子更有可能同时采用多种技术和手段。

本网站包含指向第三方网站的链接,这些网站并非由Chainalysis, Inc.或其关联公司(统称“Chainalysis”)控制。访问此类信息并不意味着Chainalysis与该网站或其运营者存在任何关联、认可、批准或推荐关系,Chainalysis亦不对其托管的产品、服务或其他内容承担任何责任。

本资料仅供参考,不构成任何法律、税务、财务或投资建议。读者在做出此类决定前应咨询自身顾问。Chainalysis 对读者因使用本资料而做出的任何决定或任何其他作为或不作为概不承担任何责任。

Chainalysis 不保证或担保本报告中信息的准确性、完整性、及时性、适用性或有效性,并且不对因该等材料任何部分的错误、遗漏或其他不准确之处而引起的任何索赔承担责任。

这篇文章《由于身份盗窃和人工智能应用激增,加密货币欺诈和欺诈损失将在 2025 年达到约 170 亿美元的历史新高》最初发表在Chainalysis上。