本文为机器翻译

展示原文

关于 USR / @ResolvLabs 漏洞利用的最新进展:

- Exploiter 铸造了 5000 万 USR

- 通过Metamask交换出售(当然是通过刷空投获得的)

- USR 降至 5c

- 由于攻击者并未挪用任何底层资金,该协议可以在攻击发生前对所有人的余额进行快照。

- 流动性提供者(LP)损失惨重,因为攻击者能够将资金倾销到AMM池中。

- Dola 受到冲击是其部分资金来源 USR / USR-DOLA LP 的附带结果。

- 可能不是个好主意,因为作弊者仍然持有他们铸造的USR,如果团队根据作弊前的快照进行退款,你就惨了。

- 还没收到解决团队的任何消息,但希望他们正在处理。

特别感谢 @yieldsandmore 对此的大力支持。

看来 @ResolvLabs 遭遇了私钥泄露事件。

攻击者将 100,000 USDC兑换成 50,000,000 USR 的交易汇率被虚高,但只有 SERVICE_ROLE 角色才能调用此交易。

链下使用 Python,但价格信息稳定 x.com/dcfgod/status/…

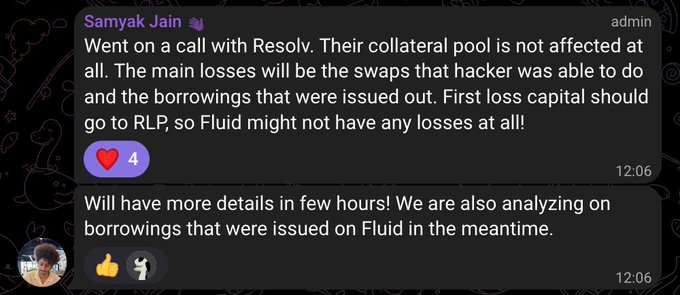

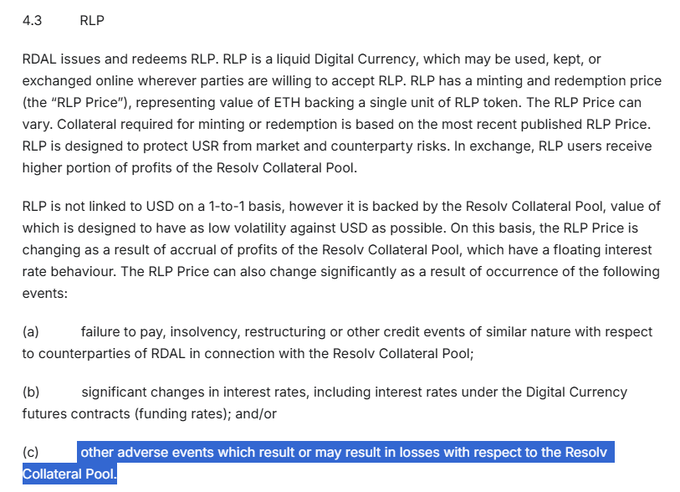

Fluid 创始人说 Resolv 团队认为 RLP 应该负责

哎呀,我怀疑 RLP 的人根本没考虑过这种情况

文档里说是“其他不良事件”,但这事儿还是挺棘手的。

相关赛道:

来自推特

免责声明:以上内容仅为作者观点,不代表Followin的任何立场,不构成与Followin相关的任何投资建议。

喜欢

收藏

评论

分享