加密货币用户正面临一种新的安全威胁,即透过伪造的 Cloudflare 验证码页面发动攻击。这种攻击会导致安装一种名为 Infiniti Stealer 的新型资讯窃取程序,该程序旨在从 macOS 系统中窃取加密货币钱包资料。

这意味著任何拥有 MacBook 或 Mac 桌上型电脑的开发者或加密货币用户都有可能感染这种恶意软体。

ClickFix攻击引发macOS系统感染

Malwarebytes 的安全研究人员发现了这次攻击活动。该恶意软体的操作面板随后被曝光,其名称为「无限窃取者」(Infinite Stealer)。

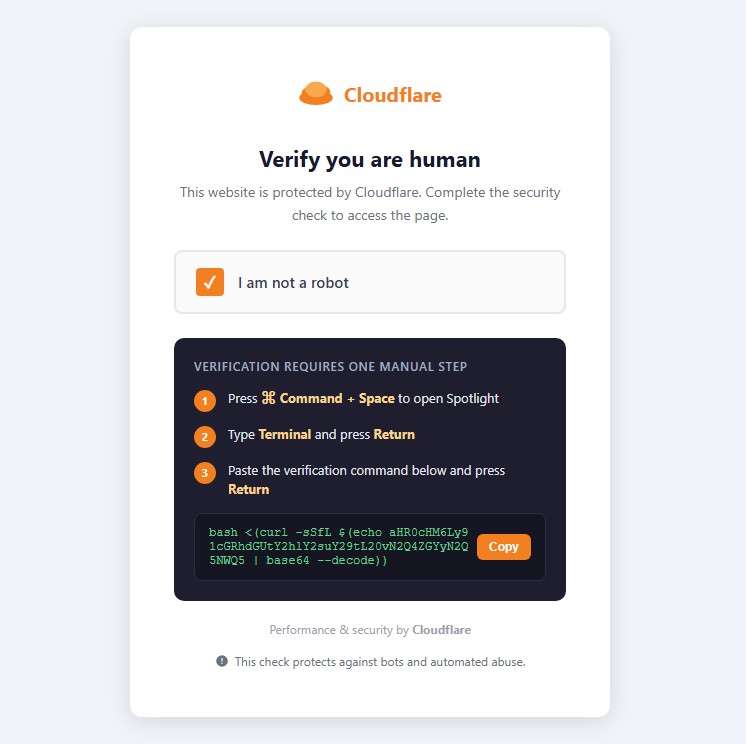

资讯窃取程式透过 ClickFix 攻击传播。 ClickFix 攻击属于社会工程攻击,它诱骗使用者自行执行恶意指令。该攻击并非直接入侵您的计算机,而是说服您替他们执行操作。

攻击始于一个来自 update-check[.]com 的伪造验证码页面。该页面看起来像是 Cloudflare 的人工验证页面,但实际上并非如此。点击伪造的验证码后,使用者会被指示打开终端机并贴上一条命令。

该命令并非验证命令,而是一个隐藏的安装脚本,用于下载恶意软体并在用户电脑上运行。

这种攻击之所以有效,是因为使用者执行了该指令。由于没有漏洞利用,因此可以绕过传统的防御措施。

命令执行后,它会连接到攻击者控制的远端伺服器,该伺服器会下载 Infiniti Stealer 并将其静默安装到 Mac 上。没有弹出窗口,没有警告,就是静默安装。

安全研究人员表示,由于这种恶意软体被编译成 macOS 原生二进位文件,因此很难分析和检测。它并非易于阅读和理解的 Python 脚本。

该恶意软体旨在窃取 Mac 电脑中的敏感数据,包括加密钱包数据、浏览器和 macOS 钥匙串中的凭证、开发者文件中的明文秘密,甚至包括执行过程中捕获的萤幕截图。

它还会检查自身是否运行在分析环境中以避免被侦测到,并将窃取的资料传送到攻击者的伺服器。资料撷取完成后,攻击者会收到 Telegram 通知,而撷取的凭证则会被排队等待伺服器端的密码破解。

ClickFix攻击在Windows系统上很常见,但现在骇客正将其应用于苹果设备。 macOS系统已不再被认为是安全的,容易受到恶意软体的攻击。加密货币使用者在浏览网页时应格外谨慎,切勿将来自不可信来源的命令贴到终端中。

加密货币个人钱包泄漏事件急剧增加

这并非针对macOS加密货币用户的首例复杂攻击。 Cryptopolitan曾在3月报道GhostClaw,这是一款新型macOS恶意软体,能够窃取私钥、钱包存取权和其他敏感资料。

该恶意软体已上架 npm(一款流行的 JavaScript 套件管理器)。它伪装成真正的 OpenClaw 工具,但实际上却发动了多阶段攻击。在恶意软体被从注册表中移除之前,共有 178 位开发者下载了该软体包。

2025年,加密货币产业共被盗金额达34亿美元。

根据区块链安全公司 Chainalysis 的报告,「个人钱包被盗事件大幅增加,从 2022 年仅占被盗总价值的 7.3% 增加到 2024 年的 44%」。

如果不是因为Bybit攻击造成了巨大的影响,到 2025 年,个人钱包被骇客攻击的规模将达到 37%。