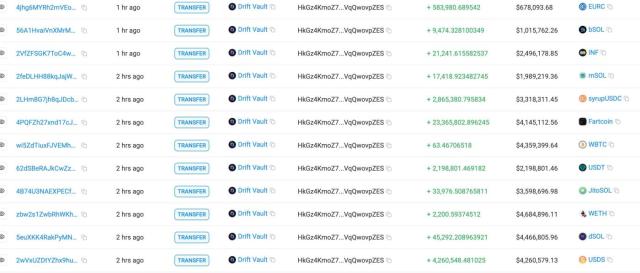

@DriftProtocol 在Solana平台上的协议数小时前遭到攻击。根据其公开声明,此次事件并非由程式或智慧合约漏洞引起,也没有证据表明助记词已被泄露。攻击者使用了持久随机数帐号、预先取得的诈骗多重签章授权,并迅速接手了管理员权限。 具体来说,攻击者预先准备了恶意管理员转帐交易,随后透过持久随机数流触发这些交易。在执行时,一个关键交易以 AdvanceNonceAccount 开始,该交易消耗或递增了持久随机数,从而使预签名交易流能够在链上执行。在此上下文中,AdvanceNonceAccount 是实现延迟执行的关键步骤,而不是像标准的最新区块杂凑交易那样让交易迅速过期。随后,该流程依序经过 proposalApprove 和 vaultTransactionExecute,最终触发 UpdateAdmin 并完成管理员权限接管。 之后,攻击者: 1. 创建了一个恶意或流动性不足的抵押品市场,在链上被识别为 CVT,具有宽松的风险参数; 2. 转而使用攻击者控制的预言机,并抬高了 CVT 定价; 3. 在主要实体资产市场提高或取消提款限制。 攻击者随后以大量 CVT 作为抵押品,利用其虚高的价值进行借贷,并提取了包括USDC、wETH、dSOL、JLP 和 cbBTC 在内的真实资产。 根据目前可追踪的链上活动,这是主要的价值提取途径。目前的损失估计为 285,279,417 美元。 管理员转帐交易: t.co/I2bS0QisEM 损失追踪参考: t.co/20IIFHwtqp

BlockSec Phalcon(Phalcon_xyz)消息

本文为机器翻译

展示原文

项目重大事件

3240 订阅

免责声明:以上内容仅为作者观点,不代表Followin的任何立场,不构成与Followin相关的任何投资建议。

喜欢

收藏

评论

分享