LayerZero 将 Kelp DAO 漏洞归咎于朝鲜的 Lazarus 组织,并指出该协议验证器设置中的单点故障是导致攻击成为可能的技术根本原因。

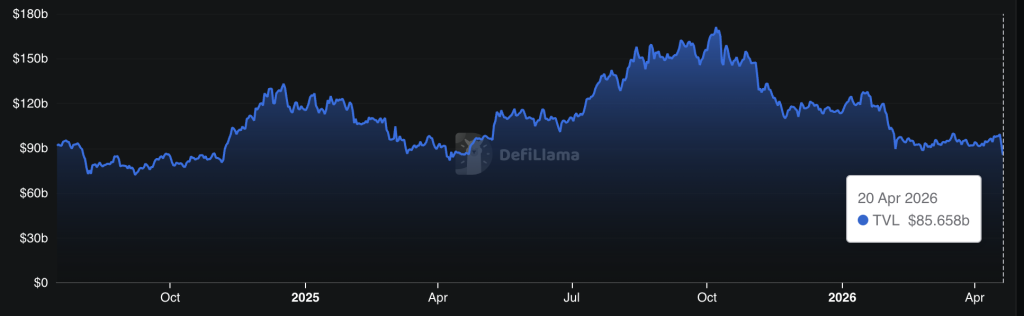

据 DefiLlama 称,4 月 18 日,Kelp DAO 的 rsETH 池遭到入侵,损失估计达 2.92 亿美元,成为 2026 年迄今为止最大的 DeFi 黑客攻击事件,并导致整个 DeFi 领域的总锁定价值在 24 小时内下降 7 %,至 850 亿美元。

此次归因并非最终定论,而是一种概率性断言:LayerZero 认为 Lazarus 很可能是攻击者,但并未确认其身份。这种区别对协议、用户以及跨链安全模型意味着什么,正是本文要解答的问题。

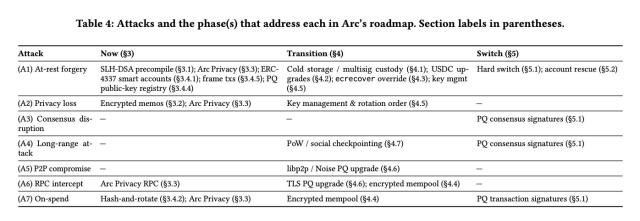

- 归属来源: LayerZero 进行了事后调查,并将朝鲜的 Lazarus Group(特别是 TraderTraitor 子组织)列为可能的肇事者。

- 技术根本原因: Kelp DAO 运行的是 1 对 1 DVN(单个去中心化验证节点)设置,无视 LayerZero 反复提出的多验证器冗余建议。

- 被盗金额: Kelp DAO 的 rsETH 池中约有 2.92 亿美元被盗;LayerZero 协议代码或私钥均未泄露。

- 市场影响:事件发生后,DeFi TVL 在 24 小时内下跌 7% 至 860 亿美元。

- 回应: LayerZero 已停用受影响的 RPC 节点并恢复了完整的 DVN 运行;目前正在与执法部门合作进行资金追踪。

- 关注: Kelp DAO 是否会宣布补偿机制,以及其他运行单 DVN 配置的跨链协议是否会在下次攻击之前采取补救措施。

LayerZero 的 Kelp DAO Lazarus 研究成果:单点故障在跨链架构中的真正含义

该攻击机制步骤繁多且精准。攻击者首先破坏了为 LayerZero 去中心化验证器网络提供 RPC 支持的基础设施,然后发起 DDoS 攻击,迫使系统故障转移到已被攻破的备份节点。

由于验证器网络被重定向,系统验证了虚假的跨链交易,在欺诈行为被发现之前,价值 2.92 亿美元的 rsETH 从 Kelp DAO 的资金池中流出。

关键因素:Kelp DAO 采用的是 1 对 1 的 DVN 配置,这意味着协议与灾难性故障之间仅隔着一个验证节点。根据调查,LayerZero 曾多次指出这种架构存在缺陷,并建议采用符合行业最佳实践的多 DVN 设置以实现冗余。Kelp DAO 并未采纳这些建议。

多DVN架构需要攻击者同时攻破多个独立的验证节点,这在技术上难度要大得多。而1对1架构则彻底打破了这一障碍。正如Ripple首席技术官David Schwartz在X上所说:“这次攻击比我预想的要复杂得多,它针对的是LayerZero的基础设施,利用了KelpDAO的疏忽。”

LayerZero 的应对措施精准到位:事件发生后,团队立即停用了所有受影响的 RPC 节点,并全面恢复了 DVN 的运行,避免了对使用相同基础设施的其他协议造成更广泛的影响。LayerZero 的任何协议代码均未遭到破坏,也没有任何私钥泄露。此次故障属于架构层面,而非基础层面——这一区别对于维护协议的信誉至关重要,但却无助于挽回 2.92 亿美元的损失。

为什么朝鲜归因改变了整个去中心化金融(DeFi)领域的威胁模型

LayerZero 将 Lazarus Kelp DAO 归因于某种可能性,但尚未得到证实,这与一种已确立且加速发展的模式相符。

初步的法证分析已确认TraderTraitor小组为Lazarus旗下的一个已知行动小组。LayerZero正积极与全球执法部门合作追踪资金流向,这表明该认定具有足够的证据效力,足以动用国家级调查资源。

据美国财政部和联合国评估,Lazarus 与一些有史以来最大的加密货币盗窃案有关,包括 2022 年Ronin Network 被盗 6.25 亿美元,以及一系列 DeFi 协议漏洞利用,这些漏洞总共向朝鲜的武器计划输送了数十亿美元。

朝鲜的加密行动远远超出了直接攻击——该政权还以捏造的身份将特工安插到 Web3 公司内部,这种平行行动将攻击面扩大到基础设施之外。

跨链协议在结构上对这类攻击者极具吸引力。它们位于多条链之间的高价值节点,通常承载着远超任何单一应用程序余额的流动性池,而且其安全性依赖于验证器网络,一旦配置错误,这些网络就可能成为单点故障。针对验证器网络的 RPC 投毒攻击是一种新型的攻击手段——安全研究人员表示,这种攻击手段目前已被记录并可复现。