什么?

Vyper是一种编程语言,旨在在区块链平台上创建智能合约。受 Python 启发,Vyper 采用用户友好且易于阅读的语法,适合各个级别的开发人员使用。

如何?

这些攻击发生在多个区块链上,导致总损失超过 5900 万美元。这些损失归因于使用易受攻击的 Vyper 版本并包含ETH的矿池。矿池被黑:

据Curve Finance称, Arbitrum上仍有一些矿池可能容易受到攻击。出于预防目的,他们建议用户尽快消除流动性。

在攻击中,攻击者在调用remove_liquidity函数后重新进入add_liquidity函数。在重新进入add_liquidity函数之前状态没有完全更新,导致lp_price计算错误。

为什么?

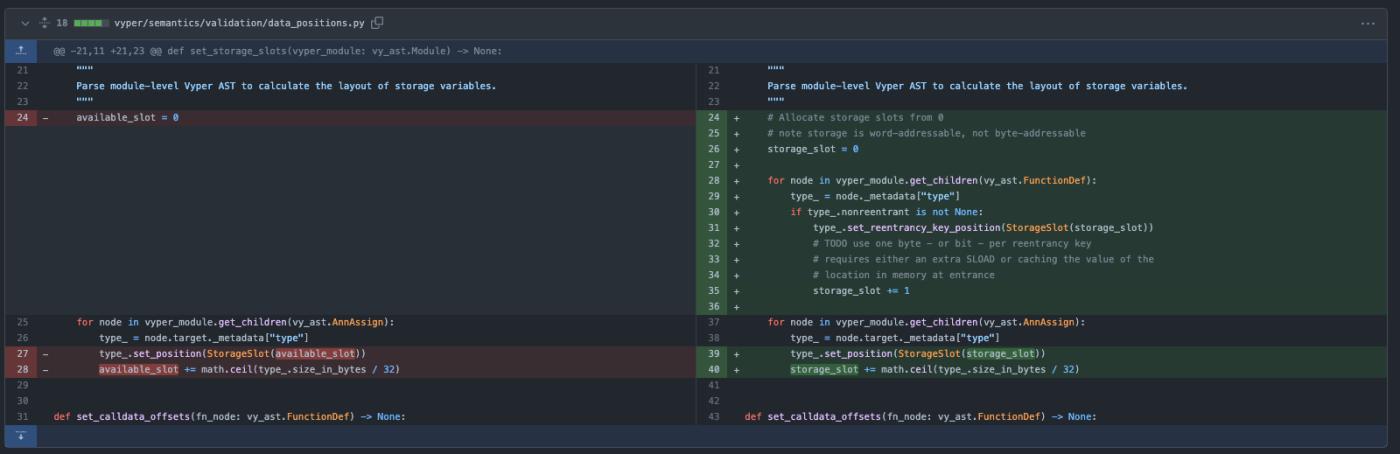

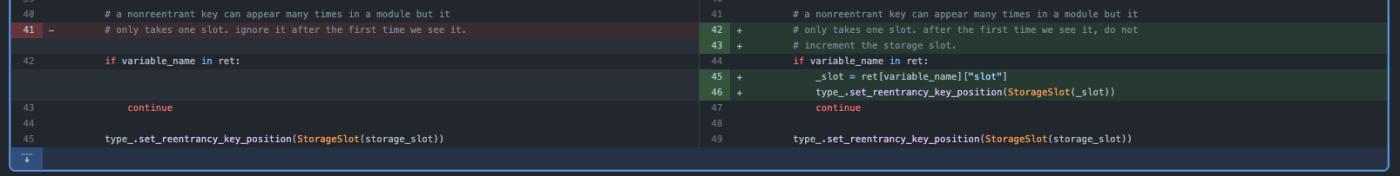

Curve Pools是使用Vyper编程语言开发的,该漏洞存在于Vyper编译器中。

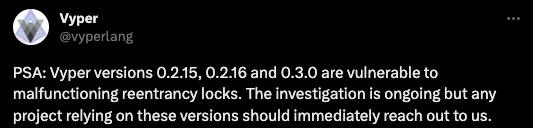

尽管该函数受到 Vyper 中内置的不可重入装饰器的保护,但该漏洞仍允许攻击者执行重入。