4 月 24 日, XBridge合约中一个严重漏洞被利用。攻击者利用此漏洞窃取已注册使用XBridge进行桥接的用户资金。这导致STC 、 SRLTY和Mazi代币组合损失约 160 万美元。

概述

攻击者地址: https://etherscan.io/address/0x0cfc28d16d07219249c6d6d6ae24e7132ee4caa7

易受攻击的合约: https://etherscan.io/address/0x354cca2f55dde182d36fe34d673430e226a3cb8c#code

攻击 Tx 步骤 1(重新注册所有者): https://etherscan.io/tx/0xe09d350d8574ac1728ab5797e3aa46841f6c97239940db010943f23ad4acf7ae

攻击Tx步骤2(withdrawToken): https://etherscan.io/tx/0x903d88a92cbc0165a7f662305ac1bff97430dbcccaa0fe71e101e18aa9109c92

漏洞分析

XBridge合约允许用户注册自己的代币,以便在链之间进行桥接。代币所有者可以存入代币,充当桥接的流动性提供者,并可以随时提取代币。

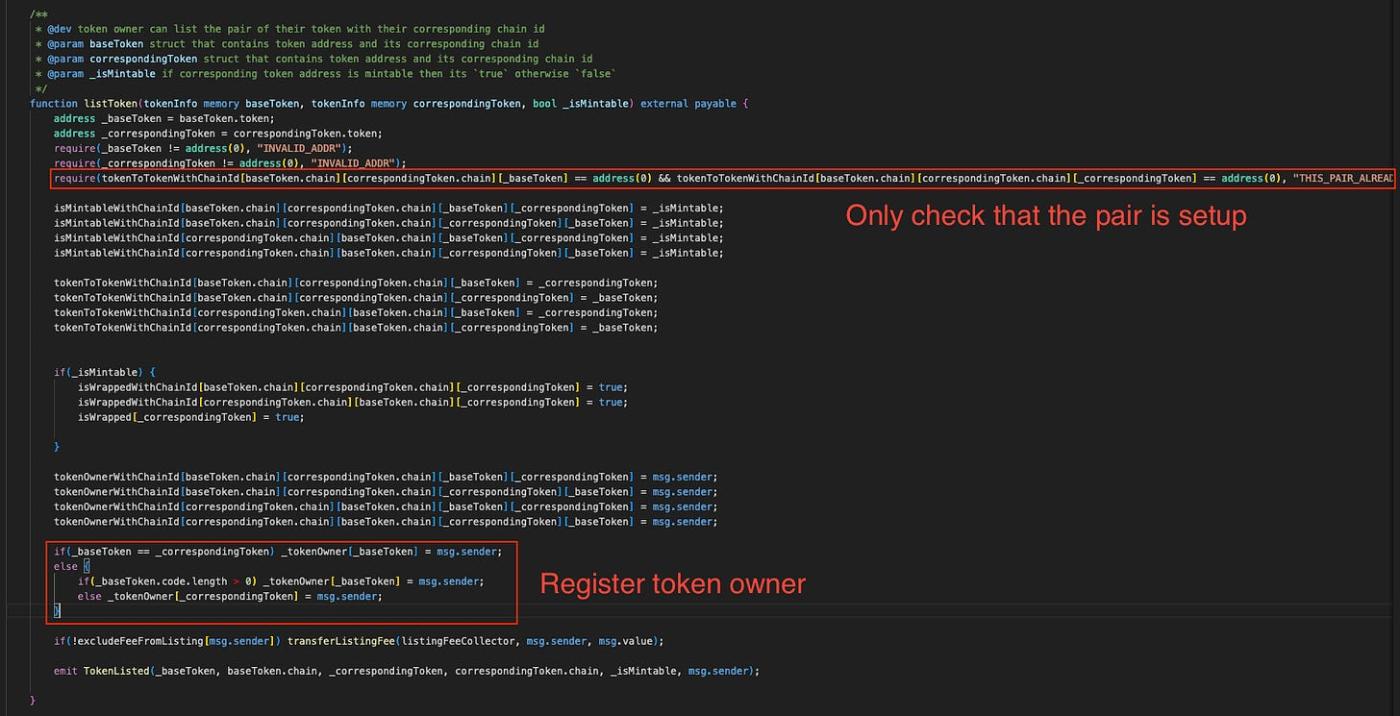

当所有者使用listToken函数列出他们的代币时,他们的地址将被注册为_tokenOwner 。这授予他们存入和提取_baseToken的能力。但是,该函数仅检查配对是否已设置。它缺少检查以防止其他人使用不同的配对重新注册_baseToken ,从而允许他们成为_tokenOwner 。

结论

实施强有力的风险控制机制:桥梁应有积极主动的风险控制策略。这些策略包括定期监控、资产持有限制以及在发生疑似攻击时采取紧急关闭程序。

优先考虑安全审计:所有区块链项目(智能合约、后端、钱包或 dapp),尤其是桥接合约,都应由信誉良好的公司进行彻底的安全审计。这有助于在代码部署之前发现潜在的漏洞。

桥梁合约的安全性不仅是项目层面的问题,它需要整个区块链社区的共同努力。通过分享最佳实践、保持警惕并优先考虑安全性,我们可以为跨链交互创建一个更安全、更值得信赖的环境。