來源:Chainalysis;編譯:白水,金色財經

2025 年 2 月 21 日,著名的加密貨幣交易所 Bybit 遭遇重大安全漏洞,導致價值近 15 億美元的以太坊 (ETH) 損失。這一事件是加密貨幣歷史上最大的盜竊案。幸運的是,Bybit 正在積極與 Chainalysis 等行業專家合作,追蹤被盜資產。他們還推出了一項追回賞金計劃,向協助追回被盜加密貨幣的個人提供高達追回金額 10% 的獎勵。

在本博客中,我們將研究漏洞是如何發生的;攻擊者的策略、技術和程序 (TTP) 及其與朝鮮民主主義人民共和國 (DPRK) 的一致性;以及 Chainalysis 如何與 Bybit 和執法部門合作幫助追回資金。

Bybit 漏洞細節

Bybit 黑客攻擊事件清楚地提醒我們,國家支持的網絡犯罪分子,尤其是與朝鮮有關的犯罪分子,所使用的手段正在不斷演變。正如我們最近在 2025 年加密犯罪報告中所揭示的那樣,與朝鮮有關的黑客在 2023 年發生的 20 起事件中竊取了約 6.605 億美元。2024 年,這一數字增加到 47 起事件中被盜 13.4 億美元——被盜價值增加了 102.88%。僅 Bybit 黑客攻擊就導致被盜金額比朝鮮在 2024 年全年被盜的所有資金多出近 1.6 億美元。

這次攻擊凸顯了朝鮮使用的常見伎倆:策劃社會工程攻擊並採用複雜的洗錢方法,試圖在不被發現的情況下轉移被盜資金。來自 Bybit 漏洞的資金也已整合到持有其他已知與朝鮮有關的攻擊資金的地址中,這進一步證明民族國家行為者是這起最新事件的幕後黑手。

以下是 Bybit 漏洞如何展開的逐步分析:

通過社會工程學進行初步入侵:黑客通過對冷錢包簽名者執行網絡釣魚攻擊獲得了 Bybit 用戶界面的訪問權限,導致他們簽署惡意交易,將 Safe 的多重簽名錢包實施合約替換為惡意合約。

發起未經授權的轉賬:在從 Bybit 的以太坊冷錢包到熱錢包的例行轉賬過程中,攻擊者攔截了該過程。他們設法將大約 401,000 ETH(在攻擊時價值近 15 億美元)重新路由到他們控制的地址。

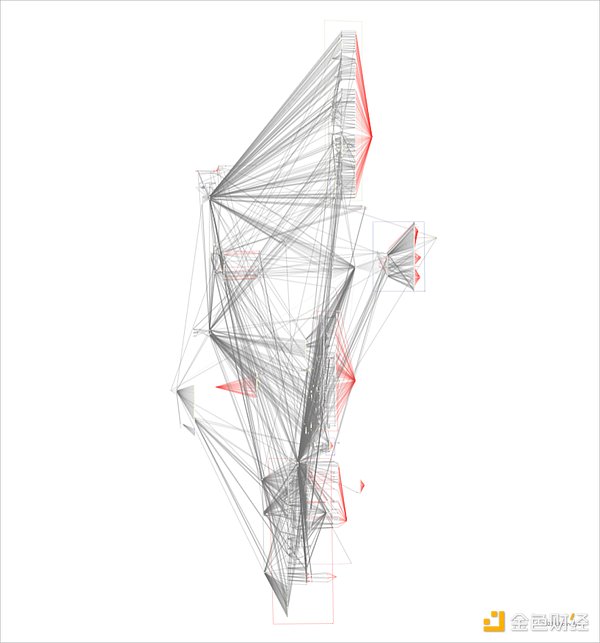

通過中介錢包進行資產分散:被盜資產隨後通過複雜的中介地址網絡轉移。這種分散是一種常用策略,用於混淆蹤跡並阻礙區塊鏈分析師的追蹤工作。

轉換和洗錢:黑客將大量被盜 ETH 換成 BTC 和 DAI 等代幣。他們還利用去中心化交易所 (DEX)、跨鏈橋和無需 KYC 的即時交換服務在網絡間轉移資產。

保持資金靜止和戰略性洗錢:被盜資金中相當一部分一直閒置在各個地址,這是朝鮮黑客經常採用的蓄意手段。通過延遲洗錢行動,他們的目標是在此類高調違規行為發生後立即接受嚴格審查。

下面的 Chainalysis Reactor 圖表展示了迄今為止洗錢行動的複雜性:中間地址、代幣交換和跨鏈移動的網絡不僅試圖掩蓋被盜資金,而且還展示了這種攻擊對更廣泛的加密生態系統造成的深遠影響。

Bybit 黑客攻擊事件後的行業合作

儘管 Bybit 的攻擊十分嚴重,但區塊鏈技術固有的透明度對試圖洗白被盜資金的惡意行為者來說是一個重大挑戰。每筆交易都記錄在公共賬本上,使當局和網絡安全公司能夠實時追蹤和監控非法活動。

加密生態系統的協作對於打擊這些威脅至關重要。Bybit 的快速反應,包括保證彌補客戶損失以及與區塊鏈取證專家的合作,體現了該行業對相互支持和韌性的承諾。通過整合資源和情報,加密社區可以加強對這種複雜網絡攻擊的防禦,並努力打造更安全的數字金融環境。

我們正在與公共和私營部門的全球團隊、客戶和合作夥伴合作,以支持多種途徑來扣押和追回此次攻擊。我們已經與業內聯繫人合作,幫助凍結了從 Bybit 竊取的 4000 多萬美元資金,並繼續與公共和私營部門組織合作,儘可能多地扣押資金。我們將繼續提供有關此事的最新進展。