HT 1.5 ARD從加密貨幣生態系統的網路攻擊中造成的損失暴露了嚴重的安全漏洞,同時也突出了提升漏洞賞金計劃的緊迫性。

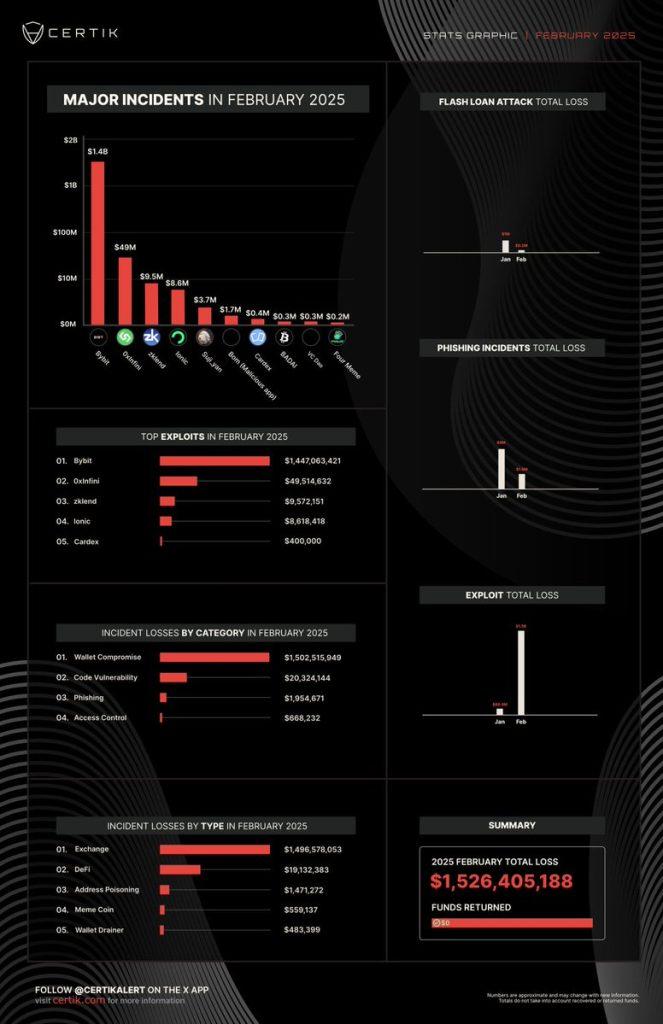

加密貨幣行業正面臨著日益增加的網路攻擊浪潮,僅在2月份就造成了高達HT 1.5 ARD的損失。根據區塊鏈安全公司CertiK在3月3日釋出的報告,這一數字創下了歷史新高,表明許多交易所和加密錢包系統仍存在令人擔憂的安全漏洞。

值得注意的是,對Bybit交易所的駭客攻擊佔據了大部分總損失,超過HT 1.4 ARD,反映了一個需要緊急解決的系統性問題。

網路安全公司FearsOff的營運長、經驗豐富的白帽駭客Marwan Hachem認為,目前的漏洞賞金計劃還不足以吸引頂級安全專家。他表示,Bybit遭駭客攻擊的根源在於一個超出漏洞賞金計劃範圍的漏洞,這意味著即使白帽駭客發現問題,也沒有被鼓勵進行報告。

具體來說,Safe(Bybit的multisignature錢包供應商)的漏洞賞金計劃不包括與使用者介面(UI)和後端相關的錯誤,為駭客利用漏洞並造成嚴重損失創造了條件。此外,最高獎勵金額過低(Bybit平臺上為4,000刀,HackerOne平臺上為10,000刀)也降低了白帽駭客報告漏洞的動力。

Hachem強調,交易所應該主動提高初始漏洞賞金,而不是隻在事故發生後慷慨懸賞來鼓勵駭客歸還資產。這種方法有助於在漏洞被駭客利用之前發現和修復它們。

除了改善漏洞賞金計劃,CertiK還建議交易所採取更嚴格的安全措施,包括使用離線簽名裝置、部署隔離的作業系統環境來批准交易,以及對大額交易實施更高級別的身份驗證。此外,定期的安全稽核和模擬網路釣魚攻擊也被建議,以降低社會工程學風險。

根據CertiK的分析,Bybit遭駭客攻擊源於一起網路釣魚攻擊,導致multisignature交易簽名人無意中批准了一份惡意合約,使駭客得以提取資金。