思科塔洛斯報告稱,名為"Famous Chollima"的朝鮮駭客組織正集中攻擊印度的加密貨幣求職者。這個組織似乎與拉扎魯斯沒有直接聯絡。

目前尚難判斷這些行動是單純的盜竊,還是為更大規模攻擊做準備。加密貨幣行業的求職者應保持警惕。

朝鮮持續進行加密貨幣駭客攻擊

朝鮮的拉扎魯斯組織是以加密貨幣犯罪而臭名昭著的組織,犯下了業內歷史上最大的駭客攻擊。但這並非朝鮮在Web3領域的唯一犯罪活動。朝鮮在去中心化金融中也有很大存在感。

思科塔洛斯recently識別了印度發生的加密貨幣盜竊的另一種方法:

與朝鮮有關的威脅行為者Famous Chollima正在針對加密貨幣/區塊鏈專業人士(主要在印度)使用新的PylangGhost RAT,這是其GolangGhost RAT的Python版本:https://t.co/fYKvY1tXdB pic.twitter.com/ojDl6Oz7Zv

— Cisco Talos Intelligence Group (@TalosSecurity) June 18, 2025

根據報告,Famous Chollima並非新組織,早在2024年中期或之前就已活動。在最近的一些事件中,朝鮮駭客試圖滲透美國加密貨幣公司Kraken。

相反,Famous Chollima透過虛假求職廣告吸引潛在員工。

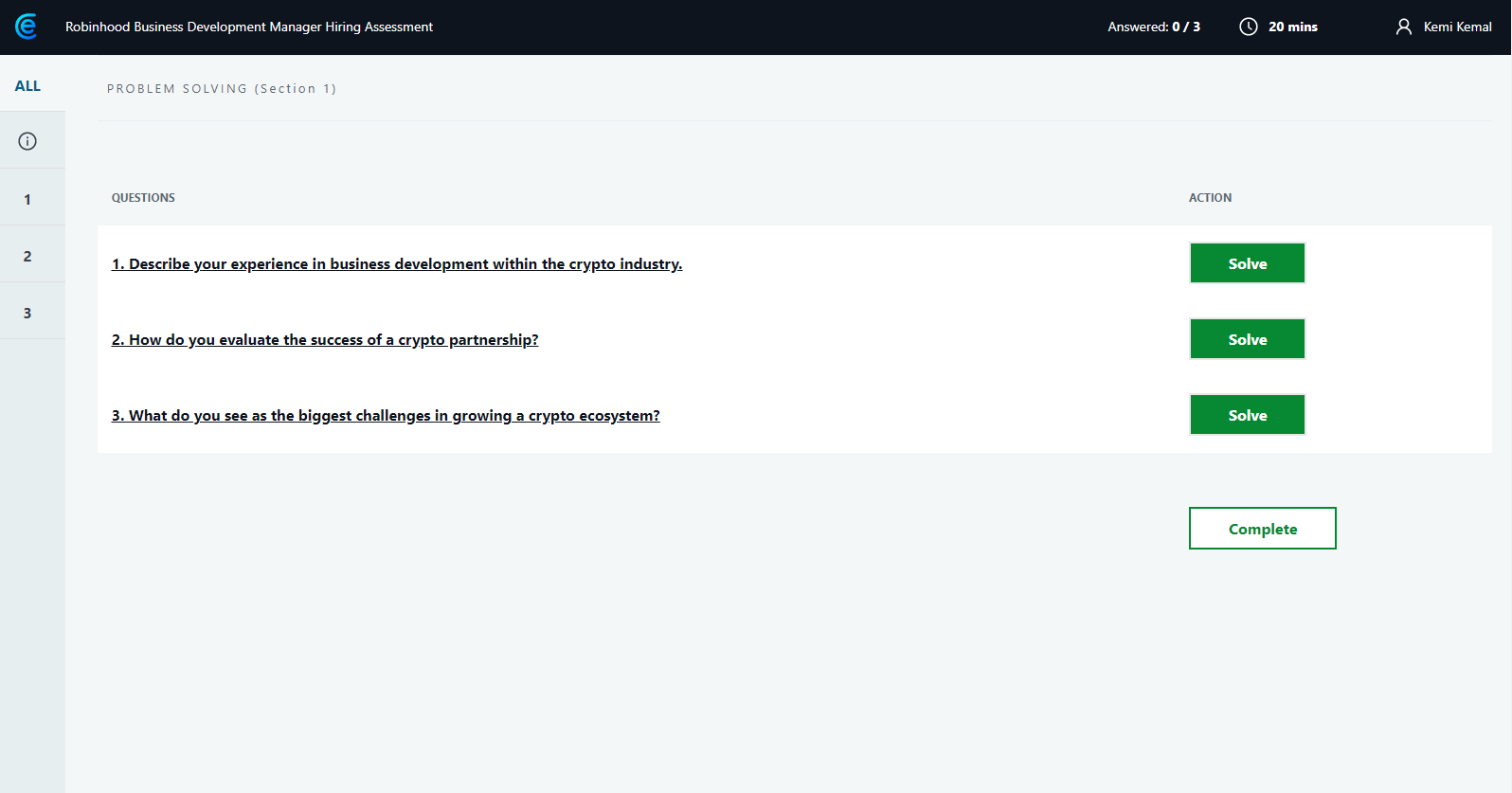

"這個活動包括……建立虛假招聘廣告和技術測試頁面。在後一種情況下,使用者被指示覆制並貼上惡意命令,聲稱需要安裝驅動程式以完成最終技術測試階段。[受影響的使用者]主要位於印度。"公司聲稱。

與拉扎魯斯臭名昭著的聲譽相比,Famous Chollima的釣魚努力看起來更加拙劣。思科聲稱該組織的虛假求職信總是模仿知名加密貨幣公司。

這些誘餌沒有使用真實公司的真實品牌,並且提出了與相關職位幾乎無關的問題。

上鉤

受害者透過偽裝成知名技術或加密貨幣公司的虛假招聘網站被誘導。提交申請後,他們被邀請參加影片面試。

在此過程中,網站要求執行命令以安裝影片驅動程式。但實際上是下載並安裝惡意軟體。

安裝後,PylangGhost為攻擊者提供對受害者系統的完全控制。它竊取登入憑據、瀏覽器資料、加密貨幣錢包資訊,並針對小狐狸、Phantom、1Password等80多個流行擴充套件。

最近,BitMEX在阻止惡意軟體攻擊後聲稱拉扎魯斯至少使用兩個團隊:一個低技能團隊最初滲透安全協議,另一個高技能團隊隨後進行盜竊。這可能是朝鮮駭客社群的常見做法。

遺憾的是,很難在沒有猜測的情況下得出確定的結論。朝鮮是否打算透過駭客攻擊這些求職者來冒充加密貨幣行業的求職者?

使用者應謹慎對待不請自來的工作機會,避免執行未知命令,並透過端點保護、多因素認證、瀏覽器擴充套件監控來保護系統。

在共享敏感資訊之前,務必始終驗證招聘門戶的合法性。