與朝鮮有關的駭客正在加強對加密貨幣領域的攻擊,最近的調查揭示了拉扎魯斯集團的進化方法。

鏈上分析師ZachXBT揭示了與該政權網路行動相關的一系列事件。這些事件包括虛假開發者資料和複雜的洗錢策略。

拉扎魯斯駭客竊取數百萬美元…朝鮮加密貨幣攻擊加強

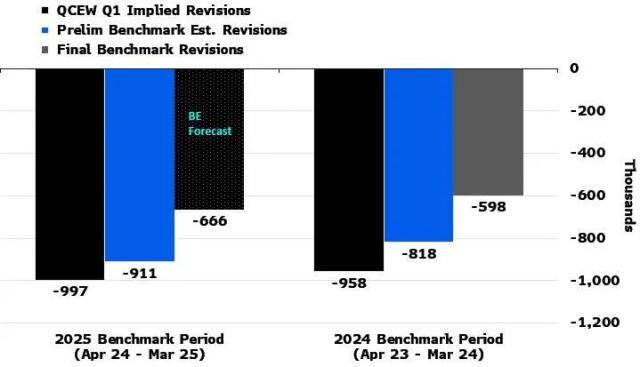

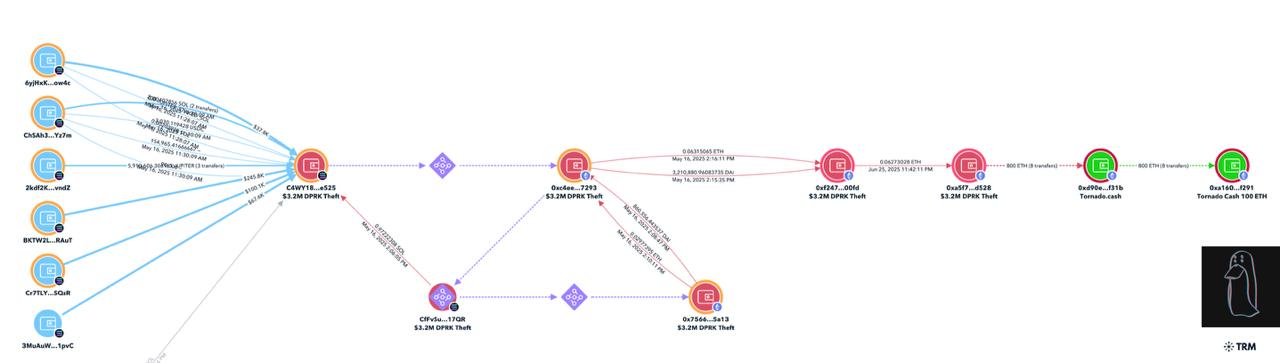

6月29日,鏈上偵探ZachXBT表示,拉扎魯斯集團在5月16日對一名使用者實施了320萬美元的數字資產詐騙。

被盜資金迅速從Solana轉換為以太坊。駭客隨後將800 E太存入了隱私協議Tornado Cash。

報道當時,約125萬美元仍留在持有Dai和以太幣的以太坊錢包中。

與此同時,這次攻擊是拉扎魯斯集團一系列活動中的一部分,他們的目標越來越瞄準高價值的加密資產。

6月27日,ZachXBT表示該集團與影響了Pepe創始人馬特·弗裡多幾個NFT專案的主要攻擊有關。這次攻擊還影響了Chainsaw和Favrr等專案。

1/ 與Pepe創始人馬特·弗裡和Chainsaw以及另一個Favrr專案有關的多個專案在過去一週被利用,導致約100萬美元被盜

— ZachXBT (@zachxbt) 2025年6月27日

我的分析將這兩次攻擊與同一批可能被意外僱傭為開發者的朝鮮IT工作者聯絡起來。 pic.twitter.com/85JRm5kLQO

這次駭客攻擊始於18日,多名駭客接管了NFT合約,隨後發行並拋售NFT,給這些專案造成了約100萬美元的損失。

ZachXBT的調查揭示駭客將被盜資金轉移到三個錢包。最終,他們將部分E太轉換為穩定幣,並轉入中心化交易所MEXC。

與此同時,與特定MEXC存款地址相關的穩定幣轉賬模式表明攻擊者參與了多個加密專案。

此外,分析還發現了與使用韓語設定和符合朝鮮活動時間的GitHub賬戶的關聯。

"內部日誌中顯示的其他指標指出了可疑朝鮮IT工作者簡歷中的不規則性。為什麼一個聲稱居住在美國的開發者會有韓語設定、使用Astral VPN,並擁有亞洲/俄羅斯時區?"ZachXBT提出疑問。

就Favrr而言,調查人員懷疑其首席技術官Alex Hong可能是朝鮮IT工作者。ZachXBT還報告稱,Hong的LinkedIn資料最近已被刪除,其職業記錄無法驗證。

事實上,這些事件突顯了朝鮮在加密貨幣盜竊中持續發揮的作用。區塊鏈分析公司TRM Labs最近將朝鮮駭客與今年被盜的所有加密資產中約70%,約16億美元的資產聯絡起來。