據谷歌威脅情報小組稱,朝鮮黑客採用了一種部署惡意軟件的方法,通過將惡意代碼嵌入公共區塊鏈網絡上的智能合約來竊取加密和敏感信息。

據谷歌稱,這種名為“EtherHiding”的技術於 2023 年出現,通常與社會工程技術結合使用,例如向受害者提供虛假的工作機會和高調的面試,將用戶引導至惡意網站或鏈接。

黑客將通過加載程序腳本控制合法網站地址,並將 JavaScript 代碼嵌入網站,觸發智能合約中單獨的惡意代碼包,旨在一旦用戶與受感染的網站進行交互,就會竊取資金和數據。

谷歌研究人員表示,受感染的網站將使用“只讀”功能與區塊鏈網絡進行通信,該功能實際上不會在賬本上創建交易,從而使威脅行為者能夠避免被發現並最大限度地降低交易費用。

該報告強調加密社區需要保持警惕,保護用戶免受威脅行為者常用的詐騙和黑客攻擊,這些威脅行為者試圖從個人和組織竊取資金和有價值的信息。

相關: CZ 的谷歌賬戶成為“政府支持”黑客的目標

瞭解跡象:解碼朝鮮社會工程活動

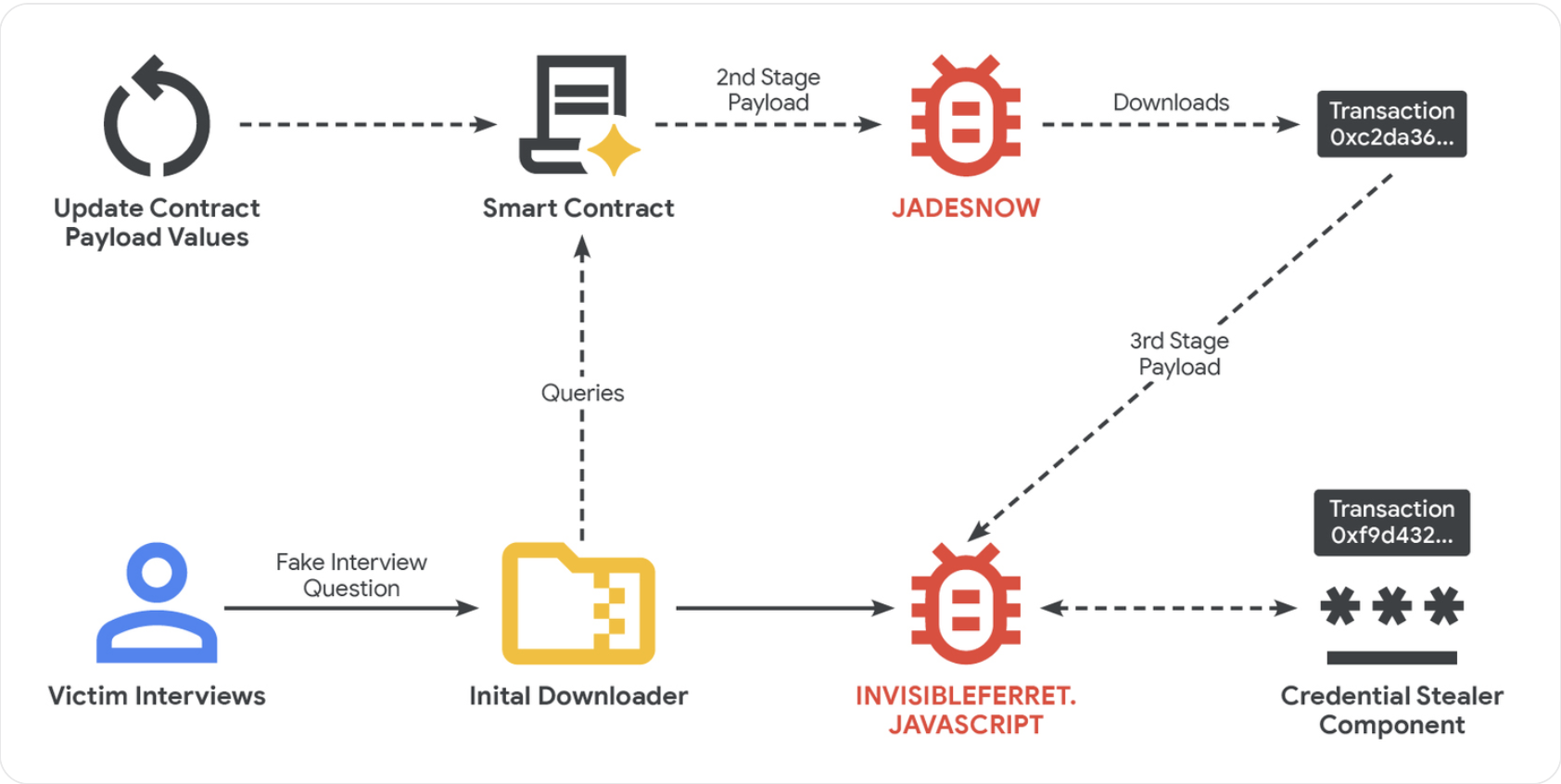

據谷歌稱,威脅行為者將建立虛假公司、招聘機構和個人資料,以虛假的就業機會瞄準軟件和加密貨幣開發人員。

在最初的宣傳之後,攻擊者將通信轉移到 Discord 或 Telegram 等消息平臺,並指示受害者參加就業測試或完成編碼任務。

谷歌威脅情報表示:“攻擊的核心發生在技術評估階段。” 在此階段,受害者通常會被告知從 GitHub 等在線代碼庫下載惡意文件,惡意負載就存儲在這些庫中。

在其他情況下,攻擊者會誘騙受害者進行視頻通話,並向用戶顯示虛假的錯誤信息,提示他們下載補丁程序來修復錯誤。該軟件補丁程序也包含惡意代碼。

一旦惡意軟件安裝在機器上,就會部署名為“JADESNOW”的第二階段基於 JavaScript 的惡意軟件來竊取敏感數據。

谷歌警告稱,第三階段有時會針對高價值目標進行部署,允許攻擊者長期訪問受感染的機器和連接到其網絡的其他系統。

雜誌: 3萬個手機機器人農場竊取真實用戶的加密貨幣空投