加密的一份新報告顯示,2025 年全球加密貨幣盜竊案大幅增加,1 月至 12 月初的總損失超越34 億鎂。

這一上漲主要是由於與北韓有關的黑客所致,他們應對當年大部分被盜資金負責。

揭秘北韓破紀錄的20億鎂加密搶案。

區塊鏈分析公司 Chainalysis 在其最新報告中指出,雖然來自朝鮮民主主義人民共和國(朝鮮)的攻擊頻率已大幅下降,但被盜資金量的數量達到了歷史。

北韓黑客在2025年竊取了至少價值20.2億鎂的數位資產,比前一年上漲了51%,比2020年上漲了約570%。

Chainalysis指出:“今年的損失金額創下紀錄,但攻擊次數卻遠少於往年。這種變化——事件數量減少但損失金額增加——是由於2025年3月發生的Bybit重大黑客攻擊事件造成的。”

報告還顯示,與朝鮮民主主義人民共和國有關的組織對今年所有服務遭受的攻擊負有責任,佔比高達 76%,創歷史新高。

總體而言,2025 年的數據將北韓竊取的加密貨幣總額的最低估計值推高至 67.5 億鎂。

Chainalysis 國家安全情報主管 Andrew Fierman 告訴 BeInCrypto:“這一趨勢是長期進程的延續。北韓黑客一直Chia出高度的精湛技術,他們在 2025 年的活動表明,他們不斷改變策略和攻擊目標。”

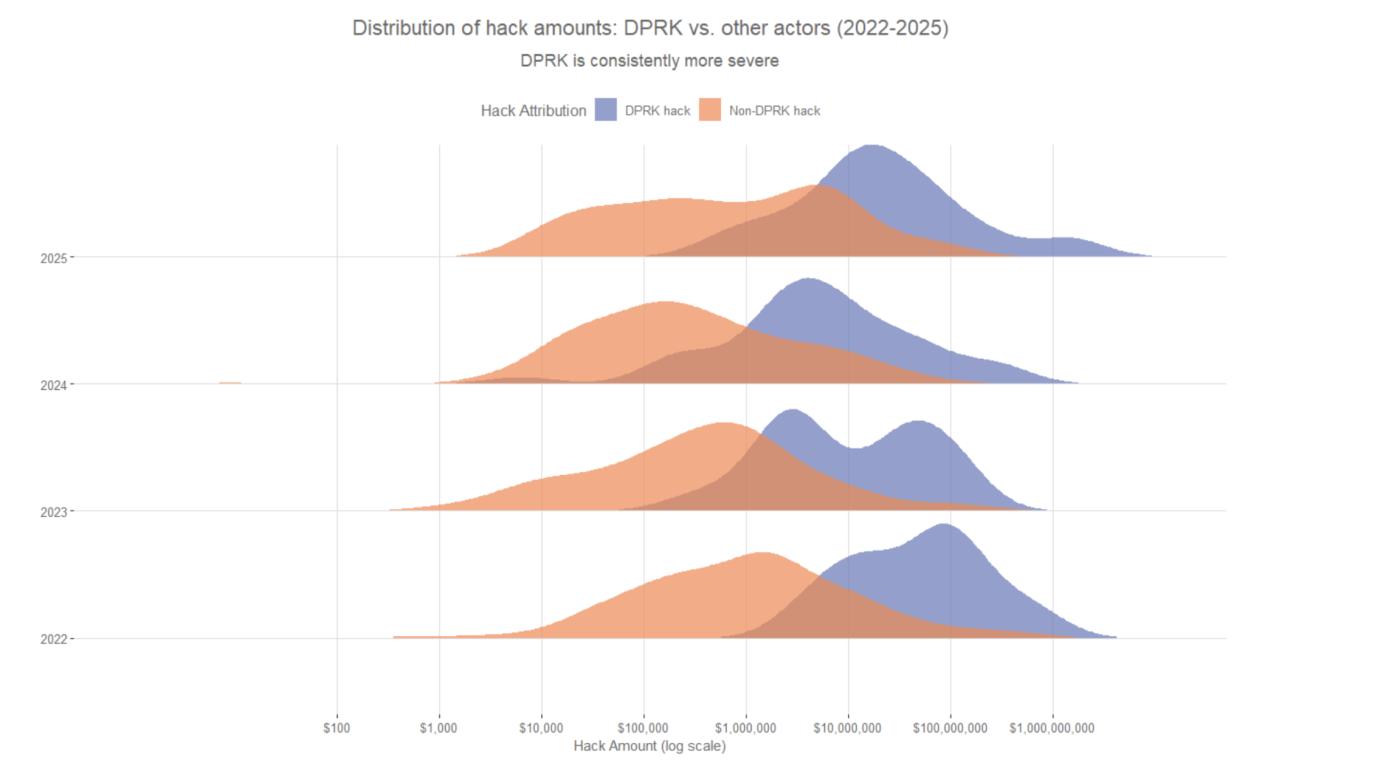

根據歷史數據,Chainalysis 認定朝鮮民主主義人民共和國持續發動價值遠高於其他黑客組織的攻擊。

報告指出:“這種模式表明,當北韓黑客發動攻擊時,總是瞄準大型服務以最大限度地造成影響。”

與其他黑客相比,北韓駭客實力如何?來源: Chainalysis

與其他黑客相比,北韓駭客實力如何?來源: Chainalysis根據Chainalysis報告顯示,與北韓有關聯的黑客正日益透過滲透加密公司的技術職位來製作重大影響。這使他們能夠獲取內部訊息,並更容易發動更具破壞性的攻擊。

7 月, 區塊鏈調查員 ZachXBT發表了一篇文章,認為與北韓有關聯的人員已經滲透到加密行業的345 至 920 個工作崗位中。

報告指出:“造成這一創紀錄數字的部分原因可能是北韓在交易所、託管機構和 Web3 公司中上漲使用 IT 人員招募報告,這有助於提取滲透和轉移數據所需的時間,從而進行大規模竊取。”

這些黑客組織也會採用冒充招募人員、 接近業內員工進行詐騙仿盤手段。

此外, BeInCrypto 最近報導稱,黑客仿盤業內人士,組織虛假的 Zoom 和 Microsoft Teams 會議,竊取了總計超過 3 億鎂的資金。

「朝鮮民主主義人民共和國一直在尋找新的攻擊途徑,利用一切漏洞竊取資金。由於北韓在全球經濟中的參與度有限,它已成為一個動力、規模龐大且技術高超的真正威脅。今年攻擊事件上漲的一個主要原因是中心化平台的安全密鑰被劫持,」菲爾曼補充道。

Chainalysis 概述了北韓駭客使用的 45 天洗錢方案。

Chainalysis 的研究發現,北韓的洗錢手段與其他犯罪集團有顯著差異。報告指出,這些集團通常會將區塊鏈上的資金Chia成較小的金額,超過 60% 的交易金額低於 50 萬鎂。

相較之下,其他犯罪集團通常會轉移更大金額的贓物,其中約60%的資金量在100萬美元到1,000萬鎂以上。 Chainalysis認為,儘管北韓的贓物總額要大得多,但這種策略顯示其洗錢活動經過精心策劃且手段高明。

該公司也指出,中介服務的使用方式有明顯差異。北韓黑客主要依賴匯款服務、中文擔保以及橋接和混幣工具來掩蓋交易痕跡。他們也利用Huione等專業平台進行洗錢活動。

同時,其他黑客組織經常使用去中心化交易所、中心化平台、點對點服務和借貸協議。

Chainalysis評論道:「這些趨勢表明,北韓的運作環境和目標與典型的網路犯罪集團截然不同。他們利用眾多講中文的專業洗錢服務和場外交易商,表明北韓與亞太地區的非法組織有著密切聯繫,延續了北韓利用其在中國的網路滲透國際金融體系的傳統。」

Chainalysis 還發現了一種反覆出現的洗錢模式,通常持續 45 天。在攻擊發生後的最初幾天(0-5 天),與北韓有關的人員會優先將竊取的資金與其原始來源區分開來。報告指出,在這一初始階段,去中心化金融 (DeFi) 協議和資金混合服務的使用量急劇上漲。

在第二週(10月6日至10日),交易活動轉向了能夠實現更廣泛集成的服務。資金開始流向中心化交易所和身份驗證(KYC)要求較低的平台。

儘管規模下降,洗錢活動仍透過輔助性的資金混合服務進行。此外,跨鏈橋樑也被用來掩蓋資產轉移。

該部門見解: “這一階段是一個關鍵的過渡時期,因為現金流開始轉向轉換或提取服務。”

在最後階段(第20-45天),與支援兌換或提取的服務互動增加。無需KYC驗證的交易所、安全服務、快速swap平台和中文服務在此期間尤為突出。此外,犯罪資金會回流到中心化交易所,與合法交易混入其中。

Chainalysis點擊,這種週期性出現的45天洗錢時間框架為當局提供了至關重要的數據。它也突顯了黑客面臨的限制以及他們對某些中間人的依賴。

「北韓實施了一套極其迅速有效的洗錢策略。因此,加密產業需要協調一致、及時應對。執法機構和企業,從交易所到區塊鏈分析公司,都必須攜手合作,抓住一切機會攔截資金流動,無論是在資產通過穩定幣轉移時,還是在資金到達交易所時,因為在交易所資金可以立即被凍結,」菲爾曼評論道。

雖然並非所有被盜資產都遵循這條時間線,但這在區塊鏈上仍然是一種常見現象。然而,研究團隊也承認存在潛在的盲點,因為某些活動,例如私鑰轉移或鏈下場外交易,除非有第三方訊息,否則可能無法透過區塊鏈數據觀察到。

2026年展望

Chainalysis 的國家安全情報主管ChiaBeInCrypto,北韓肯定會一直尋找利用現有漏洞的方法。今年發生的Bybit、BTCTurk 和Upbit等案例表明,中心化交易所面臨的困境日益加劇,而且其策略隨時可能改變。

他還表示,最近對 Balancer 和 Yearn 的攻擊也表明,長期存在的協議也是黑客的目標。

「雖然我們不知道 2026 年會發生什麼,但我們確信北韓會希望最大限度地實現其目標——這意味著擁有大量儲備的機構必須始終優先考慮高度安全,以避免成為下一個受害者。”

報告還點擊,隨著北韓越來越依賴加密貨幣盜竊來資助國家優先事項和規避制裁,整個產業需要明白,這個黑客組織的動力和限制與典型的網路犯罪分子截然不同。

Chainalysis補充道:“儘管記錄在案的襲擊事件下降了74%,但該國在2025年取得的顯著成績表明,我們可能只看到了他們整體行動中最明顯的部分。”

該部門認為,2026 年的主要挑戰將是偵測和阻止這些大規模攻擊活動,以免與北韓有關聯的組織發動類似Bybit駭客攻擊的規模。