Hacken 表示,預計到 2025 年,Web3 的損失將上漲近 40 億鎂,其中朝鮮造成的損失超過一半,監管機構正面臨壓力,需要將安全準則轉化為強制性法規。

Hacken 表示,預計到 2025 年,Web3 的損失將上漲近 40 億鎂,其中朝鮮造成的損失超過一半,監管機構正面臨壓力,需要將安全準則轉化為強制性法規。

Hacken 發佈的 2025 年年度安全報告估計,Web3 的總損失約為 39.5 億鎂,比 2024 年上漲約 11 億鎂,其中略多於一半的損失歸因於朝鮮的威脅。

CointelegraphChia的一份報告顯示,損失在今年第一季度達到峰值,超過 20 億鎂,然後在第四季度下降約 3.5 億鎂,但 Hacken 警告說,這種模式仍然表明存在系統性運營風險,而不是孤立的編碼錯誤。

報告預測,2025年情況會更加糟糕,但其背後的原因也更加清晰。智能合約的缺陷固然嚴重,但最大且最難挽回的損失仍然來自密鑰強度不足、簽名者信息洩露以及用戶提取流程不完善。

造成損失的因素是訪問控制,而不是代碼。

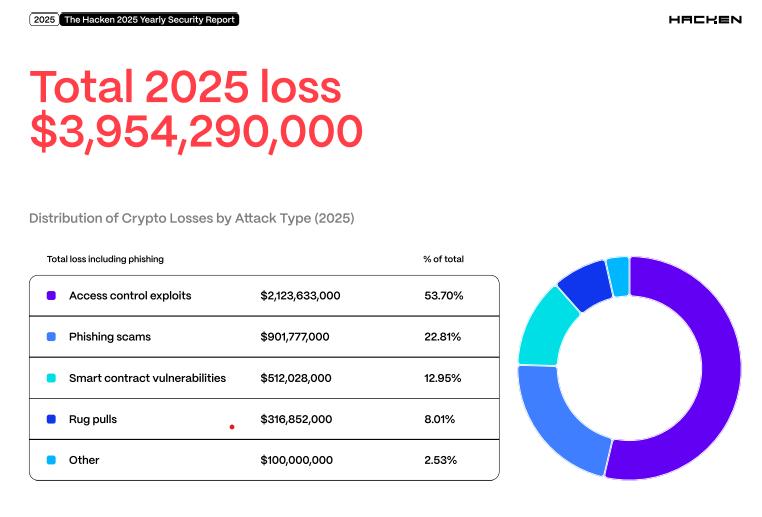

據 Hacken 稱,訪問控制故障和更廣泛的運營安全倒造成的損失約為 21.2 億鎂,相當於 2025 年總損失的近 54%,而智能合約漏洞造成的損失約為 5.12 億鎂。

按攻擊類型劃分的加密貨幣損失。來源:Hacken 2025 年安全報告

僅Bybit黑客事件就涉及近 15 億鎂,被描述為有史以來記錄在案的最大單筆盜竊案,也是與朝鮮有關的犯罪團伙佔所有被盜資金約 52% 的主要原因。

監管機構表示已制定管控措施,但行業執行速度仍然緩慢。

Hacken Extractor 的取證主管 Yehor Rudystia 告訴 Cointelegraph,美國、歐盟和其他主要司法管轄區的監管許可制度越來越多地在紙面上明確規定了“良好”的定義,例如基於Vai的訪問控制、日誌記錄、安全接收和身份驗證流程、組織級保管(基於硬件的安全模型、多方或多簽名計算和冷存儲),以及持續監控和異常檢測。

魯迪斯蒂亞表示:“儘管法律要求才剛剛成為強制性指導方針,但許多 Web3 公司在 2025 年仍將繼續推行不安全的做法。”

他指出了一些做法,例如在員工離職時不撤銷其訪問權限、使用單個私鑰來管理協議以及缺乏端點檢測和響應系統。

“其中最重要的包括定期滲透測試、事件模擬、託管控制審查以及獨立的財務和控制審計,”魯迪斯蒂亞說,並補充說,到 2026 年,主要交易所和託管機構應將這些要求視為不可協商的。

從軟性指導原則到硬性要求

Hacken 預計,隨著監管機構從指導性意見轉向強制性要求,標準還會進一步提高。

Hacken 的聯創兼首席執行官 Yevheniia Broshevan 告訴 Cointelegraph:“我們看到,該行業有很大的機會提高其安全基線,尤其是在採用明確的流程來使用專用簽名硬件和部署必要的監控工具方面。”

他表示,預計到 2026 年,整體安全狀況將有所改善,屆時將出臺法律要求並實施“最高安全標準”來保護用戶的資金。

鑑於與朝鮮有關的犯罪集群約佔哈肯分配的總損失的一半,魯迪斯蒂亞認為,監管和執法機構也應該將該國的犯罪活動方法作為一項具體的監控問題。

他認為,當局應該強制要求實時Chia與朝鮮相關的威脅情報指標,要求進行專門的風險評估,重點關注網絡釣魚攻擊,並結合“上漲對不遵守規定的處罰力度”,以及對充分參與並維護針對朝鮮的專門防禦措施的平臺提供Safe港保護措施。