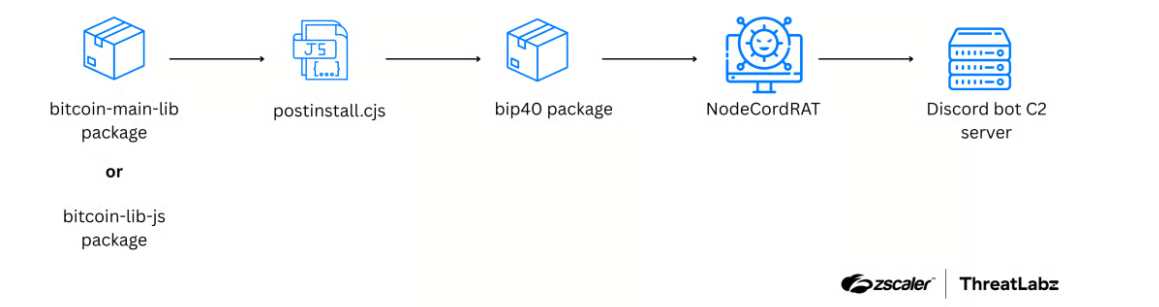

Zscaler ThreatLabz 的研究人員發現了三個惡意比特幣 npm 包,它們旨在植入名為 NodeCordRAT 的惡意軟件。報道稱,在從 npm 註冊表中移除之前,這些包的下載量均超過 3400 次。

這些軟件包,包括 bitcoin-main-lib、bitcoin-lib-js 和 bip40,分別累計下載量達到 2300 次、193 次和 970 次。攻擊者通過複製真實比特幣組件的名稱和詳細信息,使這些外觀相似的模塊乍一看似乎無害。

Zscaler ThreatLabz 的研究人員 Satyam Singh 和 Lakhan Parashar 表示: “bitcoin-main-lib 和 bitcoin-lib-js 軟件包在安裝過程中會執行 postinstall.cjs 腳本,該腳本會安裝 bip40 軟件包,而 bip40 正是包含惡意載荷的軟件包。ThreatLabz將最終載荷命名為 NodeCordRAT,它是一種遠程訪問木馬 (RAT),能夠竊取 Google Chrome 憑據。”

Zscaler ThreatLabz 分析師在 11 月掃描 npm 註冊表以查找可疑軟件包和異常下載模式時發現了這三個惡意軟件。NodeCordRAT 代表了一種新型惡意軟件家族,它利用 Discord 服務器進行命令與控制 (C2) 通信。

NodeCordRAT旨在竊取谷歌Chrome瀏覽器的登錄信息、保存在.env文件中的API代碼以及Metamask錢包數據,例如私鑰和助記詞。發佈這三個惡意軟件的人使用了supertalented730@gmail.com這個郵箱地址。

攻擊鏈始於開發者在不知情的情況下通過 npm 安裝了 bitcoin-main-lib 或 bitcoin-lib-js。然後,它會識別 bip40 包的路徑,並使用 PM2 以分離模式啟動它。

該惡意軟件使用 platform-uuid 格式為受感染的計算機生成唯一標識符,例如 win32-c5a3f1b4。它通過在 Windows 上使用 wmic csproduct get UUID 等命令或在 Linux 系統上讀取 / ETC/machine-id 來提取系統 UUID 來實現這一點。

導致加密貨幣盜竊的惡意節點軟件包

Trust Wallet表示,近850萬美元的損失與“Sha1-Hulud NPM”對npm生態系統供應鏈的攻擊有關。超過2500個錢包受到影響。

黑客利用被篡改的 npm 庫,將其用作類似 NodeCordRAT 的木馬程序和供應鏈惡意軟件。該惡意軟件被植入客戶端代碼,在用戶訪問錢包時竊取資金。

其他一些與NodeCordRAT威脅類似的2025年案例包括Force Bridge漏洞利用事件,該事件發生在2025年5月至6月之間。攻擊者竊取了驗證節點用於授權跨鏈提現的軟件或私鑰。這使得節點變成了可以批准欺詐交易的惡意行為者。

此次安全漏洞導致約 360 萬美元的資產被盜,其中包括ETH、 USDC、 USDT和其他代幣。此次漏洞還迫使該橋接服務停止運行並進行審計。

9 月份,Shibarium Bridge 漏洞被利用,攻擊者在短時間內控制了大部分驗證節點的算力。據 Cryptopolitan 報道,這使得攻擊者能夠充當惡意驗證節點,批准非法提現,並竊取了價值約 280 萬美元的SHIB、 ETH和 BONE 代幣。