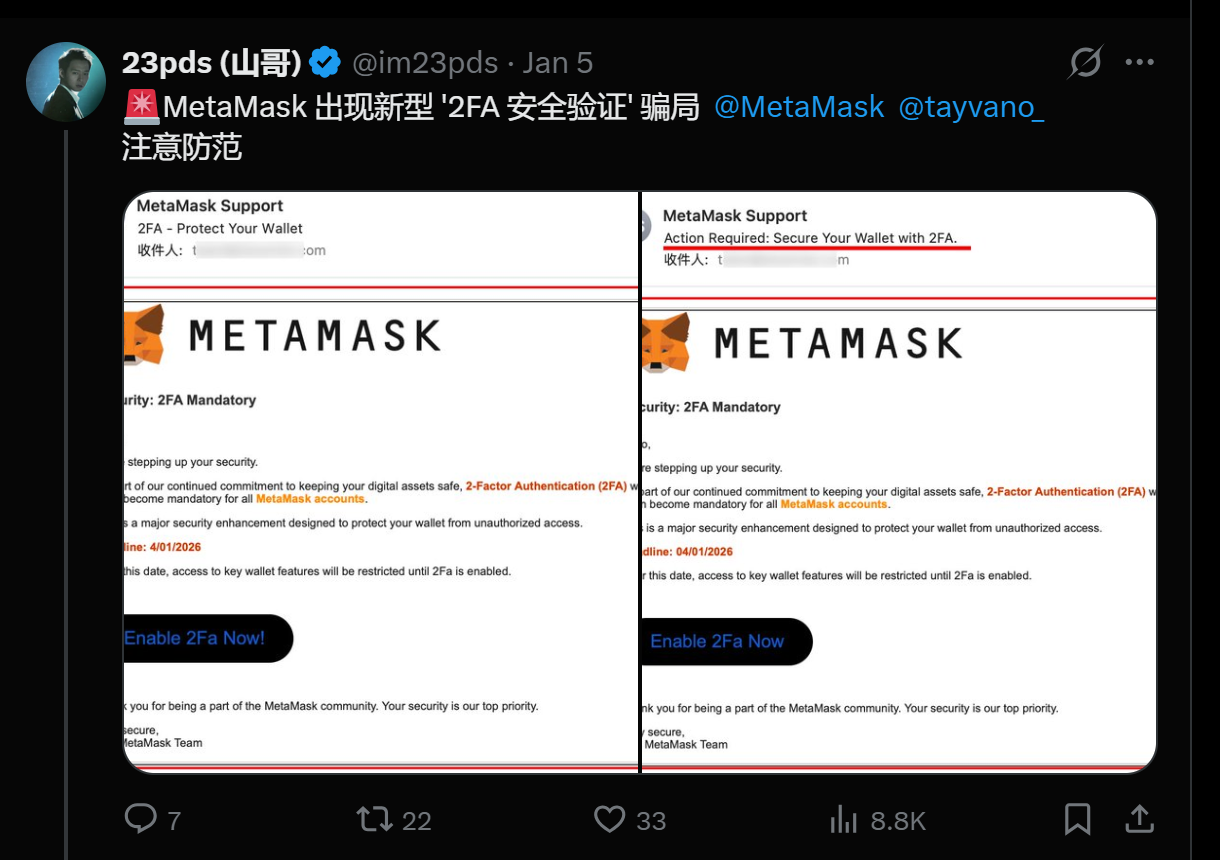

知名區塊鏈安全公司 SlowMist 就針對Metamask用戶的高級網絡釣魚攻擊發出警告。SlowMist 首席安全官(網名 23pds)於 2026 年 1 月 5 日向加密貨幣社區發出警告,指出虛假Metamask域名的威脅日益加劇,這些域名被用於竊取敏感信息。該攻擊包含多個欺詐步驟,利用用戶對安全措施(包括雙因素身份驗證)的信任,竊取錢包中的重要內容,其中包括恢復短語。

這種詐騙始於一群攻擊者註冊與Metamask官方域名極其相似的虛假域名。例如,用戶可能被誘騙訪問名為 mertamask 的網站,而不是真正的Metamask。一旦進入詐騙網絡,受害者就會被引導到一個看似真實的Metamask安全警告網站。

黑客隨後會顯示一個虛假的雙因素認證頁面,頁面上充斥著倒計時和安全提示。這個虛假界面的目的是為了博取信任,誘使用戶輸入助記詞,假裝這是身份驗證過程。在受害者輸入助記詞之前,攻擊者就能完全控制其錢包。

來源: X

網絡釣魚損失減少,但攻擊手段不斷演變

一份新報告指出,網絡釣魚造成的損失減少了 83%,2024 年接近 4.94 億美元的損失額將降至 2025 年的 8385 萬美元。受影響的用戶數量也減少了 68%,這意味著年度變化幅度約為 33 萬用戶,而年度變化幅度約為 10.6 萬用戶。

儘管整體損失有所減少,但Metamask雙因素認證騙局仍然敲響了警鐘,表明網絡犯罪分子仍在不斷提升其攻擊技巧。安全領域的分析師指出,網絡釣魚仍然與整體市場活動(包括交易量和加密貨幣價格波動)密切相關。例如,以太坊在 2025 年第三季度表現強勁,但當年因網絡釣魚造成的損失卻高達近 3100 萬美元,創下歷史新高。

損失數量的減少並非源於攻擊次數的減少,而是源於攻擊策略的轉變。攻擊者已將攻擊方向從高調的大規模盜竊轉向大規模零售活動。儘管2025年損失超過100萬美元的案件數量僅為11起(而前一年為30起),但攻擊者已轉而從更多受害者手中竊取較小金額的資金。零售用戶不再像以往那樣專注於孤立的高價值目標,因為2025年每位受害者的平均損失為790美元。

2025 年最常用的攻擊手段是 Permit 和 Permit2 授權,在損失超過 100 萬美元的案例中,此類攻擊造成了 38% 的損失。以太坊 Pectra 升級也引入了新的攻擊方式,攻擊者利用了基於 EIP-7702 的惡意簽名。這些簽名允許將多種惡意活動打包到一個用戶授權中,從而對錢包持有者構成更大的威脅。2025 年 8 月發生了兩起此類漏洞利用事件,共造成 254 萬美元的損失。

包括Metamask、Phantom、WalletConnect 和 Backpack 在內的主要錢包提供商已攜手合作,致力於構建全球反釣魚網絡,以應對持續不斷的威脅。這是因為他們與安全聯盟 (SEAL) 合作開發了一套去中心化的免疫系統,旨在實時檢測和打擊釣魚攻擊。

SEAL系統使用戶和研究人員能夠舉報全球範圍內的網絡釣魚活動,舉報過程會自動驗證並將結果分發給相關錢包。該項目將提高響應速度並最大限度地降低網絡釣魚攻擊的成本。此外,SEAL還配備了一個可驗證的網絡釣魚舉報工具,使安全專業人員能夠驗證釣魚網站的真實性,從而增強整體威脅檢測能力。

日益嚴重的威脅之一:深度偽造和其他攻擊手段。

2025年4月,Manta Network聯合創始人Kenny Li宣佈自己遭遇了一起涉及深度偽造技術的高科技攻擊。在一次Zoom視頻通話中,攻擊者錄製了熟人的視頻,並將其整合到會議中,誘騙Li以Zoom更新的名義安裝了惡意軟件。據估計,此次攻擊與Lazarus Group有關,該黑客組織據稱與朝鮮有關聯。

與加密貨幣相關的損失在2025年12月也大幅下降,黑客攻擊和其他網絡安全漏洞造成的損失約為7600萬美元,較11月份的1.942億美元下降了60%。然而,專家警告說,一些傳統的攻擊手段,例如地址投毒詐騙和瀏覽器錢包攻擊,仍然活躍,這些例子表明加密資產的安全問題依然嚴峻。

在安全領域,加密貨幣行業已經邁出了重要一步,錢包行業的關鍵參與者也已攜手打擊網絡釣魚。攻擊者的動態變化意味著安全措施必須不斷更新。用戶在採取安全措施時必須更加謹慎,尤其是在被要求輸入諸如助記詞等敏感錢包信息時。網絡釣魚陷阱層出不窮,因此用戶和服務提供商之間的合作對於保障整個加密生態系統的安全至關重要。