與去中心化交易聚合器 Matcha Meta 相關的安全漏洞導致約 1680 萬美元的加密資產被盜,這使得智能合約漏洞的清單不斷增加,持續考驗著 DeFi 用戶的安全假設。

該事件發生在週日,事發原因並非 Matcha 的核心基礎設施,而是 SwapNet,它是集成到該平臺的流動性提供商之一。

Matcha Meta 在 X 論壇上發帖公開披露了該問題,稱禁用其“一次性批准”功能並直接向各個聚合合約授予代幣配額的用戶可能已經面臨風險。

該協議敦促受影響的用戶立即撤銷與 SwapNet 路由器合約相關的授權,並警告說,如果不這樣做,錢包可能會容易受到進一步未經授權的轉賬。

1700萬美元瞬間消失:抹茶黑客如何將資金轉移到以太坊

隨著資金在鏈上轉移,區塊鏈安全公司迅速開始追蹤這一漏洞。

PeckShield報告稱,總共損失了約 1680 萬美元,攻擊者在 Base 網絡上用價值約 1050 萬美元的USDC兌換了約 3655 個ETH,然後開始將資產橋接到以太坊。

CertiK 獨立標記了可疑交易,發現一個錢包從 Base 上竊取了約 1330 萬美元的USDC ,並將資金轉換為包裝的以太幣。

兩家公司都指出 SwapNet 合約中存在漏洞,允許任意調用,使攻擊者能夠轉移用戶先前已批准的代幣。

Matcha 後來澄清說,該事件與 0x 的 AllowanceHolder 或 Settler 合約無關,而這些合約是其一次性審批系統的基礎。

該團隊指出,使用一次性授權與 Matcha 互動的用戶不受影響,因為這種設計限制了第三方合同可以保留的訪問權限。

該團隊表示,此次風險暴露僅適用於選擇退出該系統並直接向聚合商合同授予持續授權的用戶。作為回應,Matcha 已取消用戶今後設置此類直接授權的選項。

舊代幣審批機制凸顯為 DeFi 的持續弱點

此次安全漏洞凸顯了去中心化金融(DeFi)領域靈活性與安全性之間長期存在的矛盾。代幣授權雖然是與智能合約交互的必要條件,但長期以來一直是其薄弱環節,尤其是在交易完成後授權仍然有效的情況下。

在這種情況下,一旦 SwapNet 合約遭到破壞,先前授予的權限就成了攻擊的途徑。

此次事件發生之際,加密貨幣領域對智能合約安全性的擔憂仍在持續。

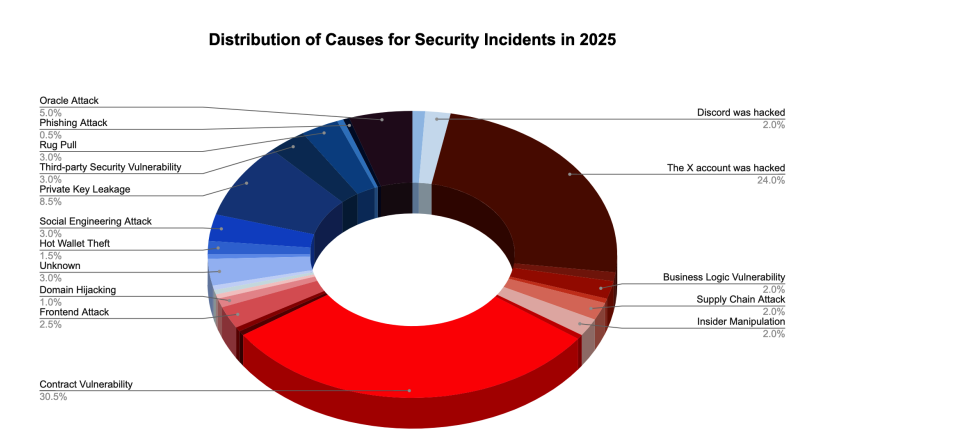

SlowMist 的年終報告顯示,到 2025 年,智能合約漏洞將佔加密貨幣攻擊的 30% 以上,成為造成損失的主要原因。

研究人員還警告說, 人工智能的進步正在加快攻擊者識別和利用鏈上代碼漏洞的速度。

儘管12 月份加密貨幣整體損失有所下降,環比下降約 60% 至約 7600 萬美元,但安全公司警告稱,這一降幅並未反映出結構性改善。

PeckShield 指出,12 月份僅一起地址造假詐騙案就造成了 5000 萬美元的損失,這表明即使在較為平靜的時期,個別案件的集中性和嚴重性也不容忽視。

1月份已經發生了幾起引人注目的攻擊事件。IPOR Labs證實,其在Arbitrum上的USDC Fusion Optimizer金庫遭到了價值33.6萬美元的攻擊;與此同時, Truebit披露了一起智能合約事件,鏈上分析師估計該事件導致超過8500個ETH被盜,並引發了該項目代幣價格的近乎崩盤。

上週, Layer-1 網絡 Saga 在一次漏洞利用導致近 700 萬美元資產轉移到以太坊後,暫停了其 SagaEVM 鏈。