本文為機器翻譯

展示原文

關於 USR / @ResolvLabs 漏洞利用的最新進展:

- Exploiter 鑄造了 5000 萬 USR

- 通過Metamask交換出售(當然是通過刷空投獲得的)

- USR 降至 5c

- 由於攻擊者並未挪用任何底層資金,該協議可以在攻擊發生前對所有人的餘額進行快照。

- 流動性提供者(LP)損失慘重,因為攻擊者能夠將資金傾銷到AMM池中。

- Dola 受到衝擊是其部分資金來源 USR / USR-DOLA LP 的附帶結果。

- 可能不是個好主意,因為作弊者仍然持有他們鑄造的USR,如果團隊根據作弊前的快照進行退款,你就慘了。

- 還沒收到解決團隊的任何消息,但希望他們正在處理。

特別感謝 @yieldsandmore 對此的大力支持。

看來 @ResolvLabs 遭遇了私鑰洩露事件。

攻擊者將 100,000 USDC兌換成 50,000,000 USR 的交易匯率被虛高,但只有 SERVICE_ROLE 角色才能調用此交易。

鏈下使用 Python,但價格信息穩定 x.com/dcfgod/status/…

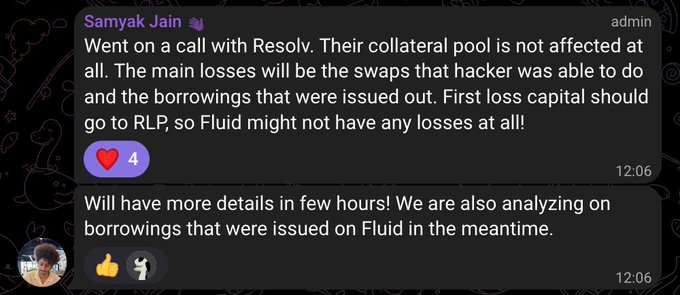

Fluid 創始人說 Resolv 團隊認為 RLP 應該負責

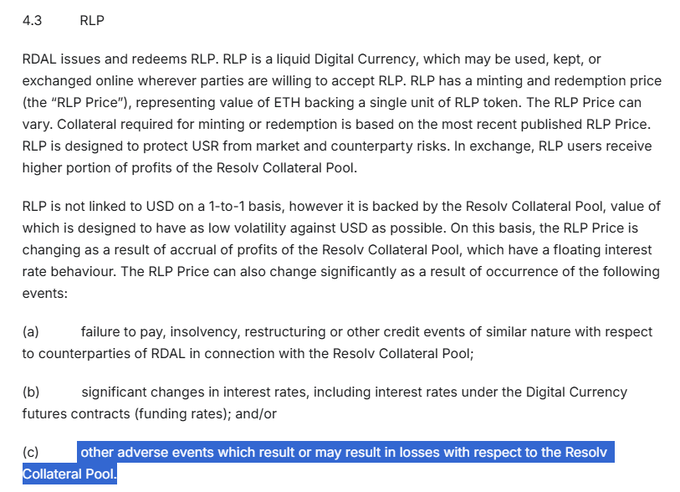

哎呀,我懷疑 RLP 的人根本沒考慮過這種情況

文檔裡說是“其他不良事件”,但這事兒還是挺棘手的。

相关赛道:

來自推特

免責聲明:以上內容僅為作者觀點,不代表Followin的任何立場,不構成與Followin相關的任何投資建議。

喜歡

收藏

評論

分享