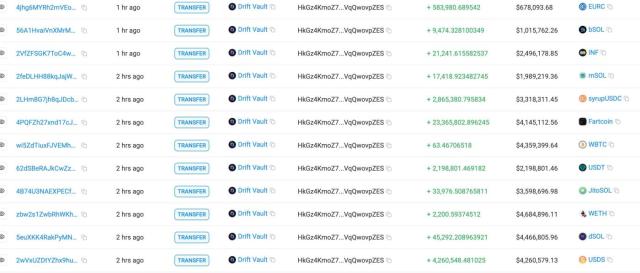

@DriftProtocol 在Solana平台上的協議數小時前遭到攻擊。根據其公開聲明,此次事件並非由程式或智慧合約漏洞引起,也沒有證據表明助記詞已被洩露。攻擊者使用了持久隨機數帳號、預先取得的詐騙多重簽章授權,並迅速接手了管理員權限。 具體來說,攻擊者預先準備了惡意管理員轉帳交易,隨後透過持久隨機數流觸發這些交易。在執行時,一個關鍵交易以 AdvanceNonceAccount 開始,該交易消耗或遞增了持久隨機數,從而使預簽名交易流能夠在鏈上執行。在此上下文中,AdvanceNonceAccount 是實現延遲執行的關鍵步驟,而不是像標準的最新區塊雜湊交易那樣讓交易迅速過期。隨後,該流程依序經過 proposalApprove 和 vaultTransactionExecute,最終觸發 UpdateAdmin 並完成管理員權限接管。 之後,攻擊者: 1. 創建了一個惡意或流動性不足的抵押品市場,在鏈上被識別為 CVT,具有寬鬆的風險參數; 2. 轉而使用攻擊者控制的預言機,並抬高了 CVT 定價; 3. 在主要實體資產市場提高或取消提款限制。 攻擊者隨後以大量 CVT 作為抵押品,利用其虛高的價值進行借貸,並提取了包括USDC、wETH、dSOL、JLP 和 cbBTC 在內的真實資產。 根據目前可追蹤的鏈上活動,這是主要的價值提取途徑。目前的損失估計為 285,279,417 美元。 管理員轉帳交易: t.co/I2bS0QisEM 損失追蹤參考: t.co/20IIFHwtqp

BlockSec Phalcon(Phalcon_xyz)消息

本文為機器翻譯

展示原文

項目重大事件

3240 訂閱

免責聲明:以上內容僅為作者觀點,不代表Followin的任何立場,不構成與Followin相關的任何投資建議。

喜歡

收藏

評論

分享