LayerZero 將 Kelp DAO 漏洞歸咎於朝鮮的 Lazarus 組織,並指出該協議驗證器設置中的單點故障是導致攻擊成為可能的技術根本原因。

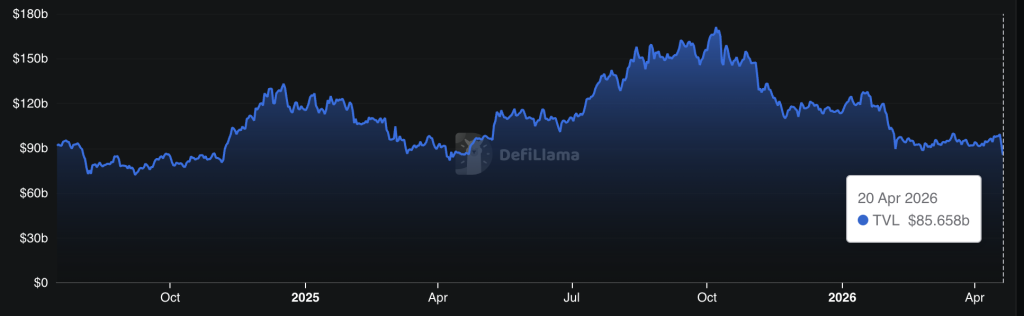

據 DefiLlama 稱,4 月 18 日,Kelp DAO 的 rsETH 池遭到入侵,損失估計達 2.92 億美元,成為 2026 年迄今為止最大的 DeFi 黑客攻擊事件,並導致整個 DeFi 領域的總鎖定價值在 24 小時內下降 7 %,至 850 億美元。

此次歸因並非最終定論,而是一種概率性斷言:LayerZero 認為 Lazarus 很可能是攻擊者,但並未確認其身份。這種區別對協議、用戶以及跨鏈安全模型意味著什麼,正是本文要解答的問題。

- 歸屬來源: LayerZero 進行了事後調查,並將朝鮮的 Lazarus Group(特別是 TraderTraitor 子組織)列為可能的肇事者。

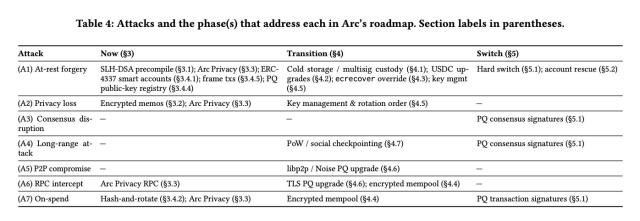

- 技術根本原因: Kelp DAO 運行的是 1 對 1 DVN(單個去中心化驗證節點)設置,無視 LayerZero 反覆提出的多驗證器冗餘建議。

- 被盜金額: Kelp DAO 的 rsETH 池中約有 2.92 億美元被盜;LayerZero 協議代碼或私鑰均未洩露。

- 市場影響:事件發生後,DeFi TVL 在 24 小時內下跌 7% 至 860 億美元。

- 回應: LayerZero 已停用受影響的 RPC 節點並恢復了完整的 DVN 運行;目前正在與執法部門合作進行資金追蹤。

- 關注: Kelp DAO 是否會宣佈補償機制,以及其他運行單 DVN 配置的跨鏈協議是否會在下次攻擊之前採取補救措施。

LayerZero 的 Kelp DAO Lazarus 研究成果:單點故障在跨鏈架構中的真正含義

該攻擊機制步驟繁多且精準。攻擊者首先破壞了為 LayerZero 去中心化驗證器網絡提供 RPC 支持的基礎設施,然後發起 DDoS 攻擊,迫使系統故障轉移到已被攻破的備份節點。

由於驗證器網絡被重定向,系統驗證了虛假的跨鏈交易,在欺詐行為被發現之前,價值 2.92 億美元的 rsETH 從 Kelp DAO 的資金池中流出。

關鍵因素:Kelp DAO 採用的是 1 對 1 的 DVN 配置,這意味著協議與災難性故障之間僅隔著一個驗證節點。根據調查,LayerZero 曾多次指出這種架構存在缺陷,並建議採用符合行業最佳實踐的多 DVN 設置以實現冗餘。Kelp DAO 並未採納這些建議。

多DVN架構需要攻擊者同時攻破多個獨立的驗證節點,這在技術上難度要大得多。而1對1架構則徹底打破了這一障礙。正如Ripple首席技術官David Schwartz在X上所說:“這次攻擊比我預想的要複雜得多,它針對的是LayerZero的基礎設施,利用了KelpDAO的疏忽。”

LayerZero 的應對措施精準到位:事件發生後,團隊立即停用了所有受影響的 RPC 節點,並全面恢復了 DVN 的運行,避免了對使用相同基礎設施的其他協議造成更廣泛的影響。LayerZero 的任何協議代碼均未遭到破壞,也沒有任何私鑰洩露。此次故障屬於架構層面,而非基礎層面——這一區別對於維護協議的信譽至關重要,但卻無助於挽回 2.92 億美元的損失。

為什麼朝鮮歸因改變了整個去中心化金融(DeFi)領域的威脅模型

LayerZero 將 Lazarus Kelp DAO 歸因於某種可能性,但尚未得到證實,這與一種已確立且加速發展的模式相符。

初步的法證分析已確認TraderTraitor小組為Lazarus旗下的一個已知行動小組。LayerZero正積極與全球執法部門合作追蹤資金流向,這表明該認定具有足夠的證據效力,足以動用國家級調查資源。

據美國財政部和聯合國評估,Lazarus 與一些有史以來最大的加密貨幣盜竊案有關,包括 2022 年Ronin Network 被盜 6.25 億美元,以及一系列 DeFi 協議漏洞利用,這些漏洞總共向朝鮮的武器計劃輸送了數十億美元。

朝鮮的加密行動遠遠超出了直接攻擊——該政權還以捏造的身份將特工安插到 Web3 公司內部,這種平行行動將攻擊面擴大到基礎設施之外。

跨鏈協議在結構上對這類攻擊者極具吸引力。它們位於多條鏈之間的高價值節點,通常承載著遠超任何單一應用程序餘額的流動性池,而且其安全性依賴於驗證器網絡,一旦配置錯誤,這些網絡就可能成為單點故障。針對驗證器網絡的 RPC 投毒攻擊是一種新型的攻擊手段——安全研究人員表示,這種攻擊手段目前已被記錄並可復現。