本文由 X-explore 和 WuBlockchain 聯合發布。

一、介紹

持續近半年的零值轉移釣魚攻擊,近日又迎來技術升級。鏈上監控顯示,目前已演變為小額轉賬釣魚和假幣轉賬釣魚。新的攻擊方式已經產生了高達800萬美元的利潤,結合我們之前關於零價值轉移釣魚的報告( 地址下毒 Attack, A continuing Threat ),鏈上的總損失已經達到了3200萬美元。

我們敦促用戶在進行交易時三重檢查地址的正確性。錢包APP和區塊鏈瀏覽器團隊應及時完善產品安全功能。

此外,X-explore 可以為這種攻擊提供實時地址標籤。

二. (舊)零值轉移釣魚攻擊概述

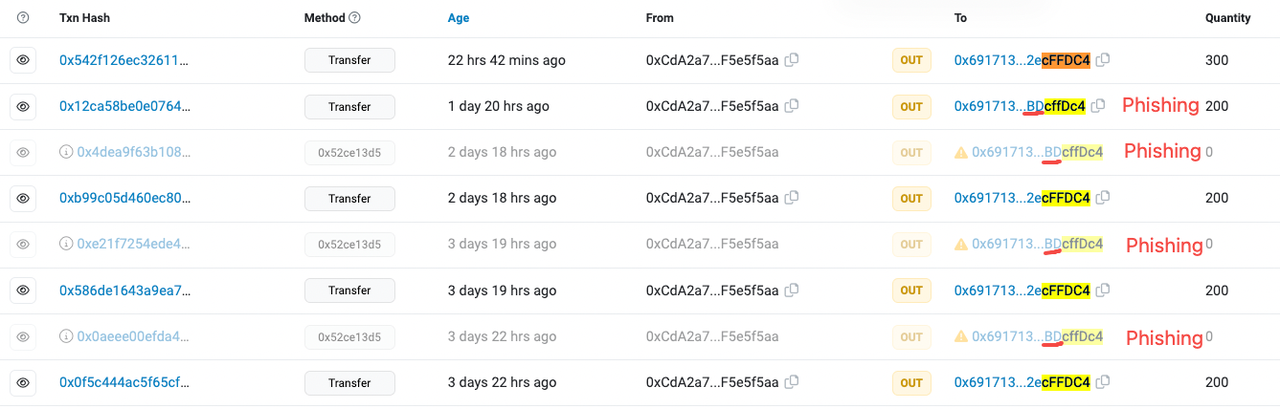

從2022年11月開始,鏈上出現了一種新的釣魚方式。攻擊者構造與正常交易的預期接收者相似的地址,然後向鏈上用戶發送大量值為零的虛假代幣轉賬數據。這使他們能夠從錯誤的交易中獲利。

此類攻擊具有以下特點:

- 攻擊是隱蔽和普遍的。攻擊者構建的地址與合法地址只有一個字符差異或完全沒有差異。區塊鏈瀏覽器會自動省略地址的中間字符。因此,攻擊者只需專注於創建看起來與原始地址相同的地址。此外,由於主流代幣邏輯不驗證零價值轉賬,任何人都可以發起此類轉賬,這意味著任何交易都可以插入任何人的交易列表中。

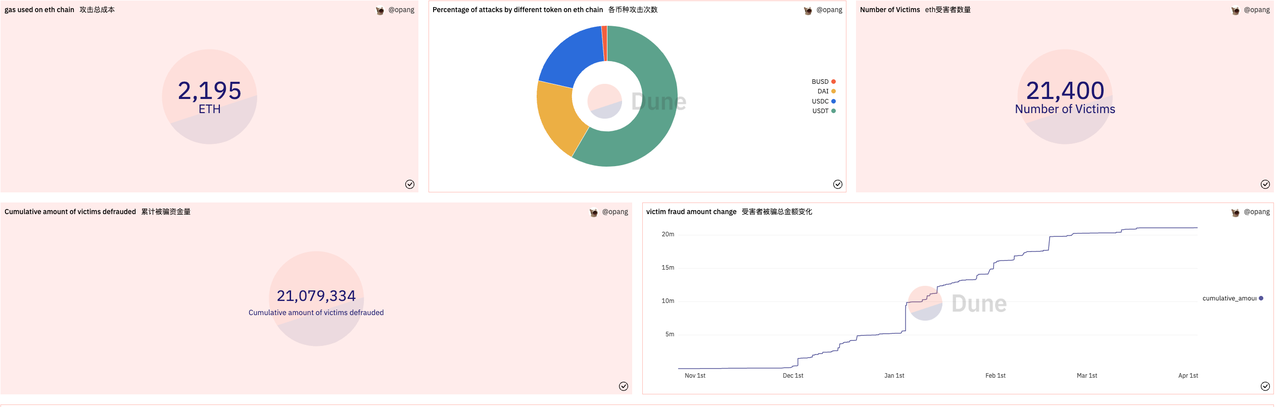

- 成本低,回報高。僅ETH鏈上零價值釣魚的 gas 成本就在 2,000 ETH左右(約合 400 萬美元),通過該騙局獲得的累計資金高達 2100 萬美元。

三、 (最新)小額轉賬釣魚攻擊

一、原理介紹

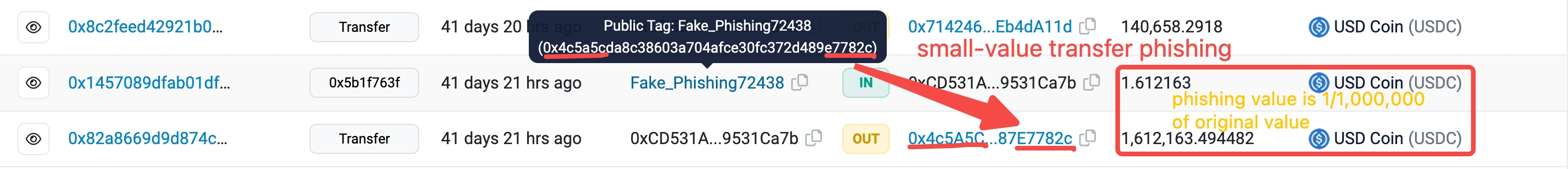

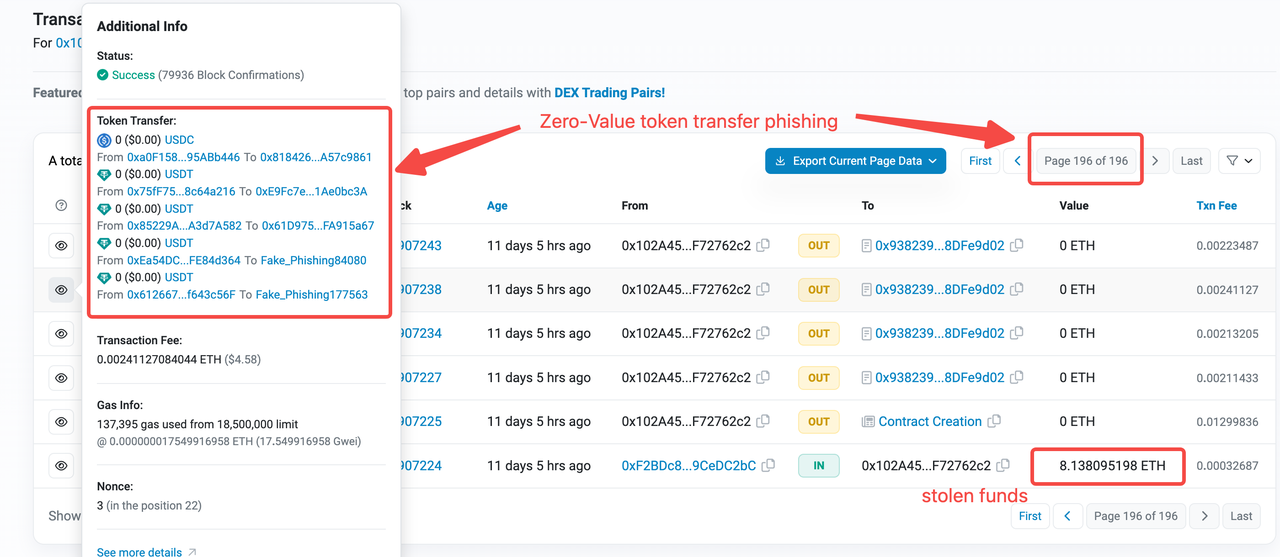

攻擊者在監聽正常代幣轉賬後,將原始代幣數量縮小數万、數十萬倍,然後通過釣魚錢包轉發給受害者,以跳過傳統零價值代幣釣魚的監聽,包括繞過Etherscan的零值-價值轉移網絡釣魚攻擊警告。通過實際轉賬增加地址的可信度,讓更多的受害者上當受騙。

2.攻擊情況

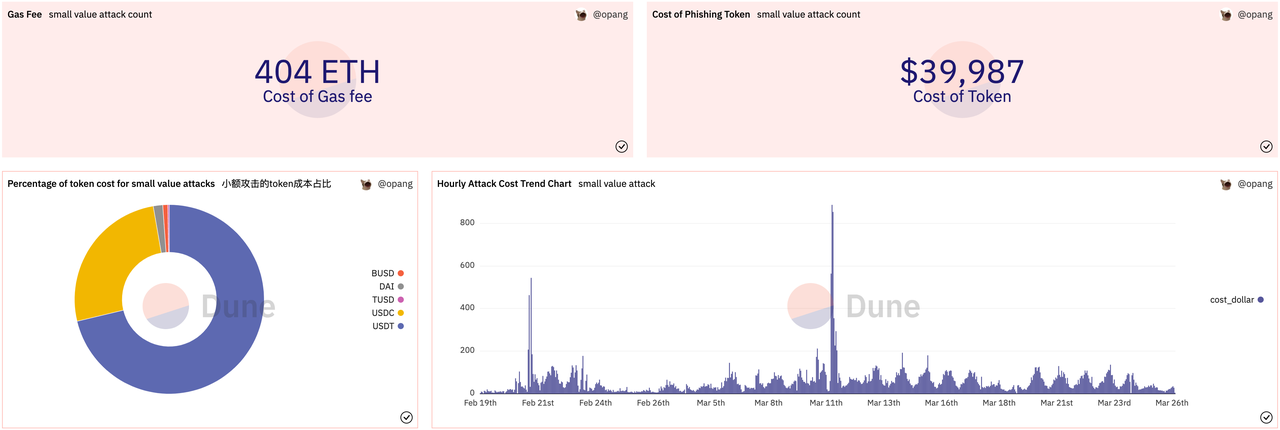

此次小額轉賬釣魚攻擊最早發生於2023年2月19日,一直持續到3月26日,累計向用戶交易列表插入了25萬筆釣魚攻擊。目前,以太坊網絡上只有一個小額轉賬釣魚攻擊者。

攻擊者為攻擊發起了 30,000 個合約調用,總的Gas費成本為 404 ETH (約合 72.7 萬美元),小額代幣的成本約為 4 萬美元。其中,針對USDT的釣魚幣成本佔所有釣魚幣的71%。

共有 73,000 名中毒攻擊受害者,共有 23 名不幸用戶被轉移到錯誤地址,總計 120 萬美元。在被盜資金中,USDC和USDT分別佔51%和49%。

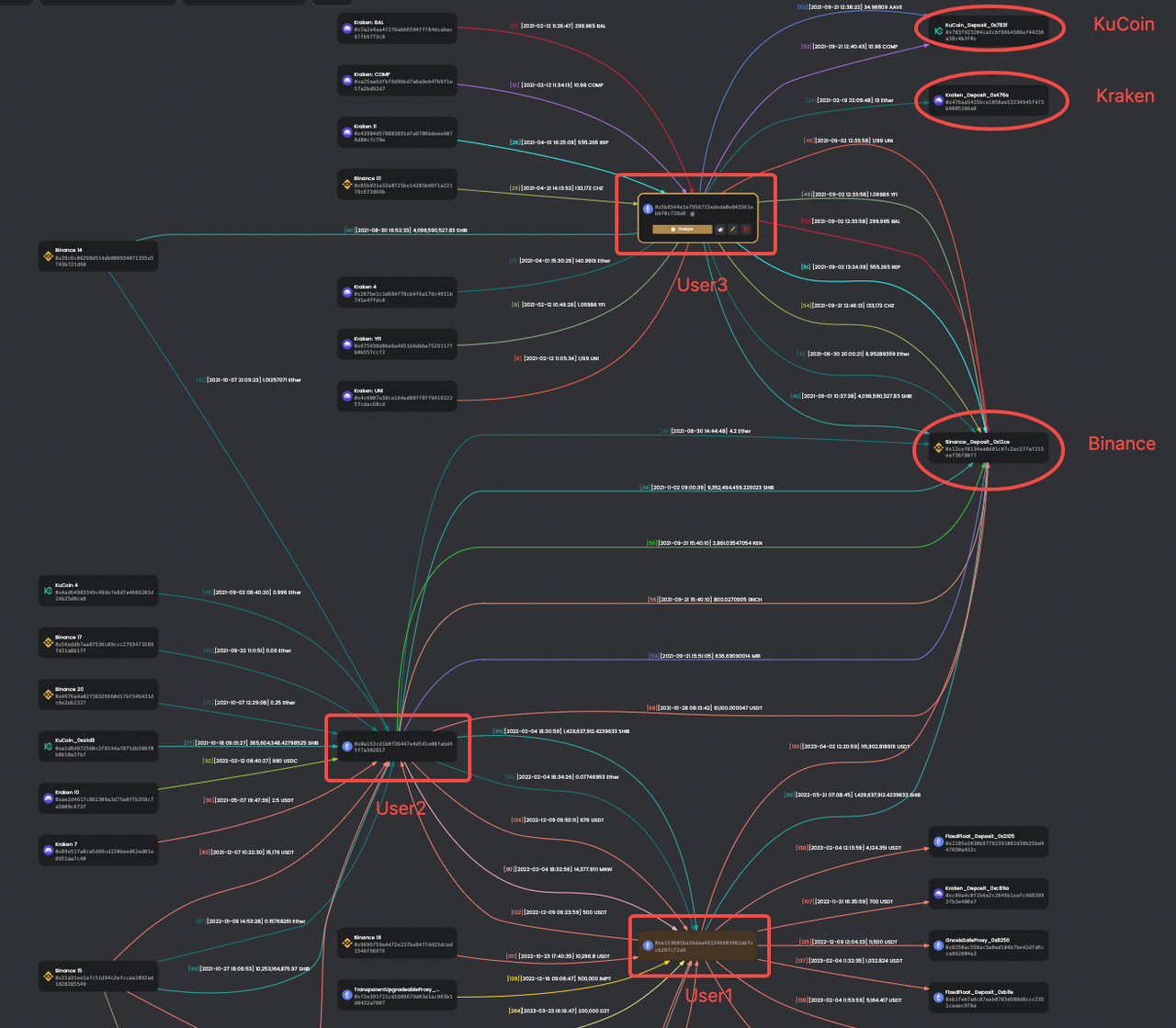

3. 攻擊溯源

攻擊者的直接資金來源來自其他釣魚地址。追溯最早的地址,資金來源是FixedFloat。 The attacker's real address is User1 : 0xe153605BA5bDAa492246603982AbfCcb297c72e9 , and two other commonly used addresses are also associated with this address: User2 : 0x0a153cd1b0f36447e4d541e08fabd45f7a302817 and User3 : 0x5b8544e1e7958715ededa0e843561ebbf0c728a8 .攻擊者的地址還與 Binance、Coinbase、Kucoin 和 Kraken 交易所的存款地址相關聯,可以通過交易所的 KYC 信息進一步調查。

攻擊者的資金流向主要由三部分組成:

一、轉移資金是其他攻擊的成本,比如零價值轉移釣魚的gas費。

二.將資金存放在當前地址,或參與質押賺取利潤。

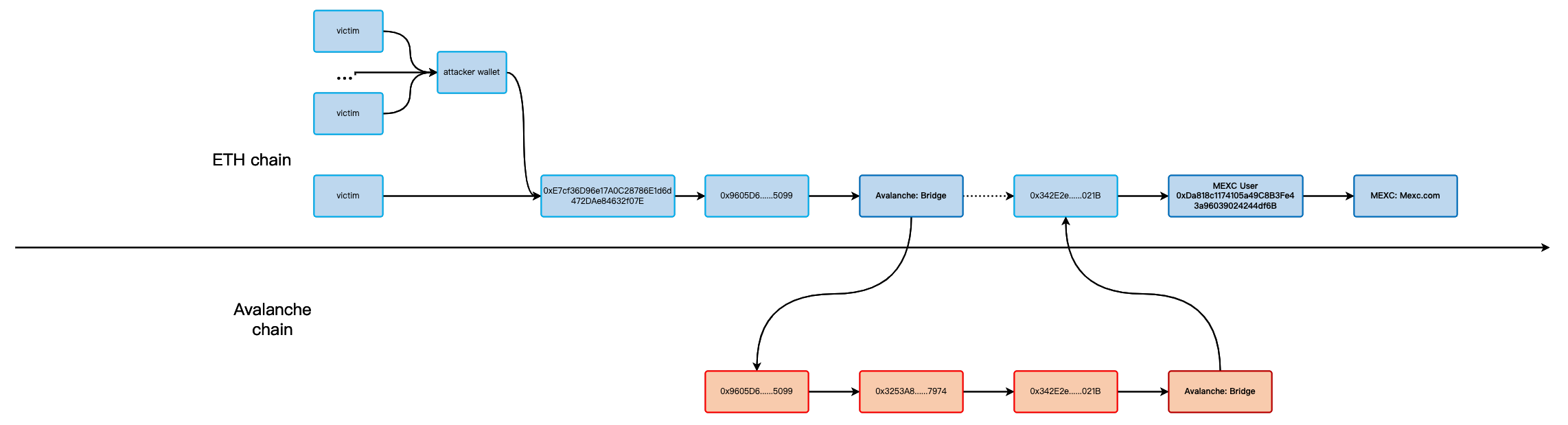

三、洗錢。例如,攻擊者將130個ETH轉入Avalanche,然後通過多跳轉回ETH,最後兌換成USDT,洗入MEXC提現。 MEXC用戶充值地址為0xDa818c1174105a49C8B3Fe43a96039024244df6B 。

四、 (最新)假代幣轉移釣魚攻擊

一、原理介紹

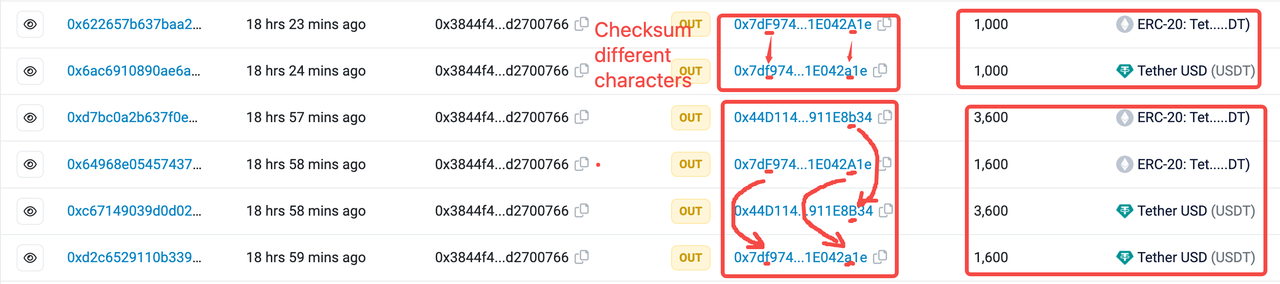

攻擊者在監聽代幣轉賬後,偽造同名代幣,並構造相同數量的轉賬記錄給用戶。釣魚錢包和原始地址在瀏覽器可視化中的位數完全一致,校驗和結果只有一兩個字母的大小寫差異。

2.攻擊情況

假代幣轉移攻擊自2023年3月18日以來一直在進行,預計將作為一種長期的釣魚攻擊繼續存在,類似於零價值代幣轉移釣魚。

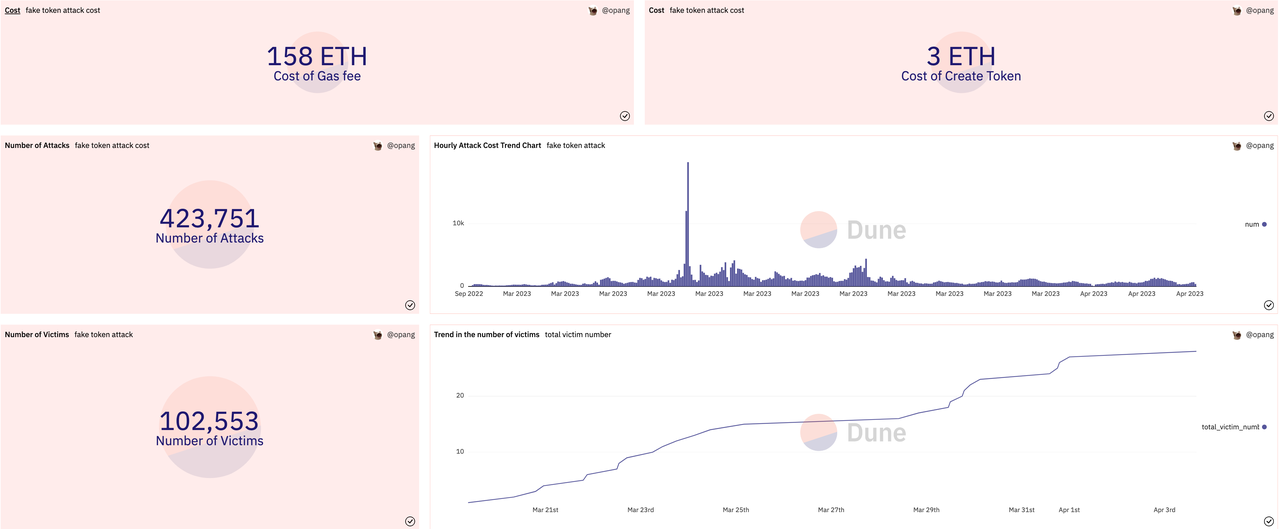

自3月18日起,19天內,假幣中毒釣魚攻擊的gas成本已花費ETH,完成42.3萬個地址中毒,累計10.2萬個地址遭受假幣中毒釣魚攻擊。

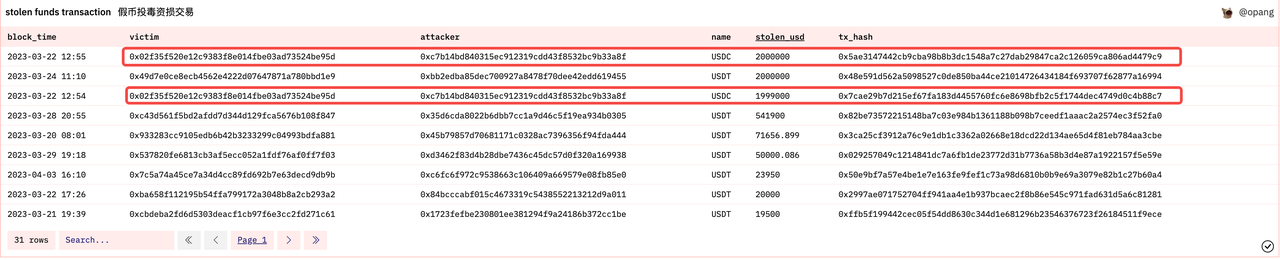

過去19天,共有27名受害者遭受損失,被盜金額675萬美元,其中60%為USDT,40%為USDC。

最嚴重的受害者在連續兩筆交易中錯誤地轉移了總計價值 400 萬美元的 USDC( 0x02f35f520e12c9383f8e014fbe03ad73524be95d )。

3. 攻擊溯源

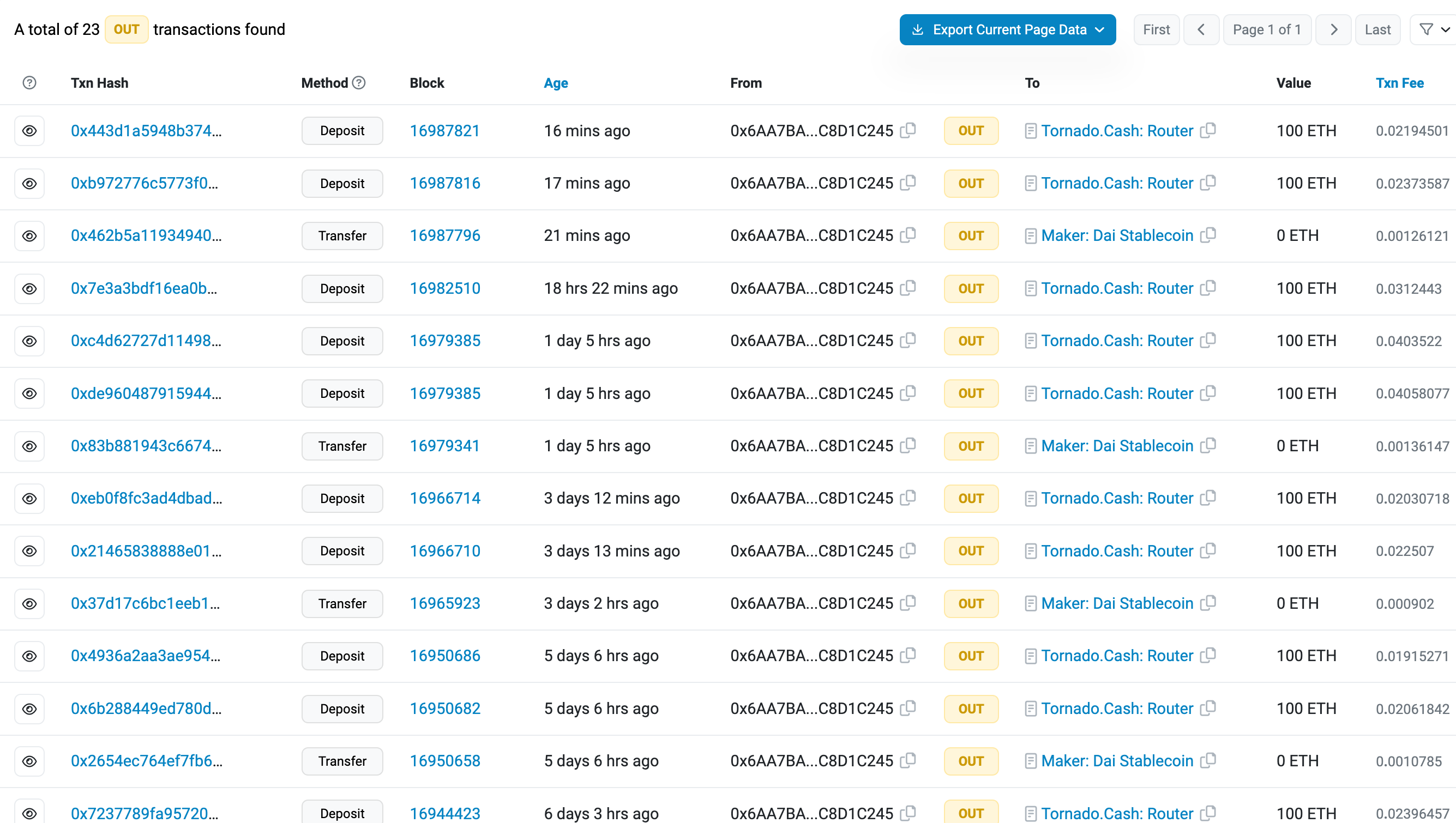

攻擊者的資金來源和流向都與Tornado.cash有關。僅從地址0x6AA7BA04DD9F3a09a02941901af10d12C8D1C245開始,就有 1500 ETH流入 Tornado.cash。

五、結語

本文對兩種升級的Transfer Phishing Attacks方式進行數據可視化和持續跟踪,揭示黑客鏈上釣魚攻擊的最新動向和技術。

由於這些惡意攻擊,Etherscan 瀏覽器的用戶體驗急劇下降。一筆交易的真假需要幾秒鐘的時間來區分,大量的假數據佔據了區塊鏈上的空間,真假難辨。

我們建議所有鏈上用戶停止從區塊鏈複製地址進行交易,不要相信區塊鏈瀏覽器和錢包的識別和防禦方法。黑客總是走在任何防禦技術的前面,他們構造的地址總是防不勝防。我們建議所有鏈上用戶在進行交易和建立自己的地址簿之前,先離線獲取地址並再次確認。

沙丘儀表板: https://dune.com/opang/zero-value-token-transfer-phishing-scam

x-explore平台能夠對區塊鏈釣魚攻擊進行實時監控。歡迎各位區塊鏈瀏覽器和錢包團隊諮詢。

更多請關注x-explore。

鏡像:https: //mirror.xyz/x-explore。ETH

推特:https: //twitter.com/x_explore_eth