如何防範?刷推遇到超長鏈接,不要點擊!萬一不幸中招,立即修改密碼即可。

撰文:shingle、Frank,Foresight News

最新消息:Paradigm 研究員 samczsun 再次發推稱,Twitter 漏洞已修復,技術摘要為 Twitter 子域中的反射 XSS 和 CORS/CSP 旁路允許以本地驗證用戶身份對 Twitter API 進行任意請求。

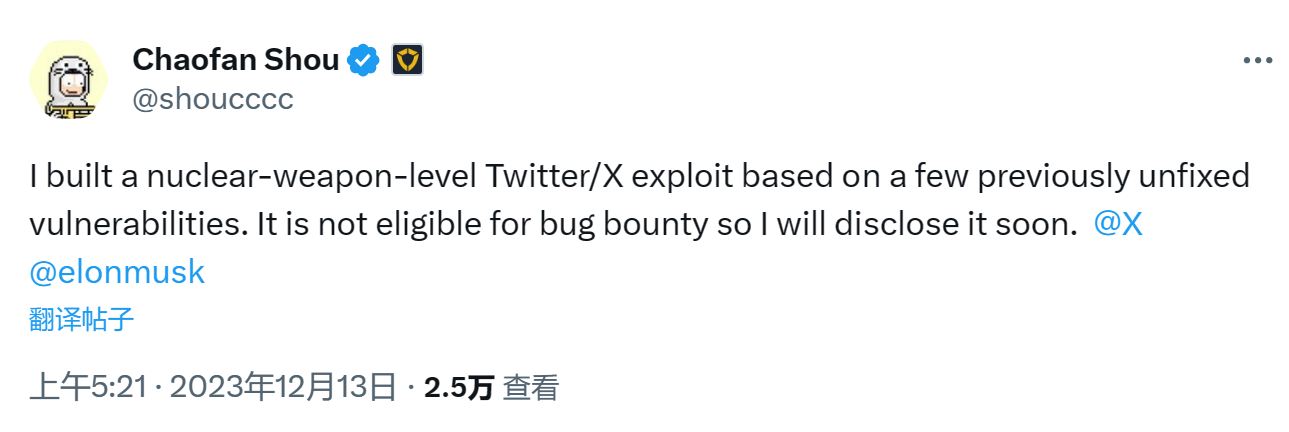

以下為原文:今日上午,加州伯克利分校博士研究生 Chaofan Shou 發推披露,發現 Twitter 存在未修復的漏洞,隨後 Paradigm 研究員 samczsun 援引 Chaofan Shou 表示,用戶如果點擊了黑客準備的鏈接,黑客就能完全訪問你的 Twitter 賬戶,包括可以發推、轉發、點贊、屏蔽等。

截至發文時,Twitter 尚未就此發佈官方聲明,Foresight News 在此簡單分析了下該漏洞的攻擊邏輯,以及普通用戶的安全須知與防範手段。

漏洞攻擊邏輯

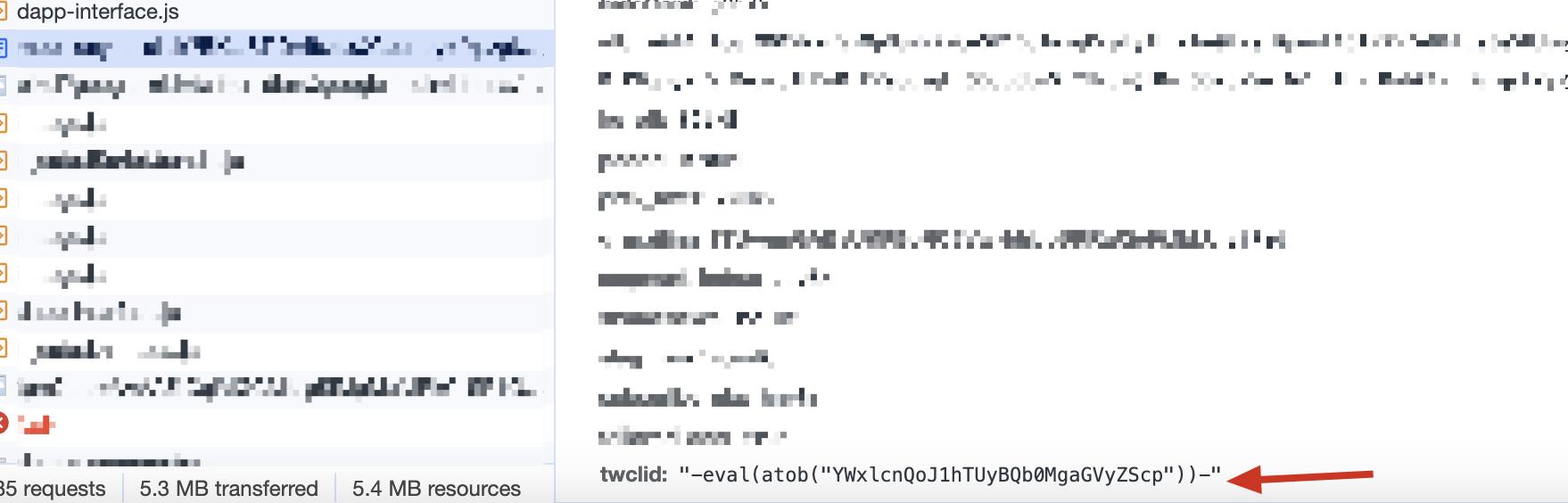

本次被爆的推特漏洞屬於 xss 攻擊,即代碼注入攻擊——攻擊者可以提前構造好帶有惡意代碼的網站鏈接,用戶點擊之後就會在網頁上執行惡意代碼。

比如給出的例子中,惡意代碼被 base64 編碼後執行,實際執行的是 alert('XSS PoC here')。

當用戶訪問這個惡意鏈接,網頁就會執行這段代碼,彈窗出該字符串:

用戶如何防範?

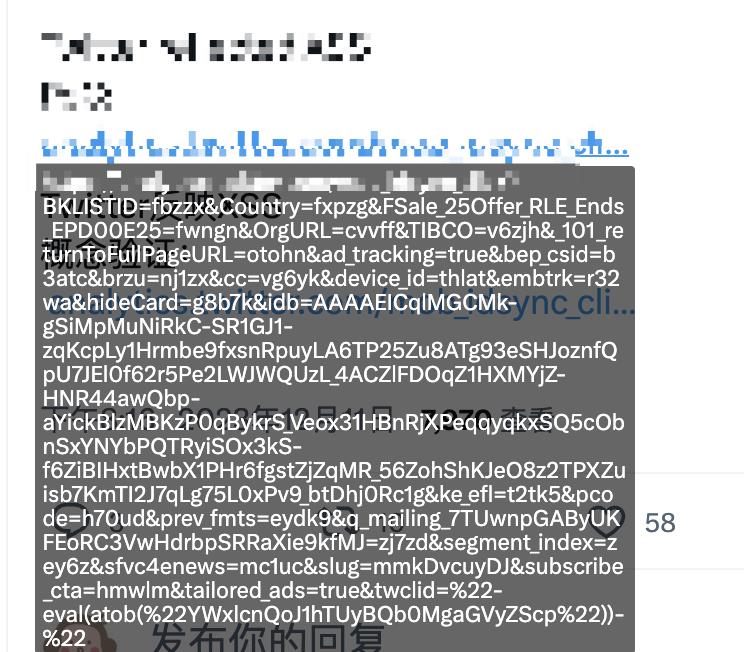

因為這種構造代碼是需要放在網址裡的,就會導致惡意鏈接的長度很長。

因此用戶在刷推遇到超長的鏈接時,不要點擊!或者實在想看,可以複製出來,開個瀏覽器無痕模式查看。

總之,不要在登陸 Twitter 賬戶的瀏覽器上點擊不明長鏈接。

如果萬一不幸中招,立即修改推特密碼即可,這種攻擊最有價值的是是盜取你的推特 auth_token,修改密碼會導致之前的 auth_token 失效。