4 月 24 日, XBridge合約中一個嚴重漏洞被利用。攻擊者利用此漏洞竊取已註冊使用XBridge進行橋接的用戶資金。這導致STC 、 SRLTY和Mazi代幣組合損失約 160 萬美元。

概述

攻擊者地址: https://etherscan.io/address/0x0cfc28d16d07219249c6d6d6ae24e7132ee4caa7

易受攻擊的合約: https://etherscan.io/address/0x354cca2f55dde182d36fe34d673430e226a3cb8c#code

攻擊 Tx 步驟 1(重新註冊所有者): https://etherscan.io/tx/0xe09d350d8574ac1728ab5797e3aa46841f6c97239940db010943f23ad4acf7ae

攻擊Tx步驟2(withdrawToken): https://etherscan.io/tx/0x903d88a92cbc0165a7f662305ac1bff97430dbcccaa0fe71e101e18aa9109c92

漏洞分析

XBridge合約允許用戶註冊自己的代幣,以便在鏈之間進行橋接。代幣所有者可以存入代幣,充當橋接的流動性提供者,並可以隨時提取代幣。

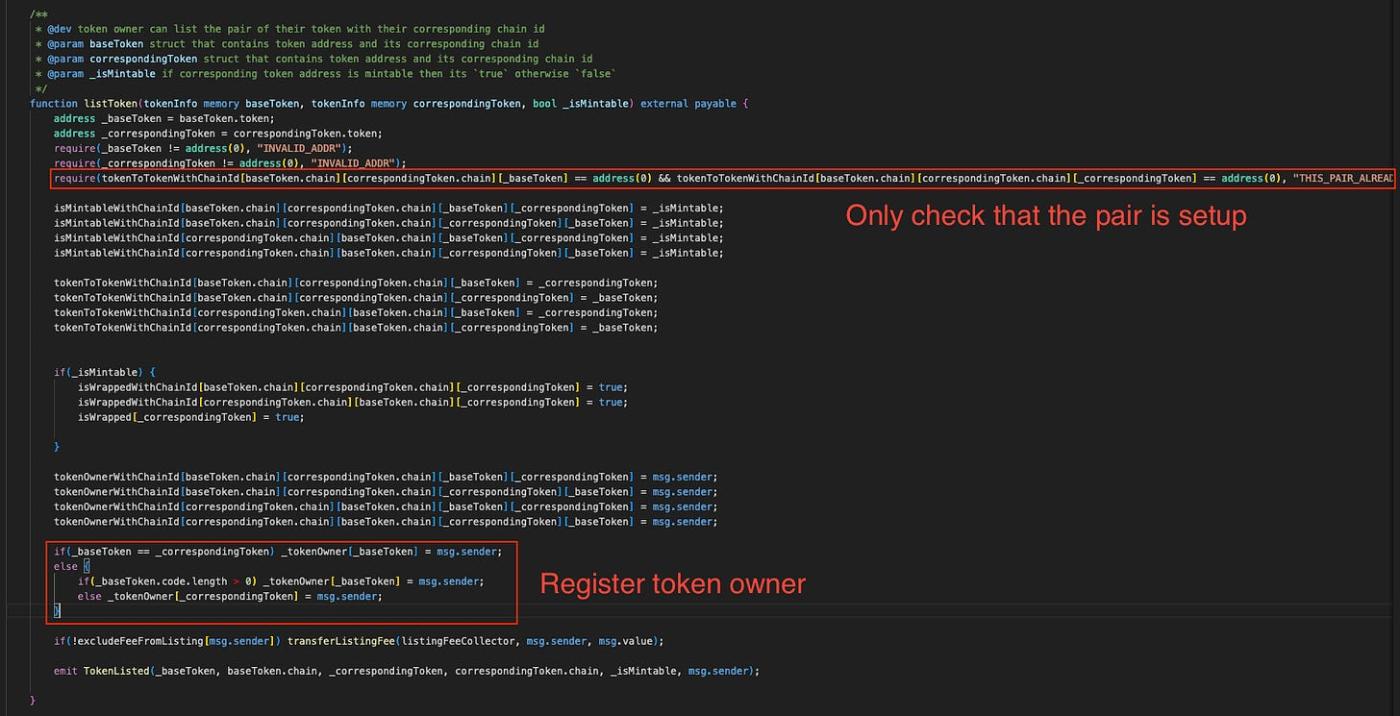

當所有者使用listToken函數列出他們的代幣時,他們的地址將被註冊為_tokenOwner 。這授予他們存入和提取_baseToken的能力。但是,該函數僅檢查配對是否已設置。它缺少檢查以防止其他人使用不同的配對重新註冊_baseToken ,從而允許他們成為_tokenOwner 。

結論

實施強有力的風險控制機制:橋樑應有積極主動的風險控制策略。這些策略包括定期監控、資產持有限制以及在發生疑似攻擊時採取緊急關閉程序。

優先考慮安全審計:所有區塊鏈項目(智能合約、後端、錢包或 dapp),尤其是橋接合約,都應由信譽良好的公司進行徹底的安全審計。這有助於在代碼部署之前發現潛在的漏洞。

橋樑合約的安全性不僅是項目層面的問題,它需要整個區塊鏈社區的共同努力。通過分享最佳實踐、保持警惕並優先考慮安全性,我們可以為跨鏈交互創建一個更安全、更值得信賴的環境。