2024년 8월 1일, Convergence-Fi 프로젝트의 CvxRewardDistributor 계약이 악용되어 약 210,000달러의 손실이 발생했습니다. 이 공격이 어떻게 발생했는지 자세히 살펴보겠습니다.

개요

공격자 주소:

https://etherscan.io/address/0x03560a9d7a2c391fb1a087c33650037ae30de3aa

공격 거래: https://etherscan.io/tx/0x636be30e58acce0629b2bf975b5c3133840cd7d41ffc3b903720c528f01c65d9

취약한 계약( TransparentUpgradeableProxy 하의 CvxRewardDistributor ): https://etherscan.io/address/0x2b083beaac310cc5e190b1d2507038ccb03e7606

익스플로잇 분석

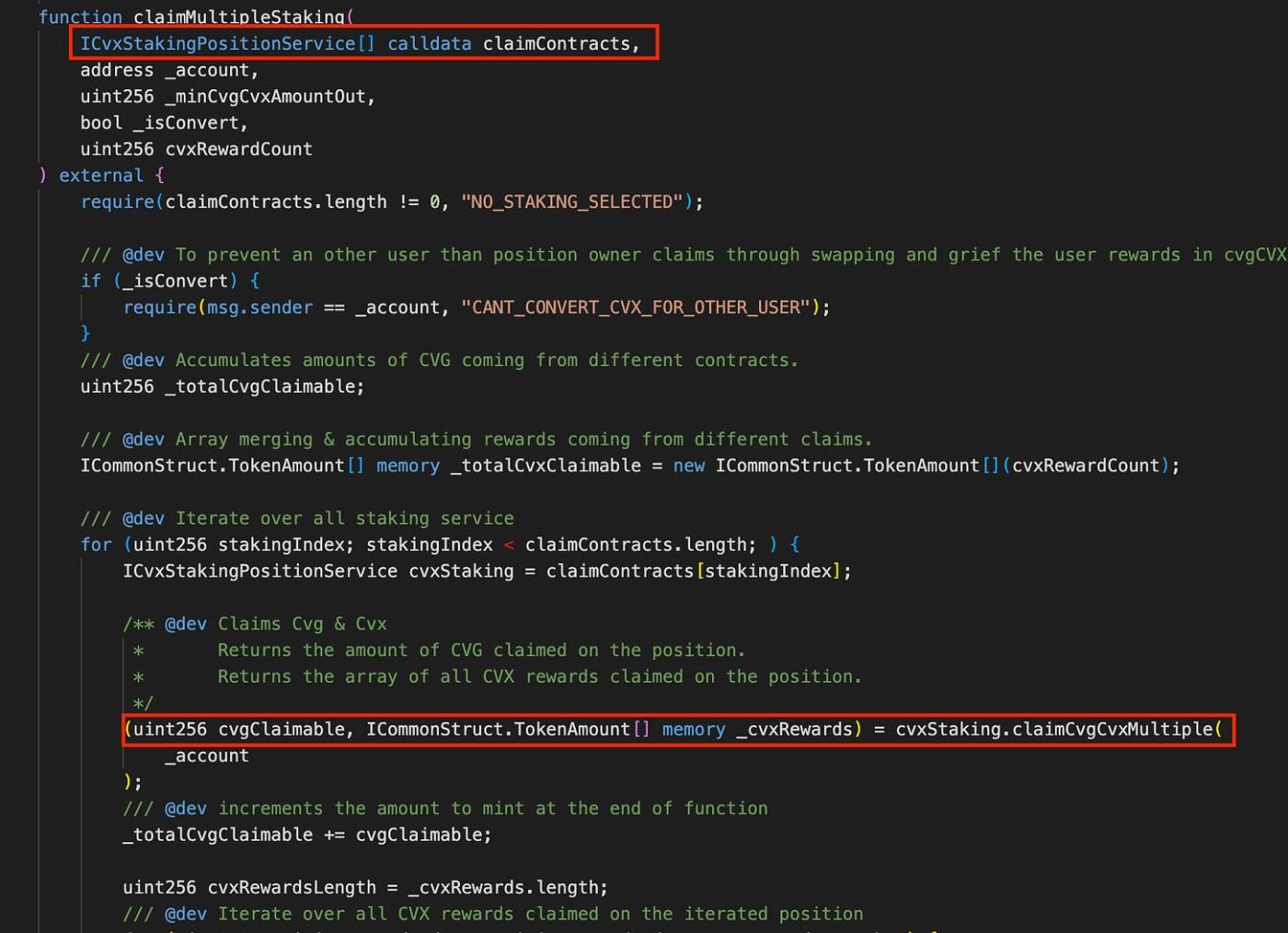

공격 트랜잭션을 살펴보면 claimMultipleStaking 호출에서 공격자가 자신이 새로 만든 계약을 claimContracts 매개변수에 삽입하려고 시도했다는 것을 알 수 있습니다.

공격 이후, 5,800만 개의 CVG 토큰이 발행되어 WETH로 교환되었는데, 이는 약 21만 달러 상당입니다.

결론

공격은 간단하지만 매우 치명적입니다. 이러한 유형의 취약성은 적절한 코드 검토 및 감사 프로세스를 통해 처음부터 쉽게 감지하고 예방할 수 있습니다.

실제 Web3 공격이 수행되는 방식과 온체인에서 추적하는 방법에 대해 자세히 알아보려면 Bangkok HITB 2024 에서 교육을 확인하세요. 이 고급 Web3 스마트 계약 보안 과정은 다양한 실제 공격 유형을 다루고 프로토콜을 효과적으로 보호하기 위한 일반적인 전략을 제공합니다.